پایگاه دانش

در دنیای امروز که حجم تبادل دادهها میان سازمانها و کاربران بیسابقه شده، امنیت شبکه به یکی از مهمترین دغدغهها […]

در شبکههای کامپیوتری گاهی لازم است دو شبکه جدا از هم، بدون وابستگی به زیرساخت فیزیکی، بهگونهای با یکدیگر ارتباط […]

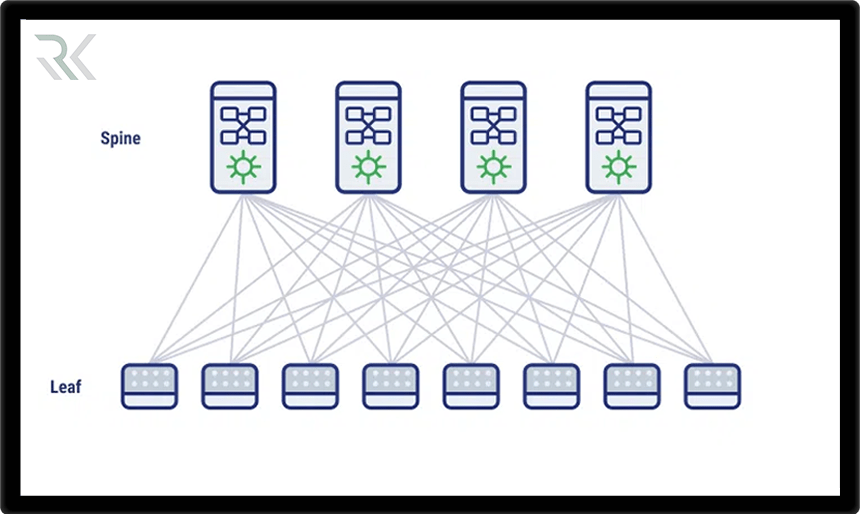

با رشد سریع دیتاسنترها، سرویسهای Cloud و معماریهای مبتنی بر مجازیسازی، نیاز به شبکهای با تأخیر کم، مقیاسپذیری بالا و […]

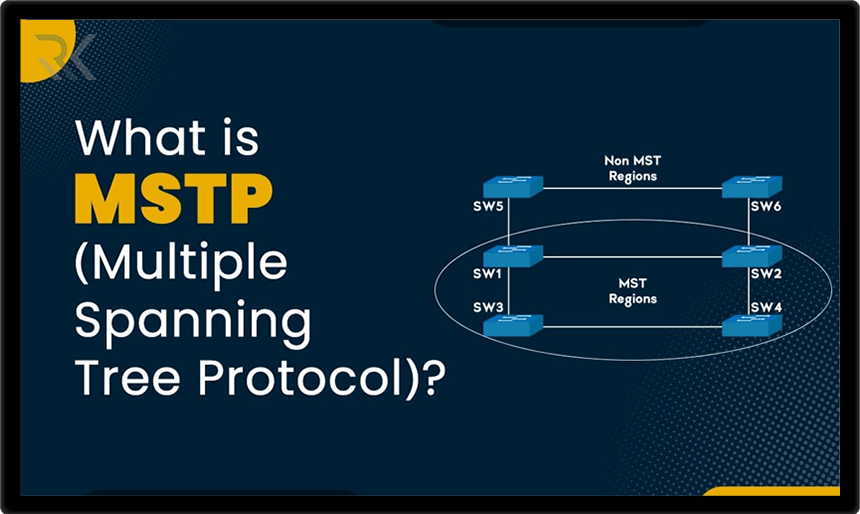

در شبکههای سوئیچشده بزرگ که تعداد VLANها زیاد است، مدیریت Loop و استفاده بهینه از لینکهای فیزیکی به یک چالش […]

با گسترش دیتاسنترها، مجازیسازی و معماریهای Cloud، محدودیتهای شبکههای سنتی مبتنی بر VLAN بیش از پیش نمایان شد. فناوری VXLAN […]

با رشد شبکههای گسترده، دیتاسنترها و محیطهای Cloud مدیریت شبکههای سنتی با پیکربندیهای دستی و وابستگی شدید به سختافزار به […]

با رشد سریع شبکههای ابری، دیتاسنترهای مقیاسپذیر و سرویسهای دیجیتال، مدیریت شبکههای سنتی با پیکربندیهای دستی و وابستگی شدید به […]

با پیچیدهتر شدن زیرساختهای شبکه، افزایش وابستگی کسبوکارها به اتصال پایدار و کاهش زمان مجاز قطعی (Downtime)، مدیریت دستی خطاها […]

در شبکههای سوئیچینگ (Switching Network)، حفظ پایداری و جلوگیری از ایجاد حلقههای ارتباطی (Network Loop) موضوعی حیاتی است. پروتکل Spanning […]

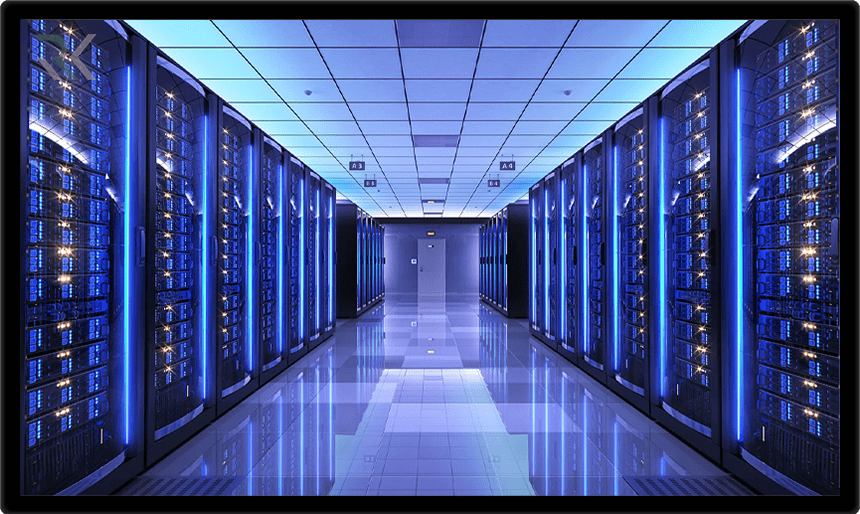

در دورهای که مراکز داده (Data Center) ستون فقرات دنیای دیجیتال محسوب میشوند، مصرف انرژی به یکی از دغدغههای اصلی […]

با پیشرفت فناوری و گسترش استفاده از سیستم عاملها، انتخاب سیستم عامل مناسب برای کاربران اهمیت زیادی پیدا کرده است. […]

در دنیای امروز کامپیوترها و سیستمعاملها به عنوان موتور محرک پیشرفت تکنولوژی نقش بیبدیلی ایفا میکنند. این ابزارهای هوشمند با […]

ترسافزار (Scareware) یکی از انواع بدافزارهایی است که از طریق ایجاد ترس و اضطراب در کاربران، آنها را فریب میدهد […]

در دنیای امروز که دادهها به یکی از ارزشمندترین منابع تبدیل شدهاند، علم داده یا دیتا ساینس (Data Science) نقشی […]

در دنیای امروز، تکنولوژی با سرعتی شگفتانگیز در حال پیشرفت است و بسیاری از جنبههای زندگی انسانها را تحت تاثیر […]

در دنیای امروزی که اطلاعات و دادهها بخش جداییناپذیری از زندگی ما را تشکیل میدهند، مواجهه با حجم عظیم دادهها […]

هوش مصنوعی تحولی شگرف در دنیای فناوری به شمار میرود که توانسته مرزهای دانش و قابلیتهای انسانی را گسترش دهد. […]

در دنیایی که هوش مصنوعی با سرعتی شگفتانگیز در حال پیشرفت است، چتباتها به یکی از ابزارهای حیاتی در زندگی […]

با پیشرفت روزافزون فناوری و توسعه هوش مصنوعی، ابزارهایی به وجود آمدهاند که تواناییهایی فراتر از تصور انسان را ارائه […]

اینستاگرام بهعنوان یکی از محبوبترین شبکههای اجتماعی جهان، روزانه میزبان میلیونها ویدیو جذاب و خلاقانه است. از لحظات شخصی گرفته […]

تهدیدات سایبری بهسرعت در حال افزایش هستند، امنیت شبکه به یکی از اولویتهای اصلی سازمانها، کسبوکارها و حتی کاربران خانگی […]

فایروال (Firewall) یکی از مهمترین ابزارهای امنیتی شبکه است که با نظارت و کنترل ترافیک ورودی و خروجی، از دسترسیهای […]

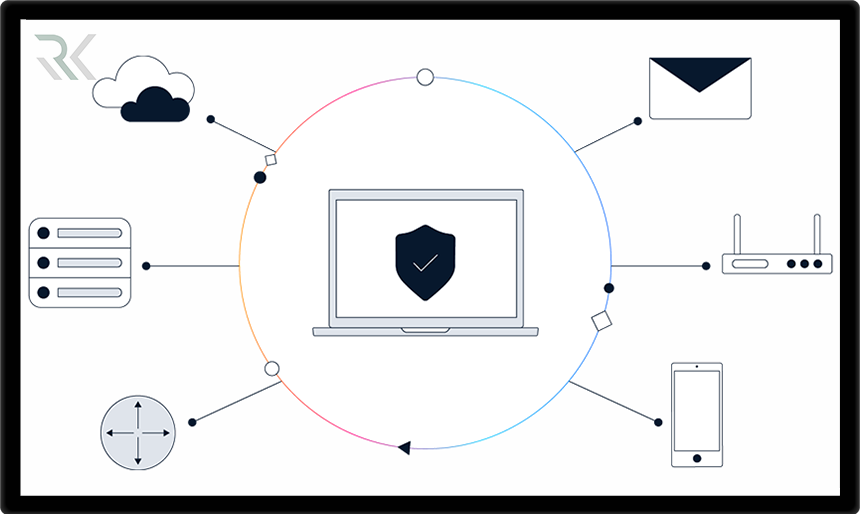

با گسترش روزافزون تهدیدات سایبری، دیگر تکیه بر یک راهکار امنیتی واحد کافی نیست. سازمانها برای محافظت از دادهها و […]

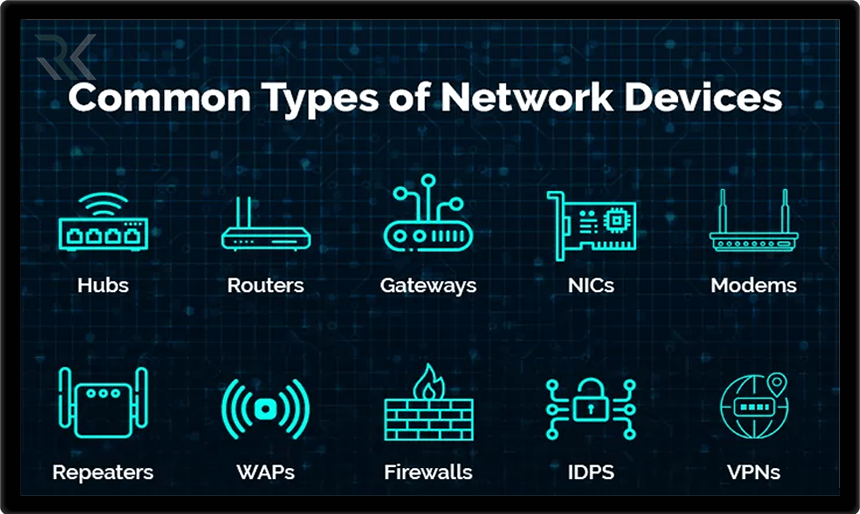

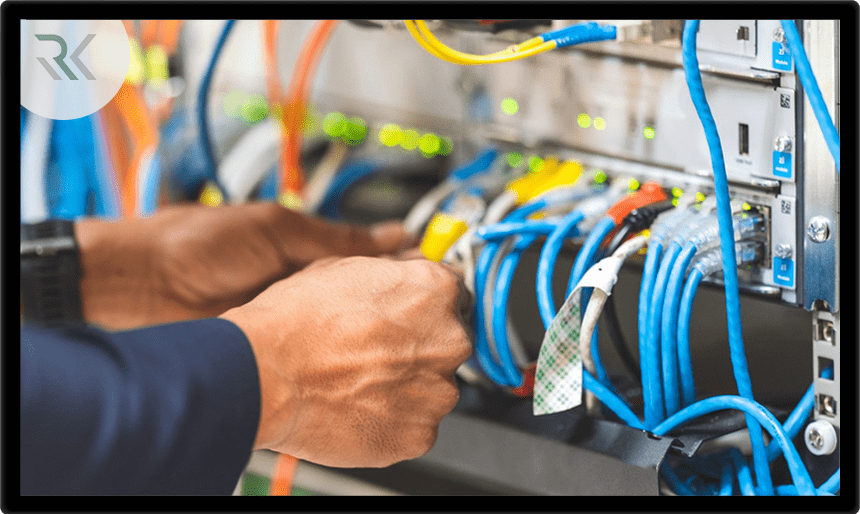

شبکههای کامپیوتری ستون فقرات ارتباطات و پردازش اطلاعات سازمانها محسوب میشوند بنابراین انتخاب و تأمین تجهیزات مناسب نقشی کلیدی در […]

امروزه تبادل داده و ارتباطات آنلاین بخش جداییناپذیر کسبوکارها شده است، امنیت شبکه به یکی از حیاتیترین نیازهای هر سازمان […]

در دنیای امروز که تقریباً همه فرایندهای کسبوکار بر پایه فناوری اطلاعات پیش میروند، زیرساخت IT حکم ستون فقرات سازمان […]

در دنیای امروز شبکههای کامپیوتری قلب تپنده هر سازمان به شمار میآیند و بدون وجود یک زیرساخت قدرتمند و قابل […]

در دنیای امروز که هر لحظه ممکن است بحرانهایی مانند حملات سایبری، قطعی شبکه، آتشسوزی یا بلایای طبیعی رخ دهد، […]

شبکههای کامپیوتری ستون فقرات ارتباطات و فرآیندهای کاری سازمانها هستند بنابراین، مدیریت شبکه نقش حیاتی در تضمین عملکرد پایدار، امن […]

امروزه شبکههای کامپیوتری ستون فقرات هر کسبوکاری به شمار میروند و بدون پایداری و کارایی مناسب آنها، بسیاری از فعالیتهای […]

فناوری SD‑WAN بهعنوان راهحل هوشمند و تحولآفرین در زمینه مدیریت شبکههای گسترده (Wide Area Network) شناخته میشود. این فناوری با […]

شرکت SolarWinds یکی از شناختهشدهترین رائهدهندگان نرمافزارهای مانیتورینگ شبکه، سرور و زیرساختهای فناوری اطلاعات در جهان است. محصولات این شرکت […]

کریپتوگرافی یا همان علم و هنر رمزنگاری، یکی از ستونهای اصلی امنیت اطلاعات در عصر دیجیتال است. این فناوری با […]

اطلاعات ارزشمندترین دارایی هر سازمان محسوب میشود، تهدیدات امنیتی پیچیدهتر و پرهزینهتر از گذشته شدهاند. سیستم مدیریت امنیت اطلاعات (ISMS) […]

در دنیای امروز دادهها یکی از باارزشترین داراییهای هر سازمان محسوب میشوند و از دست رفتن آنها میتواند پیامدهای جدی […]

حملات سایبری با سرعت و پیچیدگی بیشتری در حال افزایش هستند و هیچ سازمانی نمیتواند خود را صد درصد ایمن […]

تهدیدات سایبری روزبهروز پیچیدهتر میشوند بس سازمانها برای حفظ امنیت اطلاعات و زیرساختهای حیاتی خود نیاز به یک مرکز تخصصی […]

با گسترش روزافزون تهدیدات سایبری، دیگر تکیه بر یک راهکار امنیتی واحد کافی نیست. سازمانها برای محافظت از دادهها و […]

در دنیای امروز که تقریباً همه فرایندهای کسبوکار بر پایه فناوری اطلاعات پیش میروند، زیرساخت IT حکم ستون فقرات سازمان […]

در دنیای امروز که هر لحظه ممکن است بحرانهایی مانند حملات سایبری، قطعی شبکه، آتشسوزی یا بلایای طبیعی رخ دهد، […]

سند “الزامات امنیتی زیرساختهای حیاتی در استفاده از محصولات نرمافزاری سازمانی” توسط مرکز مدیریت راهبردی افتا تهیه شده و هدف […]

سند راهبردی فضای مجازی جمهوری اسلامی ایران، یک برنامه جامع برای پیشبرد سیاستها و استراتژیهای کشور در حوزه فضای مجازی […]

استاندارد ملی «امنیت اطلاعات، امنیت سایبری و حفاظت از حریم خصوصی» که تحت عنوان INSO-ISO-IEC 27001 منتشر شده است، مجموعهای […]

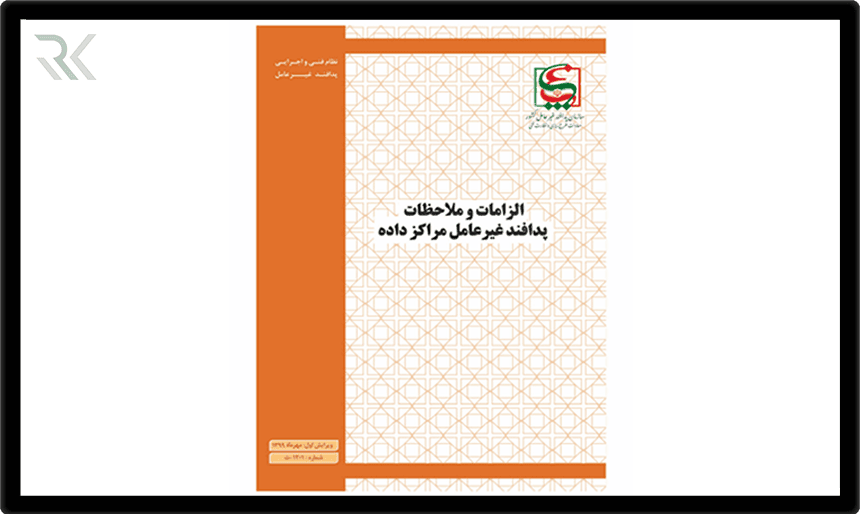

کتاب “الزامات و ملاحظات پدافند غیرعامل مراکز داده” توسط تیمی از کارشناسان برجسته در زمینههای پدافند غیرعامل، امنیت اطلاعات و […]

امنیت سیستم کنترل صنعتی، که به عنوان امنیت ICS (Industrial Control System) نیز شناخته می شود شامل استراتژی ها و […]

در دنیای دیجیتال امروز دادهها به عنوان یکی از ارزشمندترین داراییهای سازمانها و افراد شناخته میشوند. اطلاعات مالی، دادههای مشتریان، […]

در دنیای دیجیتال امروز که اطلاعات و دادهها ارزش بیسابقهای یافتهاند امنیت سایبری به یکی از حیاتیترین نیازها برای سازمانها […]

سرگذشت CIS در سال 2000 میلادی این مرکز غیر دولتی البته با همایت FBI (سازمان اطلاعات داخلی و امنیتی ایالات […]

سیستمهای مدیریت اطلاعات و رویدادهای امنیتی (SIEM) بخشی حیاتی از هر مجموعه ابزار امنیت سایبری مدرن هستند که به SOC […]

این شرکت روز دوشنبه گفت که یک آسیب پذیری در ابزار محبوب انتقال فایل کراش اف تی پی، در حال […]

ایمیل سازمانی یکی از ابزارهای کلیدی ارتباطی برای شرکتها و سازمانها است که نه تنها اعتبار برند را افزایش میدهد، […]

حجم دادهها و نیاز به پردازش سریع آنها هر روز افزایش مییابد. داشتن یک دیتاسنتر اختصاصی به کسبوکارها امکان میدهد […]

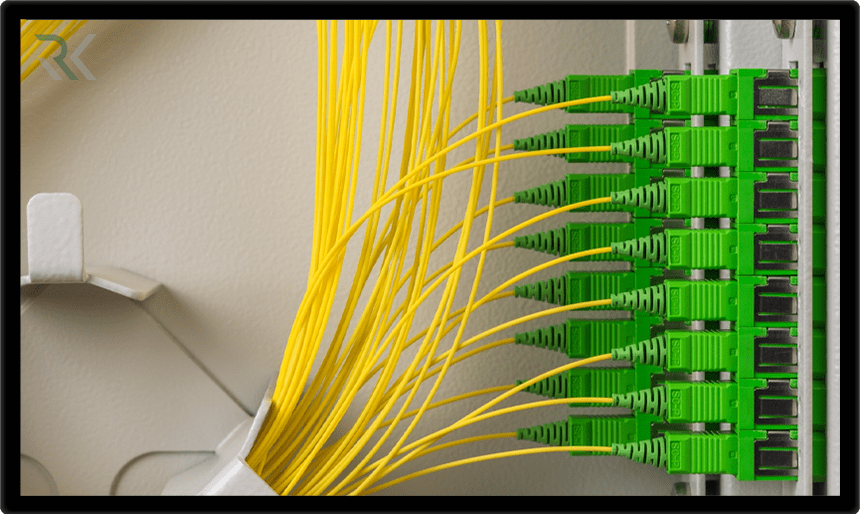

با افزایش نیاز به اینترنت پرسرعت برای تماشای ویدئو، برگزاری جلسات آنلاین و استفاده از خدمات ابری، فناوریهای قدیمی مثل […]

کابلکشی شبکه یکی از مهمترین زیرساختهای هر سازمان یا کسبوکار است که کیفیت و پایداری ارتباطات را تضمین میکند. اجرای […]

خدمات پسیو شبکه به عنوان ستون فقرات هر زیرساخت ارتباطی شناخته میشوند، زیرا بدون کابلکشی و تجهیزات فیزیکی استاندارد، حتی […]

سیستم عامل CentOS یکی از محبوبترین توزیعهای لینوکس در دنیای سرورها و سازمانهاست که به دلیل پایداری بالا، امنیت قابل […]

در بین سیستمعاملهای متنباز، توزیعهای لینوکسی جایگاه ویژهای دارند و هر کدام متناسب با نیازهای مختلف کاربران عرضه میشوند. یکی […]

AlmaLinux یکی از محبوبترین توزیعهای لینوکس در دنیای سرورهاست که پس از پایان پشتیبانی CentOS معرفی شد. این سیستمعامل رایگان، […]

قطعی سیستمها میتواند خسارتهای مالی و اعتباری زیادی برای سازمانها به همراه داشته باشد. برای جلوگیری از این مشکل، مکانیزم […]

حفاظت از دادهها و دسترسی مداوم به آنها برای سازمانها اهمیت حیاتی دارد. Data Replication یا تکثیر دادهها به فرآیندی […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل