پایگاه دانش

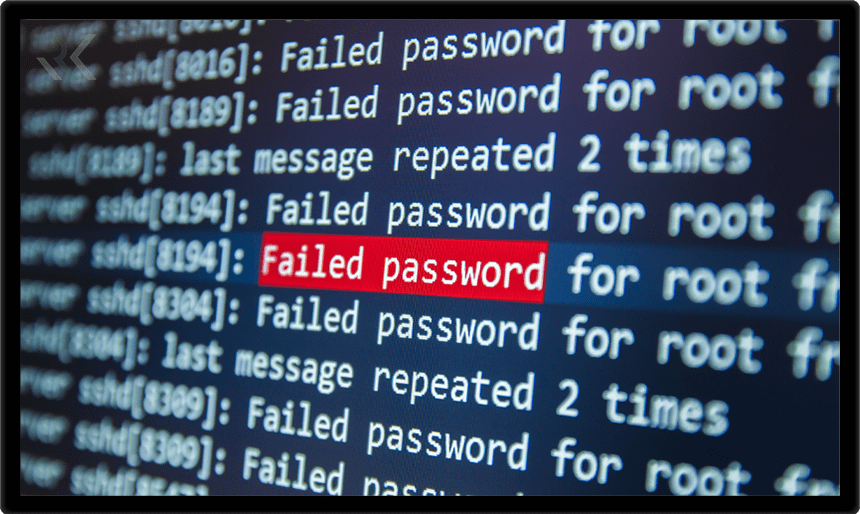

با افزایش حملات فیشینگ، سرقت رمز عبور و نفوذ به حسابهای کاربری ، تکیه بر پسورد دیگر یک راهکار امن […]

با افزایش استفاده از اینترنت و گسترش دورکاری، نیاز به ایجاد ارتباطهای امن روی بسترهای ناامن بیش از هر زمان […]

با افزایش استفاده از اینترنت و گسترش دورکاری، نیاز به یک راهکار سریع، امن و ساده برای ارتباطات شبکه بیش […]

با گسترش ارتباطات دیجیتال و تبادل اطلاعات در بستر اینترنت، حفظ محرمانگی و جلوگیری از دسترسی غیرمجاز به دادهها به […]

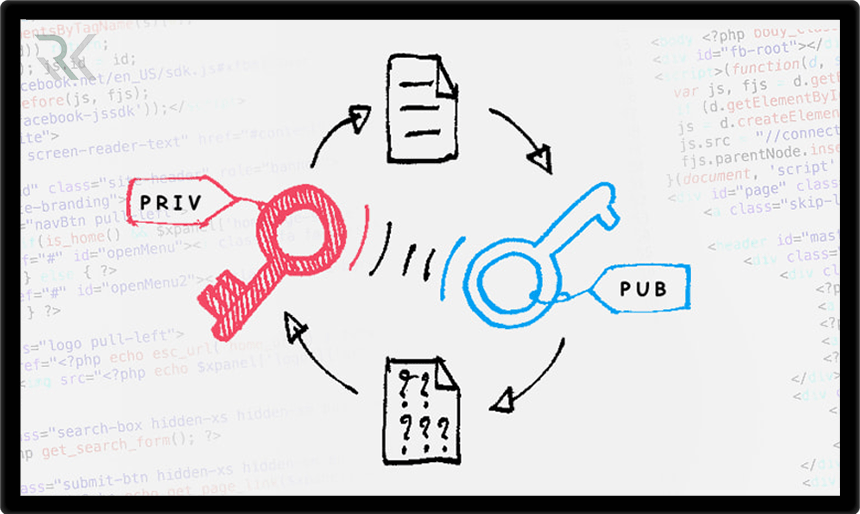

امنیت اطلاعات اهمیت حیاتی دارد و تقریباً تمام ارتباطات آنلاین، از پیامرسانی گرفته تا بانکداری اینترنتی، به کمک رمزنگاری محافظت […]

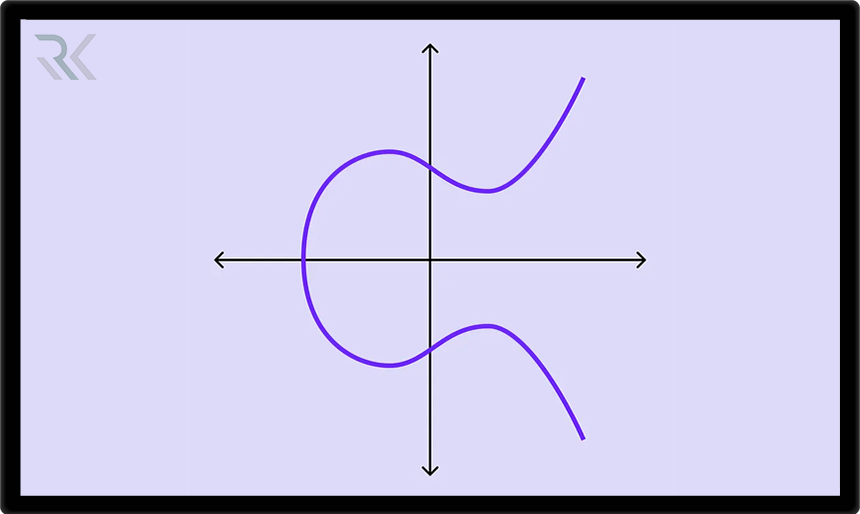

با گسترش ارتباطات دیجیتال و افزایش تهدیدات سایبری، استفاده از روشهای رمزنگاری قدرتمند به یکی از ارکان اصلی امنیت اطلاعات […]

در دنیای ارتباطات دیجیتال، یکی از بزرگترین چالشها برقراری ارتباط امن روی بسترهای ناامن مانند اینترنت است. پیش از رمزنگاری […]

دادهها برای عبور از مسیرهای مختلف و رسیدن امن به مقصد، نیازمند ساختاری منظم و قابلفهم برای تجهیزات شبکه هستند. […]

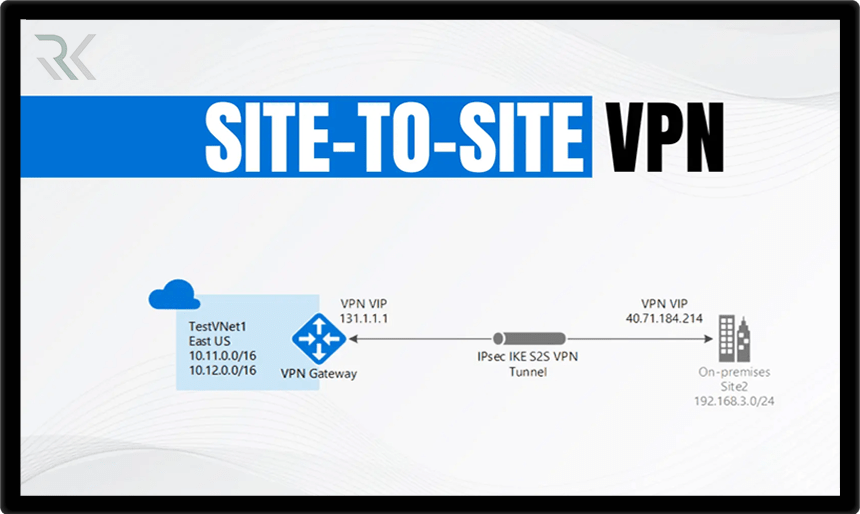

با گسترش سازمانهای چندشعبهای و توزیعشدن زیرساختهای شبکه، نیاز به برقراری ارتباطی امن و پایدار بین شبکههای مختلف بیش از […]

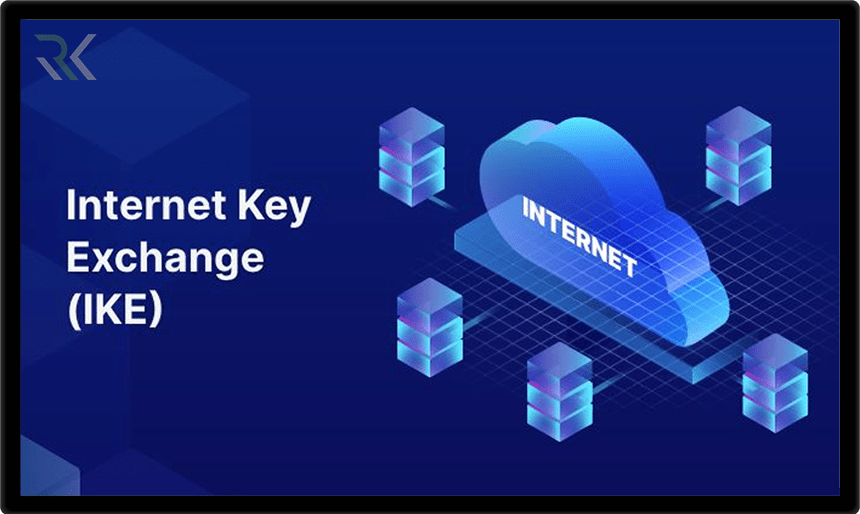

در ارتباطات امن شبکه، تبادل ایمن کلیدها نقش حیاتی در حفظ محرمانگی و یکپارچگی دادهها دارد. IKE (Internet Key Exchange) […]

کریپتوجکینگ یا سوءاستفاده از قدرت پردازشی دستگاههای دیگران برای استخراج رمزارز، یکی از روشهای نوین و مخفیانه در جرایم سایبری […]

دادهها و اطلاعات از مهمترین داراییهای عصر دیجیتال محسوب میشوند، زیرا تصمیمگیریهای دقیق و هوشمندانه در بسیاری از حوزهها به […]

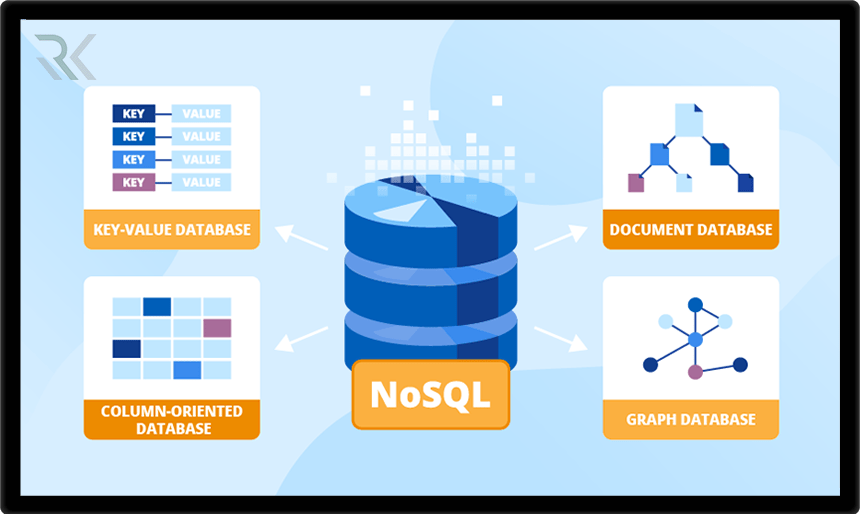

پایگاه دادهها از دیرباز ابزار اصلی ذخیرهسازی و مدیریت اطلاعات بودهاند، اما با گسترش فناوریهای مدرن و نیاز به پردازش […]

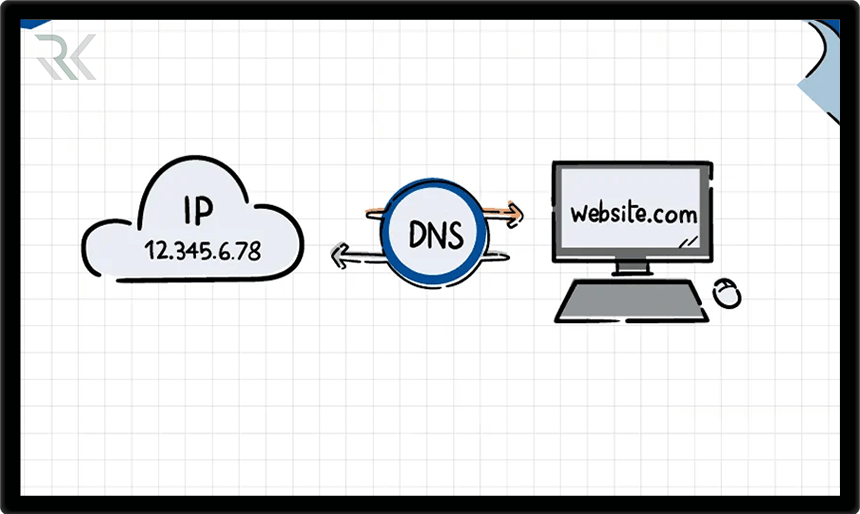

DNS یا سامانه نام دامنه، یکی از حیاتیترین اجزای زیرساخت اینترنت است که به کاربران اجازه میدهد بهسادگی به وبسایتها […]

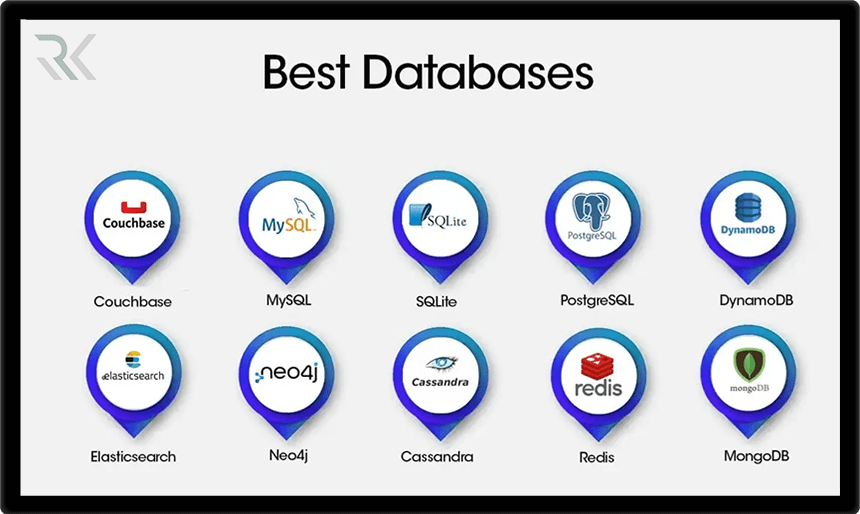

در دنیای دیجیتال امروزی، پایگاههای داده به عنوان ستون فقرات مدیریت و ذخیرهسازی اطلاعات عمل میکنند. با توجه به تنوع […]

در دنیای امروز که اطلاعات نقش حیاتی در تصمیمگیریها و پیشبرد اهداف سازمانها و افراد ایفا میکند، ذخیره منظم و […]

لاگها (Logs) و ثبت رخدادها بخشهای حیاتی در هر سیستم کامپیوتری هستند که اطلاعات دقیق و ارزشمندی از عملکرد سیستم، […]

سرور یک سیستم کامپیوتری است که برای ارائه خدمات، منابع یا دادهها به دیگر سیستمها و کاربران در شبکه طراحی […]

سرورها نقشی حیاتی در زیرساختهای فناوری اطلاعات ایفا میکنند و بهعنوان ستون فقرات اینترنت و شبکههای کامپیوتری شناخته میشوند. سرور […]

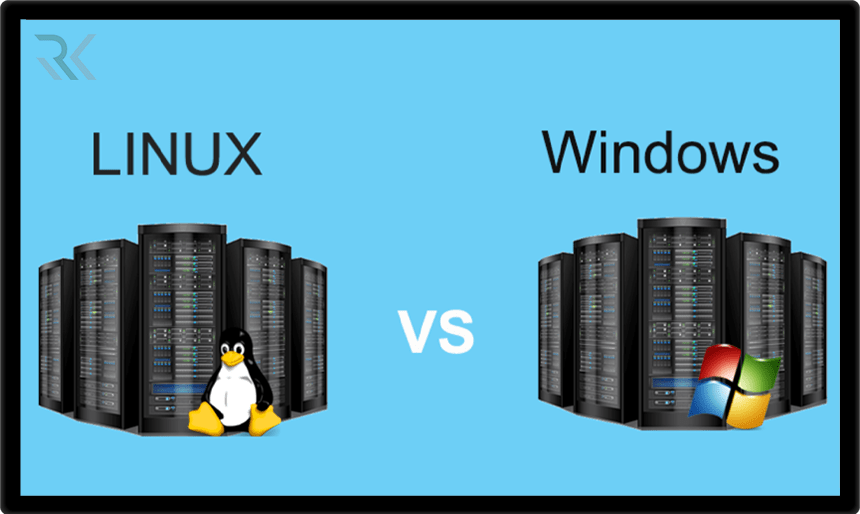

در دنیای فناوری اطلاعات انتخاب سیستم عامل مناسب برای سرور یکی از تصمیمات حیاتی برای سازمانها و کسبوکارها است. لینوکس […]

هوش مصنوعی با ورود ابزارهای متعددی توانسته تغییرات چشمگیری در زندگی روزمره و کسبوکارها ایجاد کند. یکی از پیشرفتهترین این […]

حتماً نام چت جیپیتی به گوشتان خورده است. این ابزار هوش مصنوعی پیشرفته، توانسته در مدت زمان کوتاهی توجه میلیونها […]

هوش مصنوعی با ارائهی ابزارهای پیشرفته مانند ChatGPT، Gemini و Copilot توانسته تحولاتی عظیم در ارتباطات، کسبوکارها و زندگی روزمره […]

با پیشرفت سریع فناوریها، هوش مصنوعی به یکی از مهمترین و تأثیرگذارترین ابداعات قرن بیستویکم تبدیل شده است. از گوشیهای […]

در دنیای پیچیده امنیت سایبری، هر روز مهاجمان از روشهای جدیدی برای نفوذ به شبکهها استفاده میکنند. یکی از هوشمندانهترین […]

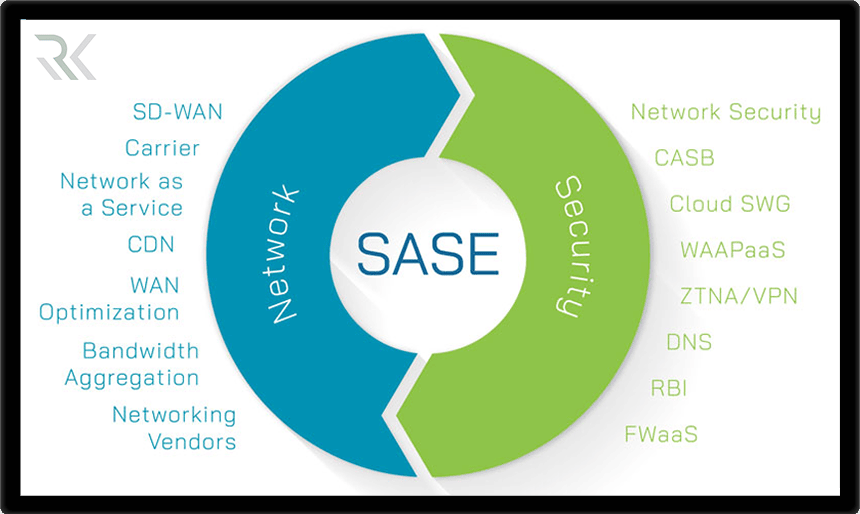

کاربران از هر مکانی و با هر دستگاهی به شبکه سازمانی متصل میشوند، امنیت و یکپارچگی شبکه دیگر محدود به […]

امروزه با مهاجرت گستردهی سازمانها به فضای ابری، مدلهای امنیتی سنتی دیگر پاسخگوی تهدیدات نوین نیستند. در این میان Firewall […]

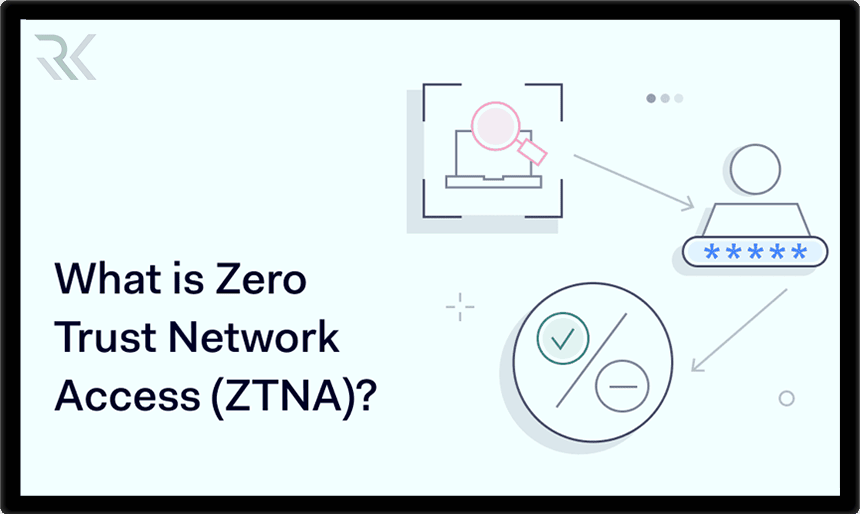

افزایش تهدیدات سایبری و گسترش کار از راه دور باعث شد مدلهای سنتی امنیت شبکه مانند VPN دیگر پاسخگو نباشند. […]

شرکت SolarWinds یکی از شناختهشدهترین رائهدهندگان نرمافزارهای مانیتورینگ شبکه، سرور و زیرساختهای فناوری اطلاعات در جهان است. محصولات این شرکت […]

سرویسهای آنلاین و زیرساختهای دیجیتال قلب تپندهی هر کسبوکار محسوب میشوند بنابراین نظارت مداوم بر عملکرد سرورها و فرآیندها اهمیت […]

زیرساختهای شبکه، سرور و سرویسهای ابری بهطور پیوسته در حال رشد و پیچیدهتر شدن هستند. ابزار Zenoss یکی از پیشرفتهترین […]

برای شبکههای سازمانی نظارت لحظهای بر عملکرد تجهیزات و سرورها اهمیت زیادی دارد. نرمافزار Mikrotik Dude ابزاری رایگان و قدرتمند […]

شبکههای سازمانی ستون فقرات ارتباطات دیجیتال محسوب میشوند، نظارت و مدیریت کارآمد بر عملکرد آنها اهمیت حیاتی دارد. نرمافزار Mikrotik […]

شبکهها ستون فقرات هر سازمان محسوب میشوند؛ از سرورهای وب تا تجهیزات ذخیرهسازی داده، همه باید بدون وقفه در حال […]

در دورهای که مراکز داده (Data Center) ستون فقرات دنیای دیجیتال محسوب میشوند، مصرف انرژی به یکی از دغدغههای اصلی […]

سیستم توصیهگر (Recommendation Systems) به الگوریتمهایی گفته میشود که با تحلیل دادههای رفتاری و ترجیحات کاربران، پیشنهادات شخصیسازیشده برای محصولات، […]

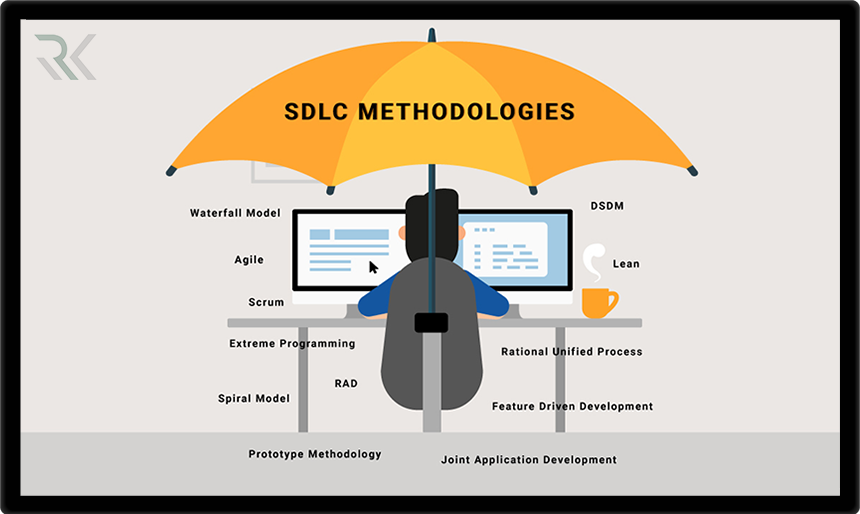

چرخه عمر توسعه نرمافزار (SDLC – Software Development Life Cycle) یکی از بنیادیترین چارچوبها در دنیای مهندسی نرمافزار است که […]

محصولات مایکروسافت ستون فقرات بسیاری از زیرساختهای سازمانی هستند؛ از Windows Server و WSUS تا SharePoint و پلتفرمهای توسعه مانند […]

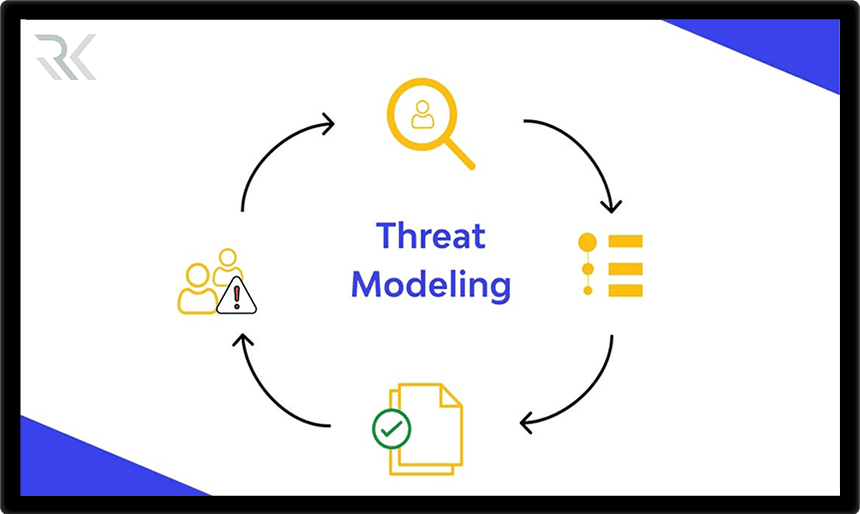

پیشگیری همیشه مؤثرتر از درمان است. مدلسازی تهدید (Threat Modeling) یکی از کلیدیترین روشها برای پیشبینی و درک خطرات پیش […]

درک نحوهی نفوذ مهاجمان به سیستمها، پایهی دفاع مؤثر به شمار میرود. مفهومی که این مسیر یا راه نفوذ را […]

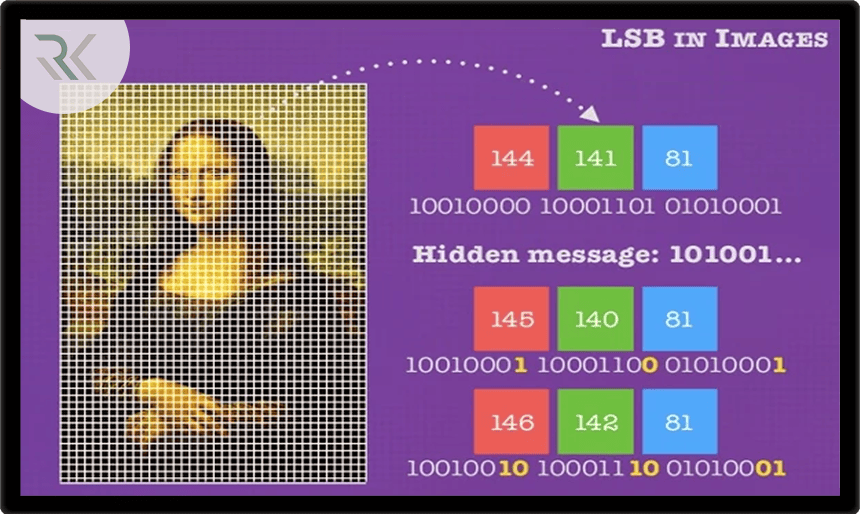

دادهها بزرگترین دارایی سازمانها و افراد بهشمار میروند، حفظ محرمانگی اطلاعات نقشی حیاتی پیدا کرده است. یکی از روشهای هوشمندانه […]

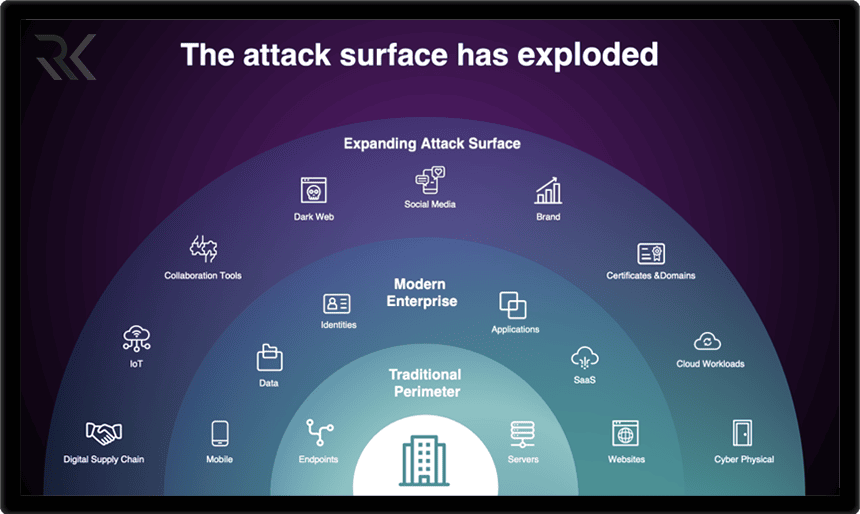

مفهوم Attack Surface (سطح حمله) یکی از حیاتیترین مباحث امنیت سایبری است که تعیینکننده میزان آسیبپذیری یک سازمان در برابر […]

بیشتر فعالیتهای سازمانی از طریق اینترنت انجام میشود، تهدیدات وب نیز به سرعت در حال تکاملاند. از حملات فیشینگ و […]

دادهها ستون فقرات هر سازماناند و از دست رفتن آنها میتواند روند کسبوکار را متوقف کند. پشتیبانگیری مؤثر تنها به […]

در دنیای کنونی، امنیت سایبری به یکی از موضوعات حیاتی در حوزه فناوری اطلاعات (IT) و فناوری عملیاتی (OT) تبدیل […]

شرکت زیمنس آگ (Siemens AG) یکی از بزرگترین و پیشروترین شرکتهای صنعتی در جهان است که در زمینههای متنوعی همچون […]

در دنیای امروز، امنیت اطلاعات و شبکهها از اهمیت ویژهای برخوردار است و یکی از بخشهای مهم برای دستیابی به […]

کیلاگرها (Keyloggers) نوعی بدافزار هستند که در دستهی جاسوسافزارها قرار میگیرند. این بدافزارها به صورت مخفیانه فعالیت میکنند و هدف […]

سوئیچها و روترها بهعنوان اجزای اصلی زیرساخت شبکههای سازمانی نقش بسیار حیاتی در انتقال دادهها و تضمین ارتباطات پایدار دارند. […]

حملات DoS (Denial of Service) و DDoS (Distributed Denial of Service) از جمله تهدیدات رایج در دنیای امنیت سایبری هستند […]

در دنیای امروز که تهدیدات سایبری به سرعت در حال افزایش هستند، امنیت اطلاعات به یکی از اولویتهای اصلی سازمانها […]

امروزه دادهها بهعنوان یکی از ارزشمندترین داراییهای هر سازمان شناخته میشوند. از اطلاعات مشتریان تا اسناد حیاتی و پروژههای حساس، […]

در دنیای پیچیده و بهسرعت در حال تغییر امنیت سایبری، سازمانها با طیف گستردهای از تهدیداتچرخه بهکارگیری هوش تهدید و […]

سند ملی تحول دیجیتال یکی از برنامههای کلیدی وزارت ارتباطات و فناوری اطلاعات است که با هدف توسعه اقتصاد دیجیتال […]

تجهیزات ارتباطی شبکه ستون اصلی زیرساختهای فناوری اطلاعات هر سازمان هستند و نقش حیاتی در انتقال دادهها، اتصال دستگاهها و […]

در زیرساختهای فناوری اطلاعات، تجهیزات سرور شبکه قلب تپنده هر سازمان محسوب میشوند. این تجهیزات با فراهمکردن قدرت پردازش، ذخیرهسازی […]

تجهیزات اکتیو شبکه ستون فقرات هر زیرساخت ارتباطی هستند و وظیفه دارند دادهها را مدیریت، پردازش و بهطور هوشمند بین […]

اتاق سرور و اتاق رک بخش حیاتی هر سازمانی هستند که اطلاعات و زیرساختهای فناوری را میزبانی میکنند. طراحی و […]

کابلکشی ساختیافته قلب هر شبکه سازمانی مدرن است که با طراحی اصولی و استاندارد، مسیر انتقال دادهها، صوت و تصویر […]

روتینگ (Routing) یا مسیریابی فرآیندی است که مسیر عبور دادهها را در یک شبکه مشخص میکند و تضمین میکند اطلاعات […]

مدیریت زیرساختهای IT و دیتاسنترها به دقت و سرعت بالایی نیاز دارد، تهیه یک لیست کامل و دقیق از تجهیزات […]

نصب و راهاندازی دکلهای مخابراتی یکی از مهمترین زیرساختهای ارتباطی در دنیای امروز است که نقش اساسی در برقراری تماسهای […]

سوئیچینگ (Switching) یکی از پایههای اصلی در طراحی و عملکرد شبکههای کامپیوتری است که امکان تبادل دادهها را بین دستگاهها […]

در دنیای امروز که سرعت و پایداری اینترنت نقشی حیاتی در موفقیت کسبوکارها دارد، انتخاب راهکاری مطمئن برای ارتباطات سازمانی […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل