پایگاه دانش

با گسترش استفاده از اینترنت و انجام امور مالی، اداری و شخصی بهصورت آنلاین، جعل وب سایت به یکی از […]

در فرآیند راهاندازی ارتباطات امن و دریافت گواهی دیجیتال، مفهومی به نام CSR یا Certificate Signing Request نقش کلیدی دارد. […]

بیشتر ارتباطات و تراکنشها بهصورت آنلاین انجام میشود، اطمینان از هویت طرف مقابل و امنیت دادهها اهمیت حیاتی دارد. گواهی […]

با گسترش استفاده از سیستمهای رمزنگاری و تجهیزات سختافزاری امن، تصور میشود اطلاعات حساس بهطور کامل محافظت میشوند؛ اما واقعیت […]

یکی از آسیب پذیریهای نسبتاً ساده اما خطرناک در حوزه امنیت وب XXE (XML External Entity) است. این باگ زمانی […]

امروزه فناوری NFC (ان اف سی) به یکی از بخشهای جداییناپذیر زندگی دیجیتال تبدیل شده است؛ از پرداختهای بدون تماس […]

بیشتر فعالیتهای ما به سرویسهای آنلاین وابسته شده است و امنیت حسابهای کاربری اهمیت حیاتی پیدا کرده است. با این […]

با افزایش حملات سایبری و ناکارآمدی رمزهای عبور سنتی، نیاز به روشهای امنتر و سادهتر برای احراز هویت بیش از […]

امنیتِ اطلاعات حساس مانند کلیدهای رمزنگاری، امضای دیجیتال و دادههای حیاتی به یکی از مهمترین چالشهای سازمانها تبدیل شده است. […]

زیرساخت شبکه هر سازمان از دو بخش اصلی تشکیل شده است: تجهیزات اکتیو که به جریان برق و پردازش داده […]

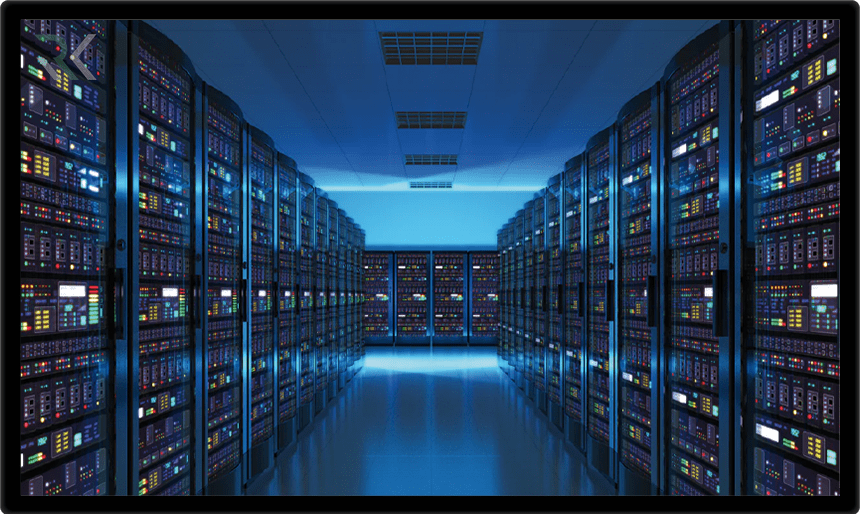

در دنیای امروز که زیرساختهای IT قلب تپنده هر سازمان هستند، اتاق سرور نقشی حیاتی در حفظ عملکرد پایدار و […]

اتاق سرور بهعنوان قلب تپنده زیرساخت IT هر سازمان، نقشی حیاتی در نگهداری، پردازش و امنیت دادهها ایفا میکند. طراحی […]

در هر پروژه شبکه، مسیر عبور کابلها نقش کلیدی در عملکرد و دوام سیستم دارد. داکتکشی و نصب ترانکینگ شبکه […]

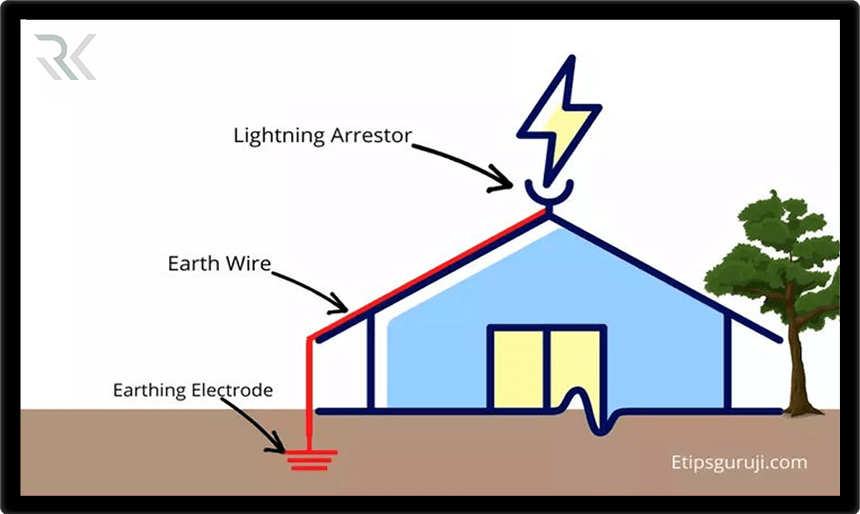

مراکز داده، شبکههای کامپیوتری و تجهیزات پیشرفته فناوری اطلاعات قلب تپنده هر سازمان محسوب میشوند، حفاظت از این زیرساختها در […]

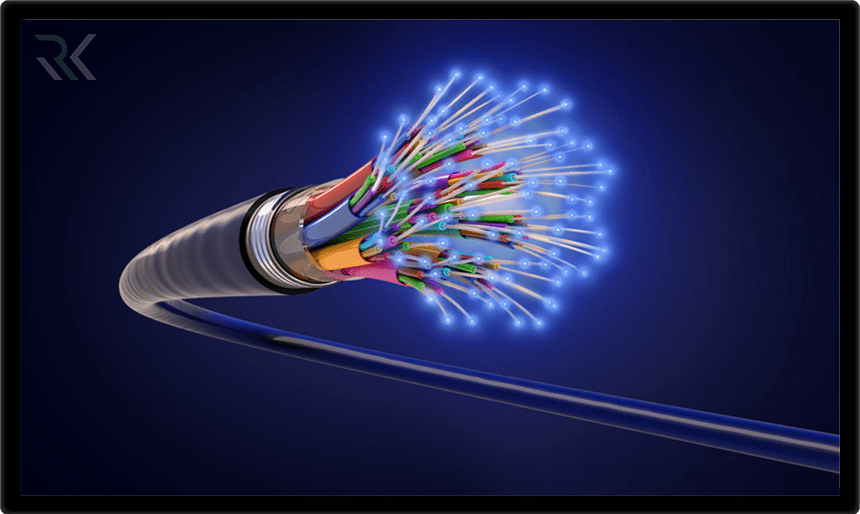

حفاری و کابلکشی زمینی فیبر نوری از مهمترین مراحل توسعه شبکههای ارتباطی پرسرعت است که با اجرای دقیق و استاندارد، […]

در دنیای امروز کامپیوترها و سیستمعاملها به عنوان موتور محرک پیشرفت تکنولوژی نقش بیبدیلی ایفا میکنند. این ابزارهای هوشمند با […]

دیتاسنترها یا مراکز داده، به عنوان زیرساختهای حیاتی در دنیای دیجیتال، مکانهایی هستند که در آنها دادهها ذخیره، پردازش و […]

ورک استیشنها (Workstation) کامپیوترهای قدرتمندی هستند که برای انجام پردازشهای سنگین، طراحیهای حرفهای و محاسبات تخصصی ساخته شدهاند. این دستگاهها […]

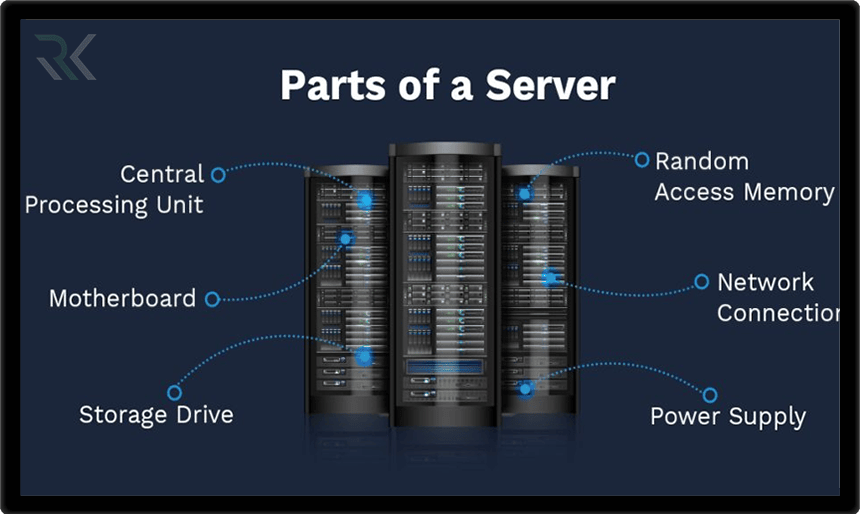

سرورها ستون فقرات زیرساختهای فناوری اطلاعات هر سازمانی هستند و عملکرد پایدار و ایمن آنها نقش کلیدی در موفقیت کسبوکارها […]

هوش مصنوعی در سالهای اخیر به یک فناوری انقلابی تبدیل شده است که در بسیاری از صنایع، از تولید محتوا […]

هوش مصنوعی تحولی بزرگ در دنیای ویرایش تصاویر ایجاد کرده است به طوری که دیگر نیازی به مهارتهای پیچیده گرافیکی […]

امروزه هوش مصنوعی به یکی از اجزای جداییناپذیر زندگی ما تبدیل شده و کاربردهای گستردهای در زمینههای مختلف پیدا کرده […]

در دنیای امروز ابزارهای تبدیل متن به صدا و صدا به متن به دلیل کاربردهای گسترده و آسانی استفاده، بسیار […]

شرکت OpenAI با ارائه ابزارهای هوش مصنوعی پیشرفته در چند سال اخیر، تأثیر چشمگیری در حوزه هوش مصنوعی داشته است. […]

هوش مصنوعی به سرعت در حال تبدیل شدن به یکی از فراگیرترین و پرکاربردترین فناوریهای روز است که تقریباً در […]

در سالهای اخیر هوش مصنوعی به یکی از مسائل کلیدی در دنیای فناوری تبدیل شده و توجه زیادی را به […]

دنیای دیجیتال امروز در حوزه دیجیتال مارکتینگ شاهد تحولی عظیم است. تبلیغات آنلاین که نقش حیاتی در جذب مشتریان ایفا […]

هوش مصنوعی با ورود ابزارهای پیشرفته توانسته تحولات بزرگی در نحوه انجام کارها و بهرهوری افراد ایجاد کند. یکی از […]

هوش مصنوعی با پیشرفتهای بیسابقهای توانسته نقش مهمی در تحولات دنیای امروز ایفا کند. یکی از این ابزارها، هوش مصنوعی […]

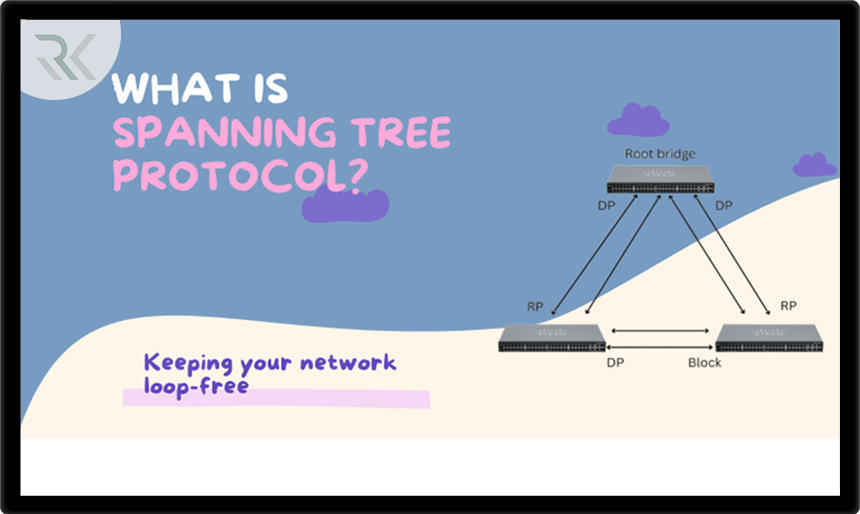

در شبکههای سوئیچینگ (Switching Network)، حفظ پایداری و جلوگیری از ایجاد حلقههای ارتباطی (Network Loop) موضوعی حیاتی است. پروتکل Spanning […]

در شبکههای سوئیچشده، پایداری و سرعت بازیابی پس از تغییر توپولوژی از اهمیت بالایی برخوردار است. پروتکلهای کنترل لوپ، مانند […]

پروتکل STP یا Spanning Tree Protocol یکی از بنیادیترین فناوریها در شبکههای سوئیچینگ است که وظیفه اصلی آن جلوگیری از […]

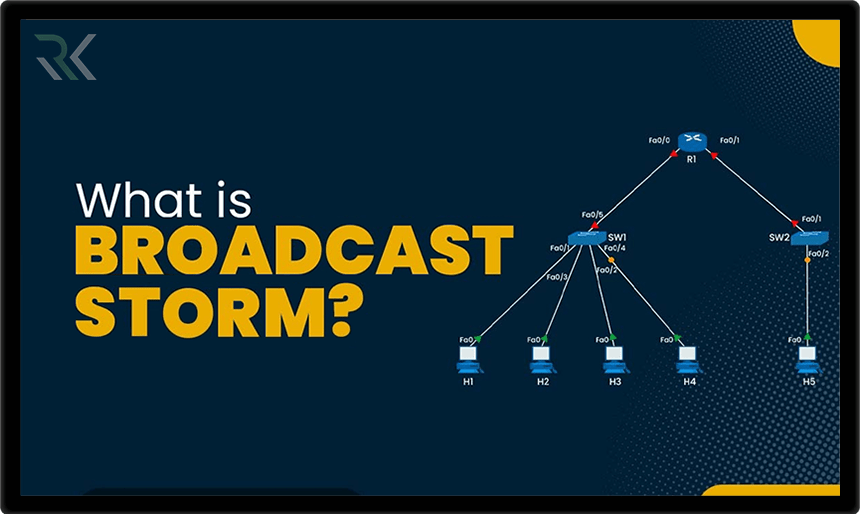

لوپ در شبکه یکی از خطرناکترین خطاهای لایه 2 است که میتواند با ایجاد چرخه بیپایان بستهها، کل شبکه را […]

Broadcast Storm یکی از خطرناکترین چالشهای شبکههای LAN است که میتواند تنها در چند ثانیه تمام پهنای باند را مصرف […]

Broadcast Domain یکی از مفاهیم اساسی در شبکههای کامپیوتری است که نقش مهمی در مدیریت ترافیک، جلوگیری از ازدحام و […]

Collision Domain یکی از مفاهیم پایه در شبکههای کامپیوتری است که بهطور مستقیم بر سرعت، کارایی و پایداری ارتباطات در […]

حمله Replay یا حمله تکرار یکی از حملات رایج در امنیت شبکه است که در آن مهاجم یک پیام معتبر […]

شبکهها و مراکز داده قلب تپندهی سازمانها هستند پس دسترسی پایدار و مدیریت از راه دور تجهیزات آنها اهمیتی بالایی […]

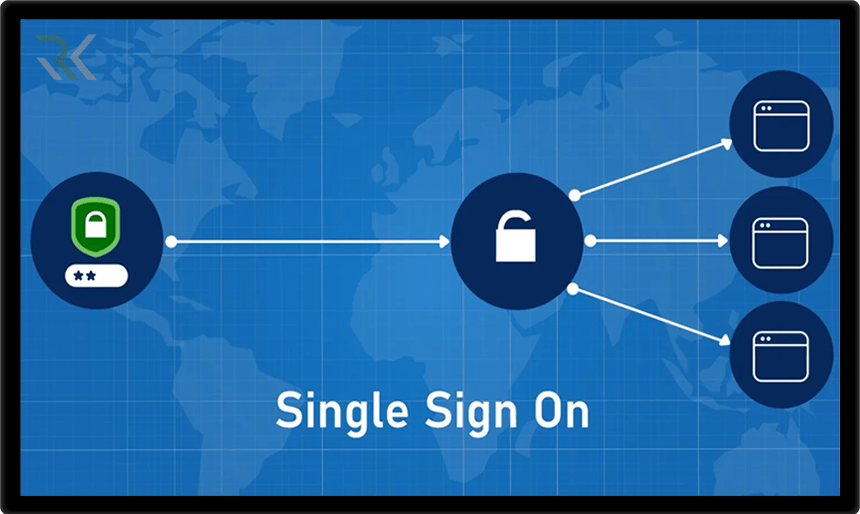

تقریباً همهچیز به سرویسهای ابری و نرمافزارهای SaaS متکی است، مدیریت امن هویت و دسترسی کاربران بیش از هر زمان […]

با گسترش استفاده از سیستمهای رمزنگاری و تجهیزات سختافزاری امن، تصور میشود اطلاعات حساس بهطور کامل محافظت میشوند؛ اما واقعیت […]

یکی از آسیب پذیریهای نسبتاً ساده اما خطرناک در حوزه امنیت وب XXE (XML External Entity) است. این باگ زمانی […]

بیشتر فعالیتهای ما به سرویسهای آنلاین وابسته شده است و امنیت حسابهای کاربری اهمیت حیاتی پیدا کرده است. با این […]

با افزایش حملات سایبری و ناکارآمدی رمزهای عبور سنتی، نیاز به روشهای امنتر و سادهتر برای احراز هویت بیش از […]

امنیتِ اطلاعات حساس مانند کلیدهای رمزنگاری، امضای دیجیتال و دادههای حیاتی به یکی از مهمترین چالشهای سازمانها تبدیل شده است. […]

با افزایش حملات فیشینگ، سرقت رمز عبور و نفوذ به حسابهای کاربری ، تکیه بر پسورد دیگر یک راهکار امن […]

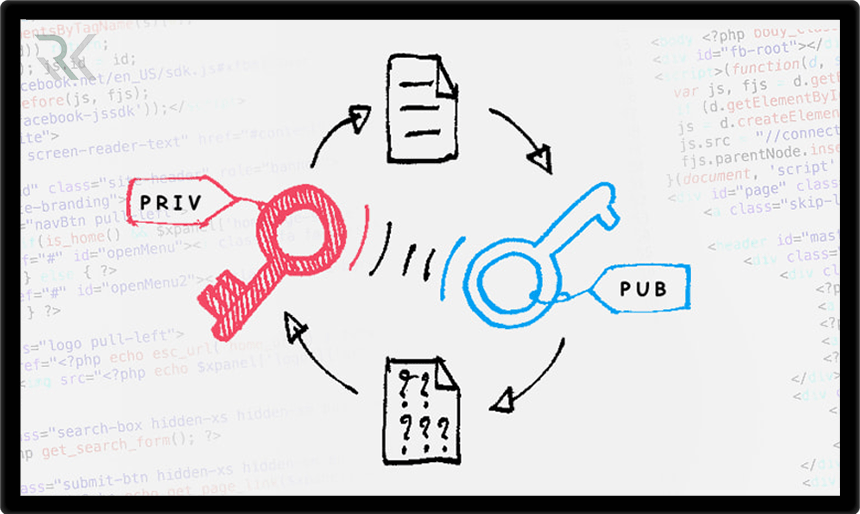

با گسترش ارتباطات دیجیتال و تبادل اطلاعات در بستر اینترنت، حفظ محرمانگی و جلوگیری از دسترسی غیرمجاز به دادهها به […]

امنیت اطلاعات اهمیت حیاتی دارد و تقریباً تمام ارتباطات آنلاین، از پیامرسانی گرفته تا بانکداری اینترنتی، به کمک رمزنگاری محافظت […]

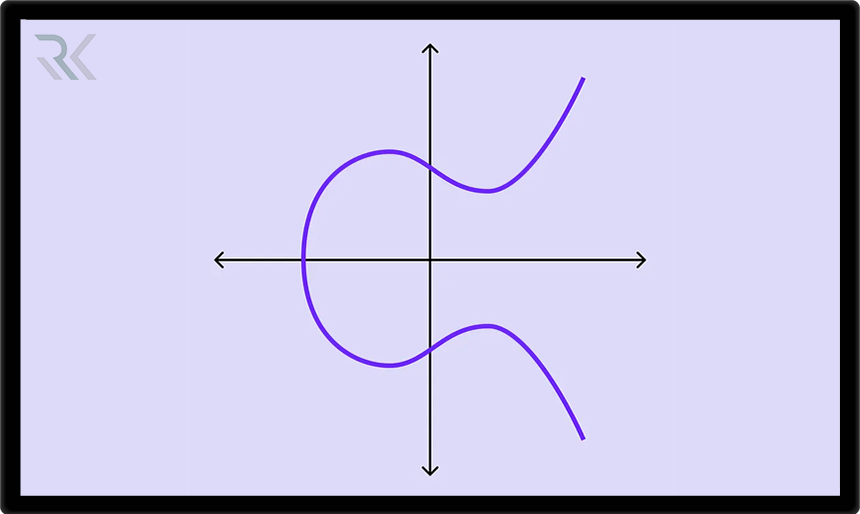

با گسترش ارتباطات دیجیتال و افزایش تهدیدات سایبری، استفاده از روشهای رمزنگاری قدرتمند به یکی از ارکان اصلی امنیت اطلاعات […]

در دنیای ارتباطات دیجیتال، یکی از بزرگترین چالشها برقراری ارتباط امن روی بسترهای ناامن مانند اینترنت است. پیش از رمزنگاری […]

احراز هویت چندعاملی که به اختصارMFA (Multi-Factor Authentication) نامیده میشود، به عنوان یکی از روشهای امنیتی در دنیای دیجیتال بسیار […]

در دنیای دیجیتال امروز، که کاربران با تعداد زیادی از سیستمها، برنامهها و حسابهای کاربری در تعامل هستند، روشی که […]

قانون حریم شخصی مصرفکنندگان کالیفرنیا (CCPA) که در ژانویه 2020 بهاجرا درآمد، بهعنوان یکی از پیشرفتهترین و جامعترین قوانین حریم […]

قانون قابلیت انتقال و مسئولیت بیمه سلامت (Health Insurance Portability and Accountability Act – HIPAA) که در سال 1996 تصویب […]

اکنون امنیت سایبری به یکی از اصلیترین دغدغههای کاربران و سازمانها تبدیل شده است. با افزایش تهدیدات آنلاین مانند ویروسها، […]

آیا اندروید در برابر بدافزارها مقاوم است؟ این پرسش بهراستی چالشبرانگیز است اما اگر از روت کردن گوشی خود پرهیز […]

در دنیای دیجیتال امروز، رایانههای ویندوزی نقش حیاتی در زندگی ما ایفا میکنند، چه در محل کار و چه در […]

امنیت سایبری امروزه به یکی از موضوعات اساسی در دنیای دیجیتال تبدیل شده است. با افزایش استفاده از دستگاههای متصل […]

طرح امنسازی زیرساختهای حیاتی در قبال حملات سایبری یک برنامه جامع است که به منظور حفاظت از زیرساختهای حساس کشور […]

امنیت سیستم کنترل صنعتی که شامل استراتژی ها و اقداماتی برای محافظت از زیرساخت های حیاتی و سیستم های فناوری […]

وب اسکرپینگ روشی برای استخراج خودکار داده از وبسایتهاست و به کسب و کارها، تحلیلگران و متخصصان داده کمک میکند […]

HMAC یکی از مهمترین روشهای امنیتی برای تأیید اصالت پیام در شبکهها و سرویسهای آنلاین است. این مکانیزم با ترکیب […]

دادهها بهعنوان ستون فقرات تصمیمگیری و نوآوری شناخته میشوند. فرآیند جمعآوری دادهها (Data Collection) نخستین گام برای هر فعالیت مبتنی […]

حجم دادهها با سرعتی سرسامآور رشد میکند و نیاز به ابزارهایی برای پردازش سریع و مقیاسپذیر بیش از هر زمان […]

آپاچی هدوپ (Apache Hadoop) یک چارچوب متنباز برای ذخیرهسازی و پردازش حجم عظیمی از دادهها بهصورت توزیعشده است. این فناوری […]

سرعت پردازش و حجم دادهها بیوقفه در حال افزایش است و مفهوم سیستمهای توزیعشده (Distributed Systems) به یکی از پایههای […]

حجم دادهها با سرعتی سرسامآور در حال افزایش است و نیاز به سیستمهای ذخیرهسازی توزیعشده، مقاوم و مقیاسپذیر بیش از […]

زیرساختهای فناوری اطلاعات که به سرعت در حال گذار به سمت مجازیسازی و رایانش ابری هستند نیاز به پلتفرمهایی قدرتمند، […]

موفقیت کسبوکارها دیگر به حدس و تجربه شخصی تکیه ندارد، بلکه بر توانایی پیشبینی آینده با استفاده از دادههای گذشته […]

سرعت، پایداری و امنیت اطلاعات نقش حیاتی در بقای سازمانها دارد، انتخاب و تجهیز صحیح سرور به یکی از ارکان […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

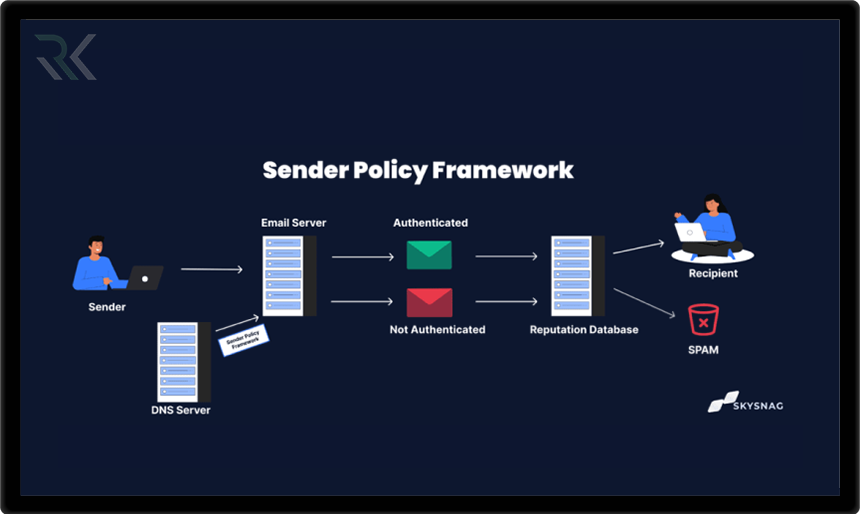

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل