آشنایی با انواع حملات Spoofing در شبکه و روشهای مقابله با آنها

حملات Spoofing در شبکه به تکنیکهایی اطلاق میشود که در آنها مهاجم هویت یا آدرسهای شبکه را جعل میکند تا سیستمهای هدف را فریب دهد. این حملات میتوانند به انواع مختلفی تقسیم شوند و تهدیدات جدی برای امنیت شبکهها و دادهها ایجاد کنند. درک نحوه عملکرد این حملات و راهکارهای مقابله با آنها برای حفظ امنیت شبکههای سازمانی و شخصی ضروری است.

منظور از Spoofing در شبکه چیست؟

Spoofing در شبکه به فرآیندی گفته میشود که در آن مهاجم با جعل هویت یا آدرسهای شبکهای مانند IP، MAC یا DNS خود را به جای یک دستگاه یا سیستم معتبر معرفی میکند. هدف اصلی این حملات، فریب سیستمها و کاربران برای دسترسی به اطلاعات حساس، اختلال در عملکرد شبکه یا اجرای حملات دیگر است. Spoofing به عنوان یک تکنیک مخرب میتواند امنیت دادهها و ارتباطات آنلاین را تهدید کند و به سرقت اطلاعات یا انجام حملات DoS منجر شود.

انواع حملات Spoofing در شبکه

-

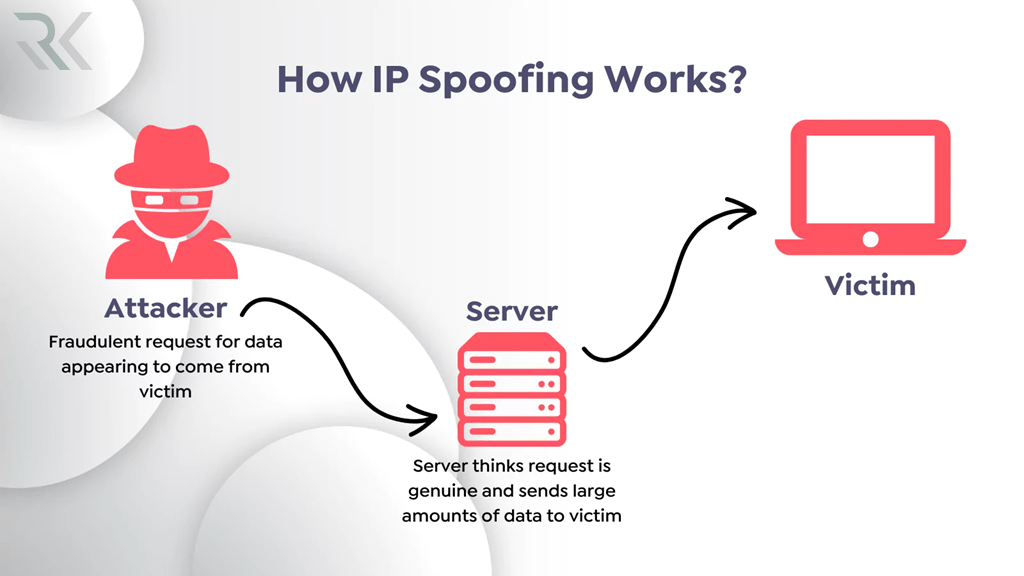

حمله IP Spoofing

حمله IP Spoofing زمانی رخ میدهد که مهاجم آدرس IP خود را جعل کرده و آن را به جای آدرس IP معتبر دیگری در شبکه قرار میدهد. این حمله میتواند برای فریب سیستمهای هدف یا حملاتDDoS استفاده شود. با جعل آدرس IP مهاجم میتواند شناسایی خود را مخفی نگه دارد و از این طریق به منابع شبکه دسترسی پیدا کند یا ترافیک شبکه را مختل کند.

جعل آی پی (IP Spoofing) چیست و چگونه از خطر آن جلوگیری کنیم؟

-

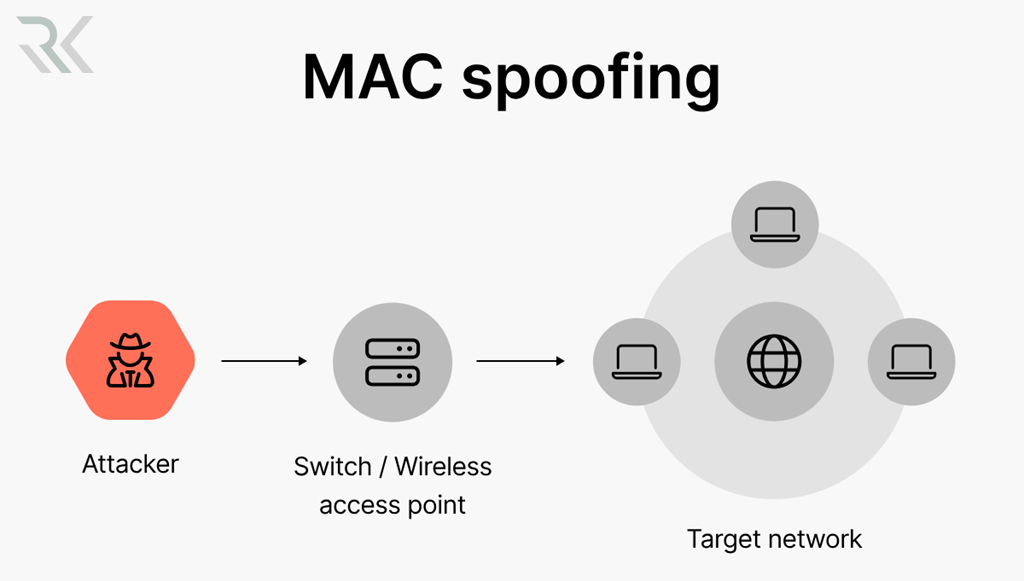

حمله MAC Spoofing

در حمله MAC Spoofing مهاجم آدرس MAC خود را به آدرس MAC دستگاه دیگری تغییر میدهد. آدرس MAC در شبکههای محلی برای شناسایی دستگاهها به کار میرود. با جعل این آدرس، مهاجم میتواند به سیستمهای کنترل دسترسی در شبکه وارد شود و ممکن است در تلاش برای به دست آوردن دسترسی غیرمجاز به شبکه یا دادههای حساس باشد.

-

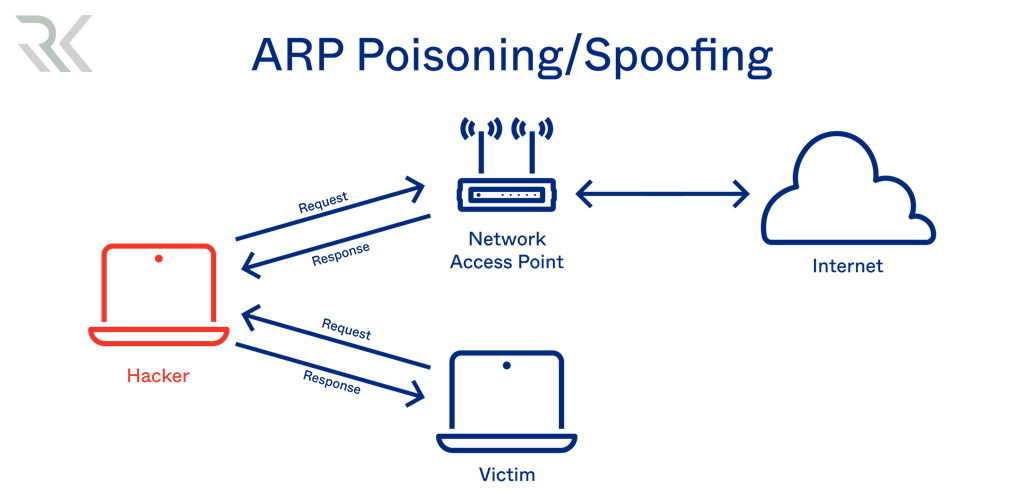

حمله ARP Spoofing

حمله ARP Spoofing زمانی اتفاق میافتد که مهاجم آدرس MAC خود را با آدرس IP دستگاههای دیگر جایگزین میکند تا دادههای مربوط به آن دستگاهها را دریافت کند. این حمله به طور معمول در شبکههای مبتنی بر پروتکل ARP انجام میشود و میتواند منجر به حملاتman-in-the-middle شود که اطلاعات حساس میان دستگاهها را به سرقت میبرد.

حمله ARP Poisoning چیست و چگونه از آن جلوگیری کنیم؟

-

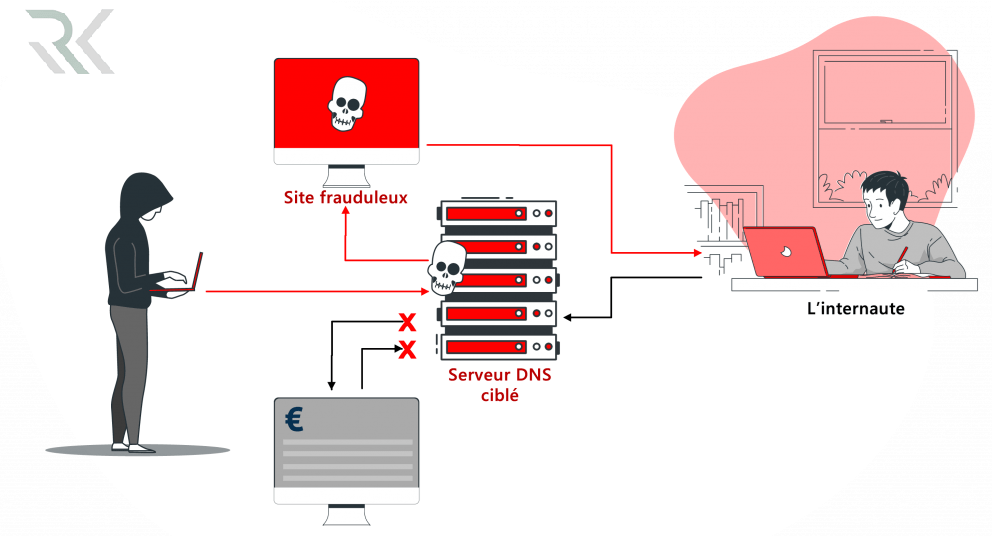

حمله DNS Spoofing

حمله DNS Spoofing زمانی اتفاق میافتد که مهاجم سرور DNS را فریب میدهد تا آدرسهای IP جعلی را به جای آدرسهای اصلی به کاربر ارسال کند. این حمله میتواند باعث هدایت کاربران به سایتهای مخرب یا جعلی شود و اطلاعات حساس کاربران را به سرقت برده یا سیستمهای آلوده را هدف قرار دهد.

حمله DNS Spoofing چیست؟ آشنایی با حملات DNS Spoofing و روشهای جلوگیری از آن

-

حمله Email Spoofing

حمله Email Spoofing به فرآیندی اطلاق میشود که در آن مهاجم آدرس فرستنده ایمیل را تغییر میدهد تا ایمیلهای جعلی و فریبدهنده به گیرندگان ارسال کند. این حمله معمولاً در قالب فیشینگ صورت میگیرد و میتواند موجب سرقت اطلاعات حساس یا دسترسی به سیستمهای داخلی یک سازمان شود.

-

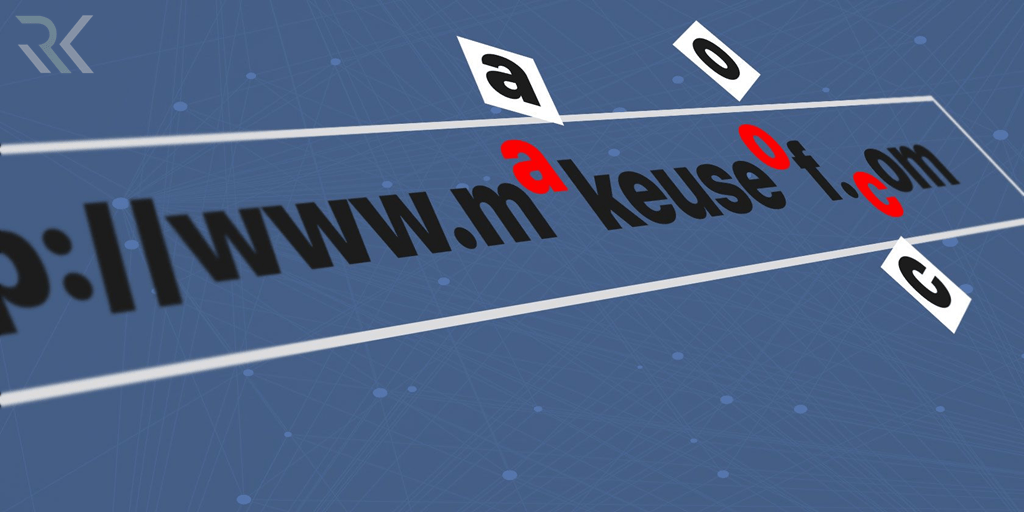

حمله URL Spoofing

حمله URL Spoofing زمانی رخ میدهد که مهاجم از URLهای جعلی استفاده میکند تا کاربران را فریب دهد و آنها را به سایتهای مخرب هدایت کند. این حمله معمولاً در قالب لینکهای فریبنده در ایمیلها یا وبسایتها ظاهر میشود و میتواند به سرقت اطلاعات ورود یا نصب بدافزار منجر شود.

راهکارهای پیشگیری و مقابله با حملات Spoofing

۱. استفاده از فایروالهای پیشرفته (Next-Generation Firewalls)

فایروالهای پیشرفته با تحلیل ترافیک شبکه به صورت عمیق (Deep Packet Inspection) میتوانند الگوهای مشکوک در ارتباطات شبکه را شناسایی کرده و از ارسال بستههای مخرب یا جعلی جلوگیری کنند. این فایروالها قادرند بر اساس قوانین تعریفشده و رفتارهای غیرعادی، حملاتی مانند IP Spoofing یا ARP Spoofing را تشخیص داده و بلوکه کنند.

فایروال نسل بعدی (NGFW) چیست؟ چگونه کار می کند و چه ویژگی هایی دارد؟

۲. فعالسازی احراز هویت چند عاملی (MFA)

در حملاتی مثل Email Spoofing یا URL Spoofing هکرها تلاش میکنند کاربر را فریب دهند تا اطلاعات ورود خود را وارد کنند. با استفاده از احراز هویت چند عاملی، حتی اگر رمز عبور لو برود، مهاجم بدون تایید هویت دوم قادر به ورود نخواهد بود. این روش لایهای اضافی از امنیت را به فرآیندهای ورود اضافه میکند.

۳. استفاده از پروتکلهای امن مانند HTTPS، SSH و DNSSEC

پروتکلهای رمزنگاری شده مانند HTTPS و SSH مانع از شنود و دستکاری دادهها در مسیر انتقال میشوند. بهویژه DNSSEC که برای جلوگیری از DNS Spoofing طراحی شده، با امضای دیجیتال رکوردهای DNS، صحت اطلاعات دریافتی را تضمین میکند و امکان جعل پاسخهای DNS را به حداقل میرساند.

۴. فیلتر کردن بستهها و اعمالACL

با استفاده از لیستهای کنترل دسترسی (ACL)، میتوان مشخص کرد چه IPهایی مجاز به ارسال یا دریافت اطلاعات هستند. این روش به خصوص برای جلوگیری از حملات MAC یا IP Spoofing مؤثر است، زیرا ترافیک جعلی با مشخصات غیرمجاز را به سرعت شناسایی و حذف میکند.

ACL چیست و چگونه شبکه را کنترل و فیلتر میکند؟

۵. مانیتورینگ و تحلیل ترافیک شبکه

استفاده از سیستمهای مانیتورینگ شبکه و تحلیل رفتار ترافیک مانند IDS/IPS به شناسایی فعالیتهای غیرعادی کمک میکند. این ابزارها میتوانند حملات Spoofing را در مراحل اولیه تشخیص داده و اقدامات خودکار یا هشدارهایی برای تیم امنیت صادر کنند، تا از آسیبهای جدی جلوگیری شود.

جمعبندی…

حملات Spoofing یکی از تهدیدات عمده برای امنیت شبکهها و سیستمهای اطلاعاتی هستند که میتوانند به انواع مختلفی از جمله IP Spoofing، MAC Spoofing، ARP Spoofing و دیگر انواع مشابه تقسیم شوند. این حملات از طریق جعل هویت سیستمها و ارسال اطلاعات جعلی به مقصد به راحتی میتوانند باعث آسیبهای جدی به شبکهها و اطلاعات شوند. با استفاده از روشهای پیشگیری و ابزارهای امنیتی مانند احراز هویت چند عاملی، فایروالها، DNSSEC و سیستمهای تشخیص نفوذ، میتوان از وقوع این حملات جلوگیری کرده و امنیت شبکهها را بهبود بخشید.

موارد اخیر

-

Traceroute چیست و چگونه در عیبیابی شبکه استفاده میشود؟

Traceroute چیست و چگونه در عیبیابی شبکه استفاده میشود؟ -

چگونه از هک شدن حسابهای کاربری جلوگیری کنیم؟ نکات کلیدی و راهکارها

چگونه از هک شدن حسابهای کاربری جلوگیری کنیم؟ نکات کلیدی و راهکارها -

آشنایی با PRTG؛ بهترین ابزار برای مانیتورینگ شبکه و سرورها

آشنایی با PRTG؛ بهترین ابزار برای مانیتورینگ شبکه و سرورها -

عیبیابی شبکه چیست و با چه ابزارهایی انجام میشود؟

عیبیابی شبکه چیست و با چه ابزارهایی انجام میشود؟ -

نرم افزار Samba چیست و چگونه برای انتقال فایل بین ویندوز و لینوکس استفاده میشود؟

نرم افزار Samba چیست و چگونه برای انتقال فایل بین ویندوز و لینوکس استفاده میشود؟ -

سرور برمتال چیست و چه کاربرد و ساختاری دارد؟ مقایسه با VPS

سرور برمتال چیست و چه کاربرد و ساختاری دارد؟ مقایسه با VPS -

پلتفرم ابری Oracle Cloud Infrastructure چیست و چه مزایایی دارد؟

پلتفرم ابری Oracle Cloud Infrastructure چیست و چه مزایایی دارد؟ -

تفاوت ابر عمومی (Public Cloud) و ابر خصوصی (Private Cloud) چیست؟ مقایسه کامل و کاربردی

تفاوت ابر عمومی (Public Cloud) و ابر خصوصی (Private Cloud) چیست؟ مقایسه کامل و کاربردی -

آشنایی با ابر هیبریدی (Hybrid Cloud)؛ ترکیبی هوشمند از امنیت و مقیاسپذیری

آشنایی با ابر هیبریدی (Hybrid Cloud)؛ ترکیبی هوشمند از امنیت و مقیاسپذیری -

چند ابری (Multicloud) چیست و چه تفاوتی با Hybrid Cloud دارد؟

چند ابری (Multicloud) چیست و چه تفاوتی با Hybrid Cloud دارد؟

برترین ها

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *