پایگاه دانش

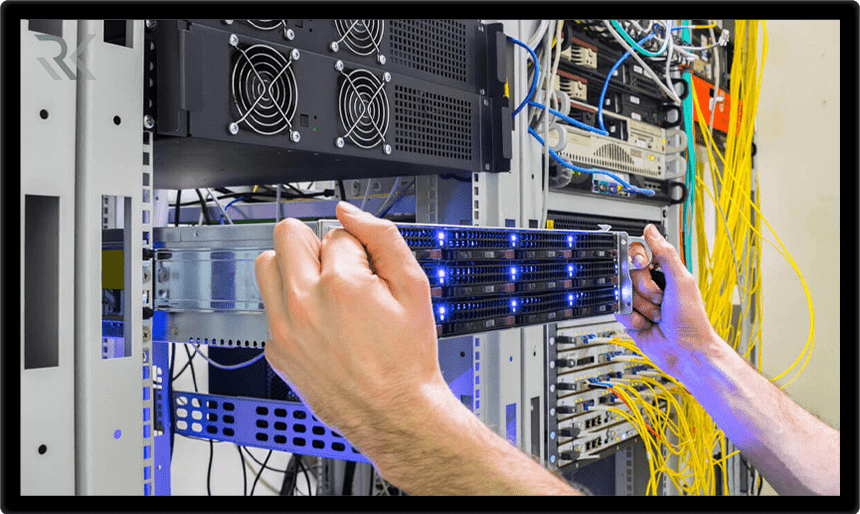

زیرساخت شبکه هر سازمان از دو بخش اصلی تشکیل شده است: تجهیزات اکتیو که به جریان برق و پردازش داده […]

تجهیزات اکتیو شبکه ستون فقرات هر زیرساخت ارتباطی هستند و وظیفه دارند دادهها را مدیریت، پردازش و بهطور هوشمند بین […]

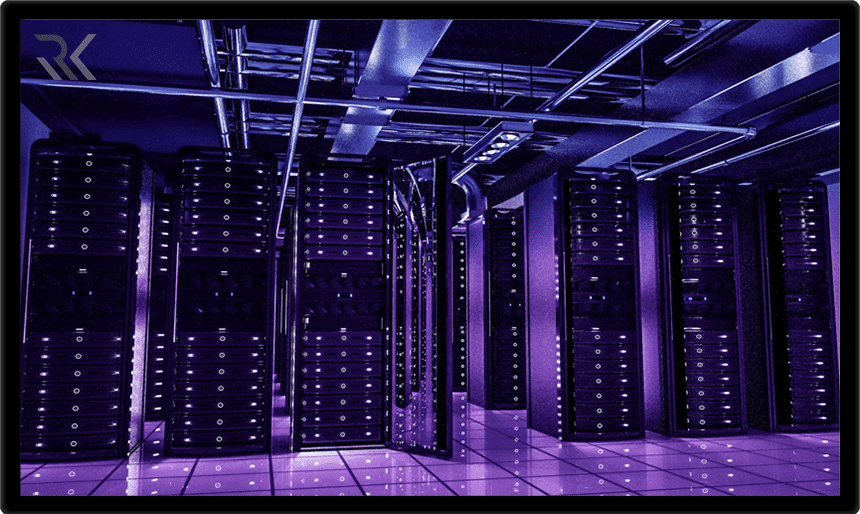

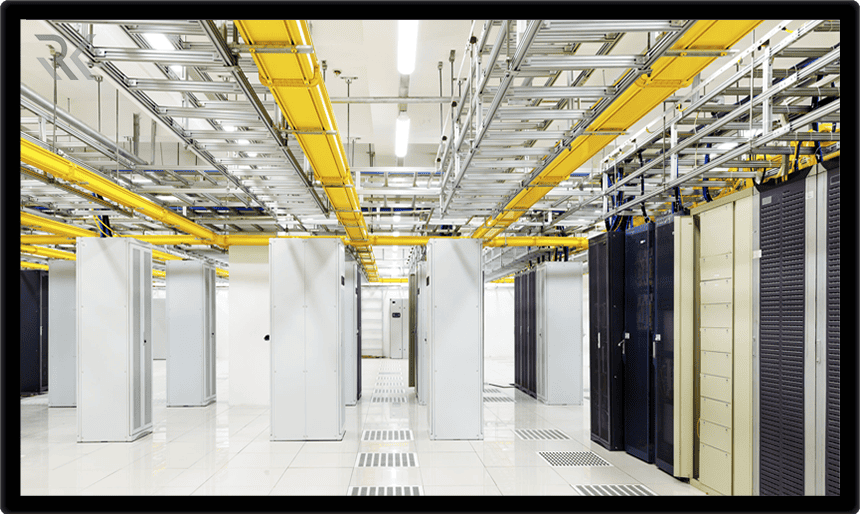

در دنیای امروز که زیرساختهای IT قلب تپنده هر سازمان هستند، اتاق سرور نقشی حیاتی در حفظ عملکرد پایدار و […]

اتاق سرور بهعنوان قلب تپنده زیرساخت IT هر سازمان، نقشی حیاتی در نگهداری، پردازش و امنیت دادهها ایفا میکند. طراحی […]

اطلاعات ارزشمندترین دارایی هر سازمان محسوب میشود، تهدیدات امنیتی پیچیدهتر و پرهزینهتر از گذشته شدهاند. سیستم مدیریت امنیت اطلاعات (ISMS) […]

در هر پروژه شبکه، مسیر عبور کابلها نقش کلیدی در عملکرد و دوام سیستم دارد. داکتکشی و نصب ترانکینگ شبکه […]

اتاق سرور و اتاق رک بخش حیاتی هر سازمانی هستند که اطلاعات و زیرساختهای فناوری را میزبانی میکنند. طراحی و […]

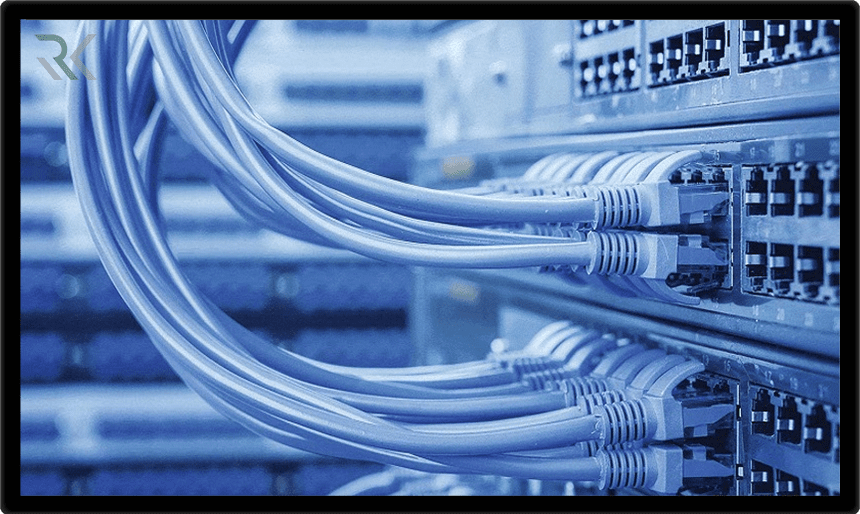

کابلکشی ساختیافته قلب هر شبکه سازمانی مدرن است که با طراحی اصولی و استاندارد، مسیر انتقال دادهها، صوت و تصویر […]

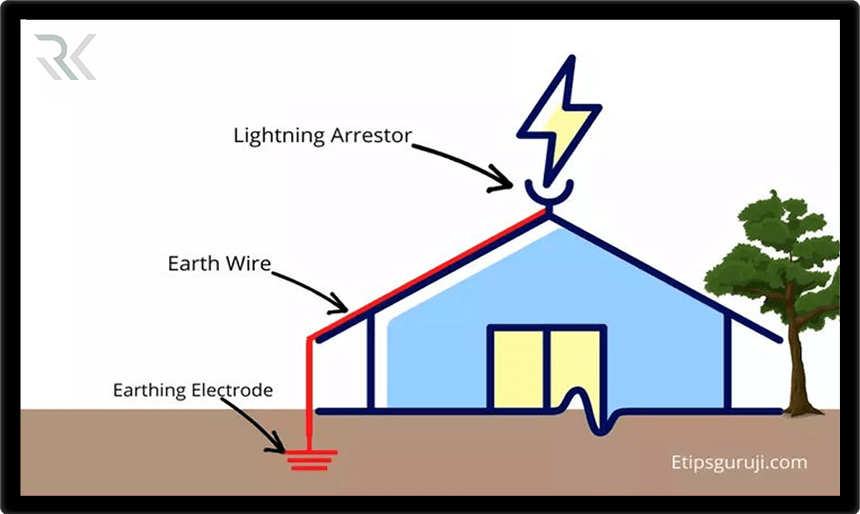

مراکز داده، شبکههای کامپیوتری و تجهیزات پیشرفته فناوری اطلاعات قلب تپنده هر سازمان محسوب میشوند، حفاظت از این زیرساختها در […]

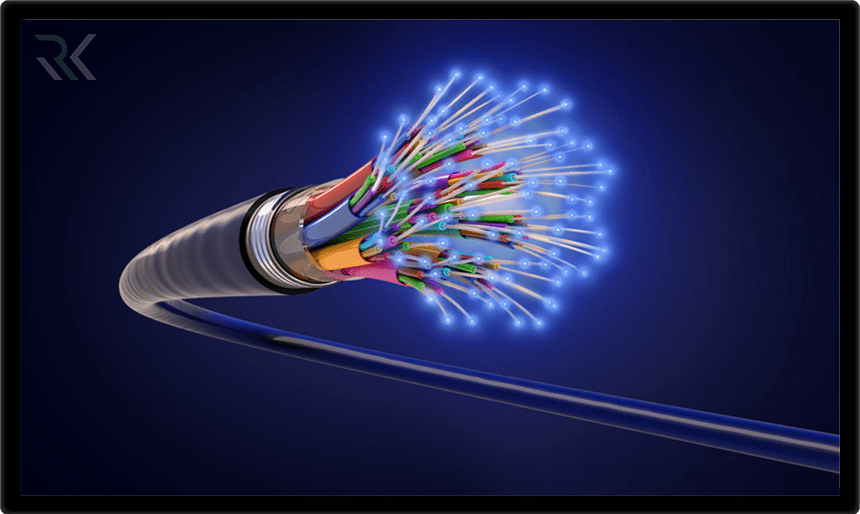

حفاری و کابلکشی زمینی فیبر نوری از مهمترین مراحل توسعه شبکههای ارتباطی پرسرعت است که با اجرای دقیق و استاندارد، […]

آسیبپذیری Heartbleed یکی از خطرناکترین حفرههای امنیتی در تاریخ اینترنت است که در سال ۲۰۱۴ کشف شد. این نقص در […]

شناسایی تهدیدات و جلوگیری از حملات نقش حیاتی دارد. Snort یک سیستم تشخیص نفوذ (IDS) متنباز و قدرتمند است که […]

سرورها و با حجم بالایی از درخواستها مواجه میشوند که میتواند عملکرد آنها را تحت تأثیر قرار دهد. Rate Limiting […]

حمله Ping of Death (PoD) یکی از روشهای قدیمی اما معروف حملات DoS است که با ارسال بستههای ICMP مخرب […]

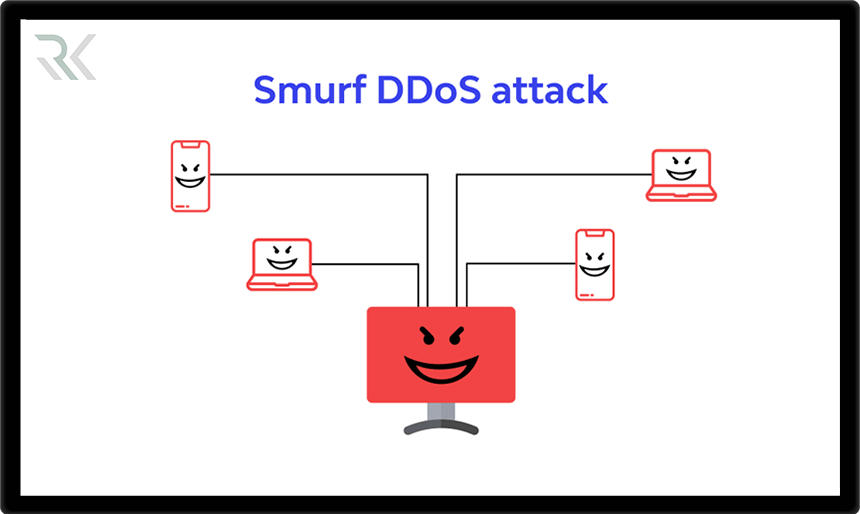

حمله Smurf یکی از روشهای مخرب حملات منع سرویس توزیعشده (DDoS) است که از ضعفهای پروتکل ICMP سوءاستفاده میکند. در […]

حمله HTTP Flood یکی از روشهای رایج در حملات DDoS است که مهاجمان از طریق ارسال حجم زیادی از درخواستهای […]

حمله ICMP Flood یکی از روشهای حملات DoS است که در آن مهاجم با ارسال حجم زیادی از درخواستهای پینگ […]

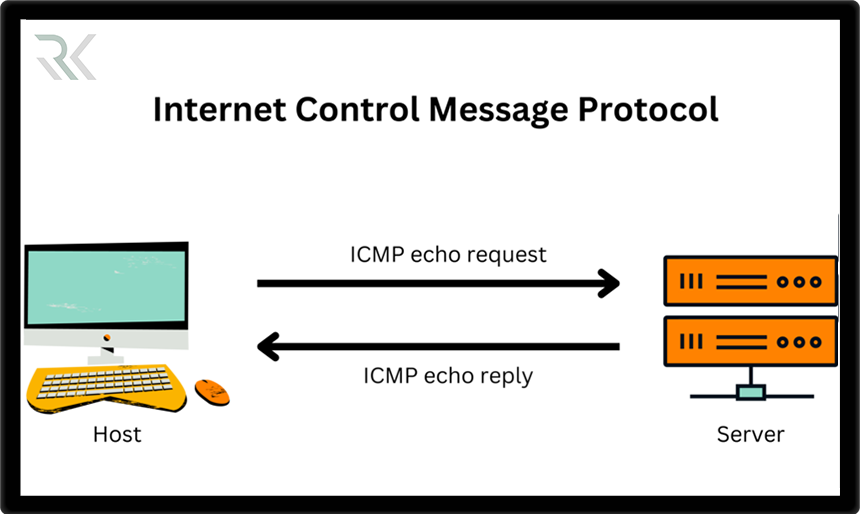

پروتکلICMP یکی از اجزای کلیدی شبکههای کامپیوتری است که برای ارسال پیامهای خطا، آزمایش ارتباط و عیبیابی بین دستگاهها استفاده […]

Netcat یکی از ابزارهای قدرتمند و انعطافپذیر برای مدیریت شبکه است که به کاربران اجازه میدهد دادهها را بین سیستمها […]

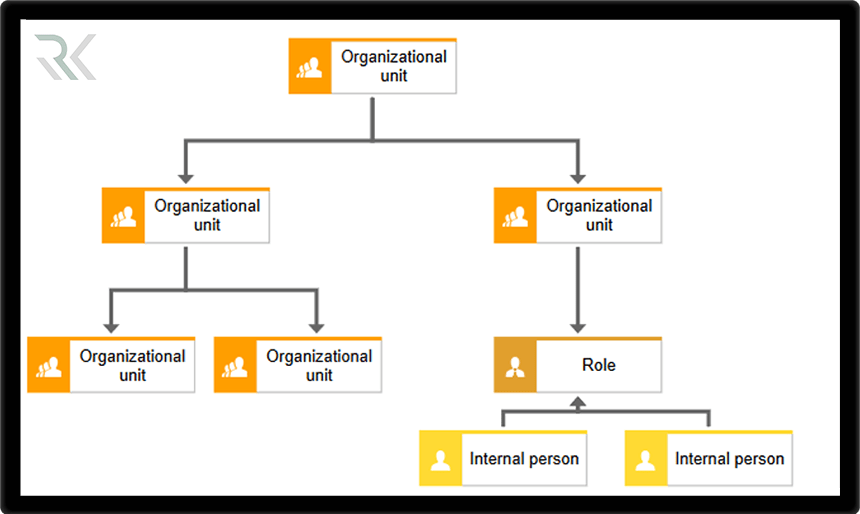

Organizational Unit یکی از مفاهیم کلیدی در مدیریت شبکههای مبتنی بر Active Directory است که به سازمانها این امکان را […]

امضای دیجیتال یکی از ابزارهای کلیدی در دنیای دیجیتال است که برای تأمین امنیت و صحت اطلاعات آنلاین طراحی شده […]

الگوریتم DES یکی از نخستین و پرکاربردترین استانداردهای رمزنگاری در دنیای دیجیتال بود که برای سالها به عنوان روش اصلی […]

الگوریتم AES یا استاندارد رمزنگاری پیشرفته (Advanced Encryption Standard) یکی از پرکاربردترین و امنترین روشهای رمزنگاری در دنیای دیجیتال امروز […]

الگوریتم RSA یکی از مهمترین و پرکاربردترین روشهای رمزنگاری کلید عمومی در دنیای دیجیتال است. این الگوریتم برای اولین بار […]

Logstash یکی از ابزارهای متنباز و قدرتمند در حوزه جمعآوری، پردازش و انتقال دادههای لاگ است که در کنار Elasticsearch […]

سازمانها با حجم عظیمی از دادههای تولیدشده از سرورها، اپلیکیشنها و دستگاههای مختلف روبهرو هستند. Splunk یک پلتفرم تحلیل دادههای […]

Datadog یک پلتفرم نظارت و تحلیل ابری است که برای نظارت بر عملکرد سیستمها، سرورها، برنامهها و خدمات مختلف طراحی […]

ELK Stack یکی از محبوبترین و قدرتمندترین ابزارهای متنباز برای تحلیل دادهها است. این پلتفرم که از Elasticsearch، Logstash و […]

Acunetix یکی از پیشرفتهترین ابزارها برای ارزیابی امنیت وبسایتها و شناسایی آسیبپذیریهای مختلف است. این ابزار به طور خودکار وبسایتها […]

Burp Suite یکی از قدرتمندترین ابزارهای تست امنیت وب است که توسط محققان امنیتی و هکرهای کلاهسفید برای شناسایی و […]

شرکت VMware یکی از پیشگامان مجازیسازی و رایانش ابری به شمار میرود. محصولات این شرکت با فراهمکردن ابزارهای متنوع، امکان […]

امروزه خدمات آنلاین، تماسهای تصویری و پخش ویدئو به بخشی جداییناپذیر از زندگی تبدیل شدهاند و کیفیت ارتباط شبکه اهمیت […]

MPLS (Multiprotocol Label Switching) یک تکنولوژی پیشرفته در شبکههای کامپیوتری است که به منظور بهبود عملکرد، سرعت و کارایی مسیریابی […]

پروتکل NIS که مخفف Network Information Service است یکی از راهکارهای قدیمی و رایج برای مدیریت متمرکز اطلاعات کاربران و […]

سازمانهایی وجود دارند که نظم و ساختار این فضای اینترنت را حفظ میکنند. یکی از مهمترین این نهادها، سازمان ICANN […]

وجود نهادهایی که استانداردهای فنی را در اینترنت تنظیم و هدایت کنند امری حیاتی است. یکی از مهمترین این نهادها، […]

در دنیای مدرن فناوری، سرعت، مقیاسپذیری و انعطافپذیری به عوامل کلیدی موفقیت نرمافزارها تبدیل شدهاند. معماری Cloud Native پاسخی نوین […]

شرکتIBM یکی از پیشگامان صنعت فناوری اطلاعات است که از زمان تأسیس خود در سال 1911 به عنوان یک رهبر […]

Kubernetes یک پلتفرم متنباز برای مدیریت و ارکستراسیون کانتینرهاست که به سازمانها کمک میکند برنامههای خود را بهصورت خودکار، مقیاسپذیر […]

در دنیای تحلیل داده و مانیتورینگ Kibana یکی از محبوبترین ابزارهای تصویریسازی دادهها و مانیتورینگ لاگها است که به همراه […]

عضویت در خبرنامه

موارد اخیر

-

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟ -

FIDO چیست و چگونه فرایند احراز هویت را امن تر میکند؟

FIDO چیست و چگونه فرایند احراز هویت را امن تر میکند؟ -

ماژول امنیتی سخت افزاری (HSM) چیست و با Hardware Security Key چه تفاوتی دارد؟

ماژول امنیتی سخت افزاری (HSM) چیست و با Hardware Security Key چه تفاوتی دارد؟ -

کلید سختافزاری چیست؟ معرفی انواع Hardware Security Key

کلید سختافزاری چیست؟ معرفی انواع Hardware Security Key -

OpenVPN چیست و چگونه کار میکند؟ + مقایسه با IPsec VPN

OpenVPN چیست و چگونه کار میکند؟ + مقایسه با IPsec VPN -

WireGuard چیست؟ بررسی امنیت، کاربردها و انواع اتصال

WireGuard چیست؟ بررسی امنیت، کاربردها و انواع اتصال -

رمزنگاری متقارن و رمزنگاری نامتقارن چیست؟ بررسی تفاوتها و کاربردها

رمزنگاری متقارن و رمزنگاری نامتقارن چیست؟ بررسی تفاوتها و کاربردها -

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه