پایگاه دانش

با رشد سریع فناوریهای ابری، انتخاب بهترین ارائهدهنده خدمات ابری به یکی از چالشهای مهم کسبوکارها تبدیل شده است. سه […]

در دنیای امروز، رایانش ابری به یکی از ضروریترین فناوریها برای کسبوکارها و توسعهدهندگان تبدیل شده است. Google Cloud Platform […]

در دنیای فناوری مدرن، رایانش ابری به یکی از مهمترین روشهای ارائه خدمات دیجیتال تبدیل شده است. شرکتها و کاربران […]

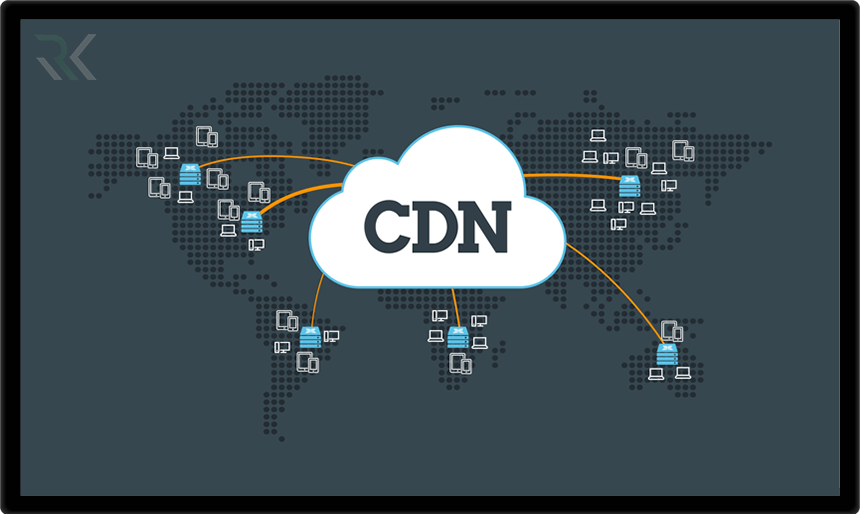

در دنیای دیجیتال امروزی، سرعت بارگذاری وبسایتها و دسترسی سریع به محتوا از عوامل کلیدی برای بهبود تجربه کاربری و […]

در دنیای اینترنت، رباتهای خودکار و اسکریپتهای مخرب بهطور مداوم تلاش میکنند تا از فرمهای ثبتنام، نظرسنجیها و صفحات ورود […]

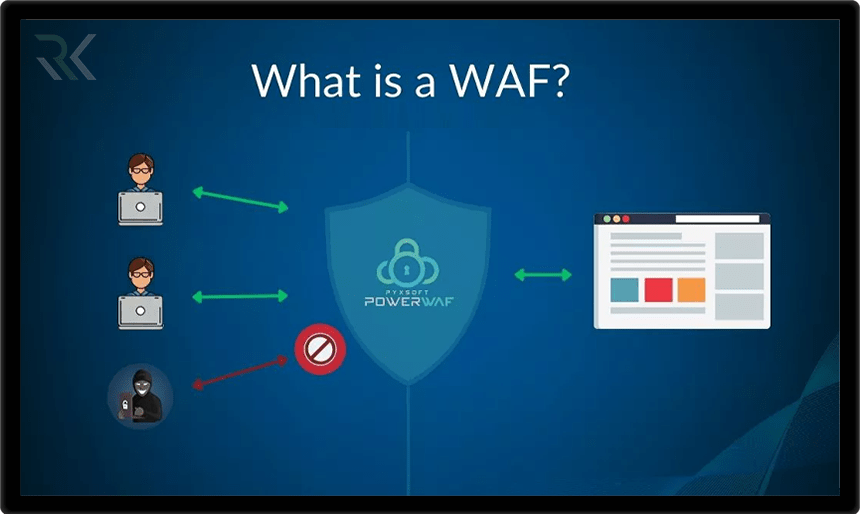

در دنیای دیجیتال امروز امنیت وبسایتها و برنامههای تحت وب بیش از هر زمان دیگری اهمیت دارد. فایروال تحت وب […]

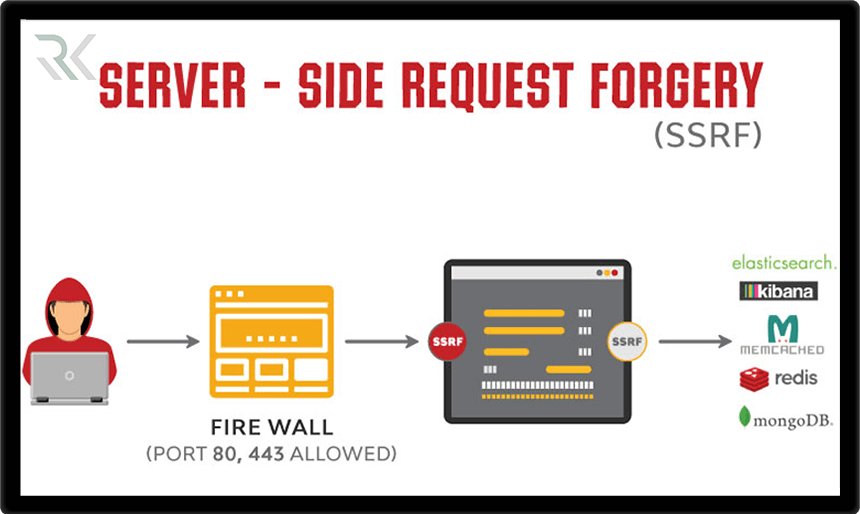

حمله SSRF یکی از آسیبپذیریهای رایج در برنامههای وب است که به مهاجمان اجازه میدهد از طریق سرور قربانی، درخواستهای […]

در دنیای دیجیتال امروزی، امنیت برنامههای تحت وب یکی از مهمترین چالشهای توسعهدهندگان و مدیران امنیتی است. OWASP (Open Web […]

در دنیای امنیت سایبری شناسایی آسیبپذیریهای وب سرورها نقش مهمی در جلوگیری از حملات دارد. Nikto یک ابزار منبعباز (Open […]

در دنیای امروز که تراکنشهای مالی بیشتر از همیشه بهصورت الکترونیکی انجام میشوند، حفاظت از اطلاعات کارتهای بانکی اهمیت ویژهای […]

امنیت اطلاعات نه تنها برای سازمانها و شرکتها بلکه برای تمام افراد جامعه به عنوان یکی از ارکان اساسی در […]

استاندارد ISO 27001 به عنوان یکی از اساسیترین و مهمترین استانداردها در حوزه مدیریت امنیت اطلاعات، بستری را فراهم میکند […]

سیستمهای مدیریت اطلاعات و رویدادهای امنیتی (SIEM) بخشی حیاتی از هر مجموعه ابزار امنیت سایبری مدرن هستند که به SOC […]

مرکز مدیریت راهبردی افتا با صدور بخشنامهای چگونگی فعالیت سامانهها و سکوهای خارجی و عرضه محصولات حوزه امنیت را مشخص […]

خرید فایروال یکی از روشهای مهم و اصلی حفظ امنیت شبکه است. با این حال ابزارهای مدیریتی نیز نقش بهسزایی در […]

امروزه امنیت اطلاعات، بزرگترین چالش در عصر فناوری اطلاعات محسوب میشود و حفاظت از اطلاعات در مقابل دسترسی غیر مجاز، […]

حمله به جدول رنگین کمانی چیست؟ راه های مختلفی برای شکستن پسوردها وجود دارد که استفاده از جدول رنگین کمان […]

ارزیابی ریسک چیست ؟ ارزیابی ریسک عبارتی است که برای توصیف فرآیند یا روش کلی استفاده می شود که در […]

استاندارد ملی «امنیت اطلاعات، امنیت سایبری و حفاظت از حریم خصوصی- سامانه مدیریت امنیت اطلاعات- الزامات» در کمیته ملی فناوری […]

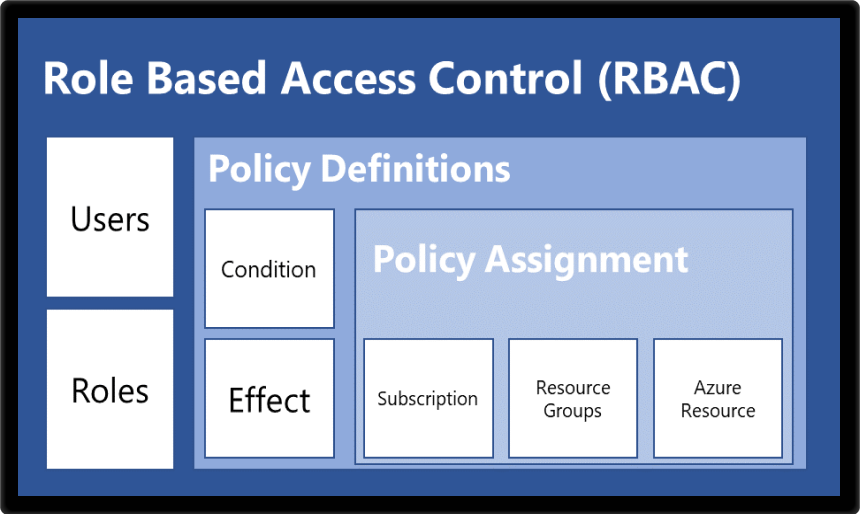

کنترل دسترسی مبتنی بر نقش (RBAC) روشی برای محدود کردن دسترسی به شبکه بر اساس نقشهای تک تک کاربران در […]

عضویت در خبرنامه

موارد اخیر

-

معرفی و بررسی کامل سیستمعامل CentOS؛ از گذشته تا جانشینهای امروز

معرفی و بررسی کامل سیستمعامل CentOS؛ از گذشته تا جانشینهای امروز -

معرفی سیستمعامل راکی لینوکس (Rocky Linux) و مقایسه آن با CentOS

معرفی سیستمعامل راکی لینوکس (Rocky Linux) و مقایسه آن با CentOS -

معرفی سیستمعامل AlmaLinux و کاربرد های آن | AlmaLinux برای چه کسانی مناسب است؟

معرفی سیستمعامل AlmaLinux و کاربرد های آن | AlmaLinux برای چه کسانی مناسب است؟ -

ماژول SELinux چیست و چگونه از آن استفاده کنیم؟ + آموزش غیر فعال کردن

ماژول SELinux چیست و چگونه از آن استفاده کنیم؟ + آموزش غیر فعال کردن -

راهکار بازیابی از فاجعه یا Disaster Recovery چیست و چرا اهمیت دارد؟

راهکار بازیابی از فاجعه یا Disaster Recovery چیست و چرا اهمیت دارد؟ -

فرایند Failover چیست و چه انواعی دارد؟ تفاوت Failover با Disaster Recovery

فرایند Failover چیست و چه انواعی دارد؟ تفاوت Failover با Disaster Recovery -

SAML چیست و چرا برای سازمانها اهمیت دارد؟

SAML چیست و چرا برای سازمانها اهمیت دارد؟ -

پروتکل OAuth چیست و چگونه کار میکند؟ مزایا و معایب OAuth

پروتکل OAuth چیست و چگونه کار میکند؟ مزایا و معایب OAuth