پایگاه دانش

شبکهها ستون فقرات هر سازمان محسوب میشوند؛ از سرورهای وب تا تجهیزات ذخیرهسازی داده، همه باید بدون وقفه در حال […]

کریپتوگرافی یا همان علم و هنر رمزنگاری، یکی از ستونهای اصلی امنیت اطلاعات در عصر دیجیتال است. این فناوری با […]

امنیت یکی از مهمترین دغدغههای هر مجموعه، از خانههای شخصی گرفته تا سازمانهای بزرگ است. تجهیزات دوربین مداربسته با فراهم […]

تجهیزات الکترونیکی بخش جداییناپذیر زندگی و کسبوکارها شدهاند، قطع یا نوسان برق میتواند خسارتهای جدی به همراه داشته باشد. دستگاه […]

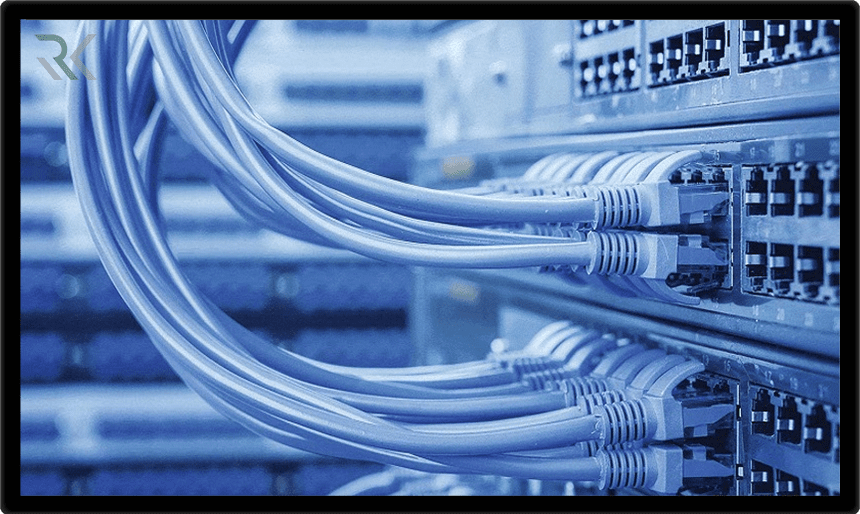

تجهیزات ارتباطی شبکه ستون اصلی زیرساختهای فناوری اطلاعات هر سازمان هستند و نقش حیاتی در انتقال دادهها، اتصال دستگاهها و […]

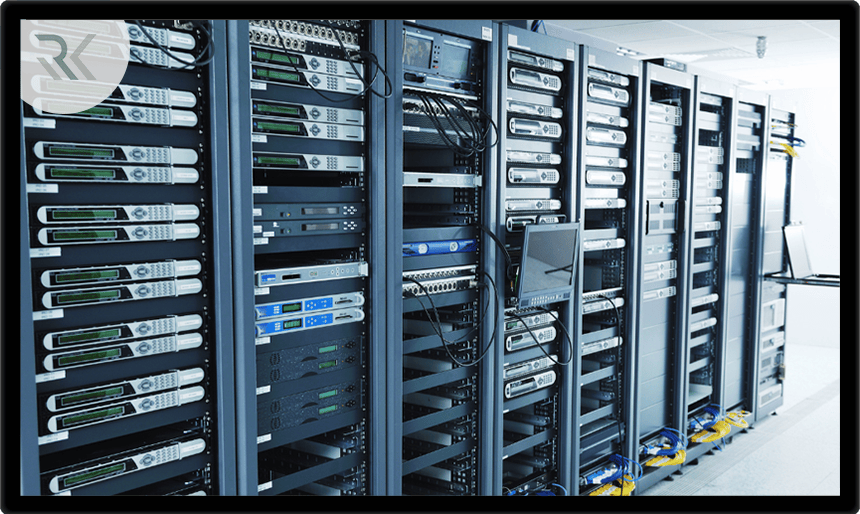

در زیرساختهای فناوری اطلاعات، تجهیزات سرور شبکه قلب تپنده هر سازمان محسوب میشوند. این تجهیزات با فراهمکردن قدرت پردازش، ذخیرهسازی […]

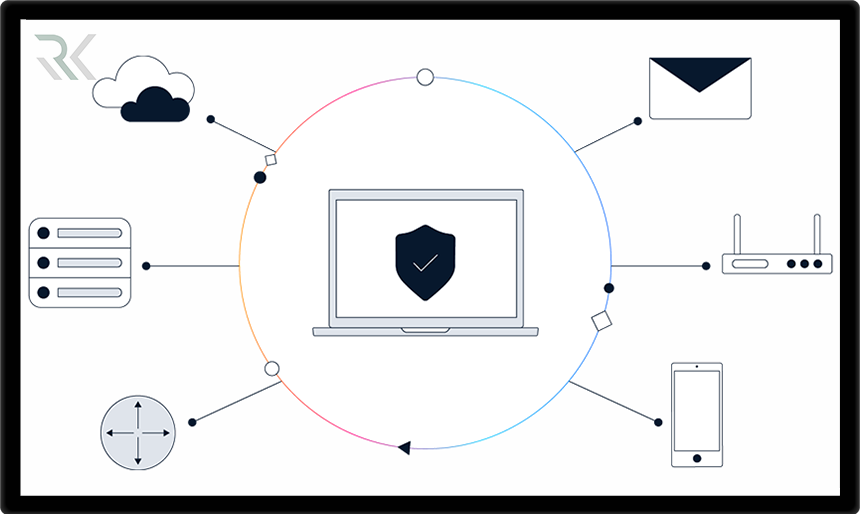

تهدیدات سایبری بهسرعت در حال افزایش هستند، امنیت شبکه به یکی از اولویتهای اصلی سازمانها، کسبوکارها و حتی کاربران خانگی […]

زیرساخت شبکه هر سازمان از دو بخش اصلی تشکیل شده است: تجهیزات اکتیو که به جریان برق و پردازش داده […]

تجهیزات اکتیو شبکه ستون فقرات هر زیرساخت ارتباطی هستند و وظیفه دارند دادهها را مدیریت، پردازش و بهطور هوشمند بین […]

در دنیای امروز که زیرساختهای IT قلب تپنده هر سازمان هستند، اتاق سرور نقشی حیاتی در حفظ عملکرد پایدار و […]

Netstat یک ابزار خط فرمان قدرتمند است که برای نظارت بر اتصالات شبکه، بررسی پورتهای باز و تحلیل ترافیک سیستم […]

Nmap یکی از قدرتمندترین ابزارهای متنباز برای اسکن شبکه و تحلیل امنیت است. این ابزار به مدیران شبکه و متخصصان […]

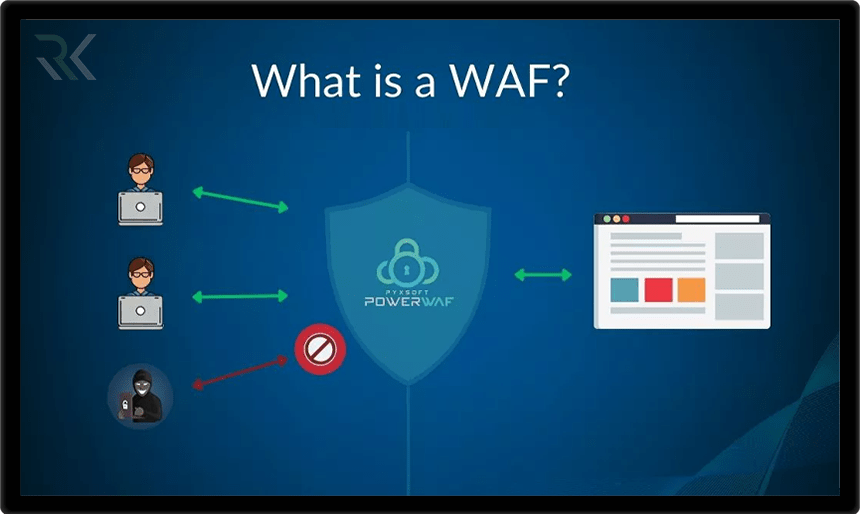

در دنیای دیجیتال امروز امنیت وبسایتها و برنامههای تحت وب بیش از هر زمان دیگری اهمیت دارد. فایروال تحت وب […]

در دنیای امنیت سایبری، شناسایی و برطرف کردن آسیبپذیریها قبل از سوءاستفاده هکرها، امری ضروری است. Nessus یکی از قدرتمندترین […]

شنود شبکه (Sniffing) یکی از مفاهیم مهم در امنیت اطلاعات است که به فرایند رهگیری و تجزیه و تحلیل ترافیک […]

پورت اسکن (Port Scanning) یکی از روشهای متداول در دنیای امنیت سایبری است که برای شناسایی پورتهای باز و خدمات […]

در دنیای امروز که تهدیدات سایبری بهسرعت در حال تکامل هستند، امنیت شبکه اهمیت بیشتری پیدا کرده است. فایروالهای نسل […]

در دنیای امنیت سایبری، ارتقا سطح دسترسی (Privilege Escalation) یکی از تکنیکهای پرخطر است که مهاجمان از آن برای افزایش […]

در دنیای امنیت سایبری، آسیبپذیریها نقاط ضعفی در نرمافزارها، سختافزارها یا شبکهها هستند که مهاجمان میتوانند از آنها سوءاستفاده کنند. […]

در دنیای امنیت سایبری ابزارهای متعددی برای تست نفوذ و ارزیابی آسیبپذیریهای سیستمها وجود دارند که به متخصصان امنیت کمک […]

پروتکل CHAP یکی از روشهای محبوب و قدیمی احراز هویت در شبکههای کامپیوتری است که برای افزایش امنیت تبادل اطلاعات […]

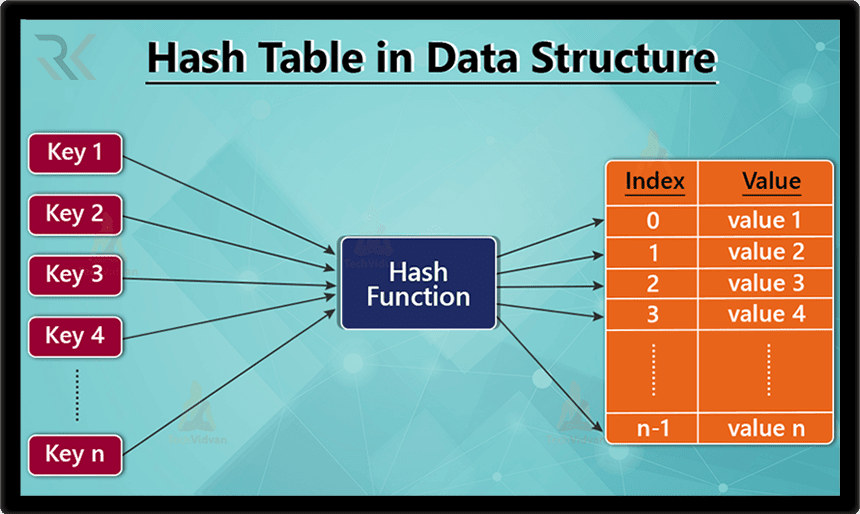

فظ امنیت و صحت دادهها اهمیت بالایی دارد و یکی از ابزارهای کلیدی برای این هدف، هش (Hash) است. هش […]

امضای دیجیتال یکی از ابزارهای کلیدی در دنیای دیجیتال است که برای تأمین امنیت و صحت اطلاعات آنلاین طراحی شده […]

الگوریتم DES یکی از نخستین و پرکاربردترین استانداردهای رمزنگاری در دنیای دیجیتال بود که برای سالها به عنوان روش اصلی […]

الگوریتم AES یا استاندارد رمزنگاری پیشرفته (Advanced Encryption Standard) یکی از پرکاربردترین و امنترین روشهای رمزنگاری در دنیای دیجیتال امروز […]

الگوریتم RSA یکی از مهمترین و پرکاربردترین روشهای رمزنگاری کلید عمومی در دنیای دیجیتال است. این الگوریتم برای اولین بار […]

Logstash یکی از ابزارهای متنباز و قدرتمند در حوزه جمعآوری، پردازش و انتقال دادههای لاگ است که در کنار Elasticsearch […]

سازمانها با حجم عظیمی از دادههای تولیدشده از سرورها، اپلیکیشنها و دستگاههای مختلف روبهرو هستند. Splunk یک پلتفرم تحلیل دادههای […]

Datadog یک پلتفرم نظارت و تحلیل ابری است که برای نظارت بر عملکرد سیستمها، سرورها، برنامهها و خدمات مختلف طراحی […]

ELK Stack یکی از محبوبترین و قدرتمندترین ابزارهای متنباز برای تحلیل دادهها است. این پلتفرم که از Elasticsearch، Logstash و […]

وجود نهادهایی که استانداردهای فنی را در اینترنت تنظیم و هدایت کنند امری حیاتی است. یکی از مهمترین این نهادها، […]

در دنیای مدرن فناوری، سرعت، مقیاسپذیری و انعطافپذیری به عوامل کلیدی موفقیت نرمافزارها تبدیل شدهاند. معماری Cloud Native پاسخی نوین […]

شرکتIBM یکی از پیشگامان صنعت فناوری اطلاعات است که از زمان تأسیس خود در سال 1911 به عنوان یک رهبر […]

Kubernetes یک پلتفرم متنباز برای مدیریت و ارکستراسیون کانتینرهاست که به سازمانها کمک میکند برنامههای خود را بهصورت خودکار، مقیاسپذیر […]

در دنیای تحلیل داده و مانیتورینگ Kibana یکی از محبوبترین ابزارهای تصویریسازی دادهها و مانیتورینگ لاگها است که به همراه […]

Elasticsearch یک موتور جستجوی توزیعشده و متنباز است که برای ذخیرهسازی، جستجو و تحلیل دادههای حجیم با سرعت بالا طراحی […]

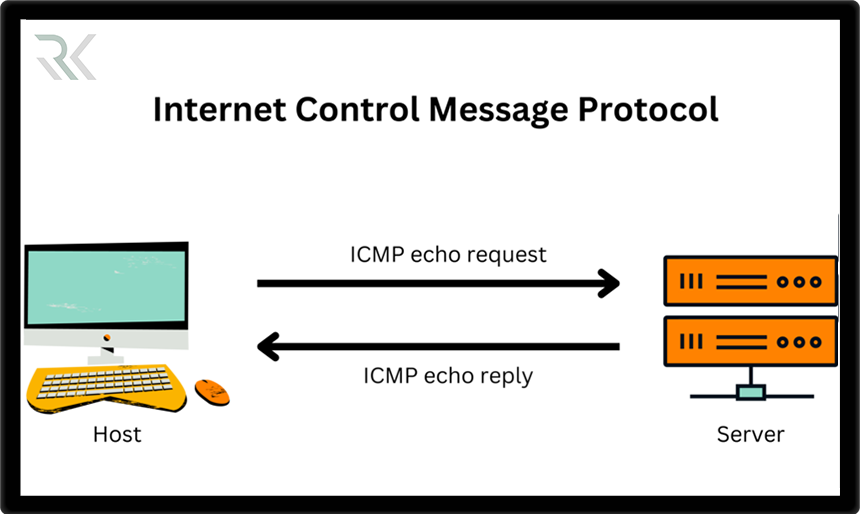

پروتکلICMP یکی از اجزای کلیدی شبکههای کامپیوتری است که برای ارسال پیامهای خطا، آزمایش ارتباط و عیبیابی بین دستگاهها استفاده […]

WMI یک فناوری قدرتمند در ویندوز است که به کاربران و مدیران سیستم امکان مدیریت، نظارت و خودکارسازی وظایف را […]

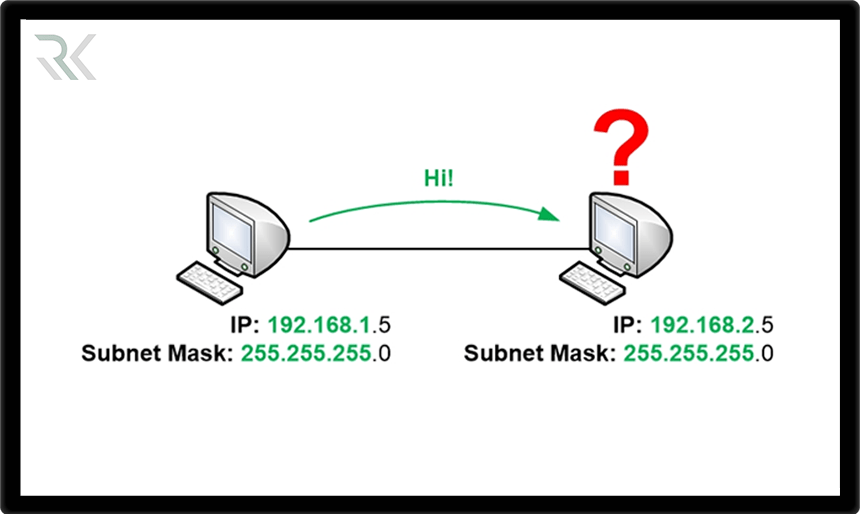

Default Gateway یکی از اجزای کلیدی در شبکههای کامپیوتری است که به دستگاهها امکان میدهد با شبکههای خارجی ارتباط برقرار […]

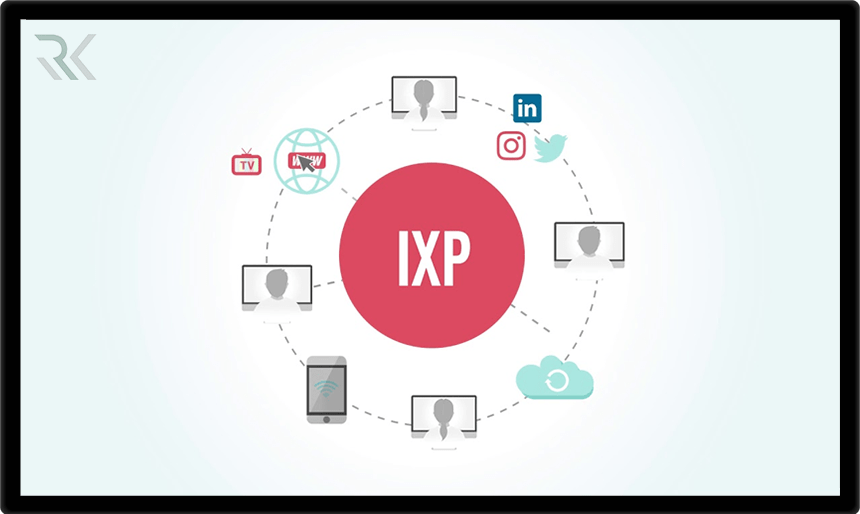

Internet Exchange Point (IXP) یکی از زیرساختهای کلیدی اینترنت است که امکان تبادل مستقیم داده بین ارائهدهندگان خدمات اینترنتی (ISP) […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل