CVE چیست و کاربردی در امنیت سایبری دارد؟

در دنیای امنیت سایبری، شناسایی و مستندسازی آسیبپذیریها نقش کلیدی در کاهش تهدیدات و جلوگیری از حملات سایبری دارد. CVE یک سیستم استاندارد برای ثبت و شناسایی آسیبپذیریهای امنیتی در نرمافزارها و سختافزارها است که به متخصصان امنیت و سازمانها کمک میکند تا تهدیدات را بهتر مدیریت کرده و راهکارهای مقابله با آنها را پیادهسازی کنند. در این مقاله با مفهوم CVE نحوه ثبت و پیگیری آن و تأثیر آن در امنیت سیستمها آشنا خواهیم شد.

CVE (Common Vulnerabilities and Exposures) چیست؟

CVE یا آسیبپذیریها و مخاطرات رایج، یک سیستم استاندارد برای ثبت و شناسایی آسیبپذیریهای امنیتی در نرمافزارها و سختافزارها است. این سیستم که توسط شرکت غیرانتفاعی MITRE در سال ۱۹۹۹ ایجاد شد، به هر آسیبپذیری کشفشده یک شناسه منحصربهفرد اختصاص میدهد. این شناسه که بهعنوان CVE ID شناخته میشود، در گزارشهای امنیتی و توصیهنامههای ارائهشده توسط محققان امنیتی و شرکتهای نرمافزاری بهکار میرود تا شناسایی و مدیریت این مشکلات برای متخصصان فناوری اطلاعات آسانتر شود.

هدف اصلی CVE ایجاد یک زبان مشترک و استاندارد برای شناسایی و ردیابی آسیبپذیریها در سطح جهانی است. این سیستم به متخصصان امنیت سایبری، توسعهدهندگان نرمافزار و سازمانها کمک میکند تا تهدیدات امنیتی را بهصورت دقیقتر تحلیل، مدیریت و برطرف کنند. از آنجا که پایگاه داده CVE بهطور عمومی در دسترس است، سازمانها میتوانند با بررسی این اطلاعات، سیستمهای خود را در برابر حملات احتمالی مقاومتر کنند و برای بهروزرسانیهای امنیتی برنامهریزی نمایند.

تاریخچه CVE

سیستمCVE در سال ۱۹۹۹ توسط سازمان MITRE با حمایت آژانس امنیت سایبری و امنیت زیرساختهای ایالات متحده (CISA) راهاندازی شد. هدف از ایجاد این سیستم، استانداردسازی شناسایی و ثبت آسیبپذیریهای امنیتی در نرمافزارها و سختافزارها بود تا محققان، شرکتها و سازمانهای امنیتی بتوانند از یک سیستم یکپارچه و جهانی برای مدیریت تهدیدات استفاده کنند. امروزه CVE بهعنوان یک مرجع اصلی در امنیت سایبری شناخته میشود و بسیاری از پایگاههای داده امنیتی از آن برای دستهبندی و ارزیابی آسیبپذیریها استفاده میکنند.

نحوه اختصاص یک CVE به آسیبپذیریها

1) کشف و گزارش آسیبپذیری:

فرایند ثبت یک CVE با کشف آسیبپذیری توسط محققان امنیتی، شرکتهای نرمافزاری یا حتی کاربران آغاز میشود. این کشف معمولاً از طریق آزمونهای نفوذ، بررسی کد منبع یا نظارت بر رفتار غیرعادی نرمافزارها انجام میشود. پس از شناسایی یک نقص امنیتی، اطلاعات مربوط به آن به یکی از CNAها (مانند Microsoft، Google، Red Hat یا خود MITRE) ارسال میشود تا مورد بررسی قرار گیرد.

2) تأیید و اختصاص شناسه CVE:

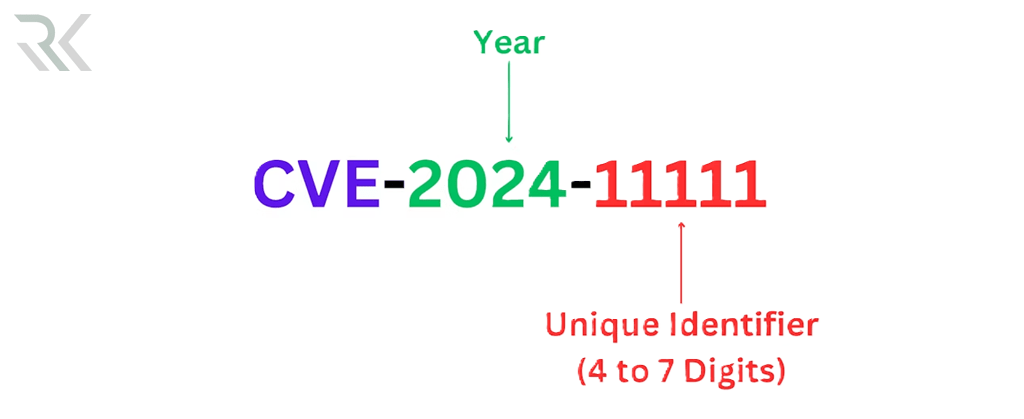

پس از دریافت گزارش، CNA یا MITRE بررسی میکند که آیا این آسیبپذیری قبلاً در سیستم CVE ثبت شده است یا خیر. اگر آسیبپذیری جدید باشد، یک شماره منحصر به فرد CVE به آن اختصاص داده میشود. فرمت این شماره معمولاً بهصورت CVE-YYYY-NNNNN است که در آن “YYYY” نشاندهنده سال تخصیص و “NNNNN” یک عدد منحصر به فرد است.

3) انتشار جزئیات و ارزیابی آسیبپذیری:

پس از تخصیص شناسه، جزئیات آسیبپذیری از جمله محصولات آسیبپذیر، نسخههای تحت تأثیر، توضیح مشکل و روشهای کاهش خطر در پایگاه داده CVE منتشر میشود. اما در این مرحله، هنوز میزان شدت آسیبپذیری مشخص نشده است.

4) امتیازدهی به آسیبپذیری (CVSS):

برای ارزیابی سطح خطر هر CVE، از سیستم امتیازدهی آسیبپذیریهای رایج (CVSS) استفاده میشود. این سیستم معیارهای مختلفی را برای تعیین میزان تهدید یک آسیبپذیری در نظر میگیرد، از جمله:

- بُعد حمله (Attack Vector – AV): آیا حمله از راه دور قابل انجام است یا نیاز به دسترسی محلی دارد؟

- پیچیدگی حمله (Attack Complexity – AC): چقدر اجرای این حمله دشوار است؟

- سطح دسترسی موردنیاز (Privileges Required – PR): آیا مهاجم نیاز به دسترسی خاصی دارد؟

- تأثیر بر محرمانگی، یکپارچگی و دسترسپذیری (CIA – Confidentiality, Integrity, Availability): آسیبپذیری چه تأثیری روی اطلاعات و سیستم دارد؟

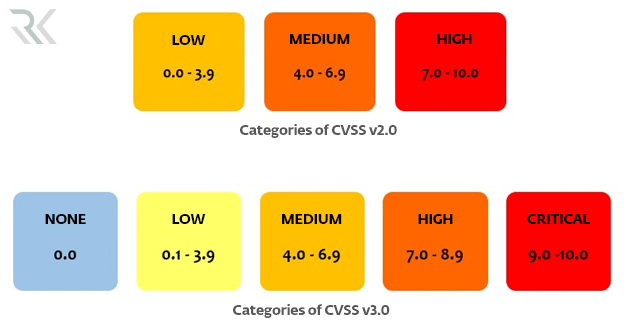

امتیازدهی CVSS به سه دسته اصلی تقسیم میشود:

- کم (0.1 تا 3.9): تأثیر کمی روی امنیت دارد.

- متوسط (4.0 تا 6.9): میتواند تهدید جدی ایجاد کند اما کنترلهایی برای کاهش آن وجود دارد.

- بالا (7.0 تا 8.9): تهدید جدی که به اقدام فوری نیاز دارد.

- بحرانی (9.0 تا 10.0): آسیبپذیری بسیار خطرناک که امکان بهرهبرداری گسترده دارد.

۵) بهروزرسانی و اصلاح اطلاعات CVE:

گاهی اوقات پس از انتشار یک CVE، اطلاعات جدیدی درباره میزان تأثیر یا روشهای حمله به دست میآید. در این صورت MITRE یا NVD اطلاعات را بهروز میکند و سطح شدت یا روشهای کاهش خطر را اصلاح میکند.

6) رفع آسیبپذیری و ارائه وصله امنیتی:

پس از اختصاص یک CVE شرکتهای نرمافزاری معمولاً وصلههای امنیتی (Security Patches) را منتشر میکنند تا آسیبپذیری را برطرف کنند. کاربران و مدیران سیستمها باید این بهروزرسانیها را بهسرعت اعمال کنند تا خطر حملات احتمالی کاهش یابد.

ساختار یک شناسه CVE

-

پیشوند CVE

هر شناسه CVE با پیشوند CVE شروع میشود. این پیشوند نشاندهنده این است که شناسه موردنظر مربوط به یک آسیبپذیری امنیتی ثبتشده در پایگاه داده CVE است و تحت مدیریت MITRE قرار دارد. این بخش همیشه ثابت بوده و تغییری نمیکند.

-

سال تخصیص (YYYY)

بعد از پیشوند “CVE”، یک چهاررقمی نشاندهنده سال اختصاص یافتن شناسه CVE قرار میگیرد. این سال لزوماً نشاندهنده سالی که آسیبپذیری کشف شده نیست، بلکه سال ثبت و انتشار رسمی آن در پایگاه داده CVE را مشخص میکند. برای مثال، در شناسه CVE-2023-12345 عدد 2023 نشان میدهد که این آسیبپذیری در سال ۲۰۲۳ بهطور رسمی در پایگاه داده CVE ثبت شده است.

-

شماره یکتا (NNNNN…)

بخش سوم شناسه CVE شامل یک عدد منحصربهفرد است که به آسیبپذیری اختصاص داده میشود. این عدد ممکن است از چهار یا پنج رقم (و در سالهای اخیر حتی بیشتر) تشکیل شده باشد. این شماره معمولاً بهصورت ترتیبی تخصیص داده میشود و هیچ اطلاعات خاصی درباره نوع یا شدت آسیبپذیری ارائه نمیدهد. برای مثال، در شناسه CVE-2023-12345، عدد 12345 یک شماره تصادفی است که به این آسیبپذیری خاص اختصاص داده شده است.

چرا CVEها مهم هستند؟

۱. استانداردسازی و زبان مشترک

CVE یک استاندارد جهانی برای شناسایی آسیبپذیریهای امنیتی فراهم میکند. این سیستم به محققان امنیتی، شرکتهای نرمافزاری و سازمانها کمک میکند تا به زبان مشترکی برای شناسایی، گزارش و رفع آسیبپذیریها دست یابند. بدون این استاندارد، هر سازمان ممکن است از روشهای مختلفی برای نامگذاری و مستندسازی آسیبپذیریها استفاده کند که باعث سردرگمی و عدم هماهنگی در صنعت امنیت سایبری میشود.

۲. مدیریت بهتر ریسکهای امنیتی

سازمانها با استفاده از پایگاهداده CVE میتوانند آسیبپذیریهای شناختهشده را شناسایی و اولویتبندی کنند تا روی اصلاح تهدیدات مهمتر تمرکز کنند. CVE به تیمهای امنیتی و مدیران IT کمک میکند تا بهصورت مؤثرتر خطرات بالقوه را ارزیابی کرده و استراتژیهای مقابلهای مناسب را برای محافظت از سیستمهای خود اتخاذ کنند.

۳. افزایش شفافیت در امنیت سایبری

CVE با ارائه یک پایگاهداده عمومی و در دسترس، شفافیت بیشتری در دنیای امنیت سایبری ایجاد میکند. شرکتها و کاربران میتوانند بهراحتی از آسیبپذیریهای جدید مطلع شوند و اقدامات لازم را برای محافظت از سیستمهای خود انجام دهند. این شفافیت همچنین به افزایش اعتماد در میان کاربران و سازمانها کمک میکند، زیرا اطلاعات دقیق و رسمی در مورد آسیبپذیریها در اختیار همگان قرار دارد.

۴. تسریع فرآیند شناسایی و گزارش آسیبپذیریها

با استفاده از سیستم CVE محققان امنیتی میتوانند سریعتر آسیبپذیریها را شناسایی و گزارش کنند. این فرآیند استاندارد باعث میشود که سازمانها نیز سریعتر به تهدیدات پاسخ دهند و اقدامات اصلاحی لازم را انجام دهند. هرچه سرعت شناسایی و رفع آسیبپذیری بیشتر باشد، احتمال سوءاستفاده مهاجمان کاهش مییابد و امنیت کلی فضای سایبری تقویت میشود.

۵. امکان مقایسه و تحلیل آسیبپذیریها

CVE این امکان را فراهم میکند که آسیبپذیریهای مختلف را در نرمافزارها، سیستمعاملها و نسخههای مختلف مقایسه کنیم. این قابلیت به محققان و سازمانها کمک میکند تا درک بهتری از تهدیدات داشته باشند و بفهمند که کدام آسیبپذیریها بحرانیتر هستند و باید در اولویت قرار گیرند. همچنین تحلیل CVEها میتواند به توسعهدهندگان نرمافزار در بهبود امنیت کدهایشان کمک کند.

تفاوت CVE با NVD

CVE و NVD (National Vulnerability Database) هر دو در زمینه شناسایی و مدیریت آسیبپذیریهای امنیتی استفاده میشوند، اما نقشها و عملکردهای متفاوتی دارند. CVE یک سیستم استاندارد برای تخصیص شناسههای یکتا به آسیبپذیریهای امنیتی است و بهعنوان یک لیست جامع از آسیبپذیریها عمل میکند. این سیستم که توسط سازمان MITRE مدیریت میشود، فقط اطلاعات پایهای درباره هر آسیبپذیری، مانند شناسه، توضیح مختصر و منبع گزارش را ارائه میدهد. هدف اصلی CVE این است که یک روش یکپارچه برای شناسایی و نامگذاری آسیبپذیریها در سراسر جهان فراهم کند.

در مقابلش NVD یک پایگاهداده غنی از جزئیات مربوط به آسیبپذیریها است که توسط مؤسسه ملی استاندارد و فناوری (NIST) مدیریت میشود. در حالی که CVE فقط اطلاعات اولیه درباره یک آسیبپذیری ارائه میدهد NVD شامل تجزیهوتحلیل عمیقتری از هر آسیبپذیری، امتیازدهی بر اساس استاندارد CVSS، اطلاعات مربوط به بهرهبرداری و راهکارهای کاهش تهدیدات است. بهعبارتدیگر NVD دادههای CVE را دریافت میکند و آنها را با اطلاعات فنی بیشتر و جزئیات امنیتی تکمیل میکند.

معرفی 3 سایت معروف اطلاعرسانی CVE

وبسایت رسمی CVE

این سایت توسط سازمان MITRE مدیریت میشود و منبع اصلی برای جستجو و بررسی آسیبپذیریهای ثبتشده در پایگاه داده CVE است. کاربران میتوانند در این سایت به شناسههای CVE دسترسی پیدا کرده و اطلاعات اولیه مربوط به هر آسیبپذیری را مشاهده کنند.

پایگاه ملی آسیبپذیریها (NVD)

این پایگاه داده توسط مؤسسه ملی استاندارد و فناوری (NIST) اداره میشود و علاوه بر اطلاعات CVE، جزئیات فنی، امتیازدهی بر اساس CVSS تحلیل تهدیدات و راهکارهای کاهش آسیبپذیریها را ارائه میدهد.

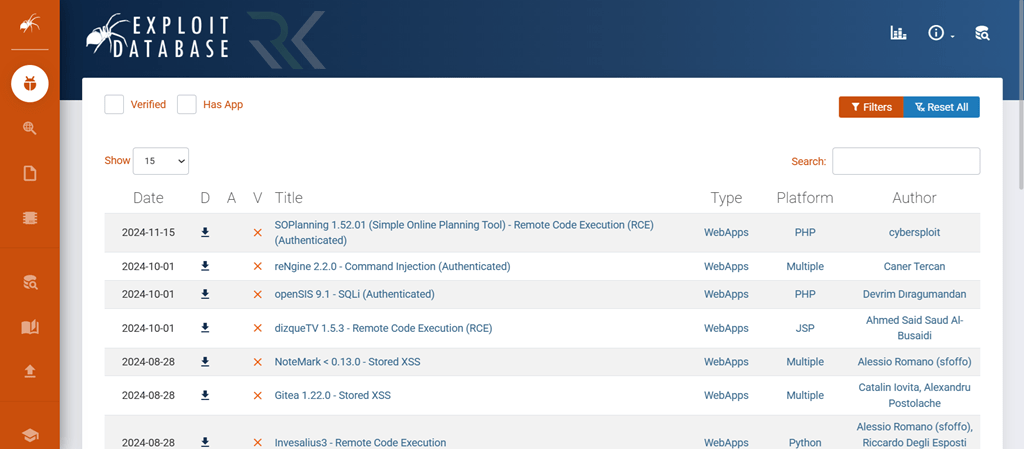

Exploit Database

این سایت توسط Offensive Security مدیریت میشود و علاوه بر ارائه اطلاعات مربوط به CVEها نمونههایی از کدهای بهرهبرداری (Exploit) برای آسیبپذیریها را در اختیار محققان امنیتی قرار میدهد. این پایگاه داده برای آزمایش و تحلیل آسیبپذیریها بسیار مفید است.

جمعبندی…

CVE یک سیستم استاندارد و بسیار حیاتی در دنیای امنیت سایبری است که به شناسایی، دستهبندی و مدیریت آسیبپذیریهای نرمافزاری و سختافزاری کمک میکند. این سیستم، از طریق تخصیص شناسههای یکتا به هر آسیبپذیری، فرآیند هماهنگی بین محققان امنیتی، سازمانها و توسعهدهندگان را تسهیل میکند. استفاده از CVE به سازمانها کمک میکند تا امنیت سیستمهای خود را بهبود بخشند، ریسکها را کاهش دهند و در برابر تهدیدات سایبری واکنش سریعتری نشان دهند.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *