پایگاه دانش

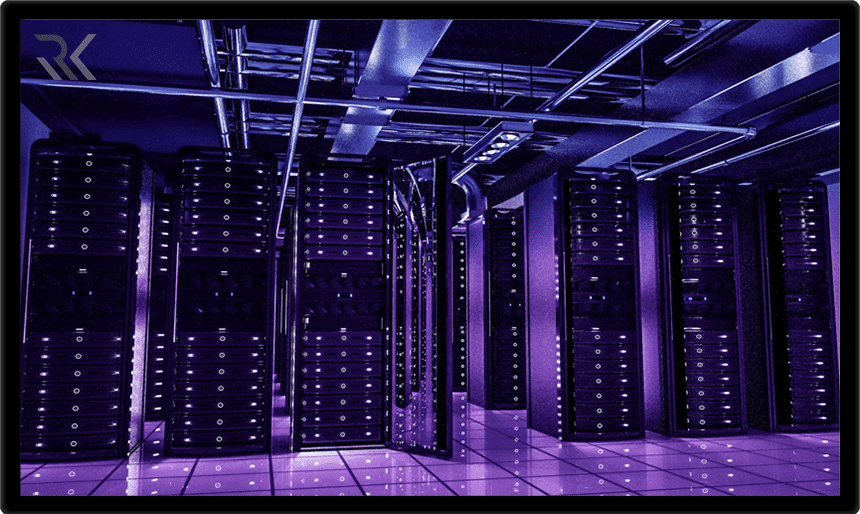

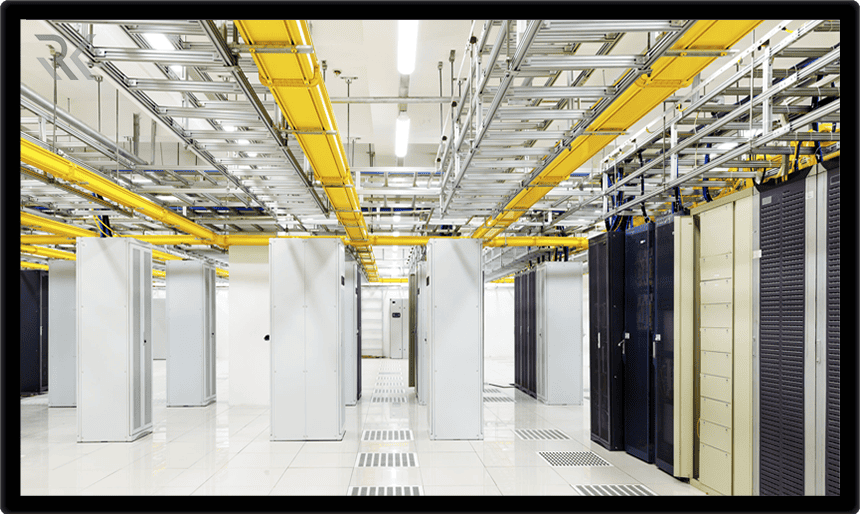

اتاق سرور بهعنوان قلب تپنده زیرساخت IT هر سازمان، نقشی حیاتی در نگهداری، پردازش و امنیت دادهها ایفا میکند. طراحی […]

اطلاعات ارزشمندترین دارایی هر سازمان محسوب میشود، تهدیدات امنیتی پیچیدهتر و پرهزینهتر از گذشته شدهاند. سیستم مدیریت امنیت اطلاعات (ISMS) […]

در هر پروژه شبکه، مسیر عبور کابلها نقش کلیدی در عملکرد و دوام سیستم دارد. داکتکشی و نصب ترانکینگ شبکه […]

اتاق سرور و اتاق رک بخش حیاتی هر سازمانی هستند که اطلاعات و زیرساختهای فناوری را میزبانی میکنند. طراحی و […]

کابلکشی ساختیافته قلب هر شبکه سازمانی مدرن است که با طراحی اصولی و استاندارد، مسیر انتقال دادهها، صوت و تصویر […]

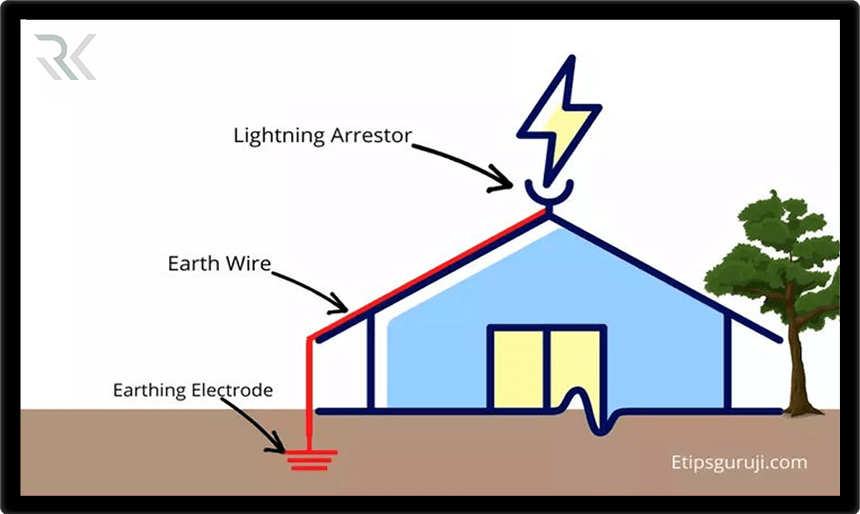

مراکز داده، شبکههای کامپیوتری و تجهیزات پیشرفته فناوری اطلاعات قلب تپنده هر سازمان محسوب میشوند، حفاظت از این زیرساختها در […]

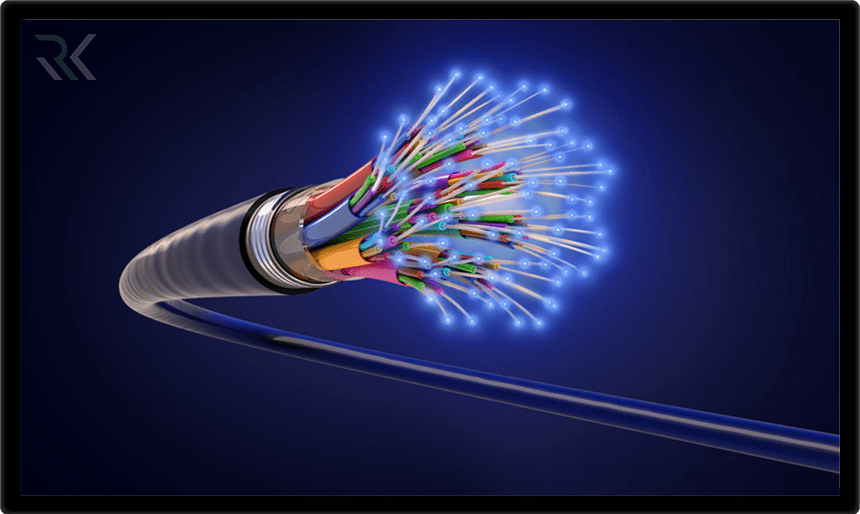

حفاری و کابلکشی زمینی فیبر نوری از مهمترین مراحل توسعه شبکههای ارتباطی پرسرعت است که با اجرای دقیق و استاندارد، […]

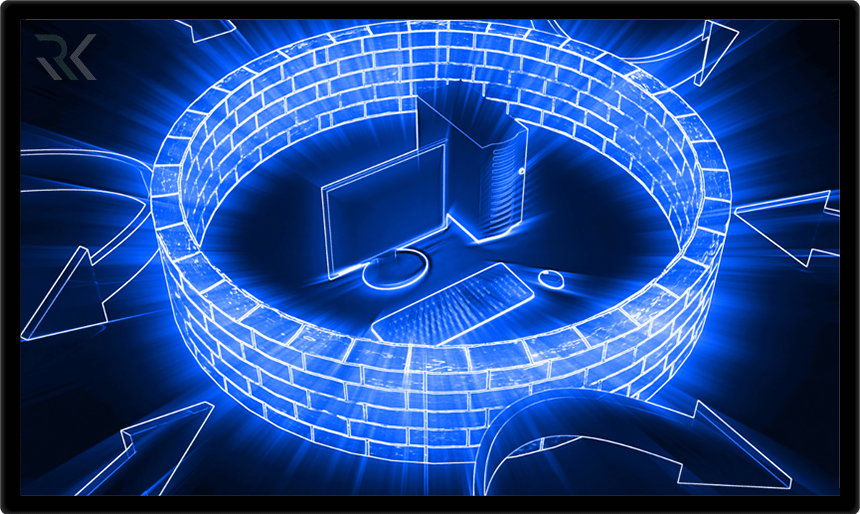

فایروال (Firewall) یکی از مهمترین ابزارهای امنیتی شبکه است که با نظارت و کنترل ترافیک ورودی و خروجی، از دسترسیهای […]

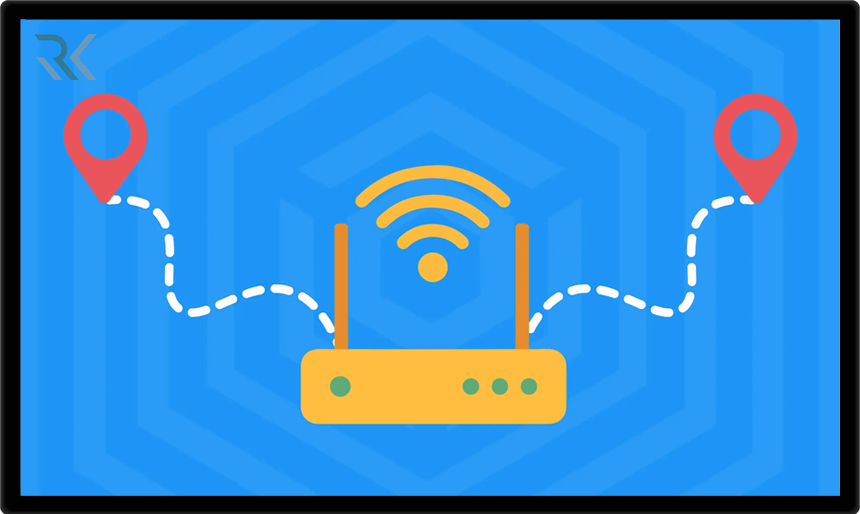

روتینگ (Routing) یا مسیریابی فرآیندی است که مسیر عبور دادهها را در یک شبکه مشخص میکند و تضمین میکند اطلاعات […]

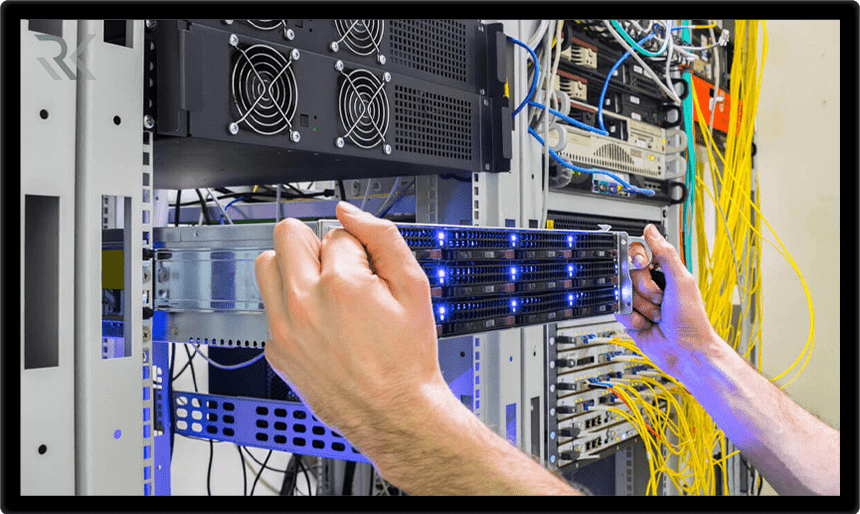

مدیریت زیرساختهای IT و دیتاسنترها به دقت و سرعت بالایی نیاز دارد، تهیه یک لیست کامل و دقیق از تجهیزات […]

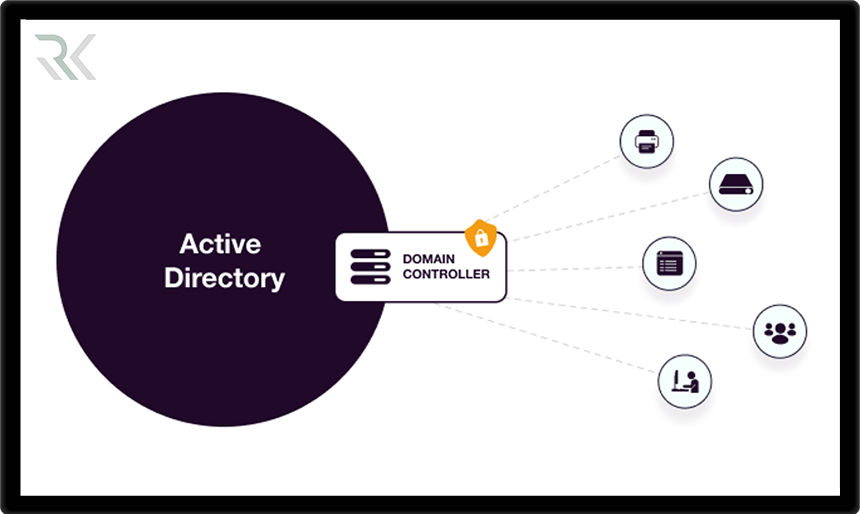

دامین کنترلر (Domain Controller) نقش اصلی در مدیریت دسترسیها، احراز هویت کاربران و حفظ امنیت اطلاعات در شبکههای مبتنی بر […]

احراز هویت و مدیریت دسترسی از ارکان اصلی امنیت در شبکههای کامپیوتری محسوب میشوند. با توجه به افزایش حملات سایبری، […]

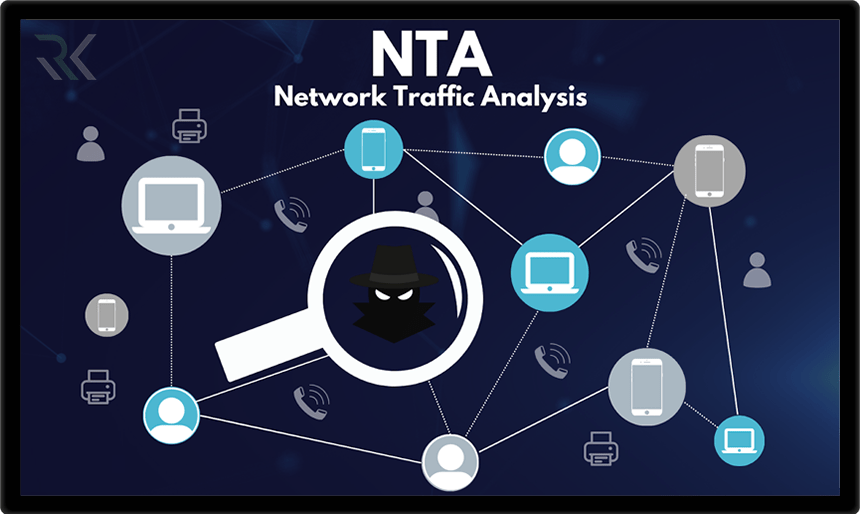

شبکهها ستون فقرات ارتباطات و انتقال دادهها محسوب میشوند، اما همین شبکهها میتوانند هدف اصلی حملات سایبری باشند. تحلیل ترافیک […]

مانیتورینگ شبکه یکی از عناصر حیاتی در مدیریت و امنیت شبکههای کامپیوتری است که به نظارت و بررسی عملکرد شبکه، […]

مانیتورینگ شبکه به فرایند نظارت و بررسی مستمر وضعیت اجزای مختلف یک شبکه کامپیوتری گفته میشود. این فرایند شامل بررسی […]

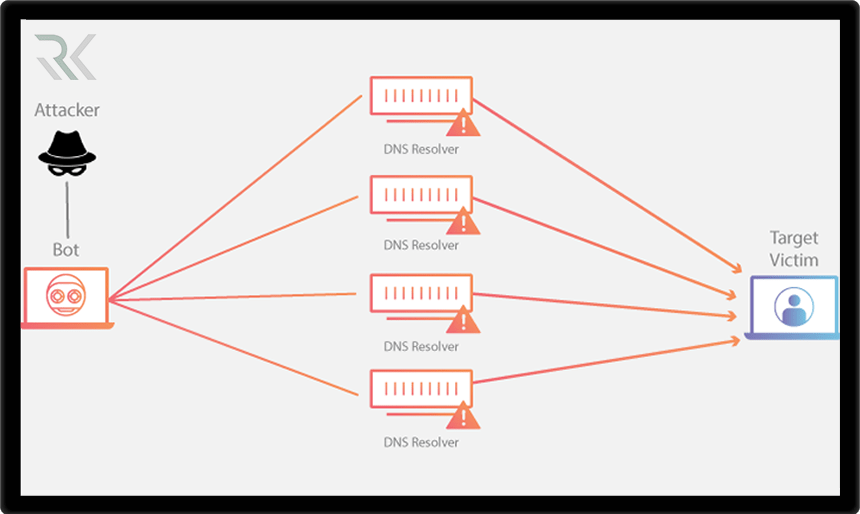

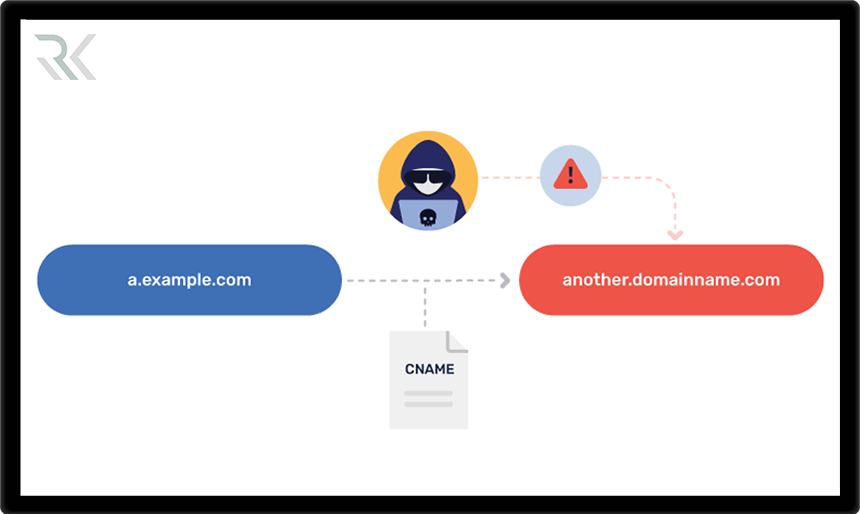

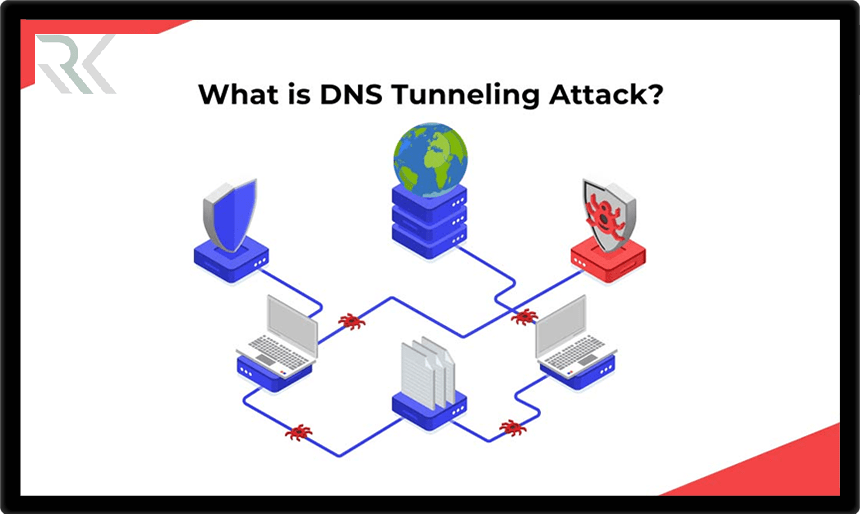

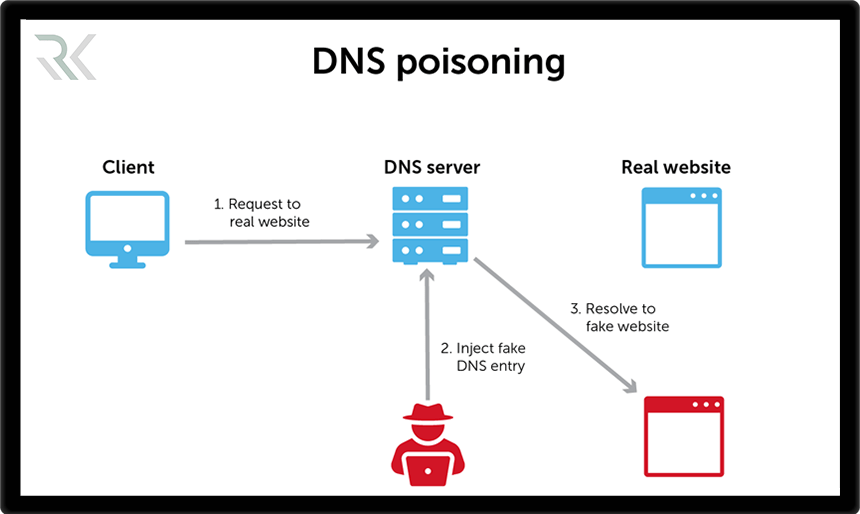

امنیت DNS یکی از جنبههای حیاتی اینترنت است که به تضمین عملکرد صحیح و امن وبسایتها و سرویسها کمک میکند. […]

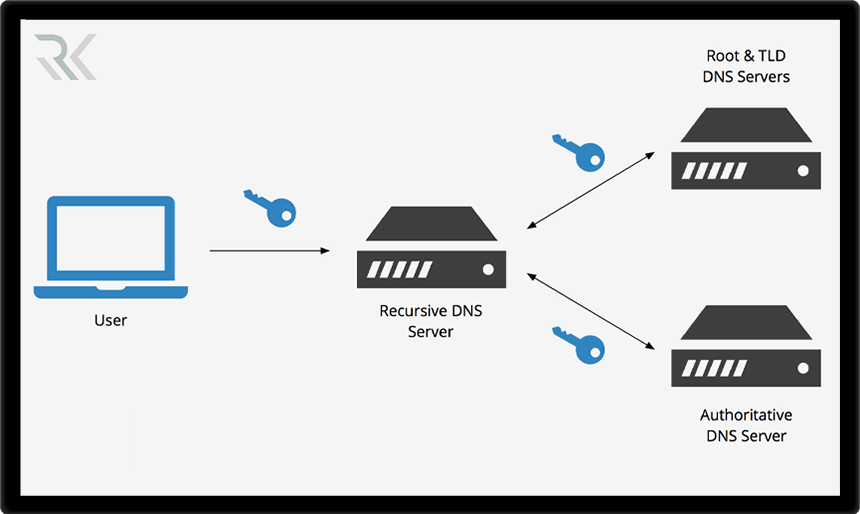

پروتکل DNS بهعنوان یکی از اجزای حیاتی اینترنت نقش اساسی در مسیریابی و دسترسی به وبسایتها و سرویسهای آنلاین دارد. […]

امنیت دامنهها و به یکی از مهمترین اصول در حفاظت از زیرساختهای آنلاین تبدیل شده است. DNS بهعنوان ستون فقرات […]

DNS بهعنوان ستون فقرات اینترنت، نقش اساسی در تبدیل نام دامنهها به آدرسهای IP ایفا میکند و عملکرد صحیح بسیاری […]

امنیت در DNS به دلیل نقش حیاتی این سیستم در تبدیل نامهای دامنه به آدرسهای IP برای دسترسی به وبسایتها […]

Acunetix یکی از پیشرفتهترین ابزارها برای ارزیابی امنیت وبسایتها و شناسایی آسیبپذیریهای مختلف است. این ابزار به طور خودکار وبسایتها […]

Burp Suite یکی از قدرتمندترین ابزارهای تست امنیت وب است که توسط محققان امنیتی و هکرهای کلاهسفید برای شناسایی و […]

حمله Directory Traversal یکی از روشهای حمله به سیستمهای کامپیوتری است که به مهاجم اجازه میدهد تا به مسیرها و […]

باجافزار WannaCry یکی از خطرناکترین و معروفترین حملات سایبری تاریخ است که در سال 2017 میلادی به سرعت در سطح […]

آسیبپذیریهای Meltdown و Spectre از جدیترین نقصهای امنیتی در پردازندههای مدرن هستند که به مهاجمان اجازه میدهند اطلاعات حساس را […]

Reverse Shell یکی از تکنیکهای متداول در حملات سایبری است که مهاجمان از آن برای کنترل از راه دور سیستمهای […]

SQL Injection یکی از خطرناکترین حملات سایبری است که هکرها از طریق آن میتوانند به پایگاه داده یک وبسایت نفوذ […]

Payload یکی از مفاهیم کلیدی است که نقش مهمی در حملات و تست نفوذ دارد. این اصطلاح به دادهها یا […]

Cobalt Strike یکی از قدرتمندترین ابزارهای تست نفوذ و شبیهسازی حملات سایبری است که به طور گسترده توسط متخصصان امنیت […]

Content Security Policy (CSP) یک استاندارد امنیتی است که برای محافظت از وب سایتها در برابر تهدیدات مختلف مانند حملات […]

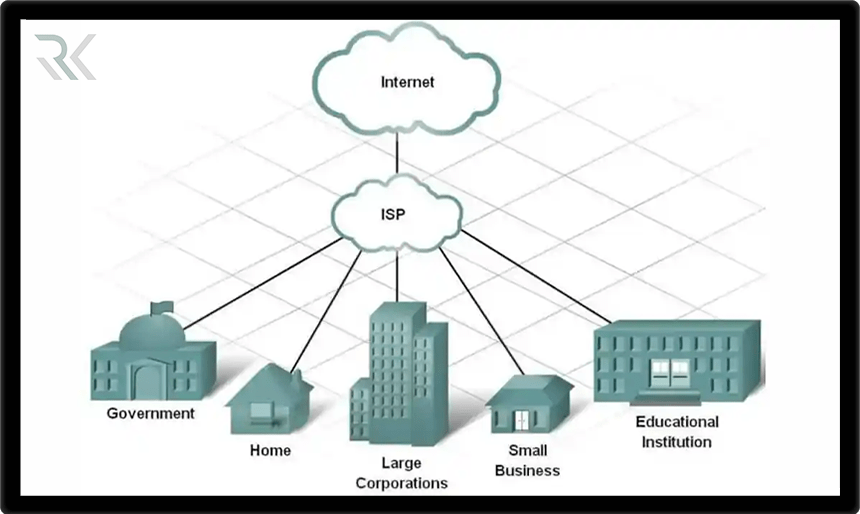

در دنیای امروز، اینترنت به یکی از ضروریترین ابزارهای زندگی روزمره تبدیل شده است، اما دسترسی به آن بدون ISP […]

DHCP یکی از مهمترین پروتکلهای شبکه است که به دستگاهها اجازه میدهد بهصورت خودکار آدرس IP دریافت کنند. این پروتکل […]

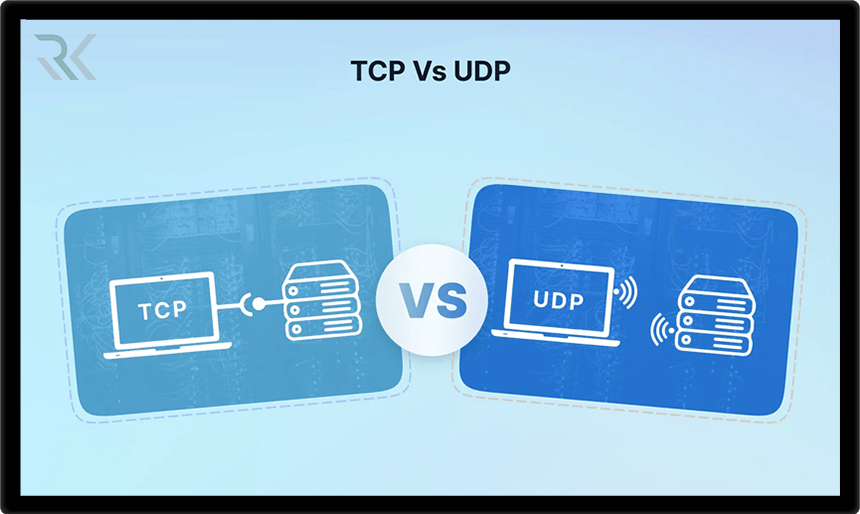

TCP وUDP دو پروتکل مهم در لایه انتقال شبکه هستند که برای انتقال دادهها در اینترنت و شبکههای محلی استفاده […]

Hyper-V و VMware دو راهکار محبوب برای مدیریت ماشینهای مجازی هستند. هر دو پلتفرم امکانات گستردهای برای بهینهسازی منابع و […]

مجازیسازی (Virtualization) به یکی از مهمترین راهکارها برای بهینهسازی منابع و افزایش بهرهوری تبدیل شده است. این فناوری به سازمانها […]

با رشد سریع فناوریهای ابری، انتخاب بهترین ارائهدهنده خدمات ابری به یکی از چالشهای مهم کسبوکارها تبدیل شده است. سه […]

در دنیای امروز، رایانش ابری به یکی از ضروریترین فناوریها برای کسبوکارها و توسعهدهندگان تبدیل شده است. Google Cloud Platform […]

در دنیای فناوری مدرن، رایانش ابری به یکی از مهمترین روشهای ارائه خدمات دیجیتال تبدیل شده است. شرکتها و کاربران […]

فایلهای DLL (Dynamic Link Library) یکی از اجزای کلیدی در سیستمعامل ویندوز هستند که به برنامهها امکان میدهند کدها و […]

پروتکل ARP یکی از پروتکلهای پایه و ضروری در شبکههای کامپیوتری است که وظیفه تبدیل آدرسهای IP به آدرسهای MAC […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل