پایگاه دانش

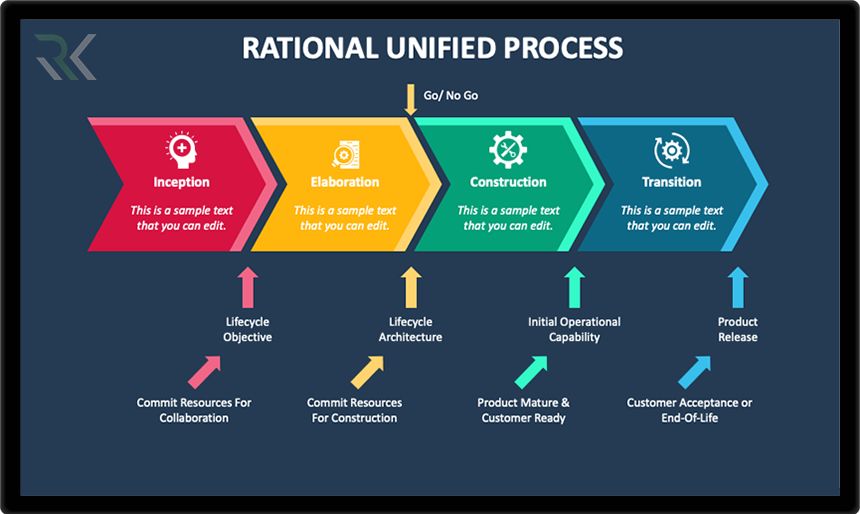

توسعهی نرمافزار به فرایندهایی نیاز دارد که ضمن حفظ کیفیت، ریسک پروژه را کاهش دهند و همکاری میان اعضای تیم […]

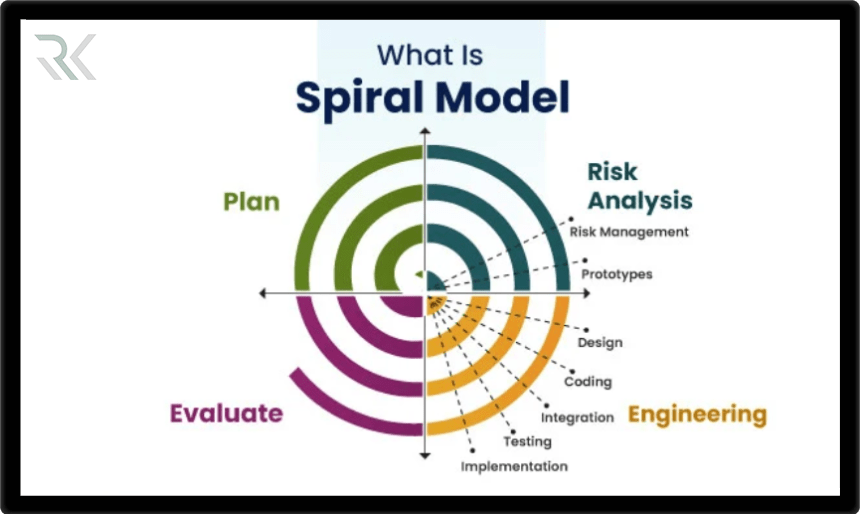

مدل مارپیچ (Spiral Model) یکی از رویکردهای انعطافپذیر در توسعه نرمافزار است که با ترکیب ویژگیهای مدل آبشاری (Waterfall) و […]

شبکهها و مراکز داده قلب تپندهی سازمانها هستند پس دسترسی پایدار و مدیریت از راه دور تجهیزات آنها اهمیتی بالایی […]

نیاز به توسعه سریع و باکیفیت نرمافزار بیش از هر زمان دیگری احساس میشود، مدل توسعه سریع نرمافزار (RAD – […]

در فرآیند توسعه نرمافزار اطمینان از عملکرد صحیح اجزای مختلف سیستم تنها با تست بخشهای مجزا کافی نیست. گاهی ماژولهایی […]

نیازهای کاربران دیجیتال بهطور مداوم در حال تغییر است، روشهای سنتی مدیریت پروژه دیگر پاسخگوی سرعت توسعه مورد انتظار نیستند. […]

تقریباً همهچیز به سرویسهای ابری و نرمافزارهای SaaS متکی است، مدیریت امن هویت و دسترسی کاربران بیش از هر زمان […]

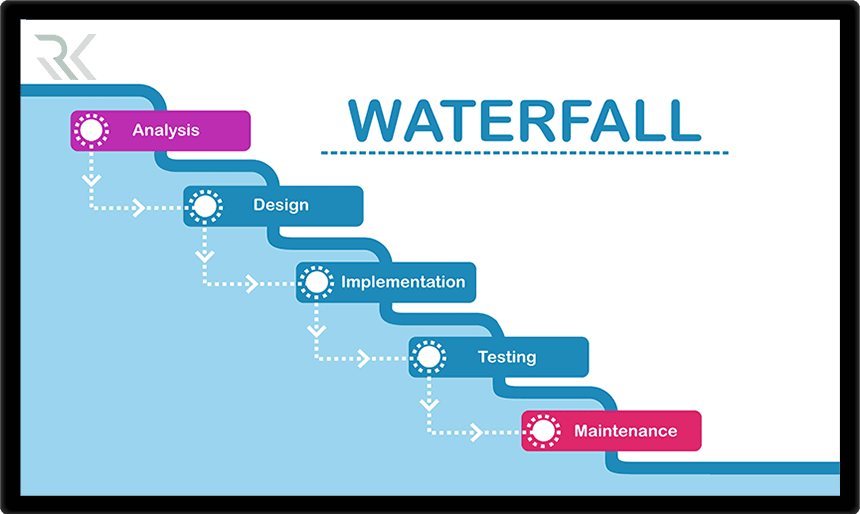

شناخت رویکردهای مختلف برنامهریزی و اجرا در حوزه مدیریت پروژه و توسعه نرمافزار اهمیت ویژهای دارد. یکی از قدیمیترین و […]

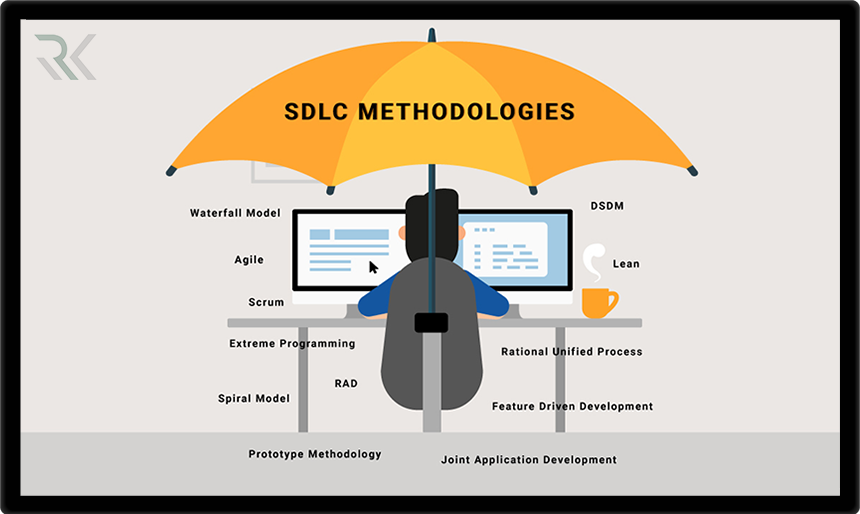

چرخه عمر توسعه نرمافزار (SDLC – Software Development Life Cycle) یکی از بنیادیترین چارچوبها در دنیای مهندسی نرمافزار است که […]

محصولات مایکروسافت ستون فقرات بسیاری از زیرساختهای سازمانی هستند؛ از Windows Server و WSUS تا SharePoint و پلتفرمهای توسعه مانند […]

آیا امنیت از 6G عقب خواهد ماند؟ با آنکه هنوز جهان در مراحل استقرار کامل 5G قرار دارد، اما تحقیقات، […]

در دهه گذشته، وابستگی صنایع به سامانههای کنترل صنعتی (ICS) و SCADA بهطور چشمگیری افزایش یافته است. در ایران، بسیاری […]

تهدیدی به نام دسترسی بدون کنترل در ساختار هر شبکه سازمانی، حسابهای با دسترسی بالا – مانند مدیران سیستم، مدیران […]

تهدیدات سایبری دیگر آن چیزی نیستند که صرفاً با یک آنتیویروس یا فایروال قابل شناسایی باشند. مهاجمان امروزی با استفاده […]

استفاده از راهکارهای تشخیص و پیشگیری از نفوذ به یکی از اولویتهای امنیتی سازمانها تبدیل شده است. OSSEC که مخفف […]

وایرشارک (Wireshark) یکی از قدرتمندترین و محبوبترین ابزارهای تحلیل ترافیک شبکه است که به کاربران اجازه میدهد بستههای داده را […]

فایروال یکی از اصلیترین ابزارهای امنیت شبکه است که وظیفه آن کنترل ترافیک ورودی و خروجی بین شبکههای مختلف بر […]

امنیت شبکههای لینوکسی بدون استفاده از ابزارهایی مانند iptables تقریباً غیرممکن است. این فایروال قدرتمند که به طور پیشفرض در […]

ابزارهای متنوعی برای حمله و دفاع در حوزه امنیت سایبری وجود دارند که شناخت آنها اهمیت بالایی دارد. یکی از […]

SSH یا Secure Shell یک پروتکل شبکهای امن است که برای برقراری ارتباط میان سیستمها و سرورها از طریق شبکههای […]

در دنیای امنیت سایبری، رمز عبورها همیشه هدف نخست مهاجمان هستند، اما این رمزها معمولاً بهصورت هششده (Hash) ذخیره میشوند […]

Cain & Abel یکی از معروفترین ابزارهای ویندوزی در زمینه بازیابی رمز عبور، شنود شبکه و تست امنیت سیستمها است […]

در دنیای دیجیتال هر هکری یک نابغه بینهایت حرفهای نیست. گاهی فردی بدون دانش عمیق فنی، تنها با دانلود یک […]

تا به حال دقت کردهاید که آدرس بعضی وبسایتها با http:// شروع میشود و بعضی دیگر با https://؟ شاید به […]

«هک» واژهای است که همزمان هم ترسناک است و هم جذاب. از سرقت اطلاعات شخصی گرفته تا نفوذ به شبکههای […]

در دنیای دیجیتال امروز، بسیاری از اطلاعات شخصی، مالی و شغلی ما در حسابهای کاربری آنلاین ذخیره شدهاند. هک شدن […]

Microsoft Sentinel به عنوان یک راهکار قدرتمند SIEM مبتنی بر فضای ابری این امکان را فراهم میکند تا شرکتها بتوانند […]

مایکروسافت Intune یکی از راهکارهای پیشرفته مدیریت دستگاهها و اپلیکیشنها در فضای سازمانی است که به کسبوکارها کمک میکند تا […]

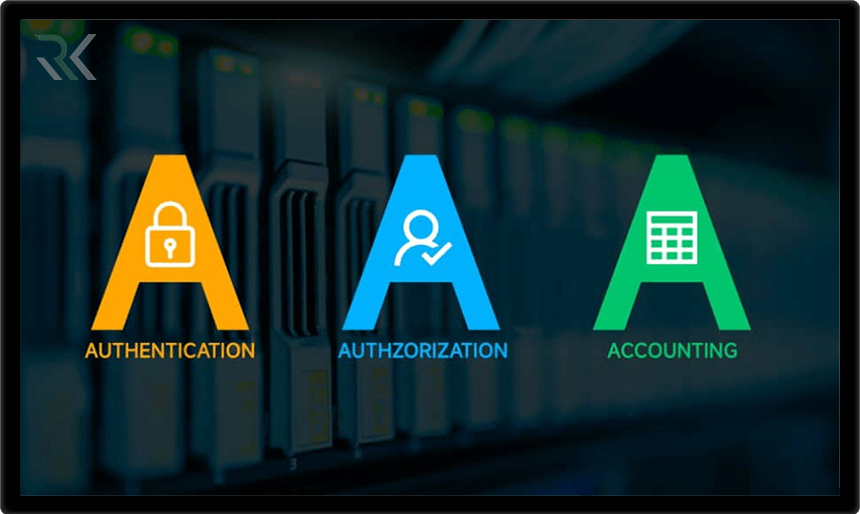

در دنیای امروز که امنیت اطلاعات و مدیریت دسترسی به منابع دیجیتال اهمیت روزافزونی یافته است، مفهومی به نام AAA […]

با گسترش استفاده از سرویسهای مبتنی بر API، پکیجهای متنباز، زیرساختهای ابری، و ابزارهای اتوماسیون توسعه نرمافزار، ساختار امنیت سازمانها […]

ابر خصوصی و ابر عمومی دو مدل اصلی رایانش ابری هستند که هرکدام مزایا، محدودیتها و کاربردهای خاص خود را […]

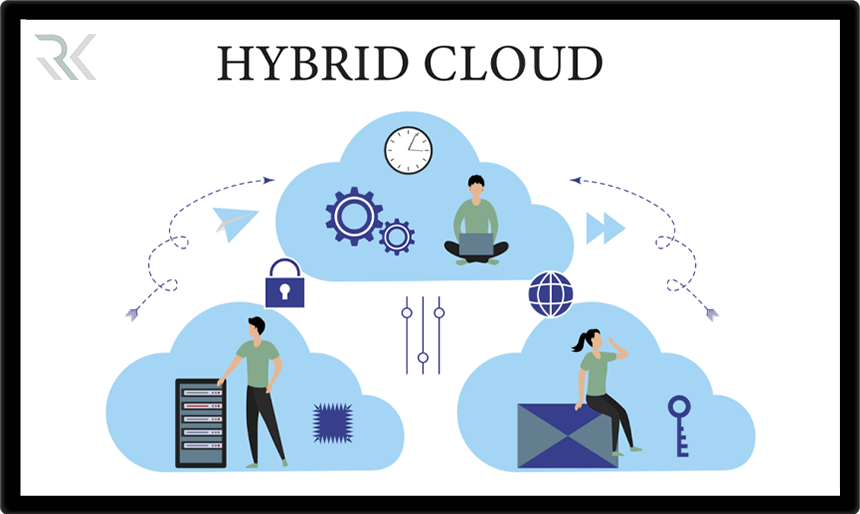

ابر هیبریدی (Hybrid Cloud) ترکیبی از خدمات ابر عمومی و ابر خصوصی است که به سازمانها این امکان را میدهد […]

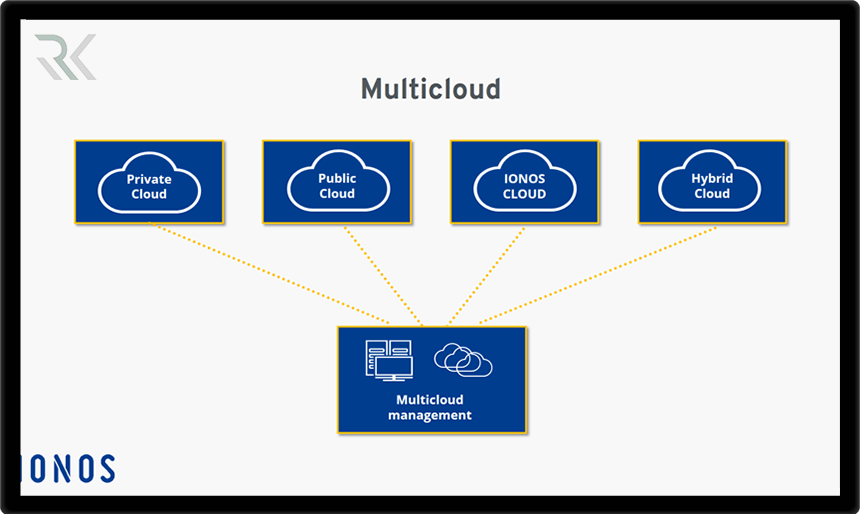

چند ابری (Multicloud) به رویکردی در رایانش ابری گفته میشود که در آن یک سازمان از دو یا چند ارائهدهنده […]

هایپروایزر (Hypervisor) نرمافزاری است که امکان اجرای چندین سیستمعامل بهصورت همزمان روی یک سختافزار فیزیکی را فراهم میکند. این فناوری […]

رابط کاربری گرافیکی (GUI) یکی از مهمترین پیشرفتها در دنیای فناوری بوده که نحوه تعامل ما با کامپیوترها و نرمافزارها […]

رابط خط فرمان یا CLI (Command Line Interface) یکی از قدیمیترین و در عین حال قدرتمندترین روشها برای تعامل با […]

تحول دیجیتال (Digital Transformation) فراتر از یک تغییر فناورانه است؛ این فرآیند، نحوه عملکرد سازمانها، تعامل با مشتریان و تصمیمگیری […]

آرپانت (ARPANET) را میتوان پدر اینترنت دانست؛ شبکهای پیشگام که در اواخر دهه ۱۹۶۰ با هدف ارتباط میان مراکز تحقیقاتی […]

سیستمهای تعبیهشده (Embedded Systems) به عنوان بخش جداییناپذیر از فناوریهای مدرن، در قلب بسیاری از دستگاهها و تجهیزات هوشمند قرار […]

یونیکس (Unix) و لینوکس (Linux) از جمله نامهایی هستند که همواره مورد توجه کاربران، توسعهدهندگان و مدیران سیستم بودهاند. هرچند […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل