پایگاه دانش

Traceroute یکی از ابزارهای کاربردی و شناختهشده در دنیای شبکه است که برای شناسایی مسیر دقیق عبور بستههای داده از […]

در دنیای دیجیتال امروز، بسیاری از اطلاعات شخصی، مالی و شغلی ما در حسابهای کاربری آنلاین ذخیره شدهاند. هک شدن […]

PRTG Network Monitor یک نرمافزار قدرتمند و کاربرپسند برای مانیتورینگ شبکه و زیرساختهای IT است که توسط شرکت Paessler توسعه […]

بیشتر فعالیتهای شخصی و کاری به اینترنت و شبکههای کامپیوتری وابسته است، بروز اختلال در شبکه میتواند باعث سردرگمی و […]

Samba یک نرمافزار متنباز و قدرتمند است که به کاربران سیستمعاملهای لینوکس و یونیکس اجازه میدهد فایلها و منابع خود […]

سرورهای Bare Metal نوعی سرور فیزیکی اختصاصی هستند که بهصورت مستقیم در اختیار کاربر قرار میگیرند، بدون لایههای مجازیسازی یا […]

Oracle Cloud Infrastructure (OCI) پلتفرم ابری نسل دوم اوراکل است که با هدف ارائه زیرساختی قدرتمند، ایمن و مقرونبهصرفه برای […]

ابر خصوصی و ابر عمومی دو مدل اصلی رایانش ابری هستند که هرکدام مزایا، محدودیتها و کاربردهای خاص خود را […]

ابر هیبریدی (Hybrid Cloud) ترکیبی از خدمات ابر عمومی و ابر خصوصی است که به سازمانها این امکان را میدهد […]

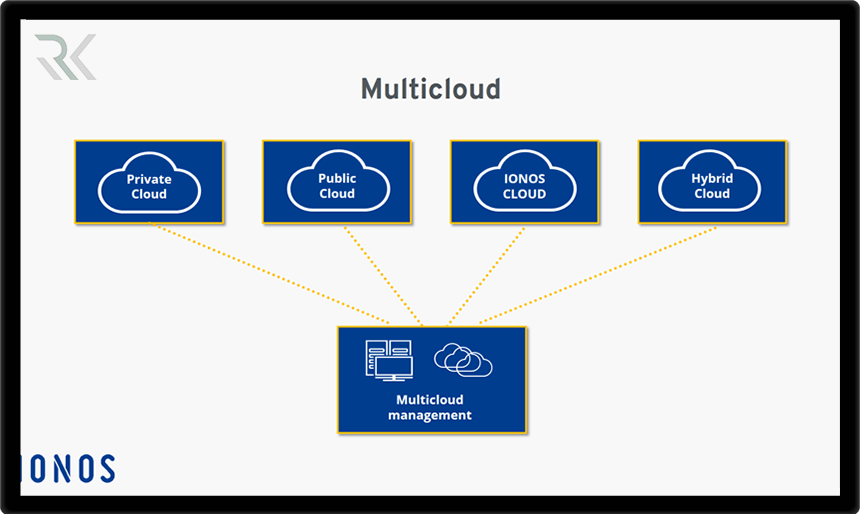

چند ابری (Multicloud) به رویکردی در رایانش ابری گفته میشود که در آن یک سازمان از دو یا چند ارائهدهنده […]

در دنیای امروز کامپیوترها و سیستمعاملها به عنوان موتور محرک پیشرفت تکنولوژی نقش بیبدیلی ایفا میکنند. این ابزارهای هوشمند با […]

دیتاسنترها یا مراکز داده، به عنوان زیرساختهای حیاتی در دنیای دیجیتال، مکانهایی هستند که در آنها دادهها ذخیره، پردازش و […]

ورک استیشنها (Workstation) کامپیوترهای قدرتمندی هستند که برای انجام پردازشهای سنگین، طراحیهای حرفهای و محاسبات تخصصی ساخته شدهاند. این دستگاهها […]

سرورها ستون فقرات زیرساختهای فناوری اطلاعات هر سازمانی هستند و عملکرد پایدار و ایمن آنها نقش کلیدی در موفقیت کسبوکارها […]

کریپتوجکینگ یا سوءاستفاده از قدرت پردازشی دستگاههای دیگران برای استخراج رمزارز، یکی از روشهای نوین و مخفیانه در جرایم سایبری […]

دادهها و اطلاعات از مهمترین داراییهای عصر دیجیتال محسوب میشوند، زیرا تصمیمگیریهای دقیق و هوشمندانه در بسیاری از حوزهها به […]

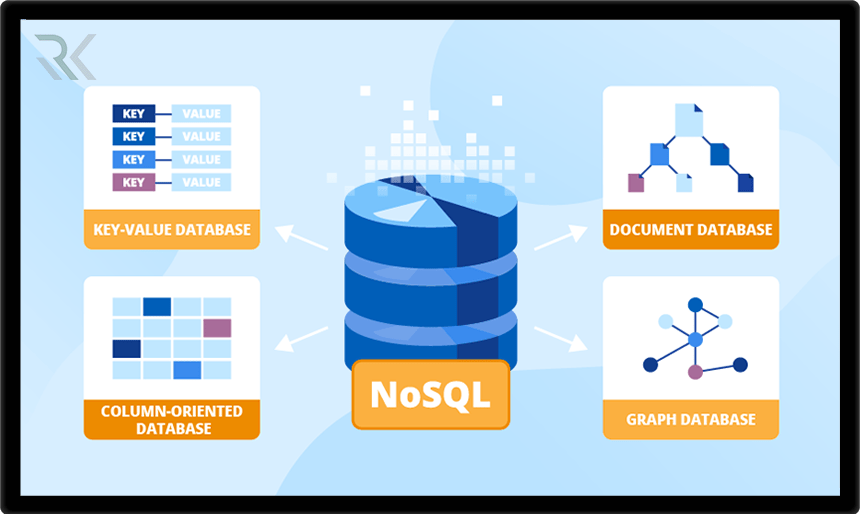

پایگاه دادهها از دیرباز ابزار اصلی ذخیرهسازی و مدیریت اطلاعات بودهاند، اما با گسترش فناوریهای مدرن و نیاز به پردازش […]

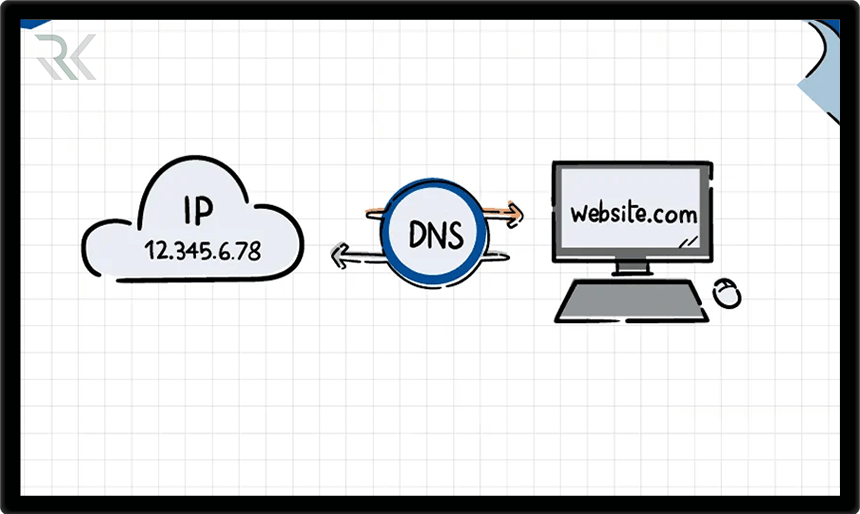

DNS یا سامانه نام دامنه، یکی از حیاتیترین اجزای زیرساخت اینترنت است که به کاربران اجازه میدهد بهسادگی به وبسایتها […]

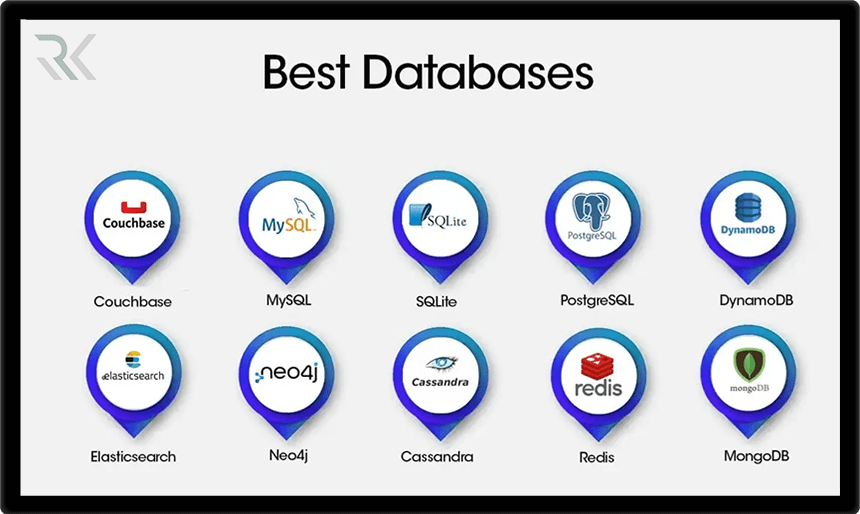

در دنیای دیجیتال امروزی، پایگاههای داده به عنوان ستون فقرات مدیریت و ذخیرهسازی اطلاعات عمل میکنند. با توجه به تنوع […]

در دنیای امروز که اطلاعات نقش حیاتی در تصمیمگیریها و پیشبرد اهداف سازمانها و افراد ایفا میکند، ذخیره منظم و […]

تهدیدات پنهانی در عصر خودکارسازی امروزه، تهدیدات سایبری تنها از طریق بدافزارها یا حملات انسانی انجام نمیگیرند؛ بخش بزرگی از […]

چت باتها به سرعت در حال تبدیل شدن به ابزاری اساسی برای تعامل با کاربران در دنیای دیجیتال هستند. دو […]

در دنیای امروز، تکنولوژی با سرعتی شگفتانگیز در حال پیشرفت است و بسیاری از جنبههای زندگی انسانها را تحت تاثیر […]

هوش مصنوعی تحولی شگرف در دنیای فناوری به شمار میرود که توانسته مرزهای دانش و قابلیتهای انسانی را گسترش دهد. […]

در دنیایی که هوش مصنوعی با سرعتی شگفتانگیز در حال پیشرفت است، چتباتها به یکی از ابزارهای حیاتی در زندگی […]

با پیشرفت روزافزون فناوری و توسعه هوش مصنوعی، ابزارهایی به وجود آمدهاند که تواناییهایی فراتر از تصور انسان را ارائه […]

هوش مصنوعی در سالهای اخیر تحولی چشمگیر در صنایع مختلف ایجاد کرده و دنیای موسیقی نیز از این قاعده مستثنی […]

بازارهای مالی همواره از تکنولوژی برای بهبود عملکرد خود بهره بردهاند، اما ورود هوش مصنوعی (AI) انقلابی در نحوه تحلیل […]

هوش مصنوعی به یکی از ستونهای اساسی دنیای فناوری تبدیل شده و نقش آن روزبهروز گستردهتر میشود. از مدیریت دادهها […]

هوش مصنوعی در سالهای اخیر به یک فناوری انقلابی تبدیل شده است که در بسیاری از صنایع، از تولید محتوا […]

Traceroute یکی از ابزارهای کاربردی و شناختهشده در دنیای شبکه است که برای شناسایی مسیر دقیق عبور بستههای داده از […]

PRTG Network Monitor یک نرمافزار قدرتمند و کاربرپسند برای مانیتورینگ شبکه و زیرساختهای IT است که توسط شرکت Paessler توسعه […]

بیشتر فعالیتهای شخصی و کاری به اینترنت و شبکههای کامپیوتری وابسته است، بروز اختلال در شبکه میتواند باعث سردرگمی و […]

VMware NSX یک پلتفرم پیشرفته برای مجازیسازی شبکه و افزایش امنیت در مراکز داده است که امکان ایجاد، مدیریت و […]

در دنیای امروز که تهدیدات سایبری روزبهروز پیچیدهتر میشوند، تأمین امنیت شبکههای سازمانی به یکی از اولویتهای اساسی تبدیل شده […]

امروزه امنیت شبکه اهمیت فزایندهای یافته و سازمانها به دنبال راهکارهایی برای کنترل دسترسی کاربران به منابع حساس هستند. یکی […]

در دنیای مدرن امروز که مدلهای کاری به سمت محیطهای ابری، ریموت و هیبریدی حرکت کردهاند، روشهای سنتی دسترسی به […]

Microsoft NPS یا Network Policy Server یکی از سرویسهای قدرتمند ویندوز سرور است که نقش حیاتی در مدیریت دسترسی کاربران […]

در دهههای گذشته، تحول دیجیتال نهتنها نحوه کار کردن ما را تغییر داده بلکه ذات بسیاری از مشاغل را نیز […]

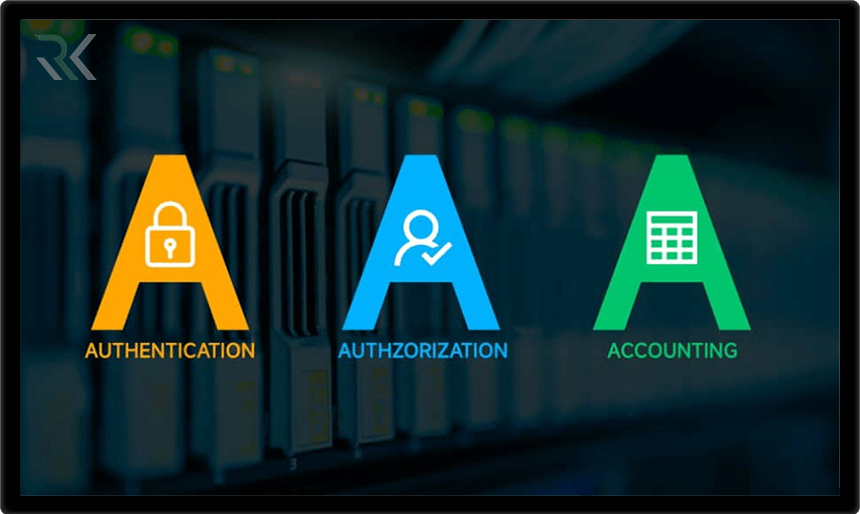

سرور RADIUS یکی از مهمترین اجزای زیرساختهای امنیت شبکه است که برای احراز هویت، مجوزدهی و حسابداری کاربران (AAA) مورد […]

در دنیای دیجیتال امروز، بسیاری از اطلاعات شخصی، مالی و شغلی ما در حسابهای کاربری آنلاین ذخیره شدهاند. هک شدن […]

Microsoft Sentinel به عنوان یک راهکار قدرتمند SIEM مبتنی بر فضای ابری این امکان را فراهم میکند تا شرکتها بتوانند […]

مایکروسافت Intune یکی از راهکارهای پیشرفته مدیریت دستگاهها و اپلیکیشنها در فضای سازمانی است که به کسبوکارها کمک میکند تا […]

در دنیای امروز که امنیت اطلاعات و مدیریت دسترسی به منابع دیجیتال اهمیت روزافزونی یافته است، مفهومی به نام AAA […]

با گسترش استفاده از سرویسهای مبتنی بر API، پکیجهای متنباز، زیرساختهای ابری، و ابزارهای اتوماسیون توسعه نرمافزار، ساختار امنیت سازمانها […]

با رشد روزافزون خدمات بانکداری دیجیتال و مهاجرت بانکهای ایرانی به سمت ارائه خدمات غیرحضوری، سطح حملات سایبری علیه زیرساختهای […]

تهدیدی پنهان در قلب ساختمانهای هوشمند با گسترش فناوریهای هوشمند و اتصال همهچیز به اینترنت (IoT)، حملات سایبری دیگر تنها […]

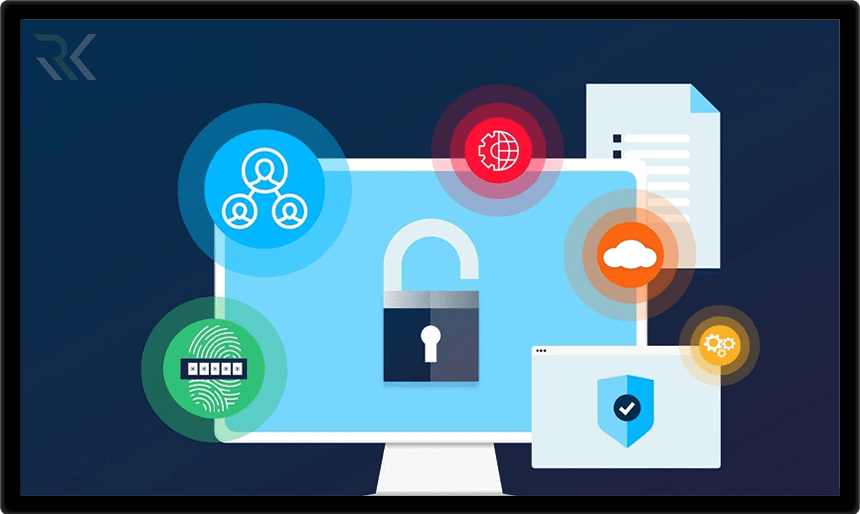

کنترل دسترسی به زبان ساده یعنی تعیین اینکه چه کسی، چه زمانی و به چه منابعی اجازه دسترسی دارد. این […]

مثلث CIA یکی از اصول پایهای در امنیت اطلاعات است که از سه عنصر کلیدی محرمانگی (Confidentiality)، یکپارچگی (Integrity) و […]

آسیبپذیری IDOR یا Insecure Direct Object References یکی از رایجترین و در عین حال خطرناکترین ضعفهای امنیتی در برنامههای تحت […]

با پیچیدهتر شدن تهدیدات سایبری و رشد حملات هدفمند به زیرساختهای حیاتی، دولتها و نهادهای بینالمللی مقررات سختگیرانهتری برای حفاظت […]

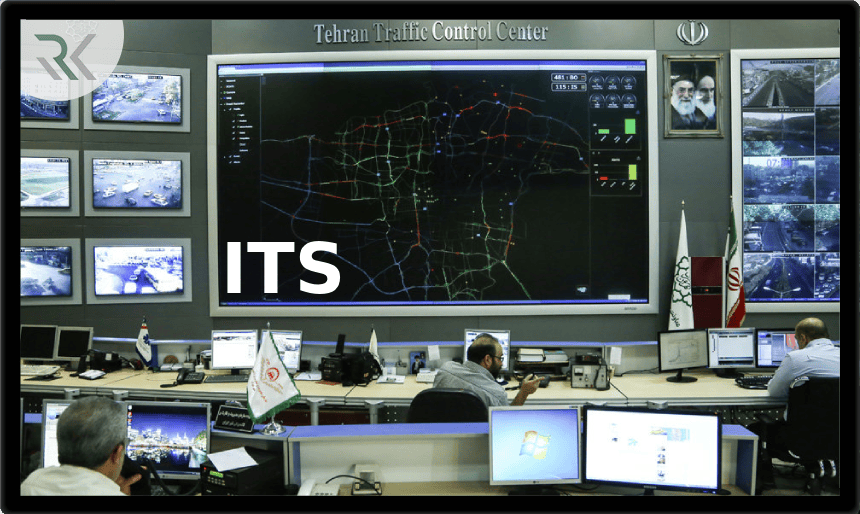

سیستمهای ITS بهعنوان زیرمجموعهای از سامانههای Cyber-Physical، همزمان ترکیبی از تجهیزات OT (Operational Technology) مانند PLCها و تجهیزات RTU و […]

در دنیای امنیت سایبری، شناسایی و مستندسازی آسیبپذیریها نقش کلیدی در کاهش تهدیدات و جلوگیری از حملات سایبری دارد. CVE […]

شکار تهدید (Threat Hunting) به فرآیند شناسایی، تحلیل و مقابله با تهدیدات امنیتی ناشناخته و پنهان در شبکهها و سیستمها […]

امروزه با گسترش فعالیتها در فضای سایبری، تهدیدات این حوزه به یکی از چالشهای اساسی برای زیرساختهای حیاتی، حساس و […]

تکنیک Hardening یکی از روشهای مهم و پایهای در امنیت سایبری است که به کاربران و سازمانها کمک میکند تا […]

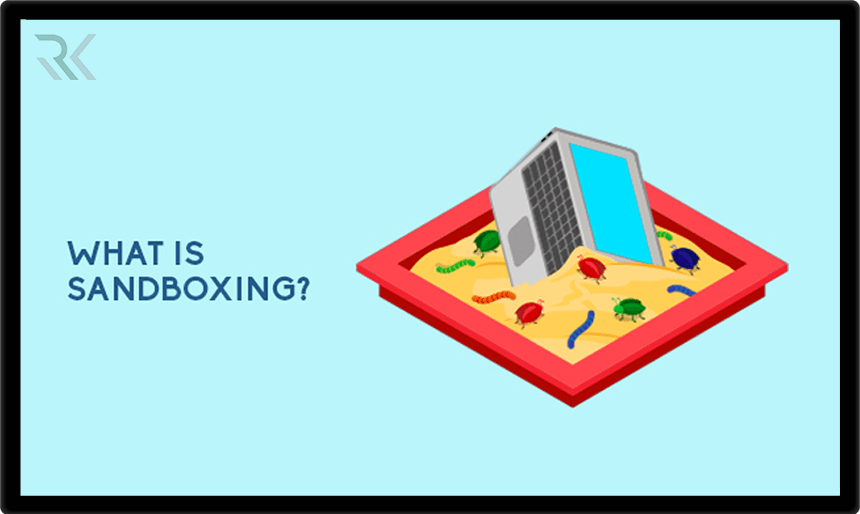

تکنیک sandboxing به عنوان یکی از پیشرفتهترین روشهای امنیت سایبری، به سازمانها این امکان را میدهد که برنامهها و کدهای […]

حتی اگر ساختار امنیتی شبکه و زیرساختهای خود را بر مبنای مدل امنیتی Zero Trust پیادهسازی کرده باشید، باید خود […]

پروتکل تأیید هویت Kerberos به عنوان یکی از ابزارهای کلیدی در امنیت شبکهها شناخته میشود که به حفظ حریم خصوصی […]

احراز هویت چندعاملی که به اختصارMFA (Multi-Factor Authentication) نامیده میشود، به عنوان یکی از روشهای امنیتی در دنیای دیجیتال بسیار […]

Samba یک نرمافزار متنباز و قدرتمند است که به کاربران سیستمعاملهای لینوکس و یونیکس اجازه میدهد فایلها و منابع خود […]

سرورهای Bare Metal نوعی سرور فیزیکی اختصاصی هستند که بهصورت مستقیم در اختیار کاربر قرار میگیرند، بدون لایههای مجازیسازی یا […]

Oracle Cloud Infrastructure (OCI) پلتفرم ابری نسل دوم اوراکل است که با هدف ارائه زیرساختی قدرتمند، ایمن و مقرونبهصرفه برای […]

ابر خصوصی و ابر عمومی دو مدل اصلی رایانش ابری هستند که هرکدام مزایا، محدودیتها و کاربردهای خاص خود را […]

ابر هیبریدی (Hybrid Cloud) ترکیبی از خدمات ابر عمومی و ابر خصوصی است که به سازمانها این امکان را میدهد […]

چند ابری (Multicloud) به رویکردی در رایانش ابری گفته میشود که در آن یک سازمان از دو یا چند ارائهدهنده […]

هایپروایزر (Hypervisor) نرمافزاری است که امکان اجرای چندین سیستمعامل بهصورت همزمان روی یک سختافزار فیزیکی را فراهم میکند. این فناوری […]

رابط کاربری گرافیکی (GUI) یکی از مهمترین پیشرفتها در دنیای فناوری بوده که نحوه تعامل ما با کامپیوترها و نرمافزارها […]

رابط خط فرمان یا CLI (Command Line Interface) یکی از قدیمیترین و در عین حال قدرتمندترین روشها برای تعامل با […]

تحول دیجیتال (Digital Transformation) فراتر از یک تغییر فناورانه است؛ این فرآیند، نحوه عملکرد سازمانها، تعامل با مشتریان و تصمیمگیری […]

عضویت در خبرنامه

موارد اخیر

-

Traceroute چیست و چگونه در عیبیابی شبکه استفاده میشود؟

Traceroute چیست و چگونه در عیبیابی شبکه استفاده میشود؟ -

چگونه از هک شدن حسابهای کاربری جلوگیری کنیم؟ نکات کلیدی و راهکارها

چگونه از هک شدن حسابهای کاربری جلوگیری کنیم؟ نکات کلیدی و راهکارها -

آشنایی با PRTG؛ بهترین ابزار برای مانیتورینگ شبکه و سرورها

آشنایی با PRTG؛ بهترین ابزار برای مانیتورینگ شبکه و سرورها -

عیبیابی شبکه چیست و با چه ابزارهایی انجام میشود؟

عیبیابی شبکه چیست و با چه ابزارهایی انجام میشود؟ -

نرم افزار Samba چیست و چگونه برای انتقال فایل بین ویندوز و لینوکس استفاده میشود؟

نرم افزار Samba چیست و چگونه برای انتقال فایل بین ویندوز و لینوکس استفاده میشود؟ -

سرور برمتال چیست و چه کاربرد و ساختاری دارد؟ مقایسه با VPS

سرور برمتال چیست و چه کاربرد و ساختاری دارد؟ مقایسه با VPS -

پلتفرم ابری Oracle Cloud Infrastructure چیست و چه مزایایی دارد؟

پلتفرم ابری Oracle Cloud Infrastructure چیست و چه مزایایی دارد؟ -

تفاوت ابر عمومی (Public Cloud) و ابر خصوصی (Private Cloud) چیست؟ مقایسه کامل و کاربردی

تفاوت ابر عمومی (Public Cloud) و ابر خصوصی (Private Cloud) چیست؟ مقایسه کامل و کاربردی