پایگاه دانش

ابر خصوصی و ابر عمومی دو مدل اصلی رایانش ابری هستند که هرکدام مزایا، محدودیتها و کاربردهای خاص خود را […]

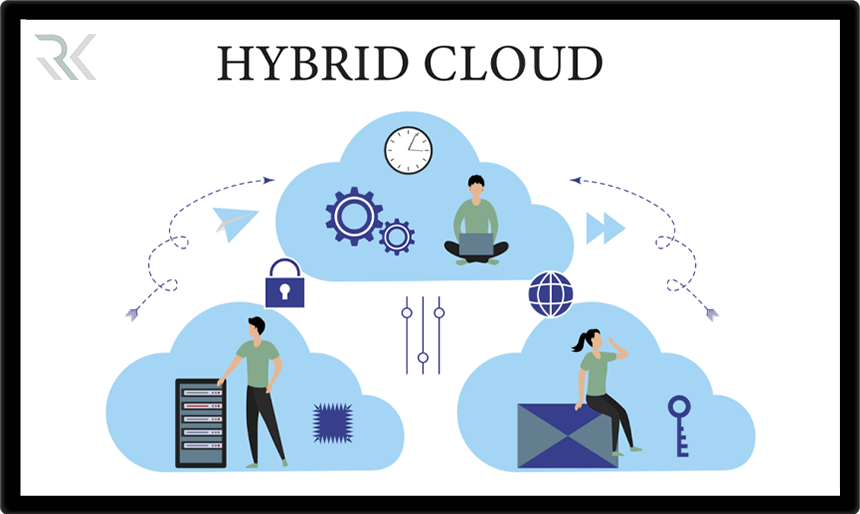

ابر هیبریدی (Hybrid Cloud) ترکیبی از خدمات ابر عمومی و ابر خصوصی است که به سازمانها این امکان را میدهد […]

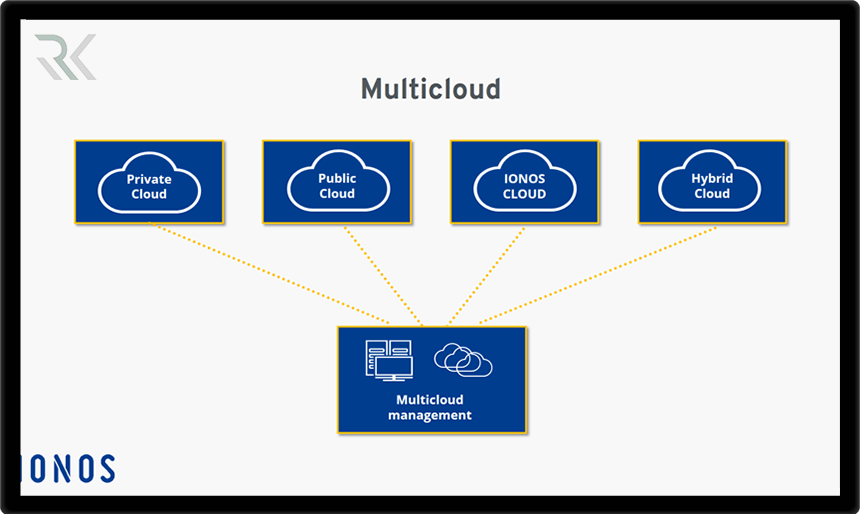

چند ابری (Multicloud) به رویکردی در رایانش ابری گفته میشود که در آن یک سازمان از دو یا چند ارائهدهنده […]

هایپروایزر (Hypervisor) نرمافزاری است که امکان اجرای چندین سیستمعامل بهصورت همزمان روی یک سختافزار فیزیکی را فراهم میکند. این فناوری […]

VMware NSX یک پلتفرم پیشرفته برای مجازیسازی شبکه و افزایش امنیت در مراکز داده است که امکان ایجاد، مدیریت و […]

رابط کاربری گرافیکی (GUI) یکی از مهمترین پیشرفتها در دنیای فناوری بوده که نحوه تعامل ما با کامپیوترها و نرمافزارها […]

رابط خط فرمان یا CLI (Command Line Interface) یکی از قدیمیترین و در عین حال قدرتمندترین روشها برای تعامل با […]

Microsoft Sentinel به عنوان یک راهکار قدرتمند SIEM مبتنی بر فضای ابری این امکان را فراهم میکند تا شرکتها بتوانند […]

مایکروسافت Intune یکی از راهکارهای پیشرفته مدیریت دستگاهها و اپلیکیشنها در فضای سازمانی است که به کسبوکارها کمک میکند تا […]

تحول دیجیتال (Digital Transformation) فراتر از یک تغییر فناورانه است؛ این فرآیند، نحوه عملکرد سازمانها، تعامل با مشتریان و تصمیمگیری […]

در دنیای امروزی که اطلاعات و دادهها بخش جداییناپذیری از زندگی ما را تشکیل میدهند، مواجهه با حجم عظیم دادهها […]

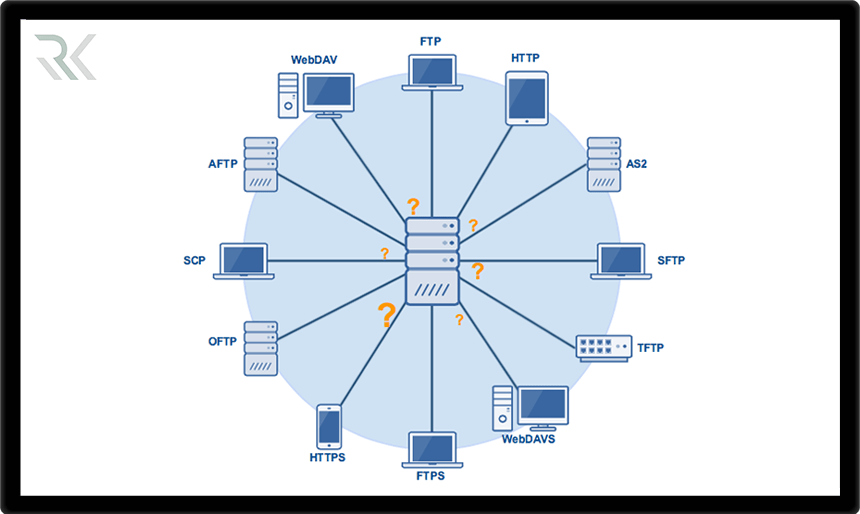

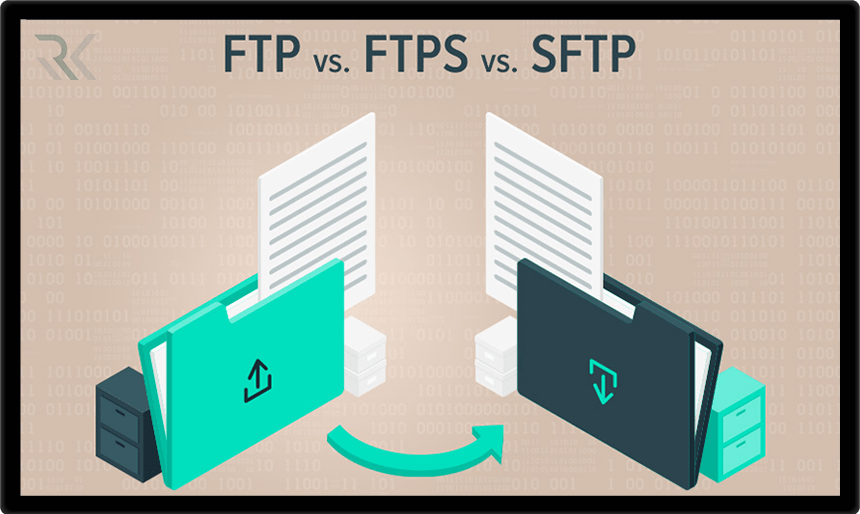

انتقال فایلها یکی از مهمترین و حیاتیترین نیازهای دنیای دیجیتال امروزی است. از ارسال ساده یک سند در محیطهای کاری […]

حملات سایبری به یکی از بزرگترین تهدیدات امنیت دیجیتال در عصر حاضر تبدیل شدهاند و هر روزه میلیونها کاربر و […]

در دنیای امروزی سرورها نقش کلیدی در مدیریت و پردازش دادهها ایفا میکنند و کاربردهای متنوعی از میزبانی وب و […]

پروتکل FTP (File Transfer Protocol) یکی از ابزارهای اصلی برای انتقال فایلها در بستر شبکه است که بهطور گسترده در […]

دسترسی به فایلها از طریق شبکههای کامپیوتری اهمیت زیادی دارد. سیستم فایل شبکه یا NFS (Network File System) یکی از […]

اشتراکگذاری منابع در شبکهها، مانند فایلها، چاپگرها و دستگاهها، یکی از مهمترین نیازهای دنیای دیجیتال امروز است. پروتکل SMB (Server […]

لینوکس به عنوان یک سیستمعامل متنباز، به دلیل انعطافپذیری، امنیت بالا و قابلیت سفارشیسازی، یکی از محبوبترین انتخابها برای کاربران […]

احراز هویت یکی از مهمترین جنبههای امنیت در دنیای دیجیتال است که تضمین میکند تنها افراد مجاز به منابع و […]

Microsoft Azure یکی از بزرگترین و پرکاربردترین پلتفرمهای ابری در دنیای فناوری اطلاعات است که خدمات متنوعی از جمله محاسبات […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل