پایگاه دانش

سیستم عامل CentOS یکی از محبوبترین توزیعهای لینوکس در دنیای سرورها و سازمانهاست که به دلیل پایداری بالا، امنیت قابل […]

در بین سیستمعاملهای متنباز، توزیعهای لینوکسی جایگاه ویژهای دارند و هر کدام متناسب با نیازهای مختلف کاربران عرضه میشوند. یکی […]

AlmaLinux یکی از محبوبترین توزیعهای لینوکس در دنیای سرورهاست که پس از پایان پشتیبانی CentOS معرفی شد. این سیستمعامل رایگان، […]

سیستمهای لینوکسی در سرورها و محیطهای حیاتی سازمانها گسترده شدهاند، امنیت سیستمها یکی از اولویتهای اصلی است. SELinux (Security-Enhanced Linux) […]

امروزه وابستگی سازمانها به فناوری اطلاعات بیش از هر زمان دیگری است، وقوع یک فاجعه مانند خرابی سختافزاری، حملات سایبری […]

قطعی سیستمها میتواند خسارتهای مالی و اعتباری زیادی برای سازمانها به همراه داشته باشد. برای جلوگیری از این مشکل، مکانیزم […]

پروتکل SAML (Security Assertion Markup Language) یکی از استانداردهای اصلی در حوزه احراز هویت و مدیریت دسترسی است که امکان […]

پروتکل OAuth یکی از پرکاربردترین استانداردهای امنیتی در دنیای فناوری اطلاعات است که برای مدیریت دسترسی کاربران به سرویسها و […]

در دنیای امروز که دادهها به قلب تپندهی هر سازمان تبدیل شدهاند، از دست دادن آنها میتواند خسارتهای جبرانناپذیری به […]

حفاظت از دادهها و دسترسی مداوم به آنها برای سازمانها اهمیت حیاتی دارد. Data Replication یا تکثیر دادهها به فرآیندی […]

تهدیدات سایبری به طور مداوم پیچیدهتر میشوند و سازمانها نیازمند راهکارهای پیشرفتهای برای محافظت از دادهها و زیرساختهای خود هستند. […]

شبکهها با سرعت چشمگیری در حال گسترش و پیچیدهتر شدن هستند و همین موضوع نیاز به نظارت و محافظت پیشرفته […]

با گسترش تهدیدات سایبری پیچیده و چندلایه، نیاز به ابزارهای پیشرفتهتر در حوزه امنیت سایبری بیش از پیش احساس میشود. […]

در دنیای امروز که تهدیدات سایبری با سرعتی بیسابقه در حال گسترش و پیچیدهتر شدن هستند، حفاظت از نقاط انتهایی […]

حملات سایبری به یکی از بزرگترین تهدیدات امنیت دیجیتال در عصر حاضر تبدیل شدهاند و هر روزه میلیونها کاربر و […]

در دنیای امروز مدیریت و مانیتورینگ شبکه برای حفظ عملکرد بهینه سیستمها و جلوگیری از مشکلات احتمالی امری حیاتی است. […]

در دنیای امروز که فناوری اطلاعات بهطور چشمگیری در زندگی شخصی و حرفهای ما نفوذ کرده است، مدیریت شبکه به […]

در دنیای فناوری اطلاعات، مدیریت کاربران، دستگاهها و منابع شبکهای به چالشی بزرگ برای سازمانها تبدیل شده بود. نیاز به […]

در دنیای فناوری اطلاعات، مدیریت هویتها و دسترسیها نقشی حیاتی در سازمانها ایفا میکند. ابزارهایی مانند Microsoft Active Directory به […]

در دنیای مدرن فناوری اطلاعات، مدیریت شبکهها و سرورها به یکی از اساسیترین نیازهای سازمانها تبدیل شده است. با رشد […]

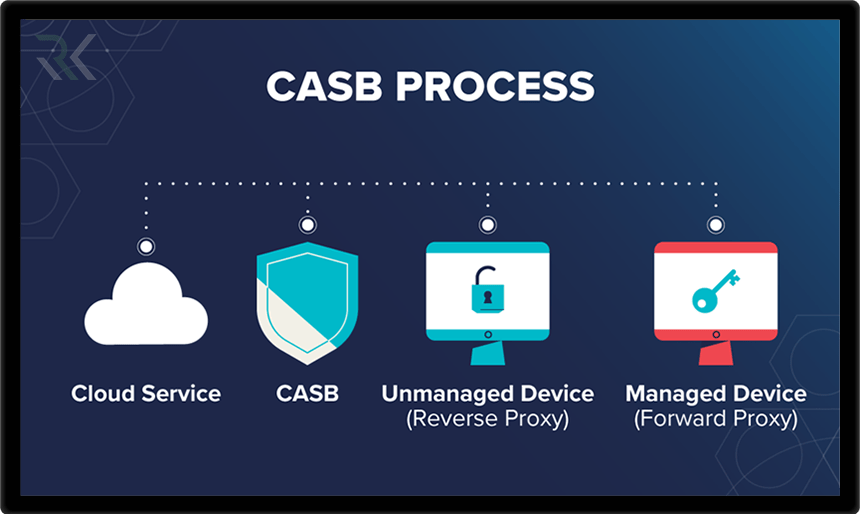

با گسترش استفاده از خدمات ابری، امنیت اطلاعات و کنترل دسترسی به دادهها به یکی از مهمترین چالشهای سازمانها تبدیل […]

در دنیای امنیت سایبری، شناسایی و مقابله با تهدیدات پیچیده نیازمند یک چارچوب جامع و ساختاریافته است. MITRE ATT&CK یک […]

در دنیای امنیت سایبری، تکنیکهای مختلفی برای محافظت از سیستمها در برابر حملات وجود دارد و Data Execution Prevention (DEP) […]

در دنیای امنیت سایبری، یکی از روشهای متداول برای حمله به سیستمها، سوءاستفاده از آسیبپذیریهای حافظه است. Address Space Layout […]

حملات سایبری به یکی از بزرگترین تهدیدها برای کاربران و سازمانها تبدیل شدهاند و میتوانند خسارات جبرانناپذیری به بار آورند. […]

سرریز بافر (Buffer Overflow) یکی از آسیبپذیریهای رایج در نرمافزارها است که میتواند منجر به اختلال در عملکرد برنامه، خرابی […]

در دنیای امنیت سایبری، ارتقا سطح دسترسی (Privilege Escalation) یکی از تکنیکهای پرخطر است که مهاجمان از آن برای افزایش […]

در دنیای امروز که امنیت سایبری به یکی از اولویتهای اصلی سازمانها و توسعهدهندگان تبدیل شده است، شناسایی و رفع […]

در دنیای امنیت سایبری، آسیبپذیریها نقاط ضعفی در نرمافزارها، سختافزارها یا شبکهها هستند که مهاجمان میتوانند از آنها سوءاستفاده کنند. […]

در دنیای امنیت سایبری، شناسایی و مستندسازی آسیبپذیریها نقش کلیدی در کاهش تهدیدات و جلوگیری از حملات سایبری دارد. CVE […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل