پایگاه دانش

در دنیای پر از تهدیدات سایبری، رمز عبورها همچنان یکی از اصلیترین نقاط ضعف سیستمها محسوب میشوند؛ بهویژه زمانی که […]

حمله دیکشنری یا Dictionary Attack چیست؟ نحوه انجام و روشهای مقابله در دنیای امنیت سایبری، یکی از سادهترین و در […]

با گسترش خدمات آنلاین، تهدیدی پنهان به یکی از کابوسهای جدی کسبوکارهای اینترنتی تبدیل شده است: حمله DDoS. این نوع […]

در دنیای امنیت سایبری رمزهای عبور اولین خط دفاع و در عین حال یکی از آسیبپذیرترین نقاط هر سیستم هستند. […]

در دنیای امنیت سایبری، رمز عبورها همیشه هدف نخست مهاجمان هستند، اما این رمزها معمولاً بهصورت هششده (Hash) ذخیره میشوند […]

Cain & Abel یکی از معروفترین ابزارهای ویندوزی در زمینه بازیابی رمز عبور، شنود شبکه و تست امنیت سیستمها است […]

با رشد استفاده از اینترنت بیسیم، موضوع امنیت وایفای به یکی از دغدغههای مهم کاربران و متخصصان IT تبدیل شده […]

در دنیای دیجیتال هر هکری یک نابغه بینهایت حرفهای نیست. گاهی فردی بدون دانش عمیق فنی، تنها با دانلود یک […]

حمله Evil Twin یکی از رایجترین روشهای هک از طریق وایفای عمومی است که بسیاری از کاربران بیخبر قربانی آن […]

تا به حال دقت کردهاید که آدرس بعضی وبسایتها با http:// شروع میشود و بعضی دیگر با https://؟ شاید به […]

ARP چیست؟ پروتکل ARP یک پروتکل شبکه است که برای ترجمه آدرسهای IP به آدرسهای MAC، که آدرسهای سختافزاری مربوط […]

حمله DHCP Starvation حمله DHCP Starvation یک نوع حمله امنیتی در شبکههای کامپیوتری است که در آن یک مهاجم با […]

آشنایی با تابع هش (Hash Function) تابع هش، یکی از مفاهیم اساسی در دنیای امنیت سایبری است که به عنوان […]

حمله Pass-the-Hash (PtH) چیست؟ حمله Pass-the-Hash نوعی حمله سایبری است که در آن هش رمز عبور از مدیران دزدیده شده […]

مدل امنیتی سنتی که توسط سازمانها برای حفاظت از سیستمهای اطلاعاتی استفاده میشد، بر دفاع محیطی متمرکز بود و به […]

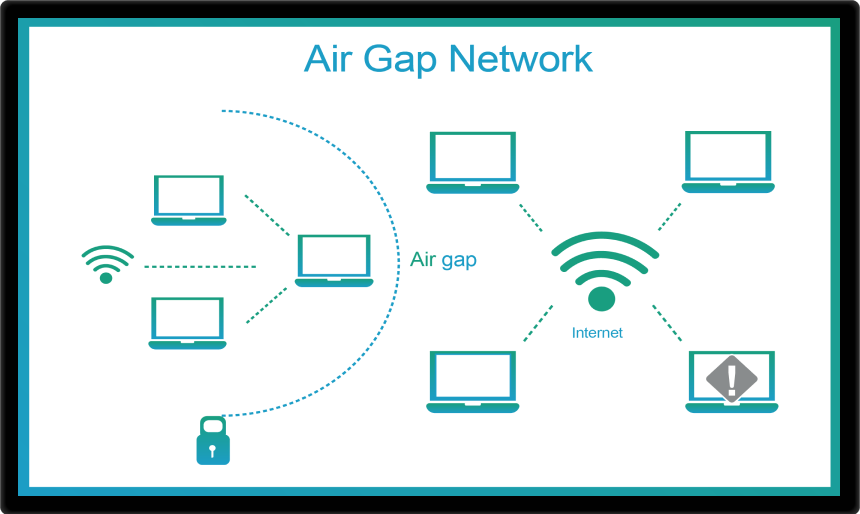

کاربردAir Gap در طول سالیان مختلف: در ابتدا باید به این موضوع اشاره کنیم که Air Gap در اوایل برای […]

آژانسهای NSA و CISA به طور مشترک “١٠ استراتژی برتر امنیتی کاهش خطرات فضای ابری” را منتشر کرده و توصیههایی […]

آنتیویروس تحت شبکه (Network-based Antivirus) یا همان NVA، یک ساز و کار امنیتی است که در سطح شبکه عمل میکند […]

کارشناسان حوزه امنیت و شبکه، از نرمافزارها و ابزارهای مختلف برای گردآوری اطلاعات کاربردی و لحظهای (Realtime) درباره اتفاقات شبکه […]

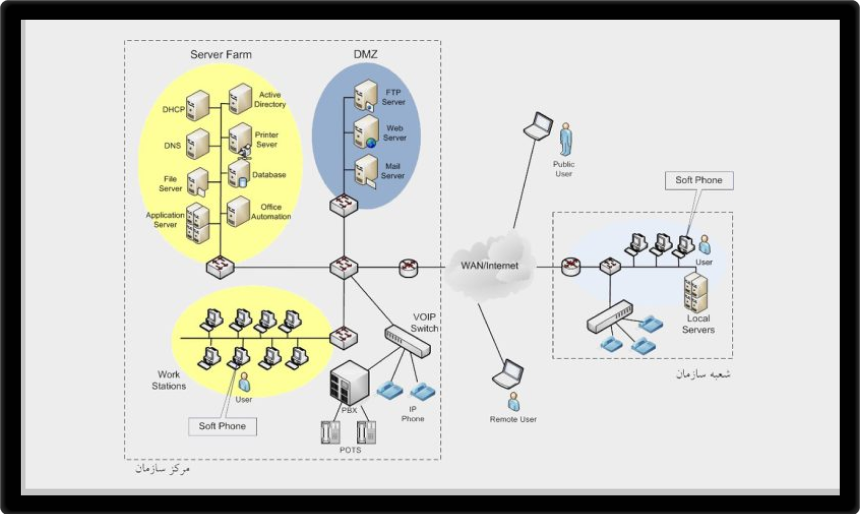

در این مقاله در مورد امن سازی بستر شبکه در امن افزار رایکا نکاتی را خواهیم گفت راهکار امنیت شبکه همه کاربران […]

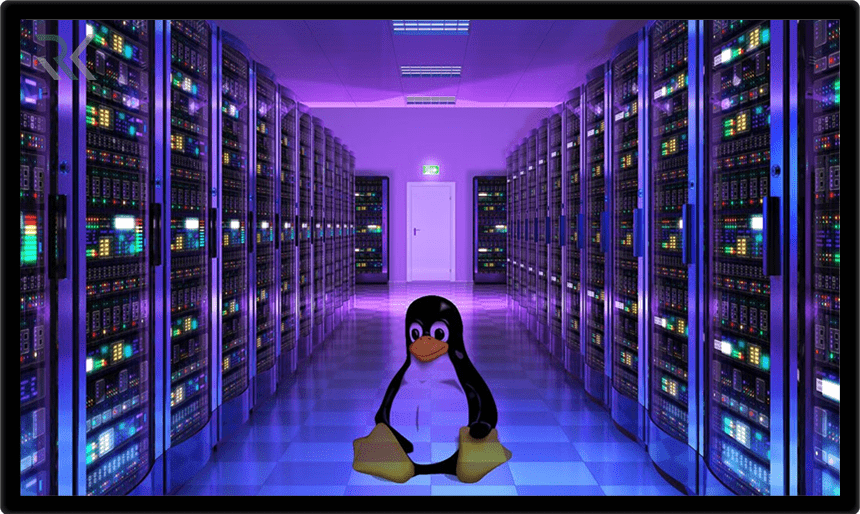

سرورها نقشی حیاتی در زیرساختهای فناوری اطلاعات ایفا میکنند و بهعنوان ستون فقرات اینترنت و شبکههای کامپیوتری شناخته میشوند. سرور […]

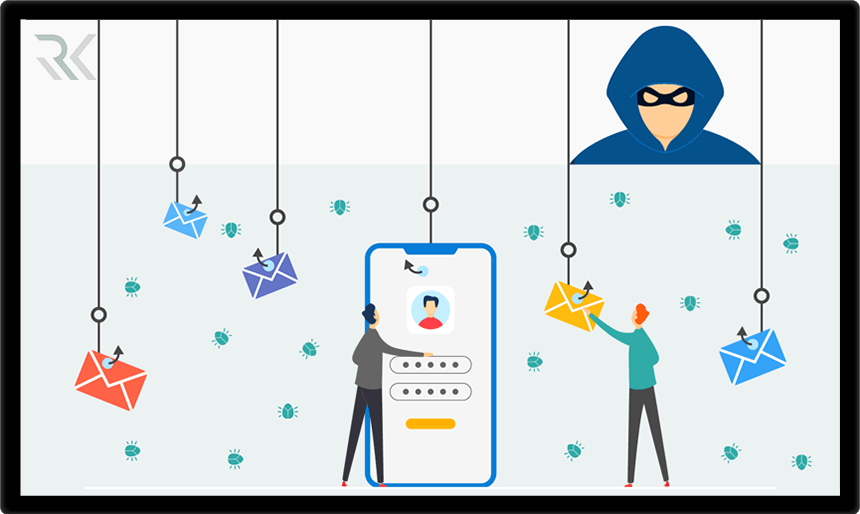

مهندسی اجتماعی یکی از روشهای پرکاربرد در حملات سایبری است که با تکیه بر فریب و سوءاستفاده از اعتماد افراد، […]

مهندسی اجتماعی یکی از روشهای محبوب مجرمان سایبری برای دسترسی به اطلاعات حساس است که به جای تکیه بر فناوری، […]

مهندسی اجتماعی یکی از رایجترین و خطرناکترین روشهای نفوذ در دنیای امنیت سایبری است. این نوع حملات با استفاده از […]

حملات سایبری بهویژه حملات فیشینگ بهطور کلی برای فریب دادن کاربران و سرقت اطلاعات حساس طراحی شدهاند، اما حملات صید […]

ترسافزار (Scareware) یکی از انواع بدافزارهایی است که از طریق ایجاد ترس و اضطراب در کاربران، آنها را فریب میدهد […]

حملات مهندسی اجتماعی به یکی از چالشهای بزرگ در حوزه امنیت سایبری تبدیل شدهاند. یکی از رایجترین این حملات، استراق […]

جعل هویت یکی از تهدیدات بزرگ و رو به رشد در دنیای دیجیتال است که به ویژه در بستر اینترنت […]

حملات Diversion Theft یکی از انواع حملات مهندسی اجتماعی هستند که در آن مهاجم تلاش میکند توجه قربانی را از […]

حمله Shoulder Surfing یا نگاه از روی شانه یکی از سادهترین و رایجترین روشهای مهندسی اجتماعی برای دسترسی به اطلاعات […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل