پایگاه دانش

اتصال سریع و رایگان به اینترنت در کافهها، هتلها، فرودگاهها و مراکز خرید شاید وسوسهانگیز باشد، اما پشت این راحتی، […]

«هک» واژهای است که همزمان هم ترسناک است و هم جذاب. از سرقت اطلاعات شخصی گرفته تا نفوذ به شبکههای […]

تقریباً هیچ کسبوکاری وجود ندارد که بدون استفاده از شبکههای کامپیوتری فعالیت کند. زمانی که اینترنت قطع شود، سیستم کند […]

Traceroute یکی از ابزارهای کاربردی و شناختهشده در دنیای شبکه است که برای شناسایی مسیر دقیق عبور بستههای داده از […]

در دنیای دیجیتال امروز، بسیاری از اطلاعات شخصی، مالی و شغلی ما در حسابهای کاربری آنلاین ذخیره شدهاند. هک شدن […]

PRTG Network Monitor یک نرمافزار قدرتمند و کاربرپسند برای مانیتورینگ شبکه و زیرساختهای IT است که توسط شرکت Paessler توسعه […]

بیشتر فعالیتهای شخصی و کاری به اینترنت و شبکههای کامپیوتری وابسته است، بروز اختلال در شبکه میتواند باعث سردرگمی و […]

Samba یک نرمافزار متنباز و قدرتمند است که به کاربران سیستمعاملهای لینوکس و یونیکس اجازه میدهد فایلها و منابع خود […]

سرورهای Bare Metal نوعی سرور فیزیکی اختصاصی هستند که بهصورت مستقیم در اختیار کاربر قرار میگیرند، بدون لایههای مجازیسازی یا […]

Oracle Cloud Infrastructure (OCI) پلتفرم ابری نسل دوم اوراکل است که با هدف ارائه زیرساختی قدرتمند، ایمن و مقرونبهصرفه برای […]

EtherChannel یک قابلیتی در سوئیچ است که به شما امکان را می دهد تا پورت اترنت چندگانه را در یک […]

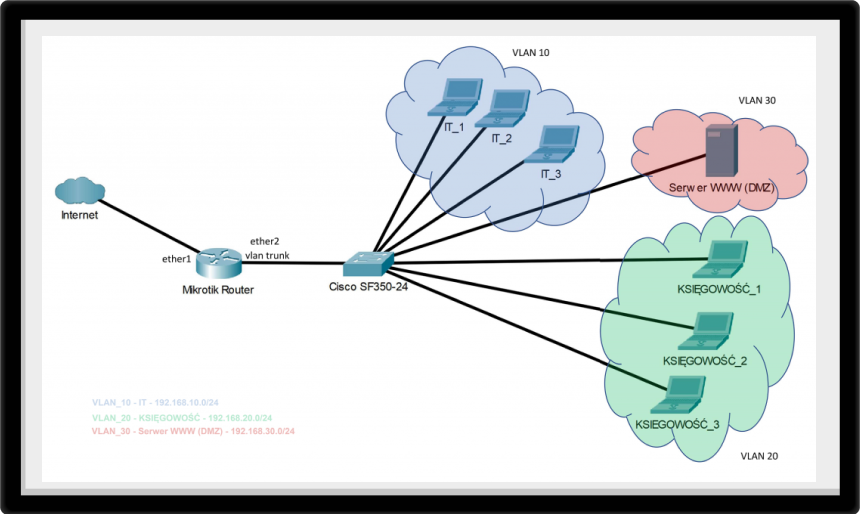

LAN مجازی (Virtual LAN) به قسمت جدا و تقسیم شده در لایه Data Link شبکه کامپیوتری که باعث ایجاد چندین […]

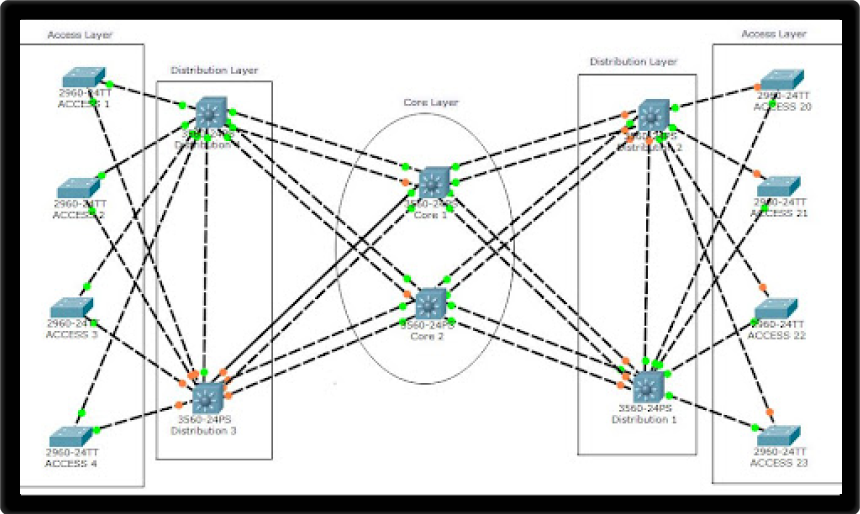

شناخت انواع سوئیچ شبکه به شما کمک می کند تا راه حل مناسبی را برای همراهی با نیازهای متغیر کسب […]

حملات Watering Hole یا گودال آب نوعی از حملات مهندسی اجتماعی هستند که با استفاده از وبسایتهای معتبر و پرمراجعه، […]

حملات Honey Trap یا دام عاطفی یکی از شیوههای پیچیده و خطرناک در دنیای مهندسی اجتماعی است که از احساسات […]

Dumpster Diving یا زبالهگردی مفهومی است که شاید در نگاه اول خندهدار یا حتی چندشآور به نظر برسد. اما در […]

حملات Quid Pro Quo یکی از انواع حملات مهندسی اجتماعی هستند که در آن مهاجم در ازای دریافت اطلاعات یا […]

در حوزه امنیت سایبری حملهی Piggybacking به نوع خاصی از حملات اطلاق میشود که در آن یک کاربر غیرمجاز با […]

حملات Pretexting یکی از روشهای پیچیده و هوشمندانه در دنیای مهندسی اجتماعی است که هدف آن فریب افراد با استفاده […]

در دنیای امروز که تهدیدات سایبری هر روز پیچیدهتر میشوند، حملات مهندسی اجتماعی به یکی از ابزارهای محبوب هکرها تبدیل […]

در دنیای امروز که فناوری به بخش جداییناپذیر زندگی ما تبدیل شده است، آگاهی از تهدیدات سایبری از اهمیت بسیاری […]

حملات ویشینگ (Vishing) یکی از انواع حملات مهندسی اجتماعی هستند که از طریق تماسهای تلفنی برای فریب افراد و دسترسی […]

اسمیشینگ (Smishing) یکی از روشهای پیشرفته و خطرناک کلاهبرداری است که از پیامکها برای فریب کاربران استفاده میکند. در این […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل