پایگاه دانش

در عصری که ایمیلها یکی از اصلیترین ابزارهای ارتباطی ما محسوب میشوند، تضمین امنیت و محرمانگی آنها اهمیتی حیاتی دارد. […]

در دنیای توسعه نرمافزارهای مدرن، نیاز به سیستمهایی مقیاسپذیر، منعطف و قابل توسعه بیشتر از همیشه احساس میشود. در این […]

در دنیای ارتباطات دیجیتال، اعتماد میان سیستمها و کاربران بدون استفاده از مکانیزمهای رمزنگاریشده ممکن نیست. یکی از مهمترین استانداردهایی […]

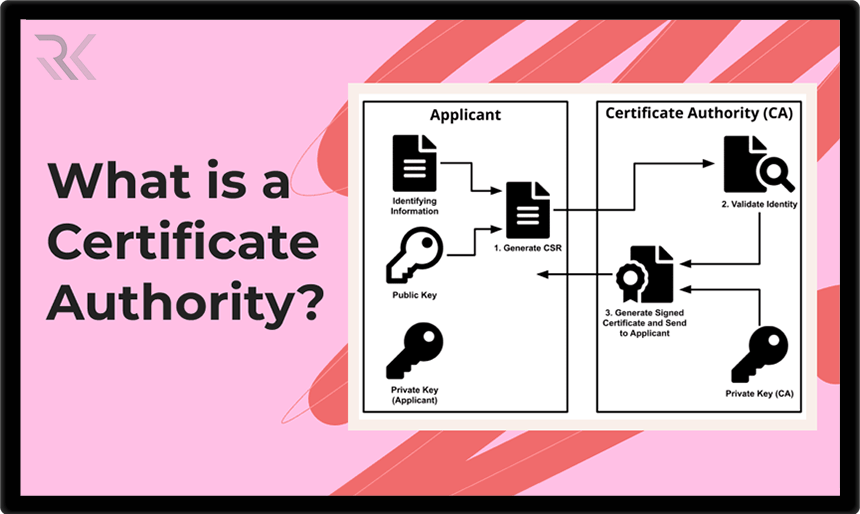

در دنیای امروز که تبادل اطلاعات دیجیتال به بخشی جدانشدنی از زندگی ما تبدیل شده، اعتماد به صحت و امنیت […]

در دنیای دیجیتال امروز، حفاظت از دادهها، تأیید هویت و ایجاد بستر ارتباطی امن، بیش از هر زمان دیگری ضروری […]

در بسیاری از ارتباطات دیجیتال، تمرکز اصلی امنیت بر تأیید هویت کاربران است؛ اما در برخی از خدمات حساس مانند […]

در دنیای ارتباطات دیجیتال، هیچ دادهای بدون هماهنگی اولیه میان فرستنده و گیرنده منتقل نمیشود. این هماهنگی ابتدایی که پیش […]

در دنیای امنیت سایبری، رمزهای عبور همچنان یکی از رایجترین و مهمترین نقاط ضعف برای مهاجمان محسوب میشوند. ابزار Ncrack […]

در دنیای امنیت سایبری، تست نفوذ به حسابهای کاربری و اعتبارسنجی رمز عبور یکی از رایجترین و حیاتیترین مراحل ارزیابی […]

در دنیای دیجیتال امروز دیگر فقط جلوگیری از حملات کافی نیست؛ مسئله مهمتر این است که در صورت وقوع حمله […]

در دنیای امروز که اطلاعات به عنوان ارزشمندترین دارایی سازمانها شناخته میشود، حفاظت از این دادهها امری حیاتی است. با […]

در دنیای دیجیتال امروز، زیرساختهای حیاتی که شامل شبکههای ارتباطی، سیستمهای مالی، حملونقل، و انرژی هستند، به شدت به فناوری […]

شرکت کسپرسکی یکی از پیشگامان صنعت امنیت سایبری در سطح جهانی است که با ارائه راهحلهای نوآورانه و کارآمد در […]

امنیت اطلاعات نه تنها برای سازمانها و شرکتها بلکه برای تمام افراد جامعه به عنوان یکی از ارکان اساسی در […]

غول اینترنتی Cloudflare گزارش داده است که سرویس ریسولور DNS آن، که با 1.1.1.1 شناخته میشود، اخیرا برای برخی از […]

همیشه امکان امن تر شدن پایگاه داده وجود دارد بدون شک میدانید که امنیت پایگاه داده چیست حتی اگر در […]

P2PInfect، که ابتدا یک بات malware خاموش با اهداف نامشخص بود، حالا برای انجام حملات به سرورهای Redis، از یک […]

یک بدافزار OpenSource اندروید به نام «Rafel RAT» به طور گسترده توسط چندین مجرم سایبری برای حمله به دستگاههای قدیمی […]

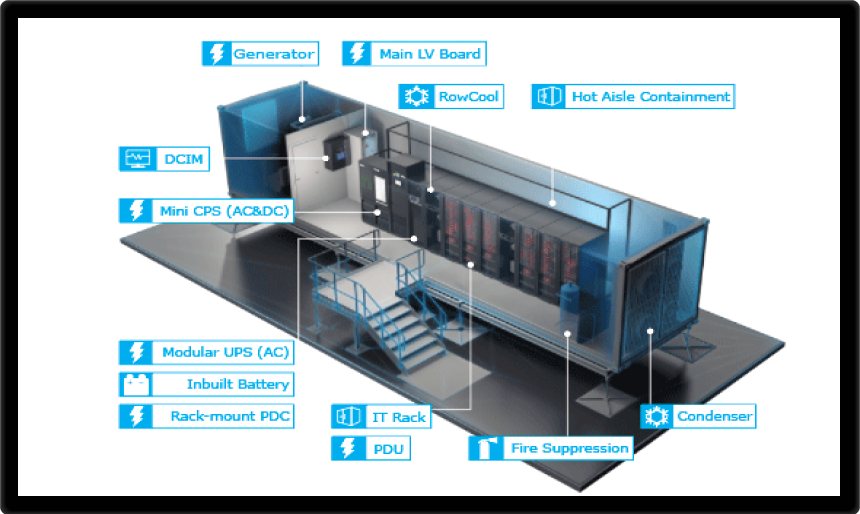

در سالهای اخیر، توجه ویژهای به «دیتاسنتر سیار» یا «دیتاسنتر کانتینری» میشود و در کنار دیتاسنتر ماژولار و اج، بازار […]

در مراکز داده با افزایش تعداد رکها و متعاقبا مصرف برق و تولید حرارت بیشتر تمایل به سیستم سرمایشی مبتنی […]

حملات Silver Ticket یکی از انواع حملات پیچیده به سیستمهای احراز هویت Kerberos هستند که به مهاجمان اجازه میدهند تا […]

در دنیای امنیت سایبری یکی از ترسناکترین تهدیدها حملهای است که به مهاجمان اجازه میدهد از امتیازات کاربران مجاز برای […]

حملات Command Injection یکی از انواع حملات سایبری است که در آن مهاجم قادر به اجرای دستورات سیستم عامل در […]

حملات تزریق کد یکی از روشهای متداول و خطرناک در دنیای امنیت سایبری است که در آن مهاجم کدهای مخرب […]

تزریق LDAP (LDAP Injection) یکی از تکنیکهای حمله سایبری است که در آن مهاجم با دستکاری درخواستهای LDAP (پروتکل دسترسی […]

در دنیای امروز که تعاملات دیجیتال به بخش جداییناپذیری از زندگی افراد و سازمانها تبدیل شده است، هویت دیجیتال به […]

کریپتوجکینگ یا سوءاستفاده از قدرت پردازشی دستگاههای دیگران برای استخراج رمزارز، یکی از روشهای نوین و مخفیانه در جرایم سایبری […]

تهدید داخلی (Insider Threat) به تهدیداتی اطلاق میشود که از داخل سازمان یا سیستم به وقوع میپیوندند، معمولاً توسط افرادی […]

در دنیای امروز که امنیت اطلاعات به یکی از مهمترین دغدغههای افراد و سازمانها تبدیل شده است، حملات سایبری به […]

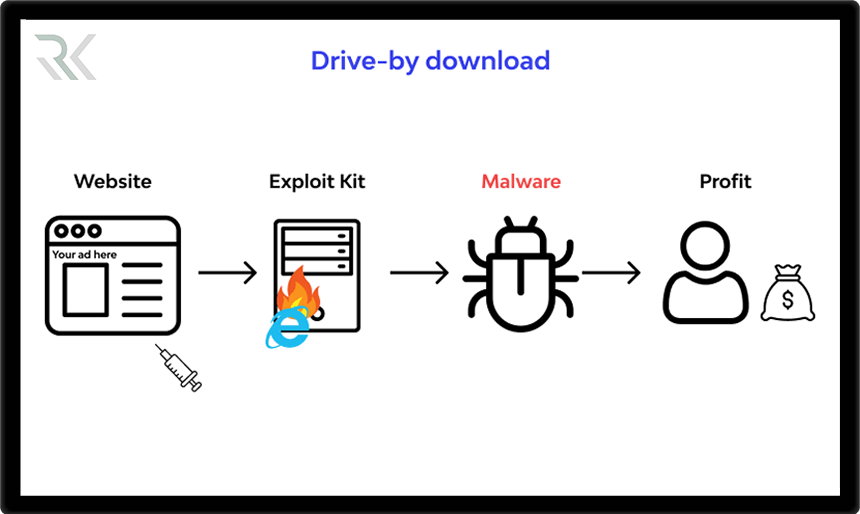

حمله Drive-by Download به نوعی از حملات سایبری اطلاق میشود که در آن بدافزارها بهطور خودکار و بدون نیاز به […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل