پایگاه دانش

MPLS (Multiprotocol Label Switching) یک تکنولوژی پیشرفته در شبکههای کامپیوتری است که به منظور بهبود عملکرد، سرعت و کارایی مسیریابی […]

Suricata یک ابزار متنباز و پیشرفته در حوزه امنیت شبکه است که برای شناسایی نفوذ (IDS)، جلوگیری از نفوذ (IPS) […]

پروتکل NIS که مخفف Network Information Service است یکی از راهکارهای قدیمی و رایج برای مدیریت متمرکز اطلاعات کاربران و […]

سازمانهایی وجود دارند که نظم و ساختار این فضای اینترنت را حفظ میکنند. یکی از مهمترین این نهادها، سازمان ICANN […]

وجود نهادهایی که استانداردهای فنی را در اینترنت تنظیم و هدایت کنند امری حیاتی است. یکی از مهمترین این نهادها، […]

ابزار hping یکی از ابزارهای قدرتمند و محبوب در دنیای امنیت شبکه و تست نفوذ است که به متخصصان این […]

حملات Spoofing در شبکه به تکنیکهایی اطلاق میشود که در آنها مهاجم هویت یا آدرسهای شبکه را جعل میکند تا […]

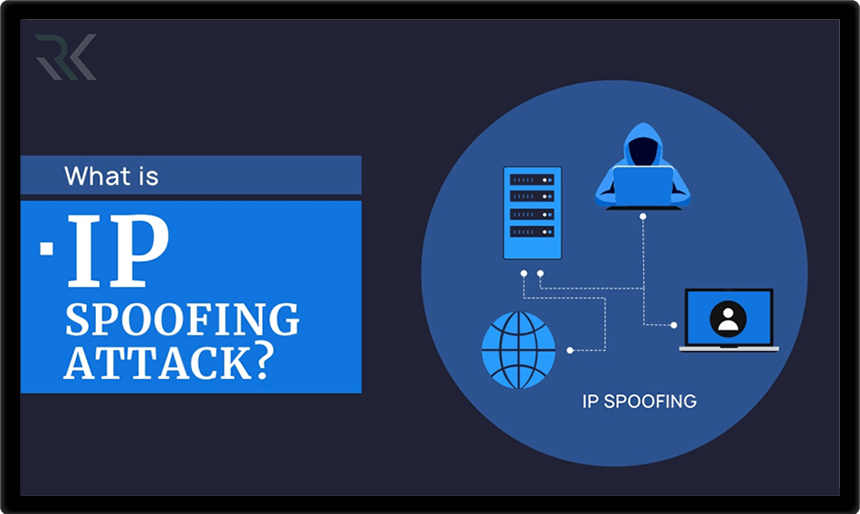

جعل IP یا IP Spoofing یکی از روشهای رایج در حملات سایبری است که در آن، مهاجم با تغییر آدرس […]

حملات Flood یکی از رایجترین و مؤثرترین روشهای حملات سایبری هستند که با ارسال حجم بالایی از ترافیک به سمت […]

در جهان امروز که ارتباطات آنلاین با سرعت بالا در حال گسترش است، پروتکلهای نوین مانند QUIC برای افزایش کارایی […]

در دنیای امروزی که اطلاعات و دادهها بخش جداییناپذیری از زندگی ما را تشکیل میدهند، مواجهه با حجم عظیم دادهها […]

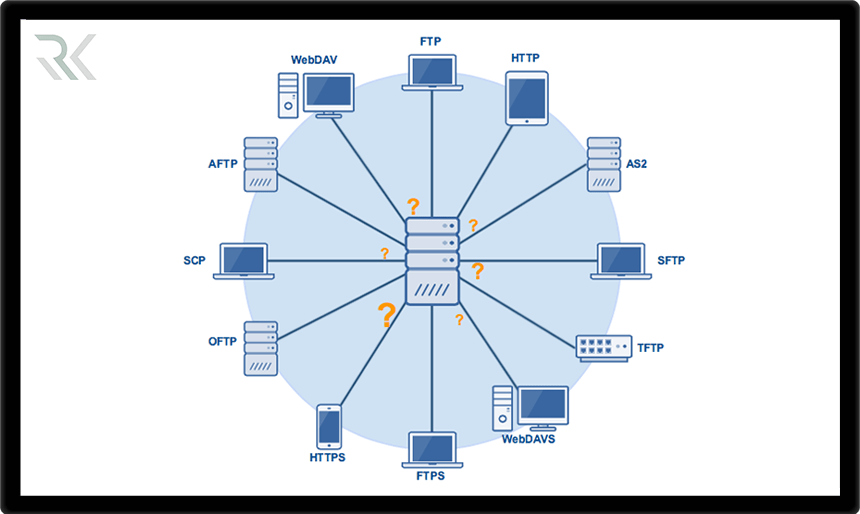

انتقال فایلها یکی از مهمترین و حیاتیترین نیازهای دنیای دیجیتال امروزی است. از ارسال ساده یک سند در محیطهای کاری […]

حملات سایبری به یکی از بزرگترین تهدیدات امنیت دیجیتال در عصر حاضر تبدیل شدهاند و هر روزه میلیونها کاربر و […]

در دنیای امروزی سرورها نقش کلیدی در مدیریت و پردازش دادهها ایفا میکنند و کاربردهای متنوعی از میزبانی وب و […]

پروتکل FTP (File Transfer Protocol) یکی از ابزارهای اصلی برای انتقال فایلها در بستر شبکه است که بهطور گسترده در […]

دسترسی به فایلها از طریق شبکههای کامپیوتری اهمیت زیادی دارد. سیستم فایل شبکه یا NFS (Network File System) یکی از […]

اشتراکگذاری منابع در شبکهها، مانند فایلها، چاپگرها و دستگاهها، یکی از مهمترین نیازهای دنیای دیجیتال امروز است. پروتکل SMB (Server […]

لینوکس به عنوان یک سیستمعامل متنباز، به دلیل انعطافپذیری، امنیت بالا و قابلیت سفارشیسازی، یکی از محبوبترین انتخابها برای کاربران […]

احراز هویت یکی از مهمترین جنبههای امنیت در دنیای دیجیتال است که تضمین میکند تنها افراد مجاز به منابع و […]

Microsoft Azure یکی از بزرگترین و پرکاربردترین پلتفرمهای ابری در دنیای فناوری اطلاعات است که خدمات متنوعی از جمله محاسبات […]

عضویت در خبرنامه

موارد اخیر

-

معرفی و بررسی کامل سیستمعامل CentOS؛ از گذشته تا جانشینهای امروز

معرفی و بررسی کامل سیستمعامل CentOS؛ از گذشته تا جانشینهای امروز -

معرفی سیستمعامل راکی لینوکس (Rocky Linux) و مقایسه آن با CentOS

معرفی سیستمعامل راکی لینوکس (Rocky Linux) و مقایسه آن با CentOS -

معرفی سیستمعامل AlmaLinux و کاربرد های آن | AlmaLinux برای چه کسانی مناسب است؟

معرفی سیستمعامل AlmaLinux و کاربرد های آن | AlmaLinux برای چه کسانی مناسب است؟ -

ماژول SELinux چیست و چگونه از آن استفاده کنیم؟ + آموزش غیر فعال کردن

ماژول SELinux چیست و چگونه از آن استفاده کنیم؟ + آموزش غیر فعال کردن -

راهکار بازیابی از فاجعه یا Disaster Recovery چیست و چرا اهمیت دارد؟

راهکار بازیابی از فاجعه یا Disaster Recovery چیست و چرا اهمیت دارد؟ -

فرایند Failover چیست و چه انواعی دارد؟ تفاوت Failover با Disaster Recovery

فرایند Failover چیست و چه انواعی دارد؟ تفاوت Failover با Disaster Recovery -

SAML چیست و چرا برای سازمانها اهمیت دارد؟

SAML چیست و چرا برای سازمانها اهمیت دارد؟ -

پروتکل OAuth چیست و چگونه کار میکند؟ مزایا و معایب OAuth

پروتکل OAuth چیست و چگونه کار میکند؟ مزایا و معایب OAuth