حمله سایبری چیست؟ با چه استراژیهایی از آن جلوگیری کنیم؟

در دنیای بههمپیوستهی دیجیتالی امروز، هر سازمانی که از داراییهای دیجیتال و اینترنت استفاده میکند، در معرض خطر حملات سایبری قرار دارد. این واقعیت طی سالهای اخیر به شکل چشمگیری گسترش یافته است. حفاظت از اطلاعات در برابر حملات سایبری، حتی اگر در برنامهی اصلی کسبوکار شما نباشد، باید از اولویتهای مهم شما باشد. برای تضمین امنیت کسبوکارتان، بهترین روش این است که امنیت سایبری را به فرآیندهای کسبوکار خود ادغام کنید. این امر باید به عنوان یک هدف مشترک در سراسر سازمان در نظر گرفته شود تا از داراییهای دیجیتال شما محافظت شود. اهداف کلیدی که در استراتژی جلوگیری از حملات سایبری باید به دنبال آن باشید شامل موارد زیر است:

حفاظت از اطلاعات شخصی، مالی و تجاری از سرقت و دسترسی غیرمجاز

حفاظت از اطلاعات شخصی، مالی و تجاری از سرقت و دسترسی غیرمجاز

حفظ تداوم کسبوکار و جلوگیری از اختلالات ناشی از حملات سایبری

محافظت از اعتبار شرکت، اعتماد مشتریان و یکپارچگی برند

رعایت مقررات و استانداردهای قانونی مرتبط با حفاظت از دادهها

در این مقاله به نحوهی محافظت در برابر حملات سایبری، انواع مختلف حملاتی که ممکن است با آنها مواجه شوید، و اقدامات لازم در صورت بروز یک حمله خواهیم پرداخت.

حمله سایبری چیست؟

حمله سایبری در سادهترین تعریف، هر تلاشی برای دسترسی غیرمجاز به سیستمها یا شبکههای کامپیوتری با قصد مخرب یا مجرمانه است. این حمله ممکن است از سوی یک هکر منفرد، گروهی از هکتیویستها، سازمانهای جنایی، دولتها یا حتی کارمندان ناراضی صورت گیرد. انگیزههای پشت این حملات میتوانند متفاوت باشند؛ از متقاعد کردن افراد برای انتقال پول گرفته تا اختلال در عملیات کسبوکار. تأثیرات مالی این حملات برای سازمانها میتواند بسیار شدید باشد و شامل هزینههای اصلاح، بازیابی و زیانهای ناشی از کسبوکار متوقف شده باشد. یک حمله سایبری بهتنهایی قادر است اطلاعات شخصی میلیونها نفر را از بانکهای اطلاعاتی بزرگ به خطر بیندازد و منجر به نقض گسترده حریم خصوصی و سرقت احتمالی هویت شود.

انواع رایج حملات سایبری

-

بدافزار (Malware)

حمله بدافزار شامل کدهای مخربی است که بدون اجازه صاحب سیستم، برای نفوذ و به خطر انداختن سیستمها، شبکهها یا دستگاهها استفاده میشود. بسیاری از کاربران با ویروسها آشنا هستند، اما سایر انواع بدافزار شامل کرمها، تروجانها و باجافزارها نیز وجود دارند. بدافزار پس از نصب روی دستگاه میزبان، به گونهای برنامهریزی شده که به سایر بخشها نیز سرایت کند. تأثیرات این نوع حملات میتواند از مزاحمتهای جزئی تا نقض گسترده دادهها و خسارات مالی شدید باشد.

-

فیشینگ و فیشینگ هدفمند (Spear Phishing)

فیشینگ هدفمند، نوعی دقیقتر از فیشینگ است که در آن ایمیلها با استفاده از اطلاعات شخصی برای افراد یا سازمانهای خاص شخصیسازی میشوند تا واقعیتر به نظر برسند. نمونهای از این حملات میتواند شامل درخواستی از سوی مدیر مالی به بخش حسابداری برای انجام تراکنش مالی با کلیک روی یک لینک، یا ارسال فایل به نظر میرسد که توسط مدیر به فرد ارسال شده باشد باشد. این رویکردهای دقیق و متناسب، حملات فیشینگ هدفمند را بهویژه فریبنده و موثرتر از حملات فیشینگ معمولی میسازد.

حمله فیشینگ چیست و چگونه رخ میدهد؟

-

باجافزار (Ransomware)

هدف از حملات باجافزار، اخاذی است. این نوع بدافزار از طریق ایمیلهای فیشینگ یا دانلودهای مخرب به قربانی منتقل میشود. پس از نفوذ، باجافزار فایلهای قربانی را رمزنگاری کرده و دسترسی به آنها را محدود میکند. مهاجمان سپس درخواست مبلغی به عنوان باج برای ارائه کلید رمزگشایی میکنند. این نوع حمله میتواند اختلالات شدید و خسارات مالی به افراد و سازمانها وارد کند. باجافزار در سالهای اخیر به یکی از تهدیدات جدی برای سازمانها تبدیل شده است.

معرفی باجافزارها:خطرناکترین بدافزارها!

-

حمله محرومسازی از سرویس توزیعشده (DDoS)

حمله DDoS با هدف مختل کردن ترافیک عادی یک سرور، سرویس یا شبکه هدف، به وسیله ایجاد ترافیک زیاد از منابع مختلف صورت میگیرد. مهاجمان معمولاً با استفاده از شبکهای از دستگاههای آلوده که به آنها بات گفته میشود، این ترافیک را تولید میکنند. حملات DDoS میتوانند باعث شوند وبسایتها و خدمات آنلاین به کندی یا حتی غیرقابل دسترسی شوند که این امر میتواند به از دست رفتن کسبوکار، آسیب به اعتبار و احتمالاً نقض دادهها منجر شود.

حملات DoS و DDoS:تهدیدات سایبری و روشهای مقابله

-

تزریق SQL

در حملات تزریق SQL، مهاجمان کدهای SQL غیرمجاز را در ورودیهای برنامه وارد میکنند تا به اطلاعات پایگاه داده دسترسی پیدا کنند. مهاجم با دستکاری فیلدهای ورودی کاربر، مانند فرمهای ورود یا نوارهای جستجو، کد مخرب SQL را وارد میکند. زمانی که برنامه این ورودی را بدون بررسی و پاکسازی پردازش میکند، به صورت ناخواسته این کدهای مخرب را در پایگاه داده اجرا میکند. این تکنیک میتواند به مهاجمان اجازه دهد که تأیید اعتبار را دور بزنند، به دادههای حساس دسترسی پیدا کنند، محتوای پایگاه داده را تغییر دهند یا عملیات مدیریتی انجام دهند.

-

حمله تزریق اسکریپت بینسایتی (XSS)

حملات XSS شامل تزریق اسکریپتهای مخرب به وبسایتهای معتبر هستند. این اسکریپتها اغلب به صورت کدهای JavaScript هستند. زمانی که کاربران بدون اطلاع از این صفحات آلوده بازدید میکنند، مرورگر آنها کدهای مخرب را اجرا میکند. این اسکریپتها میتوانند دادههای حساسی مانند کوکیها، توکنهای نشست یا اطلاعات ورود را سرقت کنند. همچنین امکان انجام اقدامات ناخواسته از طرف کاربر، مانند انجام تراکنشهای غیرمجاز را به مهاجمان میدهد. حملات XSS به سه دسته اصلی تقسیم میشوند: ذخیرهشده، بازتابی و مبتنی بر DOM، که هر کدام با روشهای متفاوتی برای تزریق و اجرای کد مخرب عمل میکنند.

معرفی حملات XSS:تعریف+انواع و روشهای جلوگیری

-

شبکههای بات (Botnets)

شبکههای بات شامل شبکهای از رایانهها یا دستگاههای آلوده هستند که توسط یک یا چند مهاجم کنترل میشوند. این دستگاههای آلوده که به آنها “بات” یا “زامبی” گفته میشود، بدون اطلاع کاربر خود برای انجام فعالیتهای مخرب هماهنگ پس از آلوده شدن به بدافزار، به کار گرفته میشوند. شبکههای بات میتوانند شامل هزاران یا حتی میلیونها دستگاه از جمله رایانهها، گوشیهای هوشمند و ابزارهای اینترنت اشیا (IoT) باشند. از این شبکهها بهطور معمول برای حملات DDoS، ارسال اسپم و استخراج ارزهای دیجیتال استفاده میشود.

Botnet چیست؟هر آنچه که راجب باتنتها باید بدانید!

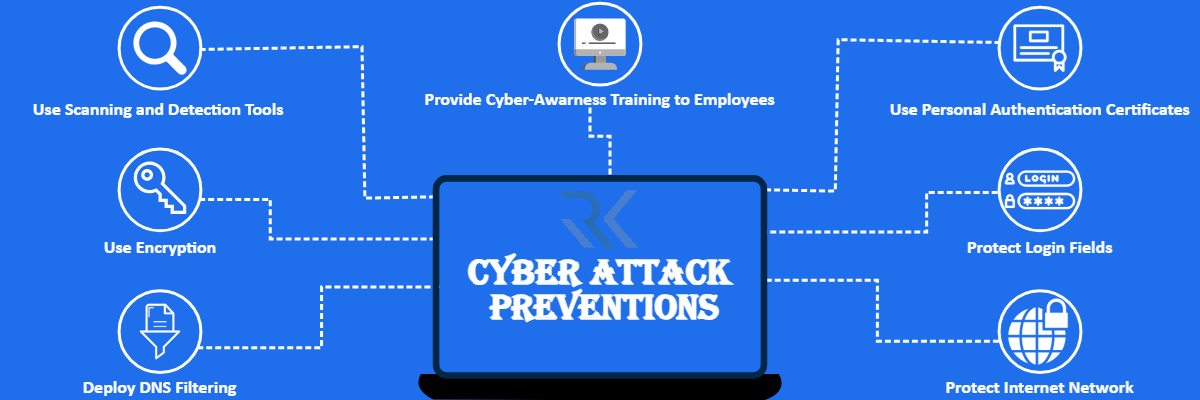

استراتژیهای کلیدی برای جلوگیری از حملات سایبری

در زیر، چند استراتژی برای جلوگیری از حملات سایبری آورده شده است. با ترکیب این روشها، میتوانید یک استراتژی چندلایه ایجاد کنید که به طور مؤثری از سازمان شما در برابر حملات سایبری محافظت کند:

-

استفاده از گذرواژههای قوی و منحصربهفرد:

اولین گام برای جلوگیری از دسترسی غیرمجاز، ایجاد گذرواژههای قوی و پیچیده است که شامل ترکیبی از حروف بزرگ و کوچک، اعداد و نمادهای ویژه باشد. استفاده از یک مدیریت گذرواژه میتواند به شما در ذخیره و تولید گذرواژههای پیچیده کمک کند و ریسک تکرار گذرواژهها را کاهش دهد.

-

فعالسازی احراز هویت چند عاملی (MFA):

احراز هویت چند عاملی، لایهای اضافی از امنیت را ایجاد میکند. این روش شامل استفاده از دو یا چند روش تأیید، مانند گذرواژه، توکن امنیتی، یا دادههای بیومتریک است.

-

بهروزرسانی منظم نرمافزارها:

بهروزرسانیهای نرمافزاری معمولاً شامل پچهای امنیتی هستند که آسیبپذیریهای جدید را برطرف میکنند. سازمانها باید یک استراتژی مدیریت پچ مؤثر داشته باشند و از بهروزرسانی خودکار یا بررسی منظم بهروزرسانیها استفاده کنند.

-

استفاده از فایروال و حفاظت از نقاط پایانی:

فایروالها اولین خط دفاع در برابر تهدیدات سایبری هستند. همچنین، باید از نرمافزارهای حفاظت از نقاط پایانی بر روی همه دستگاهها استفاده کنید تا یک سد امنیتی جامع در برابر بدافزارها و تهدیدات سایبری ایجاد شود.

-

کاهش دسترسیها و مدیریت دسترسی به دادهها:

مجرمان سایبری به دنبال دسترسی به دادههای حساس هستند، بنابراین کاهش دسترسیهای غیرضروری به کاربران و مدیریت مناسب دادهها میتواند تاکتیکهای آنها را ناکام کند.

-

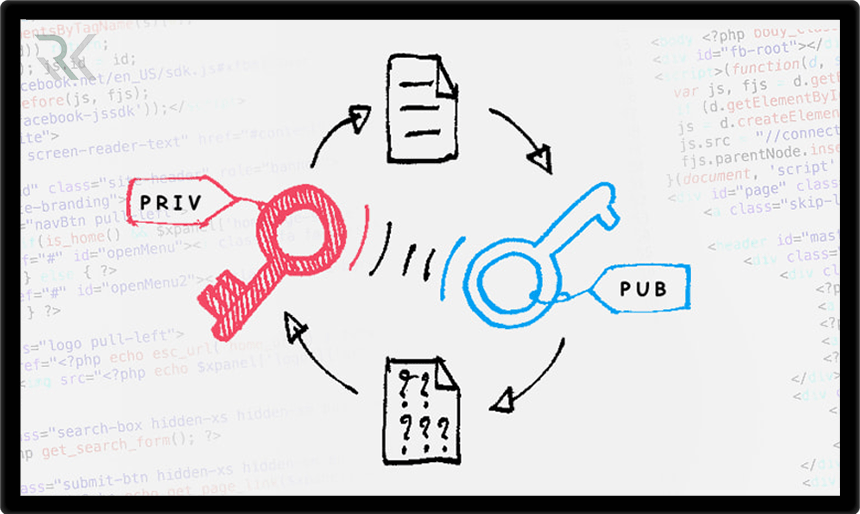

رمزگذاری و پشتیبانگیری از دادهها:

در شرایطی که جلوگیری کامل از حملات ممکن نیست، تهیه نسخه پشتیبان و رمزگذاری دادهها اهمیت دارد. رمزگذاری دادههای حساس باعث میشود که بدون کلید رمزگشایی، دسترسی به دادهها غیرممکن شود و نسخههای پشتیبان نیز امکان بازیابی دادهها را فراهم میکند.

رمزنگاری چیست و چگونه به دادهها و اطلاعات امنیت میبخشد؟

بهترین روشها برای حفاظت از خود در فضای آنلاین

یکی از بهترین روشها برای حفاظت از خود در برابر حملات سایبری، دقت بیشتر قبل از کلیک روی لینکها یا باز کردن پیوستها است. در ادامه چند روش دیگر برای حفاظت از خود در اینترنت آورده شده است:

-

بررسی منبع لینکها و پیوستها:

همواره منبع لینکها و پیوستها را، بهویژه در ایمیلها یا پیامهای دریافتی از فرستندگان ناشناس، بررسی کنید. این احتیاط میتواند از وقوع حملات فیشینگ و فعالیتهای مخرب جلوگیری کند.

-

استفاده از شبکههای امن:

هنگام اتصال به اینترنت، تنها از شبکههای مطمئن و دارای رمز عبور استفاده کنید یا از یک شبکه خصوصی مجازی (VPN) برای رمزگذاری اتصال اینترنتی خود بهره ببرید. در صورت نیاز به استفاده از شبکههای عمومی، از دسترسی به اطلاعات حساس مانند بانکداری آنلاین و وارد کردن اعتبارنامههای کاربری خودداری کنید.

VPN چیست و کاربرد آن در امنیت ارتباطات

-

امنیت حسابهای مالی خود را بالا ببرید:

برای همه حسابهای مالی خود از احراز هویت چندعاملی استفاده کنید، زیرا گذرواژهها به تنهایی نمیتوانند امنیت کافی را فراهم کنند و به سادگی قابل سرقت هستند.

-

حفاظت از حسابهای شبکههای اجتماعی:

شبکههای اجتماعی میتوانند اطلاعات حساس شخصی را در اختیار مجرمان سایبری قرار دهند که از این اطلاعات برای سرقت هویت، تقلب و سوءاستفاده آنلاین استفاده میکنند. مهاجمان میتوانند از حسابهای نفوذ یافته برای ارسال بدافزار، اسپم یا محتوای نامناسب استفاده کنند که میتواند به اعتبار آنلاین شما آسیب برساند.

حفاظت از کسبوکار در برابر حملات سایبری

سازمان شما باید این اقدامات را بهعنوان بخشی از استراتژی امنیت سایبری خود پیادهسازی کند. البته حفاظت از یک شرکت کامل بهمراتب پیچیدهتر از حفاظت از یک فرد است. هدف از ایجاد شبکه، فراهمکردن دسترسی کاربران مجاز به منابع ضروری مانند برنامهها و دادههاست، اما مجرمان سایبری نیز به دنبال دسترسی به منابع سازمان شما هستند. برای مقابله با این تهدیدات، لازم است اصل کمترین سطح دسترسی را اجرا کنید و تنها حداقل دسترسی لازم برای انجام وظایف به کاربران اعطا شود. در ادامه، برخی اقدامات دیگر مربوط به کنترل دسترسی آمده است:

- برگزاری دورههای آموزشی در طول سال درباره تهدیدات جدید

- مدیریت دسترسی با کنترل مبتنی بر نقش (RBAC)

- بازبینی و بهروزرسانی دسترسیها

- نظارت و ثبت فعالیتهای کاربران

- پیادهسازی حسابهای دارای دسترسی زماندار

امنیت سایبری هیچگاه یک فرآیند ثابت و بدون تغییر نیست و شما باید بهطور مداوم اثربخشی تلاشهای خود را ارزیابی کنید؛ چرا که هر لحظه آسیبپذیریهای جدید و روشهای حمله نوین ظهور میکنند. ممیزیهای امنیتی منظم باید برای ارزیابی و بهبود وضعیت امنیتی سازمان انجام شوند که شامل مراحل زیر میشوند:

- ارزیابی کنترلها و سیاستهای امنیتی فعلی

- بررسی امنیت تأمینکنندگان شخص ثالث

- اسکن آسیبپذیریها در سیستمها و شبکهها

- بازبینی لاگهای دسترسی و مجوزهای کاربران

- آزمایش و بهروزرسانی برنامههای واکنش به رخدادها

به خاطر داشته باشید که تمامی یافتهها و تغییرات را مستند کنید. با ظهور آسیبپذیریها و تغییر روشهای حمله، بهبود و بازبینی مستمر تلاشهای امنیت سایبری امری ضروری است.

اقدامات لازم در هنگام وقوع حمله سایبری

در برخی مواقع، سوال اصلی از پیشگیری به متوقفکردن حملات سایبری در حین وقوع تغییر میکند. شناسایی حمله با نظارت بر سیستمها و شبکهها به منظور کشف فعالیتهای مشکوک مانند تلاشهای غیرمعمول برای ورود، افزایش ترافیک، یا کاهش سرعت سیستم انجام میشود. پس از شناسایی حمله احتمالی، باید اقدامات زیر را انجام دهید:

-

فعالسازی برنامه واکنش به رخداد:

اطلاعرسانی به تمامی افراد کلیدی و تشکیل برنامه دقیق برای داشتن واکنش به رخداد.

-

ارزیابی اولیه:

تعیین میزان و شدت حمله احتمالی با شناسایی سیستمها و دادههای تحت تأثیر و ارزیابی ریسکها و تأثیرات فوری.

-

مهار حمله:

با ایزولهکردن سیستمهای تحت تأثیر، غیرفعالکردن حسابهای کاربری مختلشده، و مسدودکردن آدرسهای IP یا دامنههای مخرب. در صورت لزوم سیستمها را به صورت آفلاین درآورید، اما از راهاندازی مجدد خودداری کنید تا شواهد محفوظ بمانند.

-

جمعآوری و ذخیره لاگها:

ثبت و ذخیره تمامی لاگها و دادههای جمعآوری شده برای تحقیقات بعدی و مستندسازی تمامی اقدامات انجامشده در طول پاسخ به رخداد.

-

حذف بدافزار و بازیابی سیستمها:

حذف بدافزار، بازنشانی اعتبارنامههای مختلشده و بازیابی سیستمها و دادهها از نسخههای پشتیبان سالم.

سازمانها باید در زمانبندی مقرر به مراجع ذیربط اطلاع دهند و افراد تحت تأثیر را از نقض اطلاعات و تأثیرات آن مطلع سازند. راهنماییهای شفاف برای اقدامات حفاظتی ارائه دهید و یک کانال ارتباطی اختصاصی برای پرسشها ایجاد کنید. بهروزرسانی منظم ذینفعان در مورد تحقیقات و اقدامات اصلاحی نیز به شفافیت کمک میکند. همچنین، اطمینان حاصل کنید که سازمان شما از حمله درس میگیرد تا تهدیدات مشابه در آینده از بین بروند. پس از بازیابی از حمله سایبری، بازبینی جامع پس از وقوع انجام دهید تا درسهای آموخته شده و نقاط قابل بهبود در استراتژی امنیت سایبری شناسایی شوند.

آیندهنگری در امنیت سایبری

در حالی که توانایی پیشگیری از حملات سایبری ارزشمند است، باید استراتژیها و ابزارهای خود را برای آینده به طور مداوم تنظیم کنید. آموزش مداوم برای کاربران خط مقدم و تیمهای پشتیبانی فناوری اطلاعات و امنیت سازمانی همواره باید تشویق و حفظ شود. با بهروزرسانی تجهیزات و نرمافزارها از پروتکلهای امنیتی بهروز بهرهمند شوید و نرمافزارها و تجهیزات قدیمی که فاقد پشتیبانی فروشنده هستند را از چرخه خارج کنید.

داشتن یک راهکار نظارت و ممیزی که دید کاملی از تمامی بخشهای اکوسیستم فناوری اطلاعات ارائه دهد و در مورد رفتارهای مشکوک و ناهنجاریها هشدار دهد، بسیار مهم است. ابزارهایی مانند Netwrix Auditor به سازمانها این امکان را میدهد که با ویژگیهایی نظیر نظارت بر رفتار کاربران، گزارشدهی ممیزی و ارزیابی جامع ریسکها، ریسکهای امنیتی را کاهش داده و دفاعات خود را در برابر حملات سایبری تقویت کنند.

تلاشهای خود را در زمینه امنیت کاهش ندهید، چرا که تنها یک حمله سایبری میتواند سودآوری و موفقیت کسبوکار شما را از بین ببرد.

پرسشهای متداول

پرسشهای متداول

چگونه میتوان از حملات سایبری جلوگیری کرد؟

- استفاده از رمزهای عبور قوی و منحصربهفرد و فعالسازی احراز هویت چندعاملی

- بهروزرسانی نرمافزارها و سیستمها با آخرین وصلههای امنیتی

- آموزش کارکنان در مورد بهترین روشهای امنیت سایبری و آگاهی از حملات فیشینگ

- پیادهسازی فایروالها و رمزگذاری دادههای حساس

- تهیه نسخه پشتیبان منظم از دادههای حیاتی و آزمایش فرآیند بازیابی

- استفاده از نرمافزارهای امنیتی برای محافظت از نقاط انتهایی

- انجام ممیزیهای امنیتی منظم و ارزیابی آسیبپذیریها

- اعمال کنترلهای دسترسی و استفاده از اصل کمترین دسترسی ممکن

پنج تکنیک برای محافظت از خود در برابر حملات سایبری را معرفی کنید.

۱. استفاده از احراز هویت قوی و کنترلهای دسترسی: سیاستهای رمز عبور قوی به همراه احراز هویت چندعاملی، کنترل دسترسی مبتنی بر نقش و محدودسازی حقوق دسترسی را پیادهسازی کنید.

۲. سیستم مدیریت وصلهها را پیادهسازی کنید تا تمام نرمافزارها و سیستمها بهروز باشند: این کار از آسیبپذیریهایی که اغلب توسط مهاجمان سوءاستفاده میشود، جلوگیری میکند.

۳. فایروالها را نصب و بهدرستی پیکربندی کنید: این شامل فایروال محیطی و فایروالهای داخلی در شبکه محلی برای افزایش امنیت سرورهای دادههای حساس یا سیستمهای حیاتی است.

۴. پشتیبانگیری منظم از تمامی دادهها و سرورهای حیاتی بهصورت امن: رمزگذاری دادههای پشتیبان و اعمال کنترلهای دسترسی برای محدود کردن افرادی که میتوانند پشتیبانها را تغییر دهند یا حذف کنند. فرآیندهای پشتیبانگیری و بازیابی را بهطور منظم آزمایش کنید تا از کارکرد صحیح آنها در مواقع ضروری اطمینان حاصل کنید.

۵. آموزش کارکنان برای شناسایی تهدیدات سایبری رایج و فعالیتهای مشکوک: آنها را برای تشخیص حملات فیشینگ، روشهای مهندسی اجتماعی و طرحهای مخرب آموزش دهید و فرهنگی را ایجاد کنید که در آن کارکنان با اطمینان موارد مشکوک را گزارش کنند.

محکمترین راه پیشگیری در برابر تهدیدات سایبری چیست؟

بهترین کاری که هر سازمان میتواند برای محافظت از خود در برابر تهدیدات انجام دهد، اتکا به یک ابزار یا پروتکل واحد نیست. یک رویکرد چندلایه، که به آن «دفاع در عمق» گفته میشود، شامل چندین ابزار و استراتژی است که یک وضعیت امنیتی جامع ایجاد میکند. این رویکرد اطمینان میدهد که اگر یک لایه دفاعی ناکام بماند، لایههای دیگر برای شناسایی، جلوگیری یا کاهش تهدید در دسترس هستند. اتکا به یک فایروال محیطی یا حفاظت نقطهای سنتی دیگر کافی نیست. یک استراتژی کامل باید شامل فایروالها، حفاظت در برابر نفوذ، رمزگذاری دادهها، کنترلهای دسترسی و آموزش مداوم باشد.

بهترین دفاع در برابر حملات سایبری چیست؟

یک استراتژی دفاعی عمیق بهترین دفاع در برابر حملات سایبری است. این یک رویکرد چندلایه است که شامل تدابیر امنیتی مختلف میشود و باید بهطور مداوم بهروز شود تا اثربخشی آن در برابر روشهای حمله و گونههای بدافزار که بهطور مداوم در حال تکامل هستند، حفظ شود. یک استراتژی جامع باید شامل موارد زیر باشد:

- آموزش و آگاهی کارکنان

- اجرای کنترلهای دسترسی و احراز هویت قوی

- بهروزرسانی و وصلهگذاری نرمافزارها و سیستمها

- پیادهسازی حفاظت نقطهای و فایروالها در تمام نقاط

- تقسیمبندی شبکه و نظارت بر آن

- پشتیبانگیری منظم و حفاظت از دادهها

- داشتن یک طرح پاسخگویی به حوادث که بهخوبی طراحی و تمرین شده باشد

سه اقدام پیشگیرانه در برابر حملات سایبری چیست؟

در حالی که سازمانهای امنیتی باید امروز اقدامات پیشگیرانه متعددی را پیادهسازی کنند، سه اقدام حیاتی شامل احراز هویت قوی، کنترلهای دسترسی robust و مدیریت وصلهها است. احراز هویت قوی شامل اجرای سیاستهای سختگیرانه رمز عبور است که نیاز به رمزهای عبور پیچیده و در صورت امکان، پشتیبانی از احراز هویت چندعاملی دارد. کنترلهای دسترسی باید اصل حداقل دسترسی را پیادهسازی کنند که به کارکنان و اشخاص ثالث فقط حداقل سطح دسترسی به منابع لازم برای انجام وظایف خاص شغلی خود را میدهد. توجه مداوم به بهروزرسانی و وصلهگذاری تمام سیستمها و نرمافزارها برای از بین بردن آسیبپذیریهای کشفشده بهطور مداوم بسیار حیاتی است.

چه چیزی بیشتر هر چیز از حملات سایبری را جلوگیری میکند؟

آگاهی از امنیت سایبری بیشتر حملات سایبری را جلوگیری میکند. درک شیوههای بهداشتی مناسب سایبری و شناسایی نحوه هدف قرار دادن یا دستکاری افراد توسط مهاجمان میتواند به طور قابل توجهی در جلوگیری از وقوع حملات کمک کند. این دانش به کارکنان قدرت میدهد تا تهدیدات بالقوه را شناسایی کرده و بهطور مناسب به آنها پاسخ دهند و بدین ترتیب یک دیوار انسانی ایجاد کنند که اقدامات امنیتی فنی را تکمیل میکند.

موارد اخیر

-

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه -

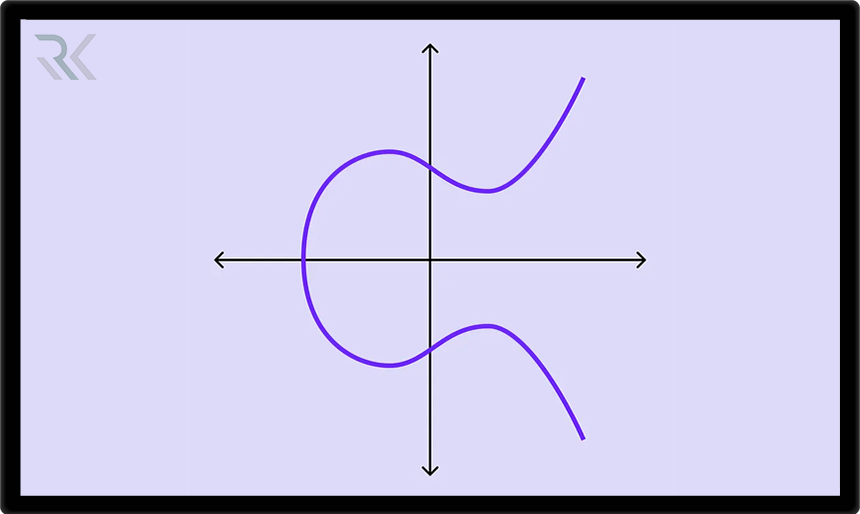

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال)

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال) -

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟ -

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد -

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN -

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2 -

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟ -

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN -

معماری Leaf‑Spine چیست؟ راهنمای کامل Spine‑and‑Leaf در شبکه

معماری Leaf‑Spine چیست؟ راهنمای کامل Spine‑and‑Leaf در شبکه -

پروتکل MSTP چیست و چگونه Load Balancing را در VLANها ممکن میکند؟

پروتکل MSTP چیست و چگونه Load Balancing را در VLANها ممکن میکند؟

برترین ها

-

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه -

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال)

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال) -

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟ -

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN -

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *