پایگاه دانش

امروزه با مهاجرت گستردهی سازمانها به فضای ابری، مدلهای امنیتی سنتی دیگر پاسخگوی تهدیدات نوین نیستند. در این میان Firewall […]

دادهها ستون فقرات هر سازماناند و از دست رفتن آنها میتواند روند کسبوکار را متوقف کند. پشتیبانگیری مؤثر تنها به […]

افزایش تهدیدات سایبری و گسترش کار از راه دور باعث شد مدلهای سنتی امنیت شبکه مانند VPN دیگر پاسخگو نباشند. […]

فناوری SD‑WAN بهعنوان راهحل هوشمند و تحولآفرین در زمینه مدیریت شبکههای گسترده (Wide Area Network) شناخته میشود. این فناوری با […]

شرکت SolarWinds یکی از شناختهشدهترین رائهدهندگان نرمافزارهای مانیتورینگ شبکه، سرور و زیرساختهای فناوری اطلاعات در جهان است. محصولات این شرکت […]

مدیریت شبکه و زیرساخت فناوری اطلاعات دیگر فقط به گزارشهای دورهای محدود نیست؛ امروزه در هر سازمانی پایداری سرویسها و […]

سرویسهای آنلاین و زیرساختهای دیجیتال قلب تپندهی هر کسبوکار محسوب میشوند بنابراین نظارت مداوم بر عملکرد سرورها و فرآیندها اهمیت […]

زیرساختهای شبکه، سرور و سرویسهای ابری بهطور پیوسته در حال رشد و پیچیدهتر شدن هستند. ابزار Zenoss یکی از پیشرفتهترین […]

برای شبکههای سازمانی نظارت لحظهای بر عملکرد تجهیزات و سرورها اهمیت زیادی دارد. نرمافزار Mikrotik Dude ابزاری رایگان و قدرتمند […]

شبکههای سازمانی ستون فقرات ارتباطات دیجیتال محسوب میشوند، نظارت و مدیریت کارآمد بر عملکرد آنها اهمیت حیاتی دارد. نرمافزار Mikrotik […]

آسیبپذیری Heartbleed یکی از خطرناکترین حفرههای امنیتی در تاریخ اینترنت است که در سال ۲۰۱۴ کشف شد. این نقص در […]

شناسایی تهدیدات و جلوگیری از حملات نقش حیاتی دارد. Snort یک سیستم تشخیص نفوذ (IDS) متنباز و قدرتمند است که […]

سرورها و با حجم بالایی از درخواستها مواجه میشوند که میتواند عملکرد آنها را تحت تأثیر قرار دهد. Rate Limiting […]

حمله Ping of Death (PoD) یکی از روشهای قدیمی اما معروف حملات DoS است که با ارسال بستههای ICMP مخرب […]

حمله Smurf یکی از روشهای مخرب حملات منع سرویس توزیعشده (DDoS) است که از ضعفهای پروتکل ICMP سوءاستفاده میکند. در […]

حمله HTTP Flood یکی از روشهای رایج در حملات DDoS است که مهاجمان از طریق ارسال حجم زیادی از درخواستهای […]

حمله ICMP Flood یکی از روشهای حملات DoS است که در آن مهاجم با ارسال حجم زیادی از درخواستهای پینگ […]

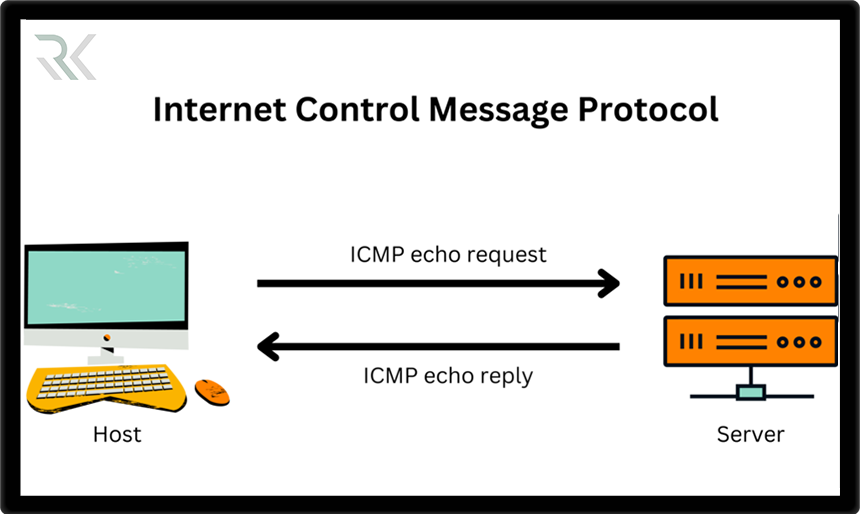

پروتکلICMP یکی از اجزای کلیدی شبکههای کامپیوتری است که برای ارسال پیامهای خطا، آزمایش ارتباط و عیبیابی بین دستگاهها استفاده […]

Netcat یکی از ابزارهای قدرتمند و انعطافپذیر برای مدیریت شبکه است که به کاربران اجازه میدهد دادهها را بین سیستمها […]

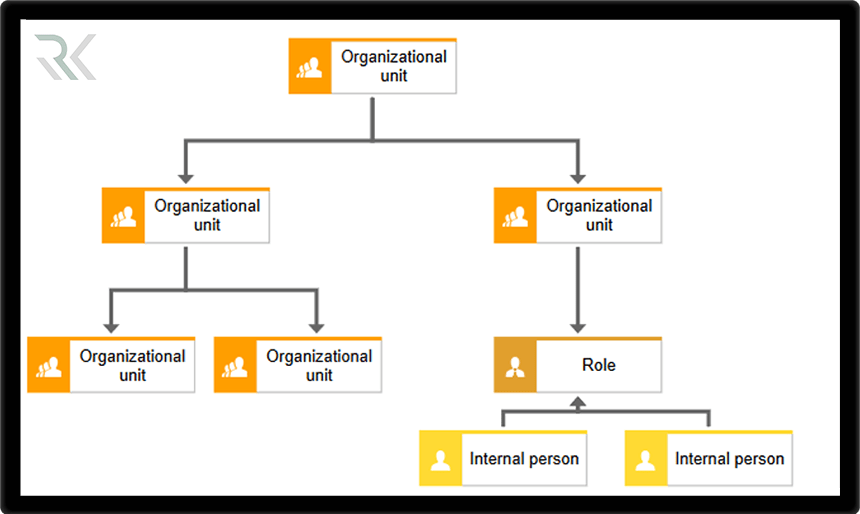

Organizational Unit یکی از مفاهیم کلیدی در مدیریت شبکههای مبتنی بر Active Directory است که به سازمانها این امکان را […]

با گسترش فضای دیجیتال و افزایش حملات سایبری در سراسر جهان، کشورها دیگر نمیتوانند بدون سیاستگذاریهای دقیق امنیت سایبری به […]

مقابله با تهدیدات پیشرفته در امنیت سایبری نیازمند همکاری نزدیک بین تیمهای تهاجمی و دفاعی است. تیم بنفش (Purple Team) […]

Cobalt Strike یکی از قدرتمندترین و پرکاربردترین ابزارهای شبیهسازی حملات سایبری است که برای ارزیابی امنیت سازمانها استفاده میشود. این […]

در حوزه امنیت سایبری دو نقش کلیدی با عنوانهای تیم قرمز (Red Team) و تیم آبی (Blue Team) برای شناسایی […]

کالی لینوکس (Kali Linux) یک توزیع قدرتمند و حرفهای از سیستمعامل لینوکس است که بهطور ویژه برای تست نفوذ، تحلیل […]

تهدیدات سایبری روز به روز پیشرفتهتر میشوند و محافظت از اطلاعات و زیرساختهای دیجیتال به یک ضرورت تبدیل شده است. […]

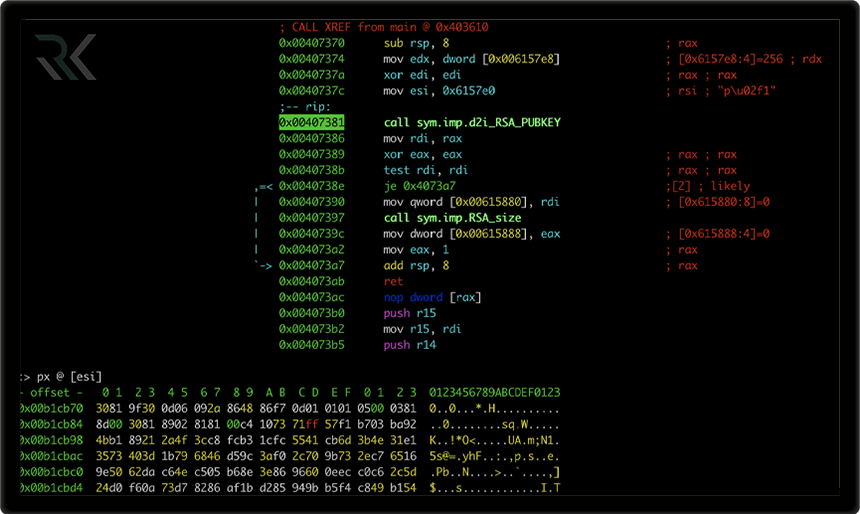

حملهها و تهدیدهای مختلفی در موضوع امنیت اطلاعات وجود دارند که برخی از آنها بر پایه مفاهیم سادهی ریاضی بنا […]

واژه «اسپم» یا «هرزنامه» به پیامهای ناخواسته و اغلب مزاحم اطلاق میشود که معمولاً با هدف تبلیغات، فریب کاربران یا […]

یکی از خطرناکترین تهدیدات سایبری حملات زنجیره تأمین (Supply Chain Attacks) است. در این نوع حملات مهاجمان بهجای هدف قرار […]

یکی از روشهای رایج برای فریب کاربران و سرقت اطلاعات حساس، جعلURL (URL Spoofing) است. در این نوع حمله سایبری، […]

PPP یا Point-to-Point Protocol یک پروتکل ارتباطی پرکاربرد در شبکههای کامپیوتری است که امکان انتقال داده میان دو نقطه را […]

iSCSI یک فناوری ذخیرهسازی تحت شبکه است که به کمک آن میتوان دیسکهای سخت را از طریق شبکه به سیستمها […]

RAID یک فناوری ذخیرهسازی دادهها است که با ترکیب چندین دیسک سختافزاری در قالب یک واحد منطقی، عملکرد بالاتر و […]

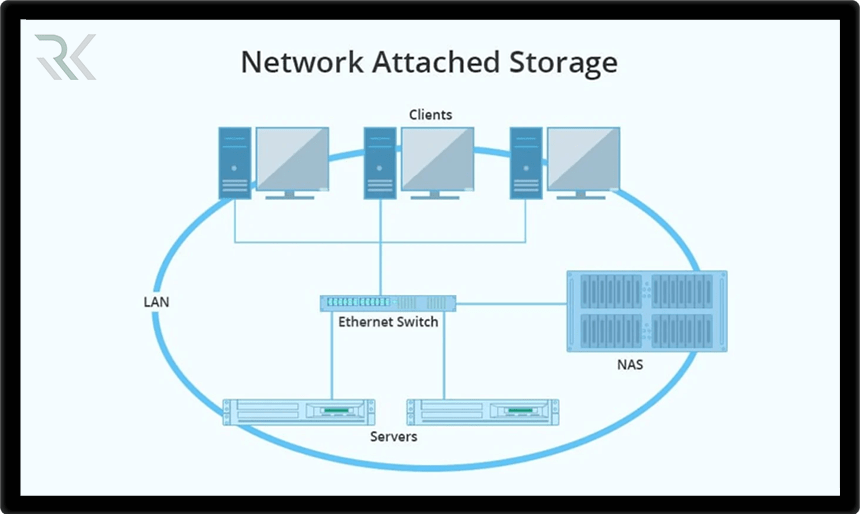

امروزه دادهها نقش حیاتی در فعالیتهای فردی و سازمانی دارند، داشتن راهکاری مطمئن، قابل اطمینان و قابل دسترس برای ذخیرهسازی […]

داشتن یک راهکار ذخیرهسازی امن، سریع و قابل اعتماد برای سازمانها اهمیت ویژهای پیدا کرده است. شبکه ذخیرهسازی یا SAN […]

شرکت VMware یکی از پیشگامان مجازیسازی و رایانش ابری به شمار میرود. محصولات این شرکت با فراهمکردن ابزارهای متنوع، امکان […]

امروزه خدمات آنلاین، تماسهای تصویری و پخش ویدئو به بخشی جداییناپذیر از زندگی تبدیل شدهاند و کیفیت ارتباط شبکه اهمیت […]

MPLS (Multiprotocol Label Switching) یک تکنولوژی پیشرفته در شبکههای کامپیوتری است که به منظور بهبود عملکرد، سرعت و کارایی مسیریابی […]

پروتکل NIS که مخفف Network Information Service است یکی از راهکارهای قدیمی و رایج برای مدیریت متمرکز اطلاعات کاربران و […]

سازمانهایی وجود دارند که نظم و ساختار این فضای اینترنت را حفظ میکنند. یکی از مهمترین این نهادها، سازمان ICANN […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل