Zero Trust security model

مدل امنیتی سنتی که توسط سازمانها برای حفاظت از سیستمهای اطلاعاتی استفاده میشد، بر دفاع محیطی متمرکز بود و به طور ضمنی به هر کسی در د...

قبول مسئولیت حمله به شهرداری ایالات متحده توسط گروه مدوسا

به گزارش کارگروه حملات سایبری خبرگزاری سایبربان، شهر تارانت در ایالت تگزاس، دو هفته پیش تایید کرد که قربانی یک حمله باج افزاری بوده است...

استاندارد ملی امنیت اطلاعات،سایبری و حریم خصوصی تدوین شد

استاندارد ملی «امنیت اطلاعات، امنیت سایبری و حفاظت از حریم خصوصی- سامانه مدیریت امنیت اطلاعات- الزامات» در کمیته ملی فناوری اطلاعات تد...

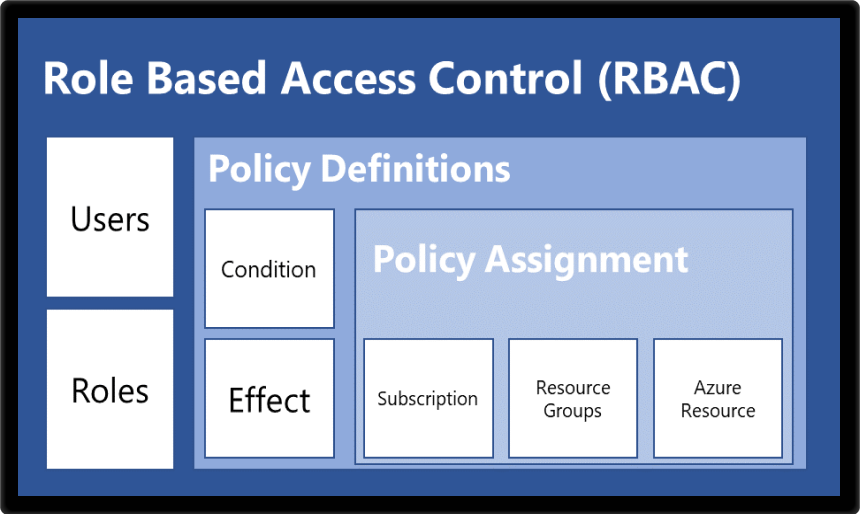

کنترل دسترسی مبتنی بر نقش (RBAC) چیست؟

کنترل دسترسی مبتنی بر نقش (RBAC) روشی برای محدود کردن دسترسی به شبکه بر اساس نقشهای تک تک کاربران در یک شرکت است. سازمان ها از RBAC که...

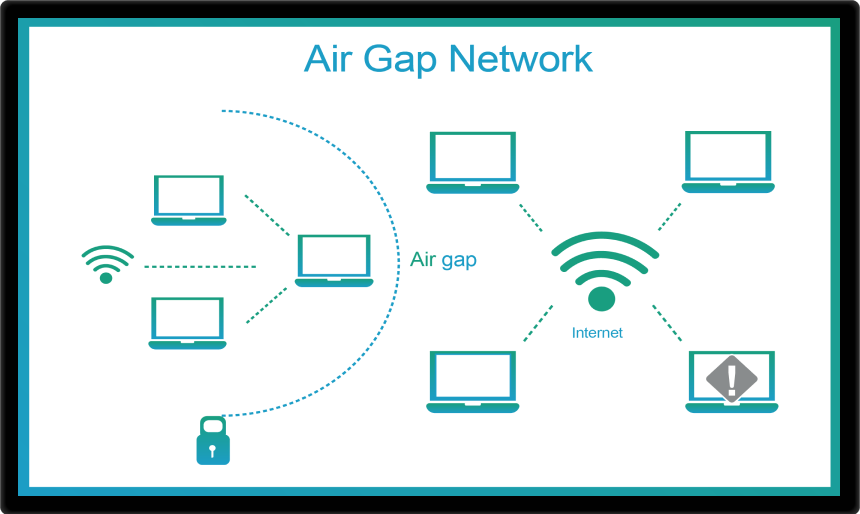

شبکه های Air Gap

کاربردAir Gap در طول سالیان مختلف:

در ابتدا باید به این موضوع اشاره کنیم که Air Gap در اوایل برای حفاظت از شبکه های دولتی فوق سری ای...

فناوری عامل تغییردهنده روندهای اصلی آینده جهان است.

آینده جهان در حوزههای مختلف درگیر تحولات بزرگی است و براساس آن هر جامعهای لازم است جهت مدیریت این تغییرها و پیامدهای آن بر زندگی، کسب...

ده استراتژی برتر جهت کاهش خطرات امنیتی فضای ابری.

آژانسهای NSA و CISA به طور مشترک "١٠ استراتژی برتر امنیتی کاهش خطرات فضای ابری" را منتشر کرده و توصیههایی بهکاربران ابری در مورد اقد...

امکان اتصال سکوهای داخلی به زیرساختهای معاملات خودرو فراهم شد.

مرکز توسعه تجارت الکترونیکی از امکان اتصال سکوها و پلتفرمهای فعال در حوزه معاملات خودرو و وسایل نقلیه به زیرساختهای معاملات خودرو خبر...

اپل استارتاپ هوش مصنوعی کانادایی DarwinAI را خریداری کرد.

این شرکت بر ساخت سیستمهای کوچکتر و کارآمدتر تمرکز دارد.

اپل سخت در تلاش است تا در بازار هوش مصنوعی از رقبای بزرگ خود، یعنی مایکروساف...