پایگاه دانش

یکی از فناوریهای مهم در حوزه ذخیرهسازی داده FCoE یا Fiber Channel Over Ethernet است که امکان انتقال دادههای ذخیرهسازی […]

ابزارهای متنوعی برای حمله و دفاع در حوزه امنیت سایبری وجود دارند که شناخت آنها اهمیت بالایی دارد. یکی از […]

در ذخیرهسازی اطلاعات مدیریت دقیق و بهینه دادهها اهمیت زیادی دارد. یکی از مفاهیمی که نقش کلیدی در این زمینه […]

روشهای مختلفی برای نگهداری و دسترسی به دادهها وجود دارد که یکی از سادهترین و قدیمیترین آنها، DAS یا Direct […]

دیتاسنترها یا مراکز داده، به عنوان زیرساختهای حیاتی در دنیای دیجیتال، مکانهایی هستند که در آنها دادهها ذخیره، پردازش و […]

ورک استیشنها (Workstation) کامپیوترهای قدرتمندی هستند که برای انجام پردازشهای سنگین، طراحیهای حرفهای و محاسبات تخصصی ساخته شدهاند. این دستگاهها […]

امروزه ایمیل یکی از اصلیترین راههای ارتباطی در سازمانها و در عین حال، یکی از مهمترین مسیرهای ورود تهدیدات سایبری […]

در دنیای پیچیده و مملو از تهدیدات سایبری امروز، حفاظت از دادهها و منابع سازمانها از اهمیت ویژهای برخوردار است. […]

در دنیای امروز، سازمانها با تهدیدات پیچیده و گستردهای روبهرو هستند که نیاز به راهحلهای امنیتی پیشرفته دارند. Padvish Ultimate، […]

امروزه حملات سایبری پیچیدهتر از همیشه شدهاند. تهدیداتی مانند حملات باجافزاری، نفوذهای مخفیانه و دسترسیهای غیرمجاز به سیستمهای حیاتی، سازمانها […]

امنیت اطلاعات نه تنها برای سازمانها و شرکتها بلکه برای تمام افراد جامعه به عنوان یکی از ارکان اساسی در […]

استاندارد ISO 27001 به عنوان یکی از اساسیترین و مهمترین استانداردها در حوزه مدیریت امنیت اطلاعات، بستری را فراهم میکند […]

سیستمهای مدیریت اطلاعات و رویدادهای امنیتی (SIEM) بخشی حیاتی از هر مجموعه ابزار امنیت سایبری مدرن هستند که به SOC […]

مرکز مدیریت راهبردی افتا با صدور بخشنامهای چگونگی فعالیت سامانهها و سکوهای خارجی و عرضه محصولات حوزه امنیت را مشخص […]

خرید فایروال یکی از روشهای مهم و اصلی حفظ امنیت شبکه است. با این حال ابزارهای مدیریتی نیز نقش بهسزایی در […]

امروزه امنیت اطلاعات، بزرگترین چالش در عصر فناوری اطلاعات محسوب میشود و حفاظت از اطلاعات در مقابل دسترسی غیر مجاز، […]

حمله به جدول رنگین کمانی چیست؟ راه های مختلفی برای شکستن پسوردها وجود دارد که استفاده از جدول رنگین کمان […]

ارزیابی ریسک چیست ؟ ارزیابی ریسک عبارتی است که برای توصیف فرآیند یا روش کلی استفاده می شود که در […]

استاندارد ملی «امنیت اطلاعات، امنیت سایبری و حفاظت از حریم خصوصی- سامانه مدیریت امنیت اطلاعات- الزامات» در کمیته ملی فناوری […]

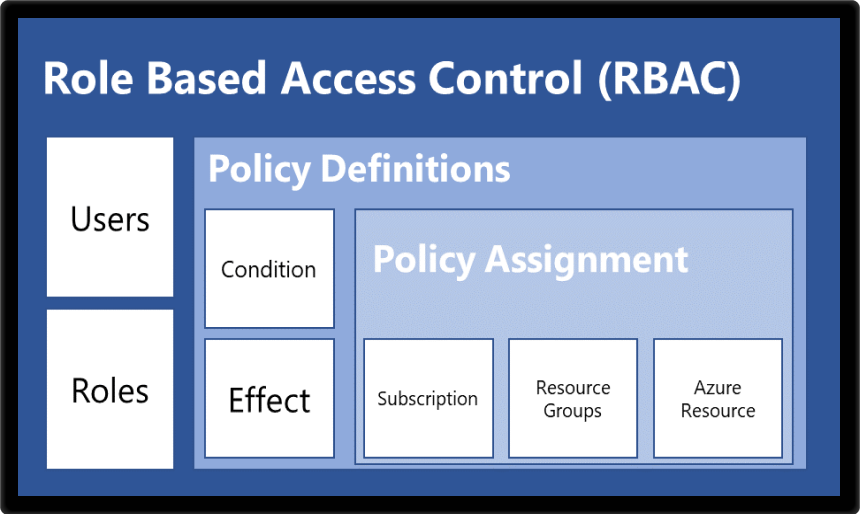

کنترل دسترسی مبتنی بر نقش (RBAC) روشی برای محدود کردن دسترسی به شبکه بر اساس نقشهای تک تک کاربران در […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل