سیستم مدیریت امنیت اطلاعات (ISMS)

۰۹

اردیبهشت

امروزه امنیت اطلاعات، بزرگترین چالش در عصر فناوری اطلاعات محسوب میشود و حفاظت از اطلاعات در مقابل دسترسی غیر مجاز، تغییرات، خرابکاری و...

حمله سایبری ناموفق به غول خودروسازی ایالات متحده

۰۲

اردیبهشت

تجزیه و تحلیل تهدید از سوی بلک بری، یک کمپین فیشینگ نیزه ای یا اسپیرفیشینگ (spearphishing) را در اواخر سال 2023 از سوی گروه تهدید فین7 ...

حمله ARP Poisoning چیست و چگونه از آن جلوگیری کنیم؟

۲۹

فروردین

ARP چیست؟

پروتکل ARP یک پروتکل شبکه است که برای ترجمه آدرسهای IP به آدرسهای MAC، که آدرسهای سختافزاری مربوط به لایه پیوند داده هس...

کشف کد مخرب در توزیعهای لینوکس

۲۸

فروردین

عوامل ناشناس کد مخربی را در نسخههای 5.6.0 و 5.6.1 مجموعه ابزار فشردهسازی متن باز XZ Utils قرار دادهاند. بدتر اینکه، ابزارهای تروجا...

همکاری امنیت سایبری مسترکارت و اداره پولی سنگاپور

۲۸

فروردین

اداره پولی سنگاپور (MAS) و مسترکارت (Mastercard) یک یادداشت تفاهم (MoU) برای افزایش همکاری در امنیت سایبری با هدف تقویت انعطافپذیری سا...

امنیت DNS یا DNS Security چیست؟

۲۸

فروردین

DNS چیست؟

DNS، که مخفف Domain Name System است، به عنوان دفترچه تلفن اینترنت عمل میکند. این سیستم نام دامنهها را به آدرسهای IP تبدیل...

نیجریه در رتبه پنجم جرایم سایبری جهان

۲۸

فروردین

به گفته شرکت امنیت فناوری «Nitroswitch»، نیجریه روزانه بیش از 4000 حمله سایبری را ثبت میکند.

این سازمان گفت که توسعه بر افزایش تهدیدات...

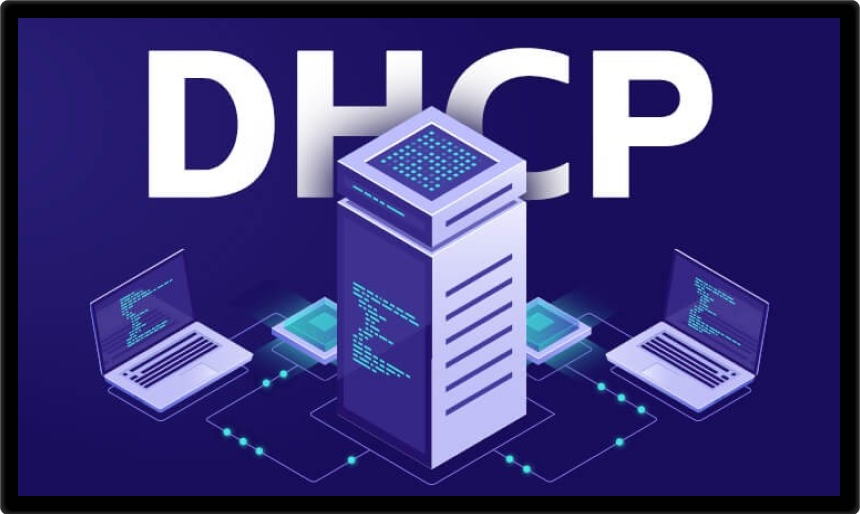

بررسی جامع حمله DHCP Starvation

۲۷

فروردین

حمله DHCP Starvation

حمله DHCP Starvation یک نوع حمله امنیتی در شبکههای کامپیوتری است که در آن یک مهاجم با ارسال تعداد زیادی درخواست ...

راهنمای جامع تابع هش:کلیدی برای امنیت دادهها

۲۷

فروردین

آشنایی با تابع هش (Hash Function)

تابع هش، یکی از مفاهیم اساسی در دنیای امنیت سایبری است که به عنوان بنیانی برای ایجاد اینترنتی امن شنا...