پایگاه دانش

بهینهسازی شبکه یکی از مفاهیم اساسی در دنیای فناوری اطلاعات است که در عملکرد سریعتر و کارآمدتر سیستمهای کامپیوتری نقشی […]

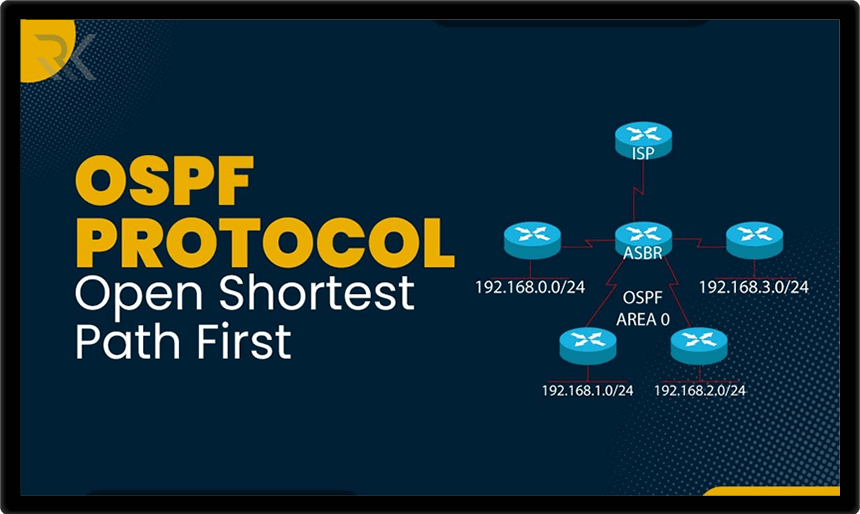

پروتکل OSPF (Open Shortest Path First) یکی از پروتکلهای مسیریابی پرکاربرد در شبکههای کامپیوتری است که بهطور گسترده در شبکههای […]

نقاط دسترسی سرکش (Rogue Access Points) یکی از تهدیدات مهم در دنیای امنیت شبکههای بیسیم هستند که میتوانند دسترسی غیرمجاز […]

در دنیای امروز که فناوری به بخش جداییناپذیر زندگی ما تبدیل شده است، آگاهی از تهدیدات سایبری از اهمیت بسیاری […]

حملات ویشینگ (Vishing) یکی از انواع حملات مهندسی اجتماعی هستند که از طریق تماسهای تلفنی برای فریب افراد و دسترسی […]

اسمیشینگ (Smishing) یکی از روشهای پیشرفته و خطرناک کلاهبرداری است که از پیامکها برای فریب کاربران استفاده میکند. در این […]

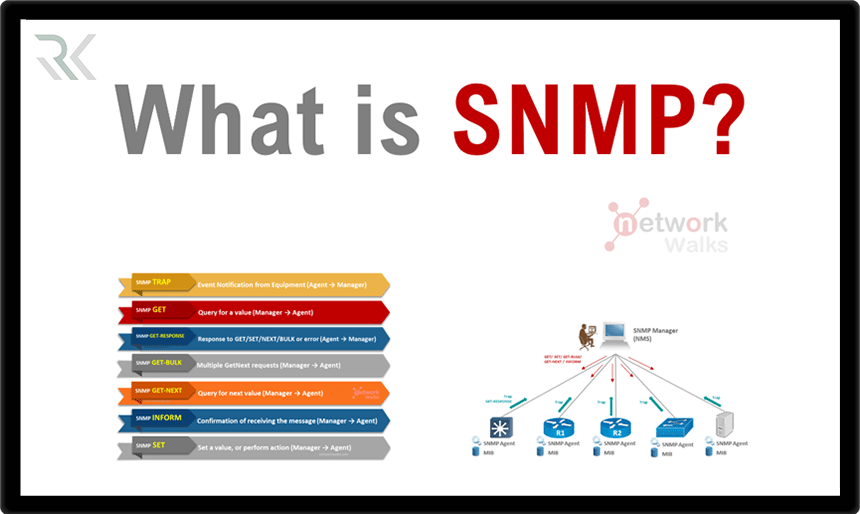

در دنیای پیچیده شبکههای کامپیوتری، نظارت و مدیریت مؤثر شبکه برای تضمین عملکرد بهینه و شناسایی مشکلات امری ضروری است. […]

در دنیای دیجیتال امروزی، شبکهها ستون اصلی ارتباطات و انتقال دادهها هستند و هرگونه اختلال یا ضعف در عملکرد آنها […]

در دنیای شبکههای کامپیوتری، نظارت دقیق بر ترافیک و تحلیل اطلاعات مبادله شده از اهمیت بالایی برخوردار است. پروتکل NetFlow […]

در دنیای امروز که شبکهها قلب تپنده سازمانها و کسبوکارها هستند، مدیریت و نظارت بر عملکرد شبکه به امری حیاتی […]

عضویت در خبرنامه

موارد اخیر

-

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه -

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال)

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال) -

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟ -

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد -

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN -

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2 -

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟ -

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN