Suricata چیست و چه کاربردهایی در امنیت شبکه دارد؟ مقایسه Suricata با Snort

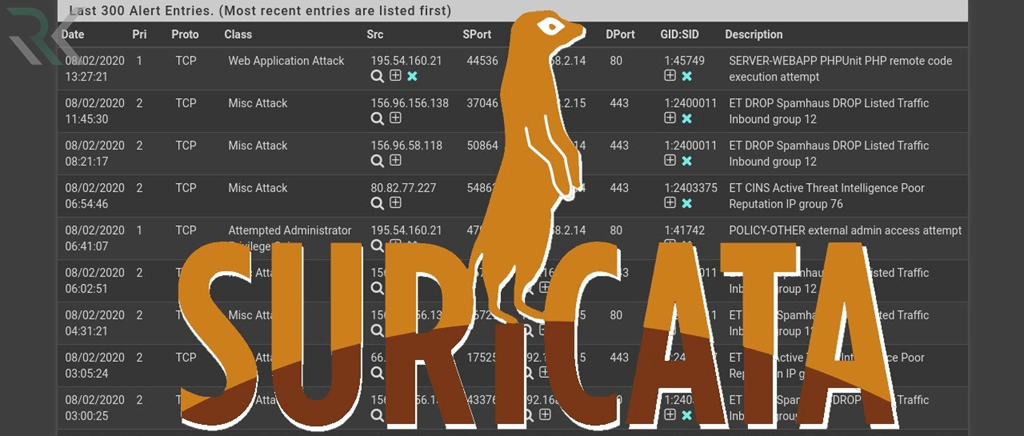

Suricata یک ابزار متنباز و پیشرفته در حوزه امنیت شبکه است که برای شناسایی نفوذ (IDS)، جلوگیری از نفوذ (IPS) و تحلیل ترافیک شبکه طراحی شده است. این ابزار بهلطف توانایی پردازش موازی و تحلیل دقیق دادهها، به یکی از گزینههای محبوب در میان مدیران امنیت شبکه و کارشناسان SOC تبدیل شده است.

Suricata چیست؟

Suricata یک موتور تحلیل ترافیک شبکه و سیستم تشخیص و جلوگیری از نفوذ (IDS/IPS) متنباز است که توسط بنیاد Open Information Security Foundation توسعه یافته است. این ابزار برای بررسی بستههای داده، تشخیص الگوهای مشکوک و تحلیل تهدیدات طراحی شده و میتواند در کنار سایر ابزارهای امنیتی برای بهبود نظارت و محافظت از شبکه مورد استفاده قرار گیرد. از مهمترین ویژگیهای آن میتوان به پشتیبانی از چند رشتهای بودن (multi-threading)، عملکرد بالا و توانایی پردازش پروتکلهایی مانند HTTP، TLS، FTP و SMB اشاره کرد.

Suricata نهتنها قابلیت تشخیص امضاهای از پیش تعریفشده را دارد، بلکه از قابلیتهای تحلیل مبتنی بر رفتار نیز پشتیبانی میکند. این ویژگی آن را قادر میسازد تا تهدیداتی را شناسایی کند که ممکن است در لیستهای امضای سنتی وجود نداشته باشند. همچنین با خروجیهای JSON و پشتیبانی از ابزارهایی مانند ELK Stack بهراحتی میتوان Suricata را در محیطهای مانیتورینگ و تحلیل لاگ یکپارچهسازی کرد.

ویژگیهای کلیدی Suricata:

- تشخیص و جلوگیری از نفوذ (IDS/IPS)

- تحلیل ترافیک بر اساس پروتکل

- پشتیبانی از multi-threading برای عملکرد بهتر

- شناسایی فایل و استخراج آنها از ترافیک

- ثبت لاگهای JSON برای یکپارچهسازی با ELK

- پشتیبانی از پروتکلهای HTTP، TLS، DNS، FTP، SMB و …

- توانایی تشخیص تهدیدات مبتنی بر رفتار

- قابلیت کار بهعنوان Packet Logger

- پشتیبانی از IPv4 و IPv6

- پشتیبانی از VLAN و MPLS

مزایا و معایب Suricata

مزایا |

معایب |

|---|---|

|

قابلیت تحلیل دقیق پروتکلها |

مصرف منابع بالا |

|

پشتیبانی همزمان از IDS، IPS و NSM |

پیچیدگی در پیکربندی اولیه |

|

استفاده از ruleهای Snort |

نیاز به سیستم نسبتاً قوی برای عملکرد بهینه |

|

توانایی بالا در تشخیص تهدیدات پیشرفته |

جامعه کاربری کوچک |

|

قابلیت تجزیهوتحلیل فایلهای pcap |

_ |

نحوه نصب و راهاندازی Suricata

نصب Suricata در لینوکس

ابتدا مطمئن شوید سیستم شما بهروز است:

sudo apt update && sudo apt upgrade -y

پیشنیازهای لازم برای نصب Suricata را نصب کنید:

sudo apt install -y software-properties-common

sudo add-apt-repository ppa:oisf/suricata-stable

Suricata را نصب کنید:

sudo apt update

sudo apt install -y suricata

برای اطمینان از نصب صحیح کامند زیر را اجرا کنید:

suricata --build-info

فایل پیکربندی اصلی Suricata معمولاً در مسیر /etc/suricata/suricata.yaml قرار دارد. میتوانید آن را ویرایش کنید:

sudo nano /etc/suricata/suricata.yaml

برای اجرای Suricata در حالت IDS روی یک اینترفیس شبکه (مثلاً eth0):

sudo suricata -c /etc/suricata/suricata.yaml -i eth0

نصب و راهاندازی Suricata در ویندوز

به سایت رسمی OISF یا صفحه GitHub این پروژه بروید و نسخه مخصوص ویندوز را دانلود کنید.

فایل ZIP را از حالت فشرده خارج کرده و در مکانی مثل C:\Suricata قرار دهید.

Suricata برای کار با ترافیک شبکه به npcap یا WinPcap نیاز دارد. میتوانید npcap را از این آدرس نصب کنید.

ترمینال CMD را باز کنید و به مسیر Suricata بروید:

cd C:\Suricata

برای اجرای آن با یک فایل پیکربندی خاص و اینترفیس مشخص از ساختار زیر استفاده کنید:

suricata.exe -c suricata.yaml -i 2

با اجرای دستور زیر میتوانید لیست اینترفیسها را ببینید:

suricata.exe -i

مقایسه Suricata با Snort

Suricata و Snort هر دو سیستمهای تشخیص نفوذ (IDS) و جلوگیری از نفوذ (IPS) منبعباز هستند که در امنیت شبکه کاربرد گستردهای دارند. Suricata نسبت به Snort ساختار مدرنتری دارد و از multi-threading پشتیبانی میکند (گرچه Snort 3 این محدودیت را برطرف کرده است). Suricata بهطور پیشفرض قابلیت تجزیه و تحلیل پروتکلهای مختلف مانند HTTP، TLS، FTP و DNS را دارد و خروجی JSON تولید میکند که برای ابزارهایی مانند ELK مناسب است.

Snort با وجود قدمت بیشتر، جامعه کاربری بسیار گستردهای دارد و منابع آموزشی و Ruleهای بسیار زیادی برای آن وجود دارد. این ابزار نسبت به Suricata سبکتر است و برای محیطهایی با منابع سختافزاری محدود، انتخاب مناسبی بهشمار میرود. از آنجایی که Suricata از Ruleهای Snort نیز پشتیبانی میکند، مهاجرت به آن آسانتر است. در نهایت انتخاب بین این دو ابزار به نیازهای خاص شبکه، سطح عملکرد مورد نظر و نوع تحلیلها بستگی دارد.

Suricata |

Snort |

|

|---|---|---|

|

پشتیبانی از Multi-threading |

دارد |

فقط در Snort 3 |

|

پشتیبانی از JSON |

دارد |

ندارد |

|

تحلیل پروتکلهای لایه ۷ |

بله (HTTP, DNS, TLS و...) |

محدود |

|

پشتیبانی از Ruleهای Snort |

دارد |

دارد |

|

مصرف منابع سیستم |

بیشتر |

کمتر |

|

جامعه کاربری |

در حال رشد |

گسترده و باسابقه |

|

سرعت توسعه |

سریع |

نسبتاً کندتر |

|

انعطافپذیری در خروجیها |

بالا (پشتیبانی از EVE JSON) |

پایینتر |

جمعبندی…

Suricata یکی از قدرتمندترین ابزارهای امنیتی متنباز در حوزه تشخیص و جلوگیری از نفوذ است که با پشتیبانی از قابلیتهای پیشرفته مانند چندریسمانی، تحلیل دقیق ترافیک و پشتیبانی از ruleهای Snort انتخابی مناسب برای شبکههای پیچیده و پر ترافیک به شمار میرود. اگرچه نیاز به منابع بیشتر و پیکربندی دقیقتری دارد، اما توانایی آن در تشخیص تهدیدات پیشرفته آن را به گزینهای حرفهای برای متخصصان امنیت تبدیل کرده است.

موارد اخیر

-

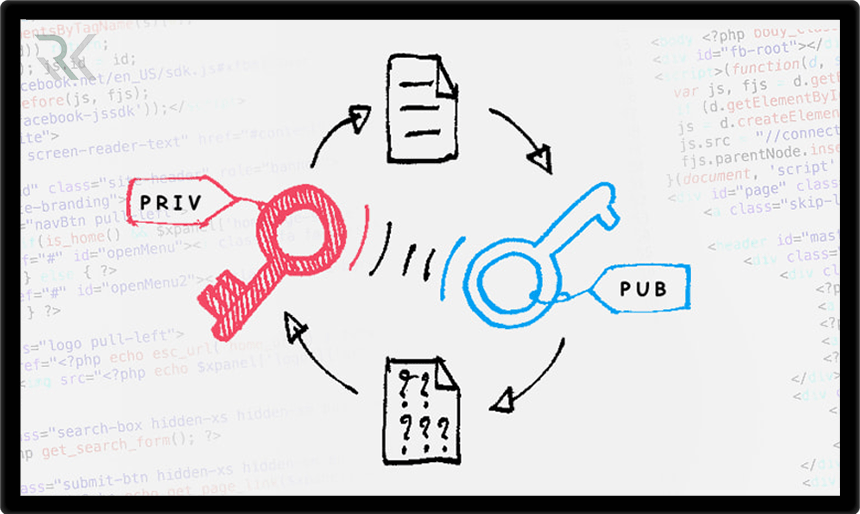

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه -

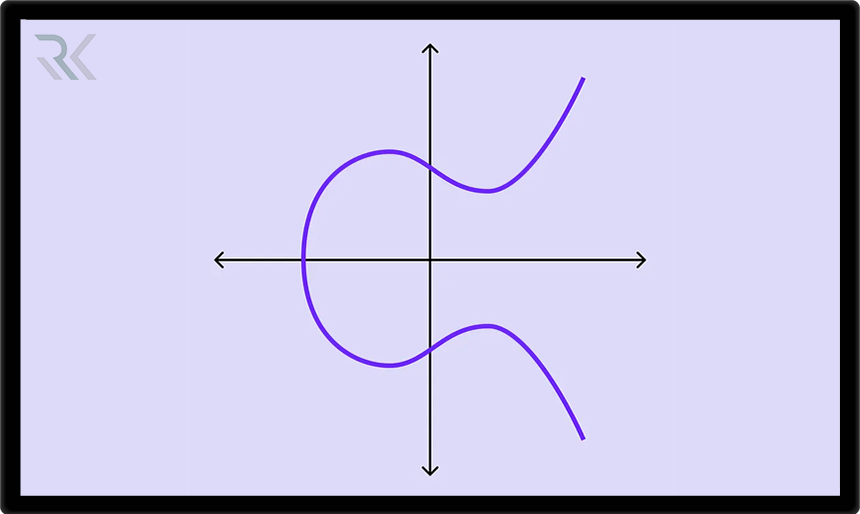

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال)

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال) -

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟ -

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد -

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN -

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2 -

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟ -

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN -

معماری Leaf‑Spine چیست؟ راهنمای کامل Spine‑and‑Leaf در شبکه

معماری Leaf‑Spine چیست؟ راهنمای کامل Spine‑and‑Leaf در شبکه -

پروتکل MSTP چیست و چگونه Load Balancing را در VLANها ممکن میکند؟

پروتکل MSTP چیست و چگونه Load Balancing را در VLANها ممکن میکند؟

برترین ها

-

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه -

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال)

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال) -

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟ -

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN -

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *