حمله Password Spraying چیست؟ منظور از اسپری کردن رمز عبور چیست؟

در دنیای امروز که امنیت اطلاعات به یکی از مهمترین دغدغههای افراد و سازمانها تبدیل شده است، حملات سایبری به روشهای مختلفی در تلاشاند تا به دادههای حساس دست یابند. یکی از این روشها، حمله اسپری کردن رمز عبور (Password Spraying) است که با بهرهگیری از رمزهای عبور ساده و رایج، امنیت سیستمها و حسابهای کاربری را به چالش میکشد. این حمله، برخلاف روشهای هدفمند، بر گستردگی تلاشها تمرکز دارد و به جای حمله به یک حساب خاص، تعداد زیادی حساب را با رمزهای رایج آزمایش میکند.

در این مقاله قصد داریم به طور دقیق بررسی کنیم که حملات اسپری کردن رمز عبور چیست، چگونه انجام میشود، چه تهدیداتی به همراه دارد و چگونه میتوان از وقوع آن پیشگیری کرد.

حمله Password Spraying چیست و چگونه کار میکند؟

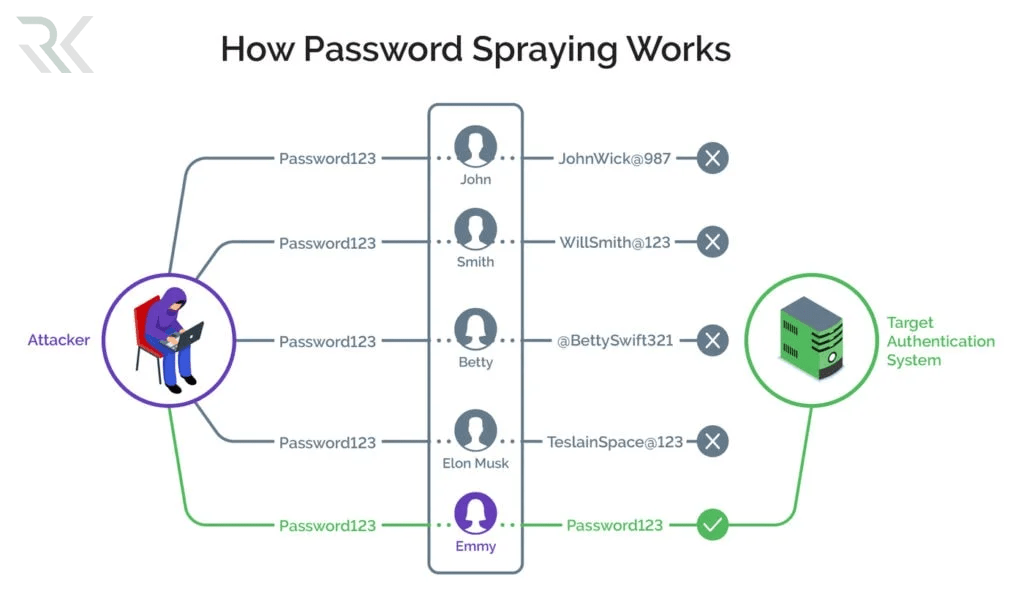

حمله Password Spraying یکی از روشهای متداول در حملات سایبری است که به جای هدف قرار دادن یک حساب کاربری خاص با رمزهای متعدد، تعداد زیادی حساب کاربری را با تعداد محدودی از رمزهای عبور رایج آزمایش میکند. این حمله معمولاً برای دور زدن سیستمهای شناسایی نفوذ طراحی شده است، زیرا برخلاف حملات brute force تلاشهای ورود به حسابها به صورت آهسته و پراکنده انجام میشود تا مانع از قفل شدن حسابهای کاربری شود.

روش کار این حمله به این صورت است که مهاجم فهرستی از نامهای کاربری (مانند ایمیلهای کاری یا حسابهای شبکههای اجتماعی) را به دست میآورد و سپس رمزهای عبور ساده و رایجی مانند “123456”، “password” یا “welcome” را برای ورود به این حسابها امتحان میکند. این روش به دلیل اینکه رمز عبور واحدی برای حسابهای متعدد آزمایش میشود، احتمال شناسایی توسط سیستمهای امنیتی را کاهش داده و به مهاجمان اجازه میدهد بدون جلب توجه به حسابهای کاربران دسترسی پیدا کنند.

تفاوت حمله Password Spraying با حملات Brute Force

حمله Password Spraying و Brute Force هر دو از روشهای محبوب در دسترسی غیرمجاز به حسابهای کاربری هستند، اما در نحوه اجرا و هدفگیری تفاوتهای اساسی دارند. در حمله Brute Force مهاجم یک حساب کاربری خاص را هدف قرار داده و با آزمودن تعداد بیشماری از رمزهای عبور ممکن تلاش میکند به آن حساب دسترسی پیدا کند. این روش با تلاشهای سریع و مداوم همراه است و معمولاً به دلیل حجم بالای درخواستها توسط سیستمهای امنیتی شناسایی و متوقف میشود.

در مقابلش حمله Password Spraying تعداد زیادی از حسابهای کاربری را هدف قرار داده و از تعداد محدودی از رمزهای عبور رایج استفاده میکند. این روش به صورت آهسته و پراکنده اجرا میشود تا مانع از قفل شدن حسابها یا شناسایی توسط سیستمهای امنیتی شود. برخلاف Brute Force که به دنبال یک رمز عبور خاص برای یک حساب خاص است، Password Spraying بیشتر به ضعف کاربران در انتخاب رمزهای عبور ساده و رایج تکیه دارد و از این نقطه ضعف سوءاستفاده میکند.

حمله Brute Force چیست و چه خطری دارد؟

چه کسانی قربانی حملات اسپری کردن پسورد میشوند؟

حملات اسپری کردن پسورد میتوانند افراد و سازمانهای مختلف را هدف قرار دهند. کاربران عادی که از رمزهای عبور ضعیف یا رایج استفاده میکنند، اولین قربانیان احتمالی این حملات هستند. سازمانها و شرکتها نیز به دلیل استفاده کارکنان از رمزهای عبور ساده و نبود پروتکلهای امنیتی مناسب، در معرض این تهدید قرار دارند. حسابهای کاربری مهم، مانند حسابهای مدیران سیستم یا حسابهایی با دسترسی به اطلاعات حساس و مالی، اهداف اصلی مهاجمان به شمار میروند.

راههای پیشگیری و رفع حملات اسپری کردن رمز عبور

-

استفاده از احراز هویت چندعاملی (MFA)

یکی از مؤثرترین راهها برای جلوگیری از حملات اسپری کردن رمز عبور، استفاده از احراز هویت چندعاملی است. این روش به کاربران نیاز دارد علاوه بر رمز عبور، یک عامل دیگر (مانند پیامک، اپلیکیشن تأیید هویت یا بیومتریک) را برای ورود ارائه دهند. حتی در صورت حدس زدن رمز عبور، مجرمان سایبری نمیتوانند عامل دوم را جعل کنند، که این لایه امنیتی اضافی از دسترسی غیرمجاز جلوگیری میکند.

احراز هویت چندعاملی (MFA): انتخاب مناسب برای امنیت آنلاین+مزایا و چالشها

-

تبعیت از دستورالعملهای NIST در مدیریت رمز عبور

موسسه ملی استاندارد و فناوری (NIST) توصیه میکند طول رمز عبور اهمیت بیشتری نسبت به پیچیدگی آن دارد. رمزهای عبور طولانی اما ساده به کاربران کمک میکنند آنها را به راحتی به خاطر بسپارند و امنیت بیشتری ایجاد کنند. همچنین تطبیق رمزهای عبور با لیستهای رمزهای نقضشده میتواند احتمال موفقیت حملات را کاهش دهد.

چارچوب امنیتی NIST چیست؟ آشنایی با استانداردها و ساختار

-

فعالسازی حفاظت از رمز عبور در Active Directory

ابزارهایی مانند Active Directory Password Protection به مدیران سیستم این امکان را میدهد که از استفاده از رمزهای عبور رایج یا ساده جلوگیری کنند. این تنظیمات میتوانند فهرستهای سفارشی از رمزهای عبور ناامن را نیز اعمال کنند تا از همان ابتدا از ورود مهاجمان جلوگیری شود.

-

پیکربندی سیاستهای قفل حساب کاربری

با اعمال سیاستهای قفل حساب برای تعداد محدودی از تلاشهای ناموفق، میتوانید تلاشهای متوالی مهاجمان را مسدود کنید. باید یک آستانه مناسب برای این قفل تعیین شود تا کاربران قانونی در صورت اشتباه ساده با مشکل مواجه نشوند. فرآیند ریست کردن حساب نیز باید بهصورت ایمن و ساده طراحی شود.

-

محدود کردن دسترسی به سیستمهای حساس

تعداد افرادی که به سیستمها و دادههای حساس سازمان دسترسی دارند را محدود کنید. این کار باعث کاهش سطح حمله و سختتر شدن دسترسی مهاجمان به منابع حیاتی میشود. بررسی دورهای مجوزها و حذف دسترسیهای غیرضروری از اهمیت بالایی برخوردار است.

-

اجرای حملات شبیهسازیشده (Pen Testing)

با شبیهسازی حملات اسپری کردن رمز عبور، نقاط ضعف زیرساختهای خود را شناسایی کنید. این تمرینها به شما کمک میکنند تا رویکردهای امنیتی خود را بهبود بخشیده و آماده مقابله با حملات واقعی باشید.

-

استفاده از ابزارهای نظارتی و شناسایی تهدید

ابزارهای مانیتورینگ میتوانند تلاشهای ناموفق و الگوهای غیرعادی ورود را شناسایی کنند. با فعال کردن این ابزارها، سازمانها میتوانند در سریعترین زمان ممکن نسبت به تلاشهای حمله اسپری کردن رمز عبور واکنش نشان دهند و اقدامات اصلاحی را انجام دهند.

و در نهایت…

برای جلوگیری از حملات اسپری کردن رمز عبور، باید از ترکیبی از فناوریهای امنیتی استفاده کرد. این شامل استفاده از احراز هویت بدون رمز عبور، احراز هویت چند عاملی و کاهش دسترسی به سیستمهای حساس میشود. توصیه میشود از ابزارهای مانیتورینگ برای شناسایی تلاشهای ناموفق ورود و از روشهای پیشگیرانه مانند تغییر منظم رمز عبور، استفاده از بیومتریک و پیادهسازی سیاستهای قفل قوی بهره برد.

موارد اخیر

-

Traceroute چیست و چگونه در عیبیابی شبکه استفاده میشود؟

Traceroute چیست و چگونه در عیبیابی شبکه استفاده میشود؟ -

چگونه از هک شدن حسابهای کاربری جلوگیری کنیم؟ نکات کلیدی و راهکارها

چگونه از هک شدن حسابهای کاربری جلوگیری کنیم؟ نکات کلیدی و راهکارها -

آشنایی با PRTG؛ بهترین ابزار برای مانیتورینگ شبکه و سرورها

آشنایی با PRTG؛ بهترین ابزار برای مانیتورینگ شبکه و سرورها -

عیبیابی شبکه چیست و با چه ابزارهایی انجام میشود؟

عیبیابی شبکه چیست و با چه ابزارهایی انجام میشود؟ -

نرم افزار Samba چیست و چگونه برای انتقال فایل بین ویندوز و لینوکس استفاده میشود؟

نرم افزار Samba چیست و چگونه برای انتقال فایل بین ویندوز و لینوکس استفاده میشود؟ -

سرور برمتال چیست و چه کاربرد و ساختاری دارد؟ مقایسه با VPS

سرور برمتال چیست و چه کاربرد و ساختاری دارد؟ مقایسه با VPS -

پلتفرم ابری Oracle Cloud Infrastructure چیست و چه مزایایی دارد؟

پلتفرم ابری Oracle Cloud Infrastructure چیست و چه مزایایی دارد؟ -

تفاوت ابر عمومی (Public Cloud) و ابر خصوصی (Private Cloud) چیست؟ مقایسه کامل و کاربردی

تفاوت ابر عمومی (Public Cloud) و ابر خصوصی (Private Cloud) چیست؟ مقایسه کامل و کاربردی -

آشنایی با ابر هیبریدی (Hybrid Cloud)؛ ترکیبی هوشمند از امنیت و مقیاسپذیری

آشنایی با ابر هیبریدی (Hybrid Cloud)؛ ترکیبی هوشمند از امنیت و مقیاسپذیری -

چند ابری (Multicloud) چیست و چه تفاوتی با Hybrid Cloud دارد؟

چند ابری (Multicloud) چیست و چه تفاوتی با Hybrid Cloud دارد؟

برترین ها

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *