تحلیل بدافزار چیست؟ تفاوت Malware Analysis با آنتیویروس چیست؟

تحلیل بدافزار (Malware Analysis) فرایندی تخصصی در حوزه امنیت سایبری است که با هدف شناسایی و بررسی عملکرد بدافزارها انجام میشود. بدافزارها از جمله تهدیدات رایج در دنیای دیجیتال هستند که میتوانند به سرقت اطلاعات، تخریب سیستمها و یا اجرای عملیات مخرب بپردازند. در دنیای امروز که حملات سایبری بهطور مداوم در حال افزایش هستند، شناخت بدافزارها و تحلیل آنها به سازمانها و افراد کمک میکند تا در برابر این تهدیدات ایمنتر باشند و راهحلهای موثرتری برای پیشگیری و مقابله ارائه دهند.

تحلیل بدافزار چیست؟

تحلیل بدافزار (Malware Analysis) فرآیندی است که در آن بدافزارها، شامل ویروسها، کرمها، تروجانها و دیگر کدهای مخرب، بهصورت دقیق بررسی میشوند تا عملکرد، اهداف و تأثیرات آنها شناسایی شود. این تحلیل به متخصصان امنیت سایبری کمک میکند تا سازوکار بدافزارها را درک کنند، نقاط ضعف آنها را بیابند و راهکارهایی برای مقابله با آنها ارائه دهند. هدف اصلی تحلیل بدافزار، افزایش آگاهی از تهدیدات سایبری و بهبود راهحلهای امنیتی برای جلوگیری از حملات مشابه در آینده است.

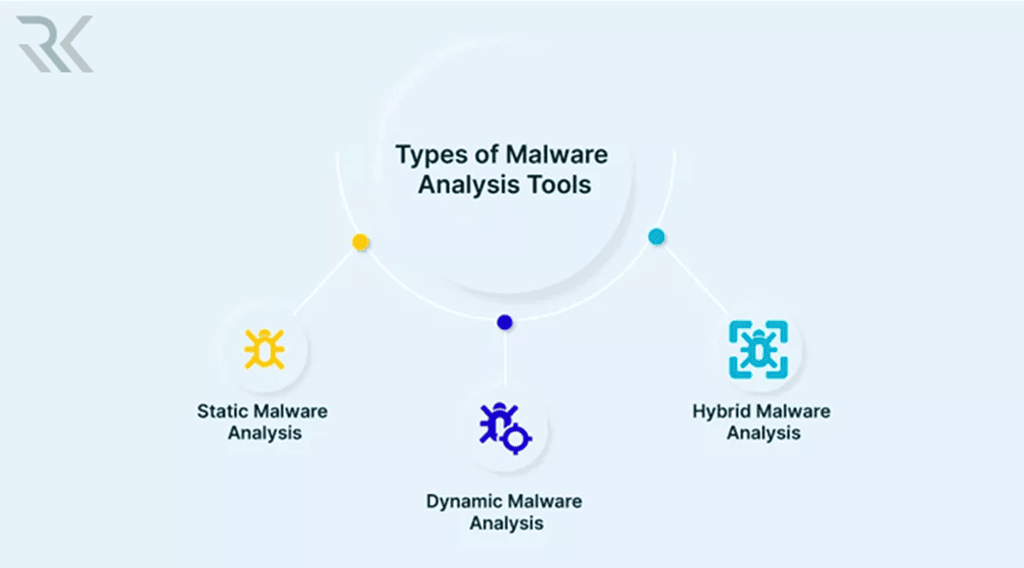

تحلیل بدافزار به دو روش اصلی انجام میشود: تحلیل ایستا (Static Analysis) و تحلیل پویا (Dynamic Analysis). در تحلیل ایستا، بدافزار بدون اجرا شدن بررسی میشود و کدهای آن برای شناسایی رفتارهای احتمالی بررسی میگردد. در مقابل تحلیل پویا به اجرای بدافزار در محیطی کنترلشده میپردازد تا رفتار واقعی آن مشاهده شود. این فرآیندها به شناسایی جزئیاتی مانند نحوه نفوذ بدافزار، آسیبهای احتمالی و روشهای انتقال آن کمک میکنند. اکنون انواع تحلیل بد افزار را به شکل دقیق برسی میکنیم.

انواع روشهای تحلیل بدافزار

-

تحلیل استاتیک (ایستا)

تحلیل استاتیک بدون اجرای بدافزار، تنها با بررسی عناصر ثابت کد، متادیتا، هدرها و منابع آن انجام میشود. این روش برای شناسایی ماهیت بدخواهانه کد و ایجاد شاخصهای خطر (Indicators of Compromise یا IOC) بسیار موثر است. تحلیل استاتیک اغلب سریع و مناسب برای ارزیابی اولیه بدافزار بوده و اطلاعات لازم برای جلوگیری از گسترش تهدید را فراهم میکند.

-

تحلیل داینامیک (پویا)

تحلیل داینامیک با اجرای بدافزار در یک محیط کنترلشده مثل ماشین مجازی، رفتار واقعی آن را مشاهده میکند. این روش به تحلیلگران اجازه میدهد تعاملات بدافزار با ترافیک شبکه، فایل سیستم و تغییرات در رجیستری را بررسی کنند. با مقایسه Snapshot سیستم قبل و بعد از اجرا، الگوهای رفتاری بدافزار شناسایی میشوند. این روش که گاهی «تحلیل رفتاری» نیز نامیده میشود، برای درک تاثیرات عملی بدافزار بسیار کاربردی است.

-

تحلیل دستی

در تحلیل دستی، تحلیلگر به صورت مستقیم کد بدافزار را با استفاده از ابزارهایی مثل دیباگرها و دیکامپایلرها بررسی میکند. این روش زمانبر اما بسیار دقیق است و به درک عمیقی از منطق اصلی بدافزار منجر میشود. تحلیل دستی معمولاً برای شناسایی اهداف استراتژیک و الگوریتمهای پیچیدهای که در تحلیلهای خودکار آشکار نمیشوند، استفاده میشود.

-

تحلیل خودکار

تحلیل خودکار با استفاده از ابزارهای خودکار، مراحل مختلف تحلیل بدافزار را اجرا میکند و ویژگیهای رفتاری و استاتیک آن را شناسایی میکند. این روش سریعتر از تحلیل دستی است و برای دستهبندی و شناسایی خانواده بدافزارها بسیار مفید است. اگرچه این روش نمیتواند منطق اصلی بدافزار را به طور کامل درک کند، اما دادههای لازم برای سیستمهای پاسخ به حادثه و گزارشهای دقیق را تولید میکند.

تحلیل بدافزار چگونه انجام میشود؟

-

به دام انداختن بدافزار:

اولین گام در تحلیل بدافزار، شناسایی و به دام انداختن آن در محیطی امن است. این کار معمولاً با استفاده از ابزارهایی مانند HoneyDB انجام میشود که بدافزارها را جذب و در یک محیط کنترلشده مثل جعبه شن (Sandbox) ذخیره میکند. این مرحله تضمین میکند که بدافزار بدون ایجاد خطر برای سیستمهای واقعی جمعآوری شود.

-

ایجاد یک آزمایشگاه تحلیل بدافزار:

برای تحلیل دقیق بدافزار، یک محیط امن و کنترلشده به نام «آزمایشگاه تحلیل بدافزار» ایجاد میشود. این محیط معمولاً با استفاده از ماشینهای مجازی طراحی میشود تا امکان اجرای بدافزار بدون آسیب به سیستمهای واقعی فراهم شود. چنین محیطهایی قابلیت بازگشت به تنظیمات اولیه را دارند و میتوانند فعالیت بدافزار را با دقت بررسی کنند.

-

نصب ابزارهای لازم:

در مرحله بعد، ابزارهای تحلیل بدافزار روی آزمایشگاه مجازی نصب میشوند. ابزارهایی مانند دیساسمبلرها، دیباگرها و ابزارهای نظارتی کمک میکنند تا ساختار و رفتار بدافزار شناسایی شود. بسیاری از این ابزارها در پلتفرمهایی مثل GitHub در دسترس هستند و به تحلیلگران امکان بررسی دقیق کدها و فرآیندهای مخرب را میدهند.

-

گرفتن Snapshot:

قبل از اجرای بدافزار، از سیستم عامل آزمایشگاه یک Snapshot گرفته میشود. این Snapshot به تحلیلگران امکان میدهد که تغییرات ناشی از اجرای بدافزار را مقایسه کنند. بررسی تغییرات محیطی، کلیدی برای شناسایی فعالیتها و تأثیرات مخرب بدافزار است.

-

آغاز بررسی بدافزار:

در این مرحله، بدافزار به صورت ایستا (Static Analysis) و پویا (Dynamic Analysis) مورد بررسی قرار میگیرد. تحلیل ایستا شامل بررسی کد بدون اجرای آن است، در حالی که تحلیل پویا رفتار بدافزار را هنگام اجرا در محیط کنترلشده تحلیل میکند. این فرآیندها میتوانند به صورت دستی یا با ابزارهای خودکار انجام شوند.

-

مستندسازی نتایج:

در پایان تمام نتایج حاصل از تحلیل، از جمله رفتارها، تغییرات و الگوهای بدافزار مستندسازی میشود. این مستندات به متخصصان امنیت سایبری کمک میکند تا راهکارهای پیشگیرانه و مقابلهای مناسبی طراحی کنند و در آینده از حملات مشابه جلوگیری کنند.

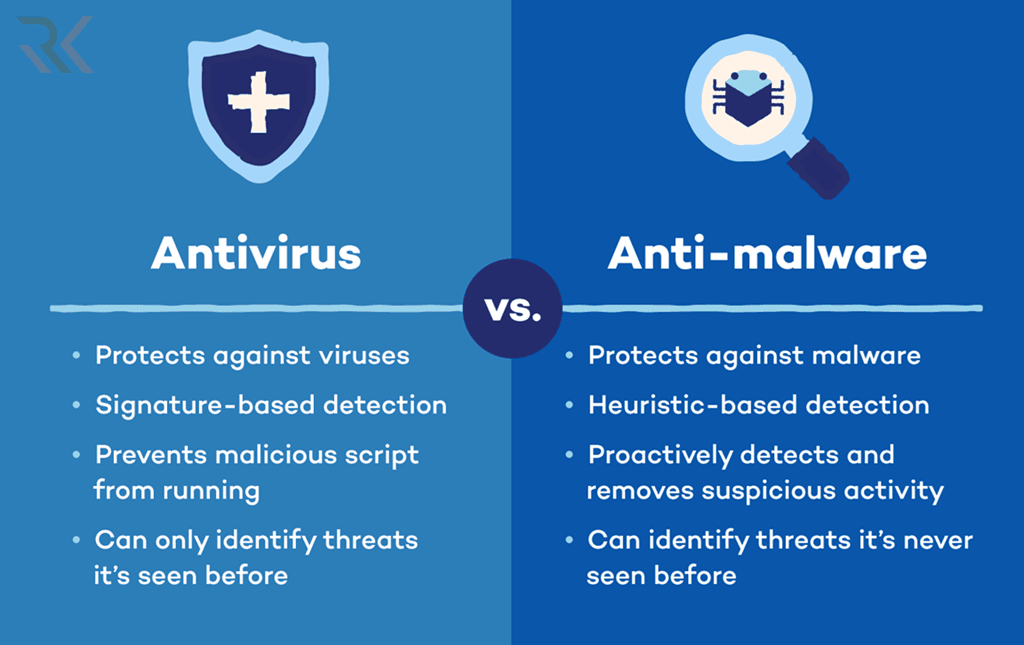

تفاوت Malware Analysis با آنتیویروس

تحلیل بدافزار (Malware Analysis) و آنتیویروس هر دو در حوزه امنیت سایبری فعالیت میکنند، اما اهداف و عملکرد آنها متفاوت است. تحلیل بدافزار یک فرایند تخصصی و دقیق است که هدف آن بررسی عمقی ساختار، رفتار و اهداف بدافزارها است. این فرایند بیشتر توسط تحلیلگران امنیتی برای شناسایی تهدیدات جدید، ایجاد روشهای پیشگیری و بهبود سیستمهای امنیتی استفاده میشود. در مقابل آنتیویروس یک نرمافزار آماده و خودکار است که برای شناسایی، مسدودسازی و حذف تهدیدات شناختهشده به کار میرود و بیشتر برای کاربران عمومی طراحی شده است.

تحلیل بدافزار معمولاً در آزمایشگاههای امنیتی یا توسط تیمهای پاسخ به حادثه انجام میشود و نیازمند دانش تخصصی و ابزارهای پیشرفته است. این روش میتواند بدافزارهای ناشناخته یا پیچیده را نیز بررسی و شناسایی کند. اما آنتیویروسها بر اساس پایگاه دادهای از امضای بدافزارهای شناختهشده عمل میکنند و معمولاً در برابر تهدیدات ناشناخته یا حملات پیشرفته مانند بدافزارهای روز صفر (Zero-Day) محدودیت دارند.

ابزارهای محبوب برای تحلیل بدافزار

-

IDA Pro

IDA Pro یکی از قدرتمندترین ابزارهای دیاسمبلر (Disassembler) و دیباگر برای تحلیل بدافزار است. این ابزار با نمایش کدهای ماشین در قالب کدهای خواناتر، به تحلیلگران امکان میدهد ساختار داخلی بدافزار را بررسی کنند. همچنین با قابلیتهای گرافیکی و پشتیبانی از پلاگینهای متنوع، IDA Pro به تحلیلگران کمک میکند تا کدهای پیچیده را تجزیه و تحلیل کنند.

-

Cuckoo Sandbox

Cuckoo Sandbox یک ابزار منبعباز برای تحلیل داینامیک بدافزار است. این ابزار با اجرای بدافزار در محیطی ایزوله (مانند جعبه شن)، رفتار آن را تحت نظر میگیرد. گزارشهای تولیدشده توسط Cuckoo شامل اطلاعاتی درباره فایلهای ایجادشده، تغییرات رجیستری، و ارتباطات شبکهای است که برای تحلیلگران بسیار ارزشمند است.

-

Binwalk

Binwalk یک ابزار تخصصی برای تحلیل فایلهای باینری و شناسایی محتوای مخفی در آنها است. این ابزار به ویژه در شناسایی فایلهای فشرده، امضاهای دیجیتالی و پارتیشنهای مخفی کاربرد دارد. تحلیلگران میتوانند با استفاده از Binwalk اطلاعات پنهانی موجود در فایلهای بدافزار را کشف کنند.

-

PEiD

PEiD ابزاری ساده و قدرتمند برای شناسایی اطلاعات مربوط به فایلهای اجرایی در سیستم عامل ویندوز است. این ابزار اطلاعاتی نظیر کامپایلرها، فشردهسازها و رمزگذارهایی که برای ایجاد بدافزار استفاده شدهاند را شناسایی میکند و برای تحلیل استاتیک بسیار مفید است.

-

YARA

YARA یک ابزار محبوب برای شناسایی و طبقهبندی بدافزارها بر اساس الگوهای خاص است. تحلیلگران میتوانند قوانین (Rules) سفارشی را برای شناسایی خانوادههای مختلف بدافزار ایجاد کنند. این ابزار به ویژه در تحلیل حجم بالایی از فایلها و شناسایی الگوهای مشترک در میان آنها کاربرد دارد.

-

Radare2

Radare2 یک ابزار تحلیل بدافزار منبعباز است که برای دیاسمبل و دیباگ کردن بدافزارها به کار میرود. این ابزار دارای رابط خط فرمان قدرتمند و قابلیتهای متنوعی برای تحلیل فایلهای اجرایی و باینری است. Radare2 برای تحلیلگران حرفهای که به دنبال ابزارهای انعطافپذیر هستند، گزینهای ایدهآل محسوب میشود.

-

Hybrid Analysis

Hybrid Analysis یک پلتفرم ابری برای تحلیل داینامیک و استاتیک بدافزار است. این ابزار به کاربران اجازه میدهد تا بدافزارها را در محیطهای کنترلشده اجرا کرده و گزارشهای جامع در مورد رفتار آنها دریافت کنند. قابلیت اشتراکگذاری نتایج با جامعه تحلیلگران از دیگر مزایای این ابزار است.

جمعبندی…

تحلیل بدافزار یکی از حیاتیترین فرایندها در حوزه امنیت سایبری است که با شناسایی ساختار، رفتار و اهداف بدافزارها، به پیشگیری و مقابله با تهدیدات سایبری کمک میکند. این فرایند شامل روشها و ابزارهای متنوعی است که از تحلیل استاتیک و داینامیک تا تحلیل دستی و خودکار را در بر میگیرد. با توجه به رشد روزافزون تهدیدات سایبری، اهمیت تحلیل بدافزار بیش از پیش احساس میشود و دانش و مهارت در این زمینه برای متخصصان امنیت سایبری ضروری است. این فرآیند نهتنها به شناسایی بدافزارهای جدید کمک میکند، بلکه نقش مهمی در تقویت سیستمهای امنیتی و حفاظت از اطلاعات کاربران ایفا میکند.

موارد اخیر

-

Traceroute چیست و چگونه در عیبیابی شبکه استفاده میشود؟

Traceroute چیست و چگونه در عیبیابی شبکه استفاده میشود؟ -

چگونه از هک شدن حسابهای کاربری جلوگیری کنیم؟ نکات کلیدی و راهکارها

چگونه از هک شدن حسابهای کاربری جلوگیری کنیم؟ نکات کلیدی و راهکارها -

آشنایی با PRTG؛ بهترین ابزار برای مانیتورینگ شبکه و سرورها

آشنایی با PRTG؛ بهترین ابزار برای مانیتورینگ شبکه و سرورها -

عیبیابی شبکه چیست و با چه ابزارهایی انجام میشود؟

عیبیابی شبکه چیست و با چه ابزارهایی انجام میشود؟ -

نرم افزار Samba چیست و چگونه برای انتقال فایل بین ویندوز و لینوکس استفاده میشود؟

نرم افزار Samba چیست و چگونه برای انتقال فایل بین ویندوز و لینوکس استفاده میشود؟ -

سرور برمتال چیست و چه کاربرد و ساختاری دارد؟ مقایسه با VPS

سرور برمتال چیست و چه کاربرد و ساختاری دارد؟ مقایسه با VPS -

پلتفرم ابری Oracle Cloud Infrastructure چیست و چه مزایایی دارد؟

پلتفرم ابری Oracle Cloud Infrastructure چیست و چه مزایایی دارد؟ -

تفاوت ابر عمومی (Public Cloud) و ابر خصوصی (Private Cloud) چیست؟ مقایسه کامل و کاربردی

تفاوت ابر عمومی (Public Cloud) و ابر خصوصی (Private Cloud) چیست؟ مقایسه کامل و کاربردی -

آشنایی با ابر هیبریدی (Hybrid Cloud)؛ ترکیبی هوشمند از امنیت و مقیاسپذیری

آشنایی با ابر هیبریدی (Hybrid Cloud)؛ ترکیبی هوشمند از امنیت و مقیاسپذیری -

چند ابری (Multicloud) چیست و چه تفاوتی با Hybrid Cloud دارد؟

چند ابری (Multicloud) چیست و چه تفاوتی با Hybrid Cloud دارد؟

برترین ها

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *