حمله به جدول رنگین کمانی (Rainbow Attack)

حمله به جدول رنگین کمانی چیست؟

راه های مختلفی برای شکستن پسوردها وجود دارد که استفاده از جدول رنگین کمان یکی از آنهاست. اما فریب این ن...

حمله Pass-the-Hash (PtH) چیست؟

حمله Pass-the-Hash (PtH) چیست؟

حمله Pass-the-Hash نوعی حمله سایبری است که در آن هش رمز عبور از مدیران دزدیده شده و برای دسترسی غیرمجاز ...

تحلیل و مدیریت ریسکهای سازمانی

ارزیابی ریسک چیست ؟

ارزیابی ریسک عبارتی است که برای توصیف فرآیند یا روش کلی استفاده می شود که در آن:

شما خطرات و عوامل ریسک که پتانس...

Zero Trust security model

مدل امنیتی سنتی که توسط سازمانها برای حفاظت از سیستمهای اطلاعاتی استفاده میشد، بر دفاع محیطی متمرکز بود و به طور ضمنی به هر کسی در د...

قبول مسئولیت حمله به شهرداری ایالات متحده توسط گروه مدوسا

به گزارش کارگروه حملات سایبری خبرگزاری سایبربان، شهر تارانت در ایالت تگزاس، دو هفته پیش تایید کرد که قربانی یک حمله باج افزاری بوده است...

استاندارد ملی امنیت اطلاعات،سایبری و حریم خصوصی تدوین شد

استاندارد ملی «امنیت اطلاعات، امنیت سایبری و حفاظت از حریم خصوصی- سامانه مدیریت امنیت اطلاعات- الزامات» در کمیته ملی فناوری اطلاعات تد...

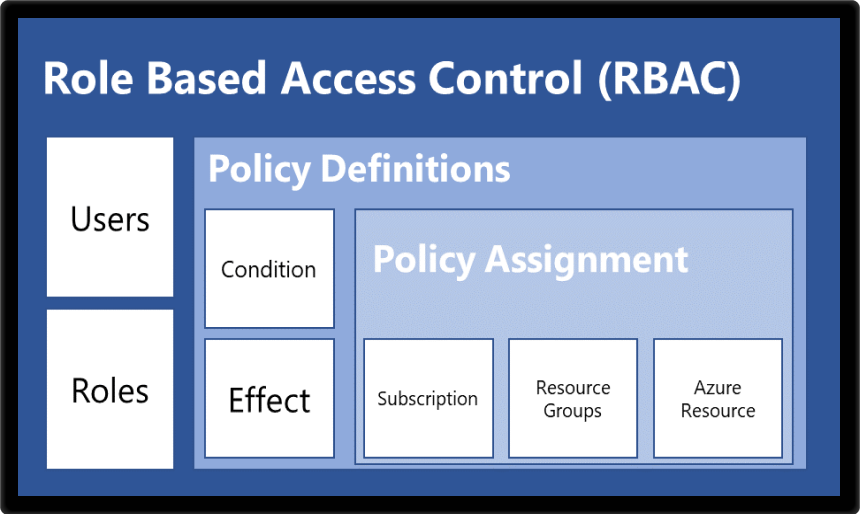

کنترل دسترسی مبتنی بر نقش (RBAC) چیست؟

کنترل دسترسی مبتنی بر نقش (RBAC) روشی برای محدود کردن دسترسی به شبکه بر اساس نقشهای تک تک کاربران در یک شرکت است. سازمان ها از RBAC که...

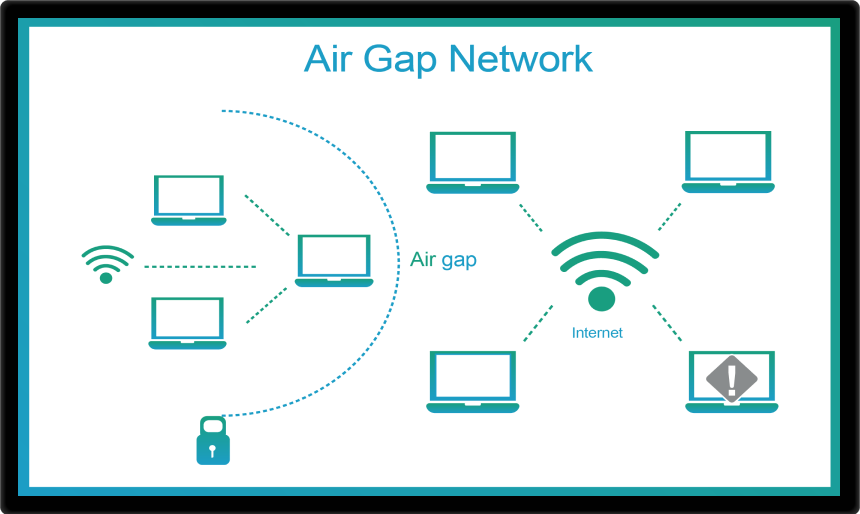

شبکه های Air Gap

کاربردAir Gap در طول سالیان مختلف:

در ابتدا باید به این موضوع اشاره کنیم که Air Gap در اوایل برای حفاظت از شبکه های دولتی فوق سری ای...

فناوری عامل تغییردهنده روندهای اصلی آینده جهان است.

آینده جهان در حوزههای مختلف درگیر تحولات بزرگی است و براساس آن هر جامعهای لازم است جهت مدیریت این تغییرها و پیامدهای آن بر زندگی، کسب...