جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

Email Spoofing یا جعل ایمیل یکی از رایجترین روشهای کلاهبرداری اینترنتی است که در آن مهاجمان با جعل آدرس فرستنده، ایمیلهایی ظاهراً م...

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

اصطلاحاتی مثل Hashing، Encryption و Obfuscation زیاد شنیده میشوند، اما اغلب بهاشتباه بهجای یکدیگر استفاده میشوند. هر کدام از این مف...

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

در حال حاضر محافظت از کد، دادهها و منطق نرم افزارها به یکی از دغدغههای اصلی توسعهدهندگان و تیمهای امنیتی تبدیل شده است. Obfuscation...

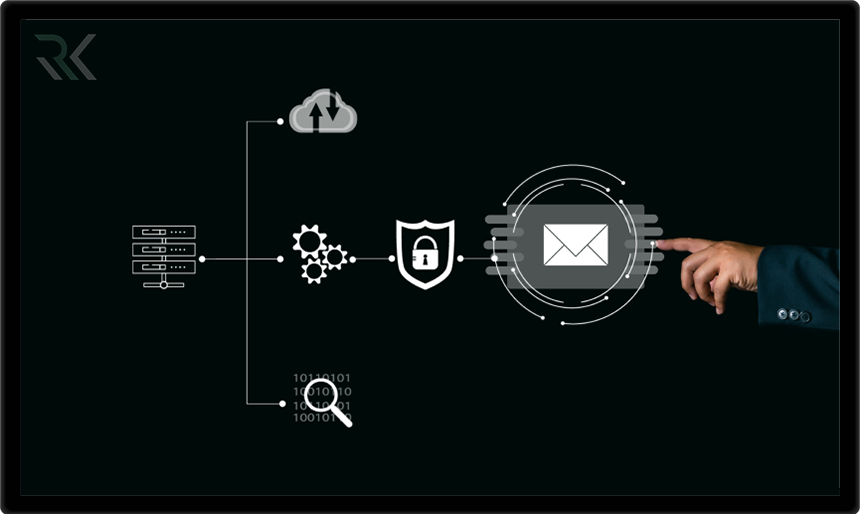

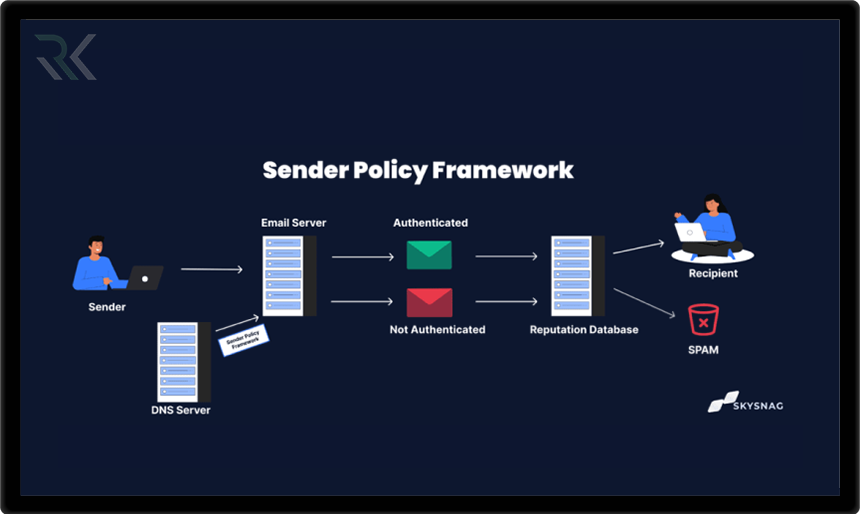

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

احراز هویت ایمیل یکی از مهمترین پایههای امنیت در ارتباطات دیجیتال است که نقش مستقیمی در جلوگیری از جعل ایمیل، فیشینگ و سوءاستفاده از ...

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

با افزایش حملات فیشینگ و جعل ایمیل، احراز هویت ایمیل به یکی از ارکان اصلی امنیت ارتباطات دیجیتال تبدیل شده است. DKIM بهعنوان یکی از اس...

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

با افزایش حملات فیشینگ و جعل ایمیل، امنیت ایمیل به یکی از دغدغههای اصلی سازمانها و وبسایتها تبدیل شده است. DMARC بهعنوان یک استاند...

حمله جعل وب سایت چیست و چگونه یک وب سایت جعلی را تشخیص دهیم؟ + مقایسه با فیشینگ

با گسترش استفاده از اینترنت و انجام امور مالی، اداری و شخصی بهصورت آنلاین، جعل وب سایت به یکی از رایجترین روشهای کلاهبرداری سایبری ت...

CSR در گواهی دیجیتال چیست؟ آموزش جامع Certificate Signing Request و نحوه ساخت آن در سیستمهای مختلف

در فرآیند راهاندازی ارتباطات امن و دریافت گواهی دیجیتال، مفهومی به نام CSR یا Certificate Signing Request نقش کلیدی دارد. CSR در واقع ...