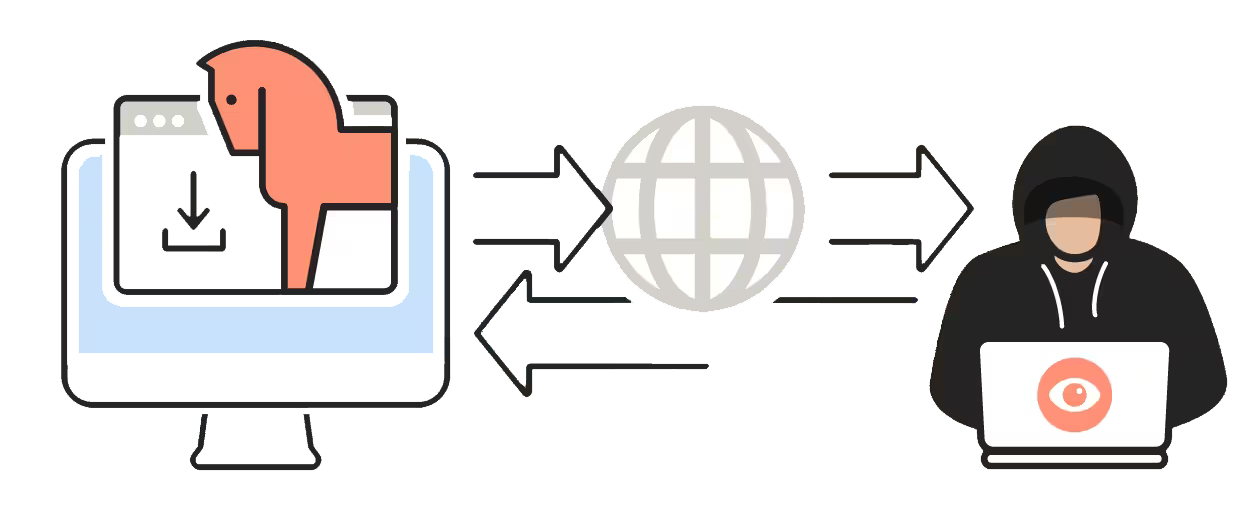

بدافزار Andromeda ماهیت بات دارد که از طریق ارتباط با شبکه و تزریق کد در پردازههای سالم سیستم قربانی، میتواند فایلهای مخرب دیگری را دانلود کرده و آنها را اجرا کند و همچنین در حین اجرا اطلاعاتی از سیستم قربانی را سرقت کرده و به سرورهای مشخصی ارسال کند. این بدافزار در واقع یک نمونه بات از مجموعه بدافزار Gamarue میباشد.

از علائم آلودگی به این بدافزار، میتوان به موارد زیر اشاره کرد:

- پردازهای با نام msiexec.exe در حال اجرا میباشد.

- وجود فایل بدافزار با نام تصادفی و حجمی بیش از 70 مگابایت که به صورت مخفی در مسیرهای زیر میباشد:

این بدافزار یک بات http_based میباشد که بعد از آلوده کردن سیستم، آن را به شبکه باتها متصل مینماید. این بدافزار ماژولار میباشد و در صورت نیاز اقدام به دانلود کردن ماژول از سرور خود و بهروزرسانی ماژولهای خود میپردازد.

سایز فایل بدافزار زیاد بوده و از هر نمونه به نمونه دیگر متفاوت است. این بدافزار توانایی تغییر محتوای فایلهای خود را دارد و حدود 70 مگابایت آن محتوای بیمصرف میباشد که دائما از نسخهای به نسخهی دیگر در حال تغییر است و فقط 5کیلوبایت محتوای اصلی و مخرب می باشد. بدافزار از این روش جهت مخفی ماندن از دید آنتیویروس ها استفاده میکند، از طرفی به دلیل حجم بالا، بدافزار قابل بررسی و شناسایی در سایتهای آنالیز بدافزار نمیباشد.

در ابتدا بدافزار اقدام به غیر فعالکردن Windows error notificationها میکند. سپس زبانهای نصب شده روی سیستم قربانی را چک میکند. در زیر لیست این زبانها بیان شده است:

Ukrainian

Belarusian

Kazakh

Russian

زبانهای نصب شده بر روی سیستم در قسمتهای مختلف برنامه چک میشود تا یک سری از عملیات خرابکارانه در کشورهایی با زبانهای روسی، اوکراینی، بلاروسی یا قزاقستانی انجام نگیرد. بدافزار برای به دست آوردن تاریخ و زمان کنونی از Network Time Protocol (NTP) استفاده مینماید. برای این کار به سراغ دامنههای NTP زیر رفته و زمان را دریافت میکند، به این ترتیب که از اولین دامنه ذکر شده در زیر شروع کرده و در صورت ناموفق بودن به تلاش خود با دیگر دامنهها ادامه میدهد.

north-america.pool.ntp.org

south-america.pool.ntp.org

asia.pool.ntp.org

oceania.pool.ntp.org

africa.pool.ntp.org

north-america.pool.ntp.org

pool.ntp.org

برای مقابله و پاک سازی این بدافزار از سیستم ها با تیم امنیت امن افزار رایکا تماس بگیرید