Google Drive یکی از پرکاربردترین پلتفرمهای ذخیرهسازی ابری است و به دلیل محبوبیت و قابلیتهای بیشمارش، بسیار مورد هدف عوامل تهدید قرار میگیرد.

سرقت داده یک روش رایج است که عوامل مخرب پس از ورود به یک پلتفرم از آن استفاده میکنند. این روش، به عنوان یک بردار حمله رایج برای سرقت اطلاعات عمل میکند.

تیم تحقیقاتی Mitiga در مورد تکنیکهای استخراج داده در Google Workspace تحقیقی انجام داده است و اهمیت این پلتفرم و روش حمله را برجسته کرده.

تحقیق مذکور با تلاشهای مداوم تیم تحقیقاتی برای کشف و درک حملات ابری و حملات نرمافزار بهعنوان سرویس (SaaS) و اقدامات قانونی هماهنگ است.

حمله به Google Drive

هدف این عوامل مخرب ، غالبا سوءاستفاده از آسیبپذیریهای موجود در Google Drive به منظور دسترسی غیرمجاز به فایلهای حساس و دادههای کاربری است.

کارشناسان طبق تجزیه و تحلیل عمیقی که انجام دادند و یک نقص امنیتی مهم در Google Workspace کشف کردند.

این آسیب پذیری به عوامل تهدید اجازه میدهد تا بدون اینکه هیچ رد قابل شناسایی از خود بر جای بگذارند، بهطور مخفیانه دادهها را از Google Drive استخراج کنند.

Google Workspace برای نظارت و ردیابی اقدامات مختلف انجام شده در منابع Google Drive مربوط به شرکت، از ” Drive log events” استفاده میکند و با این کار، شفافیت روبه رشدی را ارائه میدهد.

امنیت Google Workspace

Google Workspace رویدادهای مربوط به دامنههای خارجی، مانند اشتراکگذاری یک شی با کاربران خارج از سازمان و تضمین جامع ردیابی و نظارت را ثبت میکند. این رویدادها برای ارائه یک رکورد کامل از تعاملات با کاربران خارجی ضبط و ثبت میشوند.

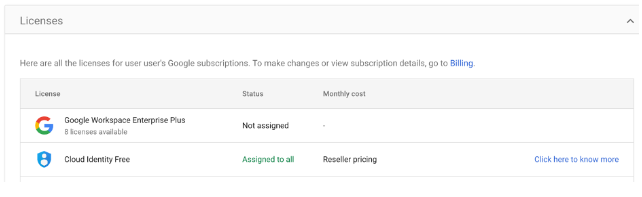

کاربرد این عمل محدود به اقداماتی است که توسط کاربران دارای مجوز پولی انجام میشود. همین مساله، باعث ایجاد محدودیت است اما این محدودیت یک چالش کلیدی است که باید برطرف شود. به همه کاربران Google Drive در ابتدا مجوز “Cloud Identity Free” به عنوان گزینه پیشفرض ارائه میشود. این مجوز در اکوسیستم Google Drive به کاربر، دسترسی و عملکرد اولیه را ارائه میدهد. در این قسمت ، مدیران باید مجوز پولی را برای در دسترس قرار دادن ویژگیهای مازاد، به کاربران اختصاص دهند؛ بهویژه مجوز «Google Workspace Enterprise Plus».

مجوزهای پولی و پیشفرض

شرکت امن افزار رایکا به شما توصیه میکند:

• تحت «رویدادهای ثبت مدیریت »، تمام رویدادهای مربوط به واگذاری مجوز و لغو آن را کنترل کنید.

• انجام منظم جستجوی تهدیدات در Google Workspace، به ویژه برای شناسایی و بررسی این فعالیت خاص ضروری است.

• میتوانید با انجام این جستجوهای پیشگیرانه، تهدیدات احتمالی و نقضهای امنیتی را به طور موثری شناسایی کرده و کاهش دهید.

میتوانید به منظور شناسایی مؤثر مواردی که فایلها از یک درایو مشترک به یک درایو خصوصی کپی میشوند و متعاقباً دانلود میشوند، بر رویدادهای “source_copy” نظارت کنید که امری بسیار مهم است.