پایگاه دانش

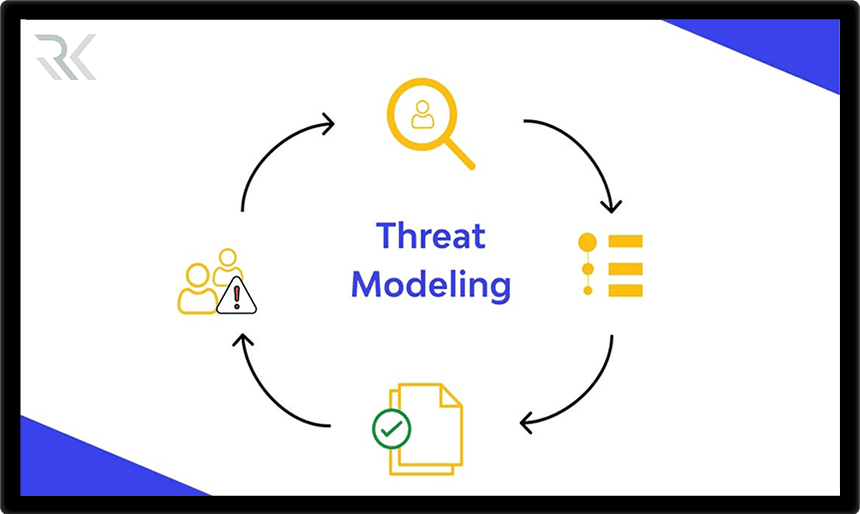

پیشگیری همیشه مؤثرتر از درمان است. مدلسازی تهدید (Threat Modeling) یکی از کلیدیترین روشها برای پیشبینی و درک خطرات پیش […]

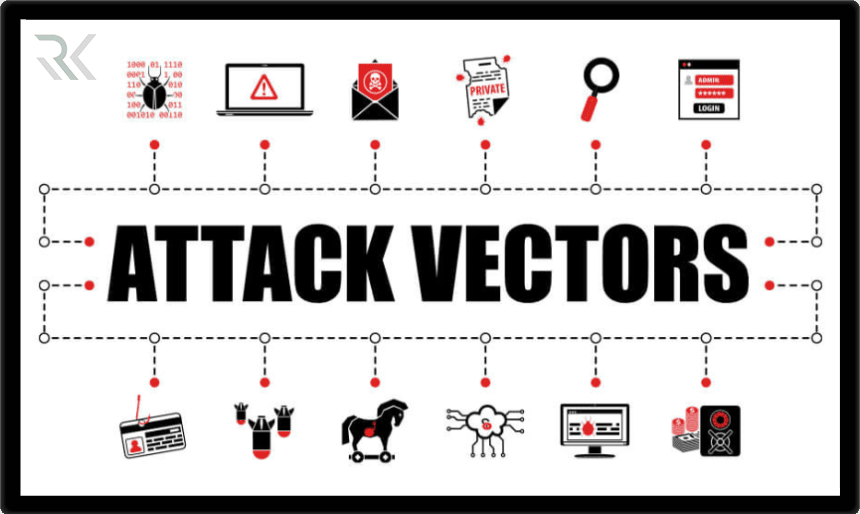

درک نحوهی نفوذ مهاجمان به سیستمها، پایهی دفاع مؤثر به شمار میرود. مفهومی که این مسیر یا راه نفوذ را […]

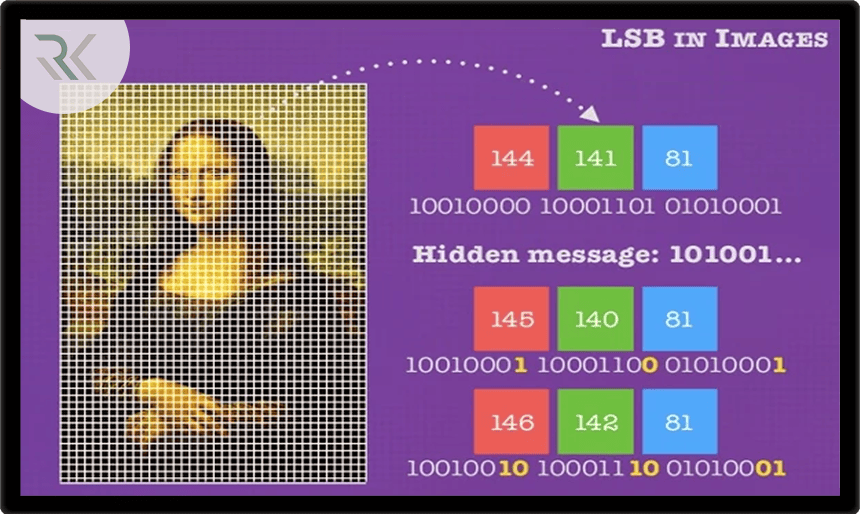

در حوزه علوم کامپیوتر هر دادهای در نهایت به زبان صفر و یک بیان میشود. در این میان کم اهمیتترین […]

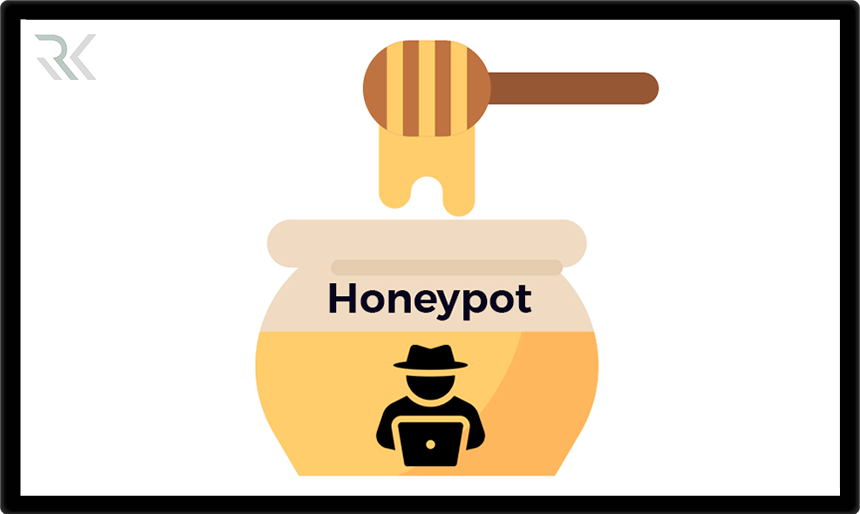

در دنیای پیچیده امنیت سایبری، هر روز مهاجمان از روشهای جدیدی برای نفوذ به شبکهها استفاده میکنند. یکی از هوشمندانهترین […]

دادهها بزرگترین دارایی سازمانها و افراد بهشمار میروند، حفظ محرمانگی اطلاعات نقشی حیاتی پیدا کرده است. یکی از روشهای هوشمندانه […]

موفقیت کسبوکارها دیگر به حدس و تجربه شخصی تکیه ندارد، بلکه بر توانایی پیشبینی آینده با استفاده از دادههای گذشته […]

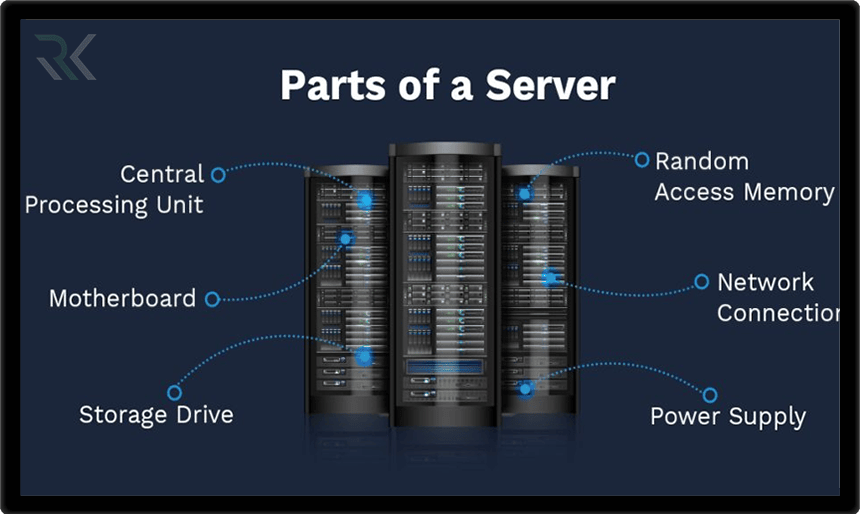

سرعت، پایداری و امنیت اطلاعات نقش حیاتی در بقای سازمانها دارد، انتخاب و تجهیز صحیح سرور به یکی از ارکان […]

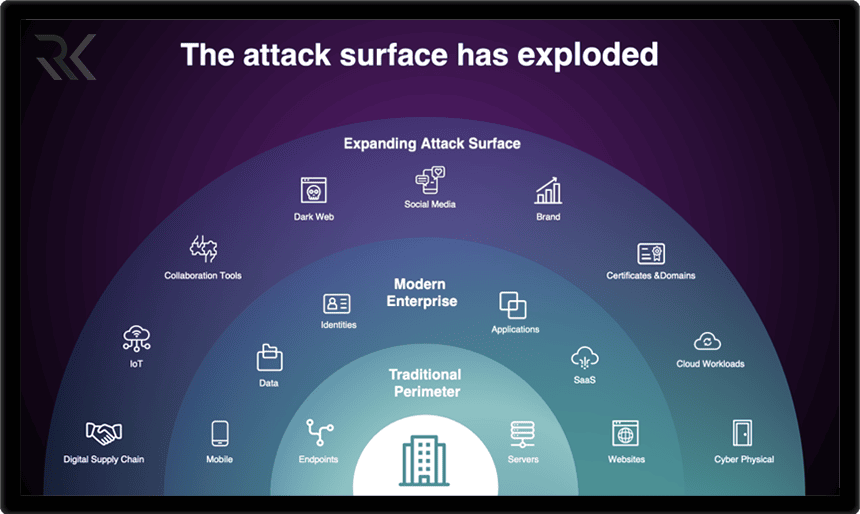

مفهوم Attack Surface (سطح حمله) یکی از حیاتیترین مباحث امنیت سایبری است که تعیینکننده میزان آسیبپذیری یک سازمان در برابر […]

بیشتر فعالیتهای سازمانی از طریق اینترنت انجام میشود، تهدیدات وب نیز به سرعت در حال تکاملاند. از حملات فیشینگ و […]

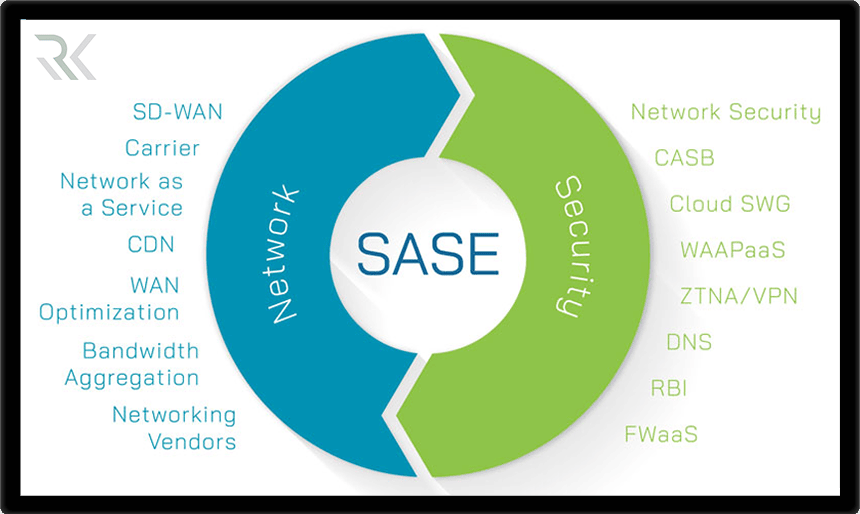

کاربران از هر مکانی و با هر دستگاهی به شبکه سازمانی متصل میشوند، امنیت و یکپارچگی شبکه دیگر محدود به […]

پروتکلTLS یکی از مهمترین ابزارها برای ایجاد ارتباطات امن در اینترنت است. این پروتکل با استفاده از رمزنگاری، صحت دادهها […]

Suricata یک ابزار متنباز و پیشرفته در حوزه امنیت شبکه است که برای شناسایی نفوذ (IDS)، جلوگیری از نفوذ (IPS) […]

ابزار hping یکی از ابزارهای قدرتمند و محبوب در دنیای امنیت شبکه و تست نفوذ است که به متخصصان این […]

حملات Spoofing در شبکه به تکنیکهایی اطلاق میشود که در آنها مهاجم هویت یا آدرسهای شبکه را جعل میکند تا […]

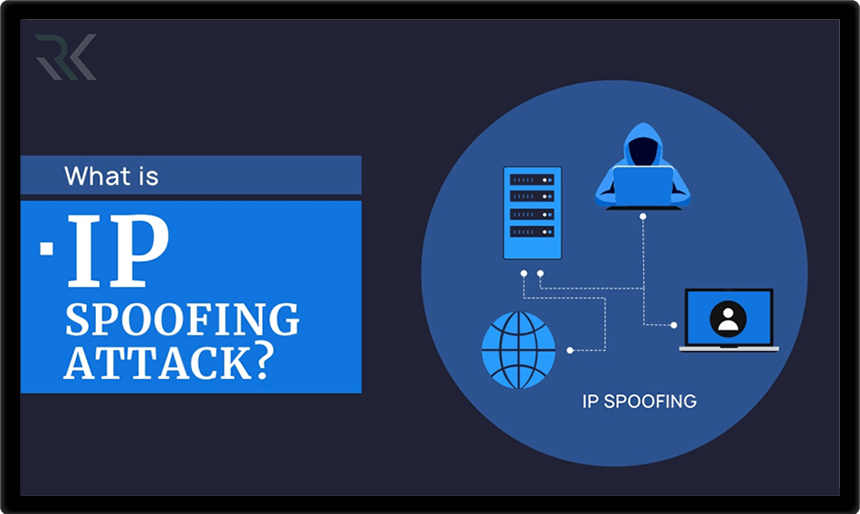

جعل IP یا IP Spoofing یکی از روشهای رایج در حملات سایبری است که در آن، مهاجم با تغییر آدرس […]

حملات Flood یکی از رایجترین و مؤثرترین روشهای حملات سایبری هستند که با ارسال حجم بالایی از ترافیک به سمت […]

در جهان امروز که ارتباطات آنلاین با سرعت بالا در حال گسترش است، پروتکلهای نوین مانند QUIC برای افزایش کارایی […]

حمله SYN Flood یکی از رایجترین و خطرناکترین انواع حملات DoS است که با سوءاستفاده از فرآیند اتصال TCP منابع […]

سیستم DNS یکی از حیاتیترین اجزای ارتباط بین کاربران و وبسایت هاست. حملات DNS Flood با ارسال حجم زیادی از […]

ابزارهایی که امکان تحلیل و ارسال بستههای سفارشی را فراهم میکنند در امنیت شبکه و تست نفوذ اهمیت زیادی دارند. […]

با رشد روزافزون خدمات بانکداری دیجیتال و مهاجرت بانکهای ایرانی به سمت ارائه خدمات غیرحضوری، سطح حملات سایبری علیه زیرساختهای […]

تهدیدی پنهان در قلب ساختمانهای هوشمند با گسترش فناوریهای هوشمند و اتصال همهچیز به اینترنت (IoT)، حملات سایبری دیگر تنها […]

کنترل دسترسی به زبان ساده یعنی تعیین اینکه چه کسی، چه زمانی و به چه منابعی اجازه دسترسی دارد. این […]

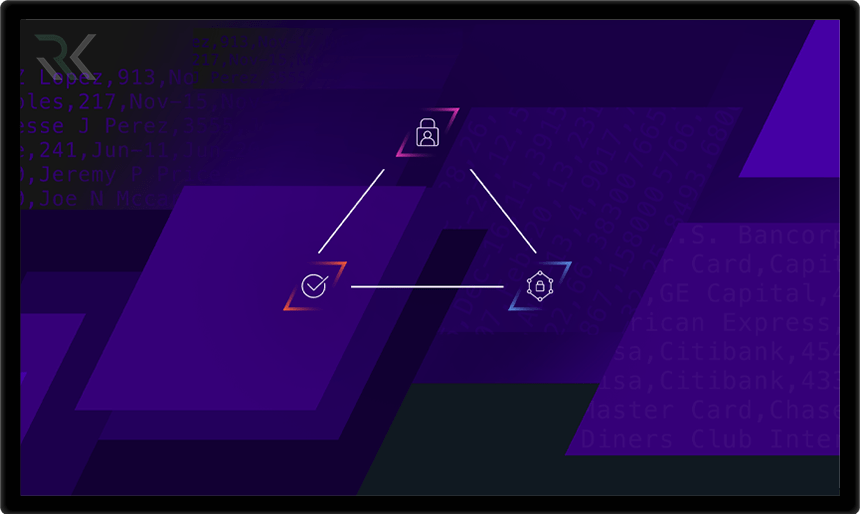

مثلث CIA یکی از اصول پایهای در امنیت اطلاعات است که از سه عنصر کلیدی محرمانگی (Confidentiality)، یکپارچگی (Integrity) و […]

آسیبپذیری IDOR یا Insecure Direct Object References یکی از رایجترین و در عین حال خطرناکترین ضعفهای امنیتی در برنامههای تحت […]

یکی از روشهای نوین و مؤثر برای کشف آسیبپذیریها، استفاده از برنامههای «باگ بانتی» (Bug Bounty) است؛ راهکاری که به […]

با رشد سریع خدمات دیجیتال، پلتفرمهای رایانش ابری (Cloud) در ایران نیز توسعه چشمگیری داشتهاند. از پلتفرمهایی مانند ابر آروان، […]

امنیت کارتهای بانکی به یکی از دغدغههای اصلی کسبوکارها و کاربران تبدیل شده است. استاندارد PCI-DSS بهمنظور حفاظت از دادههای […]

در دنیای امروز که اطلاعات حیاتیترین دارایی سازمانها محسوب میشود، حفاظت از دادههای حساس در برابر نشت، سوءاستفاده یا سرقت، […]

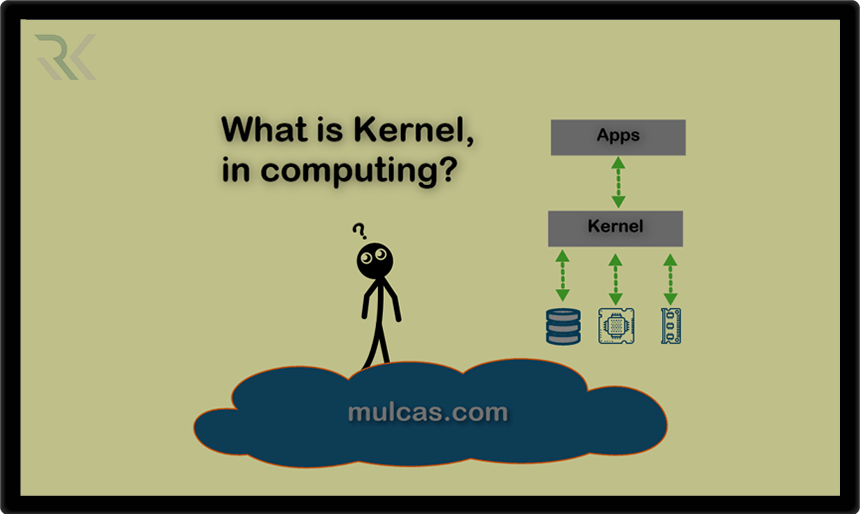

سیستمعامل یکی از اساسیترین اجزای هر رایانه است که وظیفه مدیریت منابع سختافزاری و فراهم کردن بستری برای اجرای نرمافزارها […]

سیستمعامل یونیکس (Unix) یکی از تأثیرگذارترین و پرکاربردترین سیستمعاملها در تاریخ فناوری اطلاعات است که نخستین بار در دهه ۱۹۷۰ […]

سیستمعامل BSD یکی از قدیمیترین و پایدارترین شاخههای سیستمعامل یونیکس است که با تمرکز بر امنیت، عملکرد بالا و مجوز […]

نرمافزار متنباز (Open Source) به نرمافزارهایی گفته میشود که کد منبع آنها بهصورت رایگان در دسترس عموم قرار دارد و […]

سازمانها نیازمند راهکارهایی سریع، پایدار و امن برای انتقال و ذخیرهسازی اطلاعات هستند. یکی از فناوریهای مهم و تخصصی در […]

SUSE یکی از قدیمیترین و معتبرترین توزیعهای لینوکس است که با تمرکز بر پایداری، امنیت و مقیاسپذیری برای استفاده در […]

لینوکس یکی از محبوبترین سیستمعاملهای متنباز در جهان است که با توزیعهای متنوع خود، پاسخگوی نیازهای مختلف کاربران، از مبتدی […]

یکی از فناوریهای مهم در حوزه ذخیرهسازی داده FCoE یا Fiber Channel Over Ethernet است که امکان انتقال دادههای ذخیرهسازی […]

در ذخیرهسازی اطلاعات مدیریت دقیق و بهینه دادهها اهمیت زیادی دارد. یکی از مفاهیمی که نقش کلیدی در این زمینه […]

روشهای مختلفی برای نگهداری و دسترسی به دادهها وجود دارد که یکی از سادهترین و قدیمیترین آنها، DAS یا Direct […]

دیتاسنترها یا مراکز داده، به عنوان زیرساختهای حیاتی در دنیای دیجیتال، مکانهایی هستند که در آنها دادهها ذخیره، پردازش و […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل