حمله سایبری ناموفق به غول خودروسازی ایالات متحده

تجزیه و تحلیل تهدید از سوی بلک بری، یک کمپین فیشینگ نیزه ای یا اسپیرفیشینگ (spearphishing) را در اواخر سال 2023 از سوی گروه تهدید فین7 (FIN7) دنبال کرد که هدف آن، این خودروساز آمریکایی بود.

فین7 که همچنین با نامهای کربن اسپایدر (Carbon Spider)، البروس (Elbrus) و سانگریا تمپست (Sangria Tempest) شناخته میشود، کارمندانی را با «سطوح بالایی از حقوق اداری» هدف قرار میدهد.

بلکبری بیان کرد که مدافعان سایبری، کمپین را زودتر شناسایی کردند، یک سیستم آلوده را پیدا کردند و قبل از اینکه هکرها فرصتی برای نفوذ به عمق بیشتری پیدا کنند و از طریق حرکت جانبی وارد شبکه شوند، دسترسی آنها را جدا کردند.

بلک بری با اطمینان بالا، این حمله را به دلیل تکنیک های مبهم سازی امضای گروه و استفاده از ابزارهای بارگذاری بدافزار شناخته شده مانند پاورترش (PowerTrash)، که مایکروسافت آن را به عوامل فین7 مرتبط کرده است، به این گروه سایبری نسبت داد.

فین7 از سال 2013 فعال بوده است.

تحلیلگران تهدید می گویند که در حدود سال 2020، فعالیت این گروه به “شکار بازی های بزرگ” تغییر کرد؛ فعالیت های جنایی هدفمند و کم حجم که با انتظارات بازدهی بالا از قربانیان مالی انجام می شود.

در این نوع حملات، هکر از تعدادی تکنیک برای ورود غیرقانونی به شبکههای شرکتی استفاده میکند، از جمله ارسال جعبههای هدیه تزئینی حاوی درایوهای آلوده.

فین7 به دیگر گروه های مجرم سایبری از جمله گولد نیاگارا (Gold Niagara)، بلک کت (BlackCat) یا ای ال پی اچ وی (Alphv) وابسته است.

گزارشهای اخیر همچنین نشان میدهد که فین7 در استقرار باجافزارهایی مانند ریویل (Revil) و دارکساید (DarkSide) به عنوان بخشی از حملات آنها مشارکت دارد که نشاندهنده تغییر به سمت تاکتیکهای تهاجمیتر است.

مایکروسافت سال گذشته اعلام کرد که این گروه با گروه باج افزاری کلوپ (Clop) ارتباط دارد.

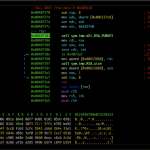

در این کمپین، این گروه از ایمیلهای فیشینگ نیزهای متناسب با قربانی مورد نظر استفاده کرد که حاوی پیوندهایی به دامنه (URL) مخرب «advanced-ip-sccanner.com» بود که برای تقلید از یک وبسایت اسکن آی پی (IP) قانونی طراحی شده بود.

این آدرس آی پی، قربانیان را به یک اکانت دراپ باکس (Dropbox) متعلق به مهاجمان هدایت می کرد و باعث میشد که آنها به طور ناآگاهانه یک فایل اجرایی مخرب به نام WsTaskLoad.exe را دانلود کنند.

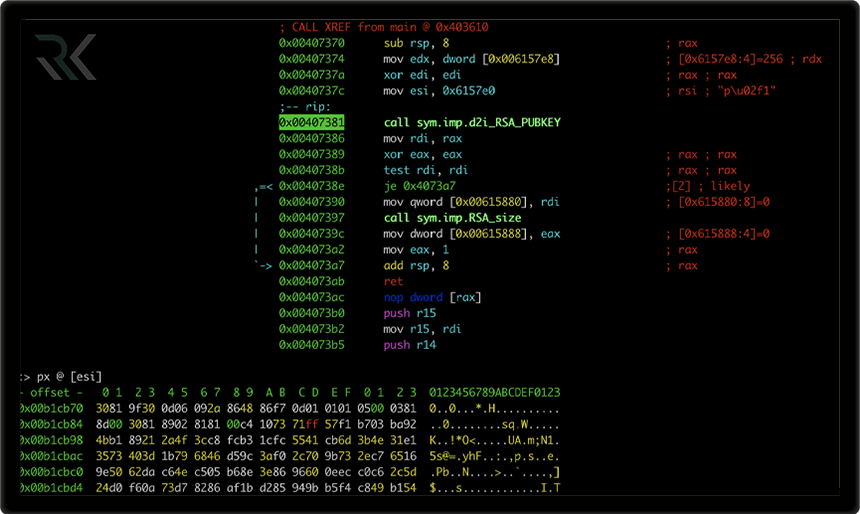

محموله اولیه یک فرآیند اجرای چند مرحله ای را برای استقرار محموله نهایی آغاز می کرد؛ درب پشتی معروف به آنوناک یا کاربانک.

به عنوان بخشی از جریان اجرای خود، WsTaskLoad.exe یک فایل wav. را خوانده و رمزگشایی می کند که به عنوان یک بارگذار عمل می کند و محموله رمزگذاری شده را که در فایل صوتی به ظاهر سالم جاسازی شده بود، استخراج می کرده است.

تجزیه و تحلیل بلک بری (BlackBerry) از زیرساخت شبکه مهاجم، یک شبکه به هم پیوسته از دامنه ها و سرورهای پروکسی را نشان داد که فین7 برای تسهیل تحویل و حفظ دسترسی به سیستم های در معرض خطر استفاده می کرده است.

موارد اخیر

-

سیستمعامل BSD چیست و چه کاربردهایی دارد؟ مقایسه با لینوکس

سیستمعامل BSD چیست و چه کاربردهایی دارد؟ مقایسه با لینوکس -

سیستم OSSEC چیست؟ برسی سامانه شناسایی تشخیص نفوذ OSSEC

سیستم OSSEC چیست؟ برسی سامانه شناسایی تشخیص نفوذ OSSEC -

آشنایی با تیم بنفش در امنیت سایبری و تفاوت آن با تیمهای قرمز و آبی

آشنایی با تیم بنفش در امنیت سایبری و تفاوت آن با تیمهای قرمز و آبی -

Cobalt Strike چیست؟ معرفی ابزار حرفهای شبیهسازی حملات سایبری

Cobalt Strike چیست؟ معرفی ابزار حرفهای شبیهسازی حملات سایبری -

همه چیز درباره تیم آبی (Blue Team) و تیم قرمز (Red Team) در امنیت سایبری : نقشها، ابزارها و اهمیت همکاری

همه چیز درباره تیم آبی (Blue Team) و تیم قرمز (Red Team) در امنیت سایبری : نقشها، ابزارها و اهمیت همکاری -

کالی لینوکس چیست و برای چه کسانی مناسب است؟ برسی سیستمعامل Kali Linux

کالی لینوکس چیست و برای چه کسانی مناسب است؟ برسی سیستمعامل Kali Linux -

نرمافزار وایرشارک (Wireshark) چیست و در چه مواردی کاربرد دارد؟

نرمافزار وایرشارک (Wireshark) چیست و در چه مواردی کاربرد دارد؟ -

اوپن سورس چیست و چرا اهمیت دارد؟ + معرفی بهترین پروژههای متنباز

اوپن سورس چیست و چرا اهمیت دارد؟ + معرفی بهترین پروژههای متنباز -

تست نفوذ یا Penetration Testing چیست و چرا برای امنیت دیجیتال حیاتی است؟

تست نفوذ یا Penetration Testing چیست و چرا برای امنیت دیجیتال حیاتی است؟ -

آشنایی با Birthday Attack و راههای مقابله با آن در امنیت سایبری

آشنایی با Birthday Attack و راههای مقابله با آن در امنیت سایبری

برترین ها

-

سیستم OSSEC چیست؟ برسی سامانه شناسایی تشخیص نفوذ OSSEC

سیستم OSSEC چیست؟ برسی سامانه شناسایی تشخیص نفوذ OSSEC -

آشنایی با تیم بنفش در امنیت سایبری و تفاوت آن با تیمهای قرمز و آبی

آشنایی با تیم بنفش در امنیت سایبری و تفاوت آن با تیمهای قرمز و آبی -

Cobalt Strike چیست؟ معرفی ابزار حرفهای شبیهسازی حملات سایبری

Cobalt Strike چیست؟ معرفی ابزار حرفهای شبیهسازی حملات سایبری -

همه چیز درباره تیم آبی (Blue Team) و تیم قرمز (Red Team) در امنیت سایبری : نقشها، ابزارها و اهمیت همکاری

همه چیز درباره تیم آبی (Blue Team) و تیم قرمز (Red Team) در امنیت سایبری : نقشها، ابزارها و اهمیت همکاری -

کالی لینوکس چیست و برای چه کسانی مناسب است؟ برسی سیستمعامل Kali Linux

کالی لینوکس چیست و برای چه کسانی مناسب است؟ برسی سیستمعامل Kali Linux

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *