روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ متخصصین کسپرسکی اخیراً امنیت یک مدل ربات اسباببازی را بررسی کردند و متوجه آسیبپذیریهایی در آن شدند که اجازه میداد عاملین مخرب با هر ربات اینچنینی تماس ویدیویی بگیرند، اکانت والدین را سرقت کنند یا حتی سفتافزار دستکاریشده را آپلود نمایند. با ما همراه باشید تا این تهدید را بیشتر بررسی کنیم.

مگر یک ربات اسباببازی چه کارهایی از دستش برمیآید؟

مدل اسباببازی رباتی که ما بررسی کردیم نوعی هیبرید اسمارتفون تبلت است و بلندگوی هوشمند چرخداری دارد که به آن اجازه حرکت میدهد. این ربات دست و پا ندارد پس گشتن در کل خانه میتواند تنها گزینه آن در تعامل فیزیکی با محیطش باشد. بخش مرکزی ربات را یک تاچاسکرین بزرگ تشکیل داده که میتواند رابط کاربری کنترلی را نمایش دهد. این در واقع اپ یادگیری تعاملی مخصوص کودکان است که صورت کارتونیِ بامزهای هم دارد که حالاتش بنا بر زمینههای مختلف تغییر میکند: باید اعتراف کنیم توسعهدهندگان در این بخش گل کاشتند. شما میتوانید با فرمانهای صوتی ربات را کنترل کنید اما برخی قابلیتهای آن از این فرمانهای صوتی پشتیبانی نمیکنند پس گاهی باید ربات را بگیرید و صورتش را که نمایشگر درونسازهای است سیخونک بزنید! افزون بر میکروفون درونسازهای و بلندگوی بلندش، این ربات دوربین زاویه بازی بالای اسکرینش دارد. قابیت کلیدیاش از سمت فروشنده، توانایی خانواده در برقراری تماس ویدیویی با کودکانشان از طریق همین ربات است.

در قسمت جلویی، تقریباً در نیمه راه بین اسکرین و چرخها یک حسگر شناسایی اشیاء به شدت نوری وجود دارد که کمک میکند ربات با اجسام برخورد نکند. شناسایی موانع کاملاً از دوربین اصلی مستقل عمل میکند و توسعهدهندگان به طور کارامدی یک شاتر فیزیکی هم افزودند که تماماً دوربین دوم را کاور میکند. پس اگر نگرانید کسی ممکن است با آن دوربین شما یا فرزندتان را جاسوسی کند (البته بعداً فهمیدیم بیدلیل هم نیست چنین نگرانیای وجود دارد) میتوانید شاتر را ببندید. و اگر نگرانید کسی روی میکروفون درونسازهای استراق سمع کند میتوانید ربات را خاموش کنید (و با توجه به زمانی که بوت کردنش میبرد، حقیقتاً خاموشی خوبی است و نمیشود “حالت خواب” فرضش کرد). همانطور که میشود انتظار داشت، اپی مخصوص کنترل و نظارت اسباببازی، استفادهاش برای خانواده هم امکانپذیر است. و خوب الان میشود این حدس را هم زد که همه اینها به اینترنت وصل است و کلی سرویس کلود آن زیر در حال کار کردن هستند! طبق معمول، هرقدر سیستمی پیچیدهتر، احتمال وجود حفرههای امنیتی بیشتر. که همین باعث میشود کسی سعی کند این حفرهها را اکسپلویت کند. ما بعد از بررسیهای دقیق روی این ربات به چندین آسیبپذیری جدید برخوردیم که در ادامه آنها را توضیح دادهایم:

برقراری تماس ویدیویی غیرقانونی

اولین چیزی که در طول تحقیقمان برخوردیم این بود که عاملین مخرب میتوانستند با هر رباتی از همین نوع ارتباط بگیرند. سرور فروشنده توکنهای سشن ویدیویی را به هر کسی که هم آیدی ربات را داشت و هم آیدی خانواده صادر کرده بود. آیدی ربات را آسان میشد جستجوی فراگیر کرد: هر اسباببازی آیدی نه کاراکتری داشت و شماره سریالی هم روی بدنش پرینت شده بود و البته دو کاراکتر اولی برای هر واحد یکسان بود. و شناسه والدین را میتوان با ارسال درخواستی با شناسه ربات به سرور سازنده بدون هیچ گونه احراز هویت به دست آورد. بنابراین، مهاجم که میخواست با یک کودک رندوم تماس بگیرد، میتوانست شناسه یک ربات خاص را حدس بزند یا با تماس با شناسههای رندوم، بازی رولت چت[1] انجام دهد.

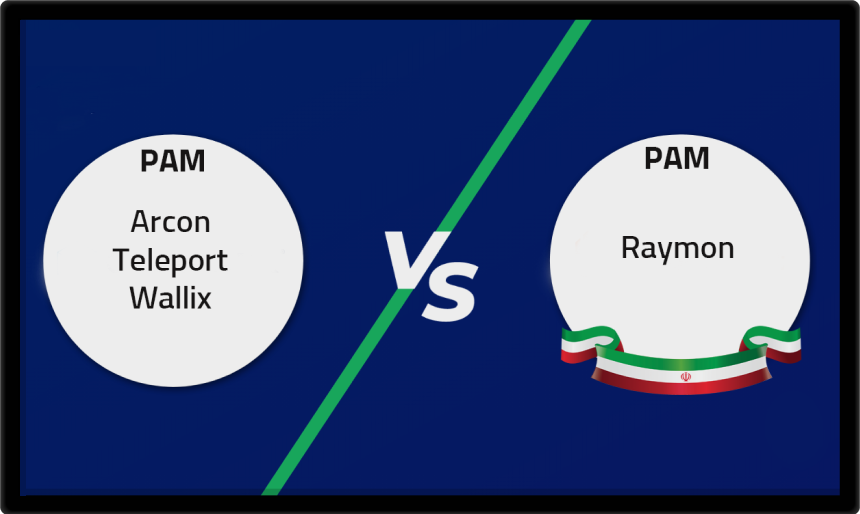

سرقت اکانت والدین به طور کامل

ماجرا به همین جا ختم نمیشود: این سیستم ساده لوح به هر کسی که شناسه ربات دارد اجازه میدهد اطلاعات شخصی زیادی را از سرور بازیابی کند: آدرس IP، کشور محل سکونت، نام فرزند، جنسیت، سن – به همراه جزئیات حساب والدین: آدرس ایمیل والدین، شماره تلفن و کد. که برنامه والدین را به ربات پیوند میدهد.

این به نوبه خود، در را برای حملهای بسیار خطرناک تر باز کرد: ربودن کامل حساب والدین. مهاجم فقط باید چند قدم ساده را انجام میداد:

- اولین مورد این بود که با استفاده از آدرس ایمیل یا شماره تلفنی که قبلاً به دست آورده بود از دستگاه خود وارد حساب والدین شود. مجوز نیاز به ارسال یک کد شش رقمی یک بار مصرف داشت، اما تلاش برای ورود نامحدود بود، بنابراین اعمال بیاهمیت بیاهمیت این کار را انجام میداد.

- تنها با یک کلیک قطع ارتباط ربات از حساب والدین واقعی انجام میشود.

- بعدی میتوانست لینک کردنش به حساب مهاجم باشد. تأیید حساب به کد پیوند که در بالا ذکر شد متکی بود و سرور آن را برای همه کاربران ارسال میکرد.

یک حمله موفقیتآمیز میتوانست به از دست دادن کامل دسترسی به ربات برای والدین منتج شود. و ریکاوری کردن ان هم نیازمند تماس با پشتیبانی فنی بود. حتی بعدش مهاجم میتوانست هنوز کل پروسه را از نو انجام دهد چون تنها چیزی که نیاز داشت آیدی ربات بود که دست نخورده باقی مانده بود!

آپلود سفتافزار دستکاریشده

در آخر، حین بررسی ساز و کار سیستمهای مختلف این ربات کشف کردیم پروسه آپدیت نرمافزار آن نیز مشکلاتی دارد. پکیجهای آپدیت بدون امضای دیجیتال بودند و ربات یک آرشیو آپدیت به طور خاص فرمتشده را در که از سمت سرور فروشنده بدون هیچ تأییدیه اولیه دریافتشده بود نصب کرده بود. این خودش راه حمله به سرور آپدیت را باز میکرد. مهاجمین میتوانستند آرشیو را با یک مدل دستکاریشده عوض کنند و سفتافزار مخرب خود را در آن آپلود کنند که همین اجرای فرمان دلخواه را مجوزهای ابر کاربر روی همه رباتها میسر میکرد. به لحاظ تئوری مهاجمین میتوانستند حرکات ربات را تحت کنترل خود درآورده، از دوربینهای درونسازهای استفاده کرده، میکروفون را برای جاسوسی به کار برده با ربات های دیگر از این نوع تماس گرفته و کلی کارهای دیگر انجام دهند.

راهکار امنیتی

ولی خبر خوب این بود که این داستان پایان خوشی داشت. ما توسعهدهندگان اسباب بازی را در مورد مشکلاتی که کشف کرده بودیم مطلع کردیم و آنها اقداماتی را برای رفع آنها انجام دادند. آسیب پذیریهایی که در بالا توضیح داده شد همگی رفع شدهاند.

در پایان، چند نکته برای ایمن ماندن در هنگام استفاده از ابزارهای مختلف هوشمند آوردهایم:

- به یاد داشته باشید که انواع دستگاههای هوشمند – حتی اسباببازیها – معمولاً سیستمهای دیجیتالی بسیار پیچیدهای هستند که توسعهدهندگان آنها اغلب از ذخیرهسازی امن و قابل اعتماد دادههای کاربر ناتوان هستند.

- هنگام خرید دستگاهی، حتما بازخوردها و نظرات کاربران و در حالت ایده آل، گزارشهای امنیتی را در صورت یافتن آنها از نزدیک بخوانید.

- به خاطر داشته باشید که صرف کشف آسیبپذیریها در یک دستگاه، آن را پایینتر نمیکند: مشکلات را میتوان در هر کجا پیدا کرد. آنچه باید به دنبال آن باشید پاسخ فروشنده است: اگر مشکلی برطرف شده باشد، نشانه خوبی است. اگر فروشنده به نظر اهمیت ندهد، این نشانه خوبی نمیتواند باشد.

- برای جلوگیری از جاسوسی یا استراق سمع توسط دستگاههای هوشمندتان، زمانی که از آنها استفاده نمیکنید آنها را خاموش کنید و روی دوربین را ببندید یا چیزی رویش بچسبانید.

- در نهایت، ناگفته نماند که باید از تمام دستگاه های اعضای خانواده خود با یک راهکار امنیتی قابل اعتماد محافظت کنید. مسلماً هک ربات اسباببازی تهدیدی عجیب و غریب میتواند باشد – اما این روزها احتمال مواجهه با انواع دیگر تهدیدات آنلاین هنوز بسیار زیاد است.