حمله Pretexting چیست؟ چگونه فریب حملات پریتکستینگ را نخوریم؟

حملات Pretexting یکی از روشهای پیچیده و هوشمندانه در دنیای مهندسی اجتماعی است که هدف آن فریب افراد با استفاده از داستانها و سناریوهای ساختگی است. در این نوع حملات، مهاجم با جعل هویت یا ارائه اطلاعات قانعکننده تلاش میکند تا اعتماد قربانی را جلب کرده و اطلاعات حساس مانند رمز عبور، شماره کارت بانکی یا دادههای محرمانه را از او دریافت کند.

این حملات به دلیل تمرکز بر مهارتهای ارتباطی و روانشناسی انسان، چالشهای بسیاری را در حوزه امنیت اطلاعات ایجاد کردهاند و مقابله با آنها نیازمند آگاهی و آموزش گسترده است.

حمله Pretexting چیست؟

حمله Pretexting یک روش مهندسی اجتماعی است که در آن مهاجم با ایجاد یک پیشفرض یا سناریوی ساختگی سعی میکند از قربانی اطلاعات حساس و شخصی مانند شماره کارت بانکی، رمز عبور، یا اطلاعات شناسایی جمعآوری کند. مهاجم معمولاً نقش شخصی را ایفا میکند که قربانی ممکن است او را بهطور طبیعی مورد اعتماد قرار دهد، مانند یک همکار، مامور دولتی یا نماینده بانک. هدف اصلی این است که قربانی فریب خورده و اطلاعات مورد نظر را در اختیار مهاجم قرار دهد بدون آنکه متوجه نیت واقعی او شود.

در حملات Pretexting مهاجم به طور دقیق و با دقت سناریویی را طراحی میکند که برای قربانی منطقی و باورپذیر به نظر برسد. این سناریو میتواند شامل تقاضای ارسال مدارک، تغییر جزئیات حسابهای مالی یا حتی درخواست اطلاعات برای تأیید هویت باشد. از آنجایی که حملات Pretexting معمولاً از افراد و شرایط واقعی استفاده میکنند، افراد معمولی ممکن است در برابر آن آسیبپذیر باشند و حتی در صورت داشتن تدابیر امنیتی، بدون توجه به جزئیات وارد این فریب شوند.

روشهای رایج حملات Pretexting

-

جعل هویت

یکی از روشهای اصلی در حملات Pretexting، جعل هویت است. در این روش، مهاجم خود را بهعنوان شخص یا نهاد معتبر، مانند یک کارمند شرکت یا یک مسئول دولتی، معرفی میکند تا قربانی اعتماد کند. مهاجم ممکن است با استفاده از اطلاعات عمومی یا بهدستآمده از منابع مختلف، هویتی باورپذیر ایجاد کند و با استفاده از آن از قربانی اطلاعات حساس بخواهد.

-

ارائه اطلاعات قانعکننده

مهاجم در برخی حملات Pretexting سعی میکند با ارائه اطلاعات دقیق و معتبر به قربانی، او را قانع کند که درخواستهایش قانونی هستند. این اطلاعات میتوانند شامل جزئیات واقعی درباره وضعیت حسابهای مالی، وضعیت شغلی یا دیگر دادههای شخصی قربانی باشند که بهظاهر نشان میدهند که مهاجم کاملاً از شرایط قربانی آگاه است. این روش باعث میشود قربانی کمتر شک کند و به راحتی اطلاعات مورد نظر را در اختیار مهاجم قرار دهد.

-

تماسهای تلفنی جعلی

در بسیاری از حملات Pretexting مهاجم با استفاده از تماسهای تلفنی جعلی سعی میکند قربانی را فریب دهد. مثلاً ممکن است خود را بهعنوان نماینده بانک یا پشتیبانی فنی معرفی کرده و از قربانی بخواهد که جزئیات حساب یا رمز عبور خود را برای تأیید هویت یا رفع مشکل وارد کند. این تماسها معمولاً بهگونهای طراحی میشوند که قربانی حس کند این تماس کاملاً قانونی است و هیچ دلیل خاصی برای شک به آن وجود ندارد.

-

درخواستهای رسمی به ظاهر قانونی

در این روش، مهاجم از شبیهسازی نامههای رسمی، ایمیلها یا فرمهای درخواست برای جمعآوری اطلاعات استفاده میکند. این درخواستها معمولاً بهطور حرفهای طراحی میشوند تا به نظر برسند که از نهادهای قانونی یا شرکتهای معتبر آمدهاند. قربانی به دلیل ظاهر قانونی این درخواستها ممکن است بدون تردید اطلاعات حساس را در اختیار مهاجم قرار دهد.

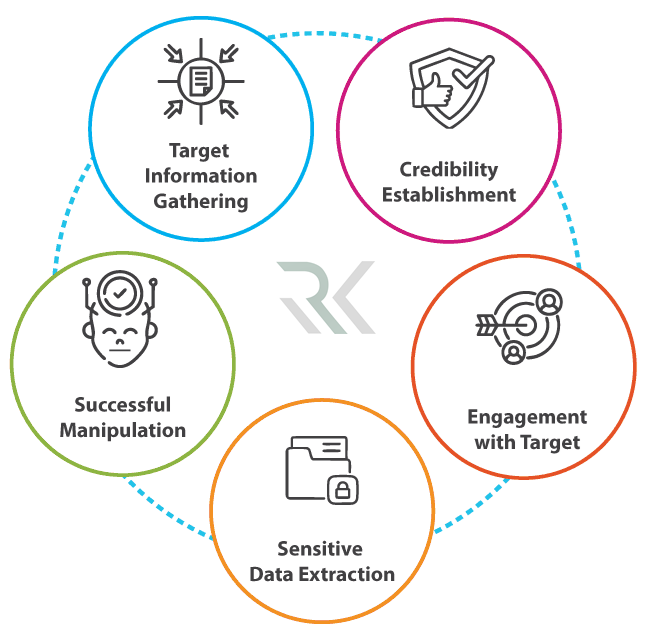

مراحل انجام حمله Pretexting

-

انتخاب هدف:

اولین مرحله در حمله Pretexting، انتخاب هدف مناسب است. مهاجم باید قربانی را شناسایی کرده و اطلاعات اولیه درباره وی جمعآوری کند. این اطلاعات میتواند شامل شغل، موقعیت اجتماعی، علایق یا ارتباطات فرد باشد که به مهاجم کمک میکند تا یک پیشمتن (Pretext) معتبر و قابلقبول بسازد.

-

ایجاد پیشمتن (Pretext):

در این مرحله، مهاجم پیشمتنی میسازد که نشان دهد به دلایل منطقی و قانونی از قربانی اطلاعات خاصی میخواهد. این پیشمتن ممکن است شامل جعل هویت، ارائه اطلاعات قانعکننده یا استفاده از موقعیتهای خاص برای جلب اعتماد قربانی باشد.

-

برقراری ارتباط:

مهاجم با قربانی ارتباط برقرار میکند، ممکن است این ارتباط از طریق تماس تلفنی، ایمیل، یا حتی ملاقات حضوری باشد. هدف این است که قربانی را فریب دهد و او را وادار به ارائه اطلاعات حساس کند. در این مرحله، مهاجم سعی میکند اعتماد قربانی را جلب کرده و از او اطلاعات درخواست شده را دریافت کند.

-

جمعآوری اطلاعات:

پس از برقراری ارتباط و جلب اعتماد قربانی، مهاجم اطلاعات حساس را از قربانی جمعآوری میکند. این اطلاعات میتواند شامل جزئیات مالی، شماره حساب، کلمات عبور، یا اطلاعات شخصی دیگر باشد. مهاجم ممکن است از تکنیکهایی مانند فریب، تهدید یا قانعسازی برای بهدستآوردن این اطلاعات استفاده کند.

تفاوت Pretexting با حملات فیشینگ

حملات Pretexting و فیشینگ هر دو به دنبال فریب کاربران برای بهدستآوردن اطلاعات حساس هستند، اما در روشهای اجرایی آنها تفاوتهای قابل توجهی وجود دارد. در حملات Pretexting مهاجم یک پیشمتن مشخص میسازد و از قربانی میخواهد اطلاعات حساس را بر اساس آن پیشمتن در اختیارش قرار دهد. این پیشمتن معمولاً به صورت یک داستان یا موقعیت قانعکننده است که به مهاجم اجازه میدهد بهطور مستقیم با قربانی ارتباط برقرار کرده و اعتماد او را جلب کند.

حملات فیشینگ معمولاً از طریق ایمیل یا پیامهای جعلی صورت میگیرند که از قربانی میخواهند بر روی لینکهایی کلیک کرده یا اطلاعات خود را وارد فرمهای جعلی کنند. فیشینگ بیشتر بر ارسال پیامهای عمومی و ایجاد فشار از طریق تهدیدات یا درخواستهای فوری متمرکز است، در حالی که Pretexting بیشتر بر ایجاد یک وضعیت خاص و شخصی برای فریب قربانی استوار است.

حمله فیشینگ چیست و چگونه رخ میدهد؟

راهکارهای پیشگیری از حملات Pretexting

آموزش و آگاهی کاربران

یکی از موثرترین روشها برای جلوگیری از حملات Pretexting آموزش کارکنان و کاربران است. باید آنها را آگاه ساخت که همیشه باید هویت افرادی که از آنها اطلاعات میخواهند را تایید کنند. برای مثال، اگر فردی از طریق تلفن یا ایمیل درخواست اطلاعات میکند، باید ابتدا به منابع رسمی مراجعه کنند و هویت درخواستکننده را بررسی کنند.

استفاده از پروتکلهای امنیتی

برای کاهش خطرات حملات Pretexting استفاده از سیستمهای احراز هویت چندعاملی و رمزنگاری اطلاعات بسیار ضروری است. این ابزارها میتوانند از افشای ناخواسته اطلاعات حساس جلوگیری کنند و تنها به افراد مجاز دسترسی بدهند. همچنین استفاده از نرمافزارهای امنیتی برای مانیتور کردن و شناسایی حملات فیشینگ و Pretexting نیز میتواند مفید باشد.

کنترل دسترسی به اطلاعات حساس

محدود کردن دسترسی به اطلاعات حساس یکی دیگر از روشهای پیشگیری است. تنها افرادی که نیاز واقعی به دسترسی به این اطلاعات دارند باید مجوز دریافت کنند. این کار میتواند از سوءاستفادههای احتمالی جلوگیری کند و احتمال موفقیت حملات Pretexting را کاهش دهد.

تماسهای تلفنی و ایمیلهای مشکوک را نادیده بگیرید

افراد باید در برابر تماسهای تلفنی یا ایمیلهای مشکوک واکنش نشان دهند. اگر از منبع ناشناختهای اطلاعات خواسته شد، باید آن تماس را قطع کرده یا بهطور مستقل با سازمان یا شرکت مورد نظر تماس گرفت تا از صحت درخواست اطمینان حاصل کنند.

جمعبندی…

حملات Pretexting یکی از شیوههای مهندسی اجتماعی است که در آن حملهکنندگان با جعل هویت و ایجاد یک سناریو قانعکننده، سعی در استخراج اطلاعات حساس از افراد دارند. این حملات بهطور خاص از طریق تماسهای تلفنی، ایمیلها یا دیگر روشها انجام میشوند و میتوانند برای اهداف مختلفی مانند سرقت اطلاعات شخصی یا دسترسی به حسابهای بانکی استفاده شوند. برای پیشگیری از این نوع حملات، آگاهی بخشی به کاربران، استفاده از پروتکلهای امنیتی مانند احراز هویت چندعاملی، کنترل دسترسی به اطلاعات حساس و بررسی دقیق تماسهای مشکوک اهمیت دارد. با اتخاذ این تدابیر، میتوان خطرات ناشی از حملات Pretexting را بهطور قابلتوجهی کاهش داد و امنیت اطلاعات را در برابر این تهدیدات حفظ کرد.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *