Rate Limiting چیست و چگونه امنیت شبکه را افزایش می دهد؟

سرورها و با حجم بالایی از درخواستها مواجه میشوند که میتواند عملکرد آنها را تحت تأثیر قرار دهد. Rate Limiting یا محدودسازی نرخ درخوا...

حمله Ping of Death چیست؟ آیا حمله Pod باعث آسیب به شبکه ما میشود؟

حمله Ping of Death (PoD) یکی از روشهای قدیمی اما معروف حملات DoS است که با ارسال بستههای ICMP مخرب باعث کرش یا ناپایداری سیستمهای هد...

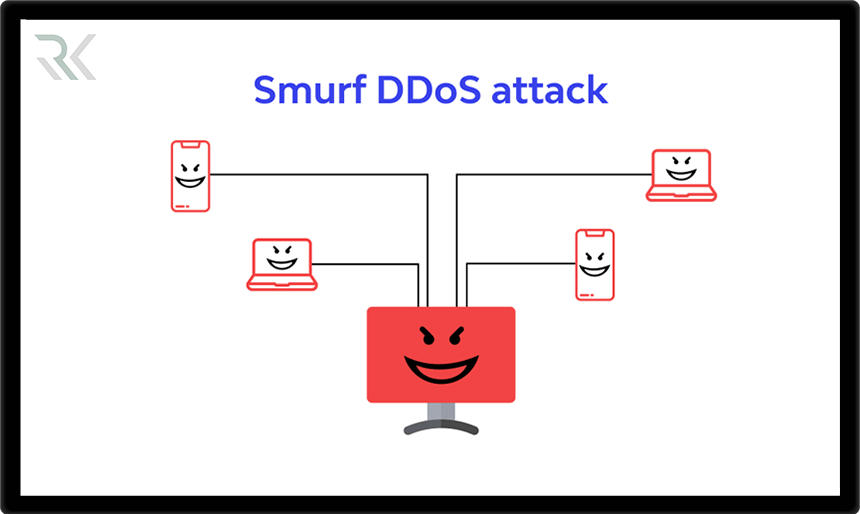

حمله Smurf: یک تهدید قدیمی اما خطرناک در شبکه!

حمله Smurf یکی از روشهای مخرب حملات منع سرویس توزیعشده (DDoS) است که از ضعفهای پروتکل ICMP سوءاستفاده میکند. در این حمله، هکرها درخ...

حمله HTTP Flood چیست و چگونه از آن جلوگیری کنیم؟

حمله HTTP Flood یکی از روشهای رایج در حملات DDoS است که مهاجمان از طریق ارسال حجم زیادی از درخواستهای HTTP سرور هدف را تحت فشار قرار ...

حمله ICMP Flood چیست و با حملات DDoS چه تفاوتی دارد؟

حمله ICMP Flood یکی از روشهای حملات DoS است که در آن مهاجم با ارسال حجم زیادی از درخواستهای پینگ به یک سیستم هدف، منابع آن را مصرف کر...

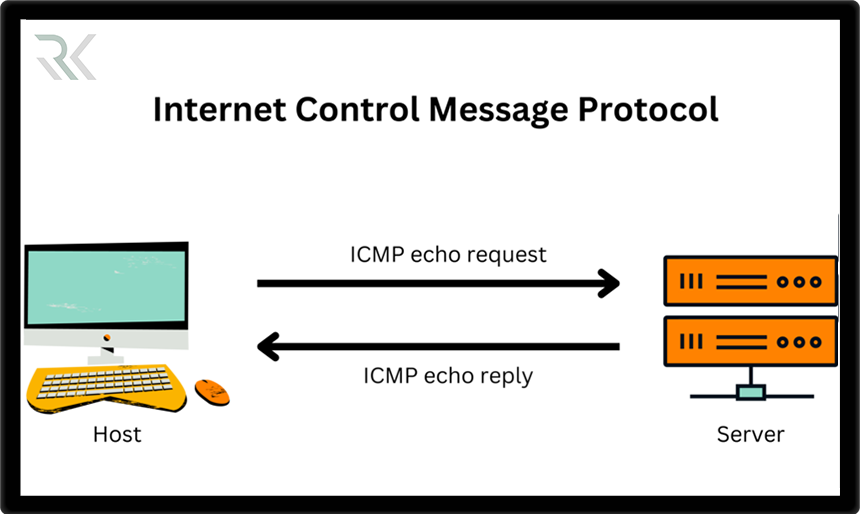

پروتکل ICMP چیست و چرا در مدیریت شبکه مهم است؟

پروتکلICMP یکی از اجزای کلیدی شبکههای کامپیوتری است که برای ارسال پیامهای خطا، آزمایش ارتباط و عیبیابی بین دستگاهها استفاده میشود....

راهنمای جامع Netcat؛ ابزاری قدرتمند برای ارتباطات شبکهای

Netcat یکی از ابزارهای قدرتمند و انعطافپذیر برای مدیریت شبکه است که به کاربران اجازه میدهد دادهها را بین سیستمها ارسال و دریافت کنن...

شل معکوس (Reverse Shell) چیست و چه روش هایی دارد؟

Reverse Shell یکی از تکنیکهای متداول در حملات سایبری است که مهاجمان از آن برای کنترل از راه دور سیستمهای هدف استفاده میکنند. در این ...

حمله تزریق SQL یا همان SQL Injection چیست و چگونه از آن جلوگیری کنیم؟

SQL Injection یکی از خطرناکترین حملات سایبری است که هکرها از طریق آن میتوانند به پایگاه داده یک وبسایت نفوذ کرده و اطلاعات حساس را ا...