پایگاه دانش

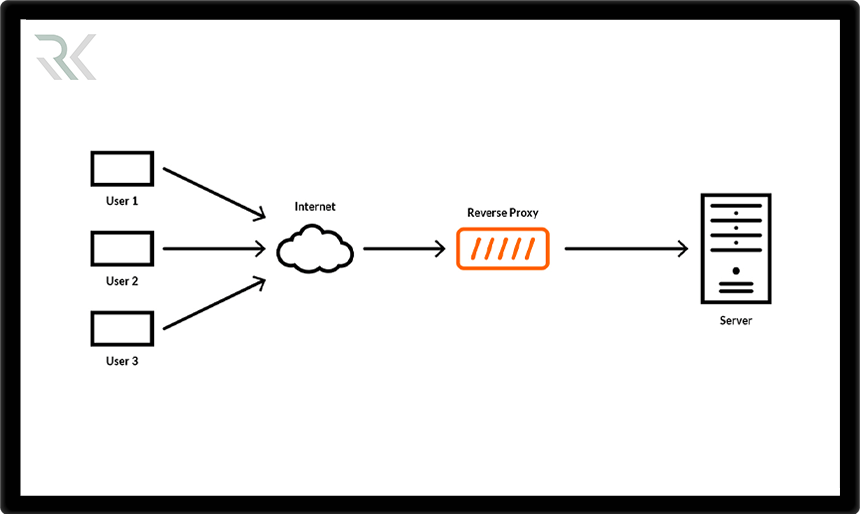

وبسایتها و اپلیکیشنهای آنلاین حجم زیادی از ترافیک را مدیریت میکنند پس استفاده از ابزارهایی برای افزایش امنیت، سرعت و […]

مدیریت درست ترافیک شبکه یکی از کلیدهای موفقیت کسبوکارها در سرعت و پایداری سرویسهای آنلاین است. Load Balancer (لود بالانسر) […]

در جهان اطلاعات که سیستمها و سرویسهای فناوری اطلاعات بهصورت ۲۴ ساعته فعالیت میکنند، دسترسپذیری بالا (High Availability) نقش حیاتی […]

اکنون که وبسایتها و سرویسهای آنلاین با حجم بالای ترافیک مواجه هستند، مدیریت هوشمندانه بار و توزیع ترافیک بین سرورها […]

در معماریهای مدرن نرمافزاری، بهویژه در سیستمهای مبتنی بر میکروسرویس و زیرساختهای ابری، مدیریت و شناسایی سرویسها به یک چالش […]

در عصر دادههای بزرگ و اینترنت اشیا، ذخیرهسازی و تحلیل دادههایی که به صورت پیوسته و بر اساس زمان تولید […]

داشتن ابزارهای قدرتمند برای نمایش و تفسیر دادهها در حوزه مانیتورینگ و تحلیل داده اهمیت زیادی دارد. گرافانا (Grafana) یکی […]

در فناوری اطلاعات و ارائه سرویسهای آنلاین، تضمین کیفیت و پایداری خدمات اهمیت ویژهای دارد. مفاهیمی مانند SLI (شاخص سطح […]

در مبحث توسعه وب و اپلیکیشنهای مدرن، نیاز به تبادل داده به روشی سریع، منعطف و بهینه بیش از پیش […]

در دنیای وب سرویسها، استانداردها و زبانهای توصیف نقش مهمی در تسهیل ارتباط بین سیستمها ایفا میکنند. WSDL یا Web […]

Microsoft Azure یکی از بزرگترین و پرکاربردترین پلتفرمهای ابری در دنیای فناوری اطلاعات است که خدمات متنوعی از جمله محاسبات […]

در دنیای پیچیده امنیت سایبری اصطلاح “threat actor” به عاملان یا افرادی اشاره دارد که به دلایل مختلف، از جمله […]

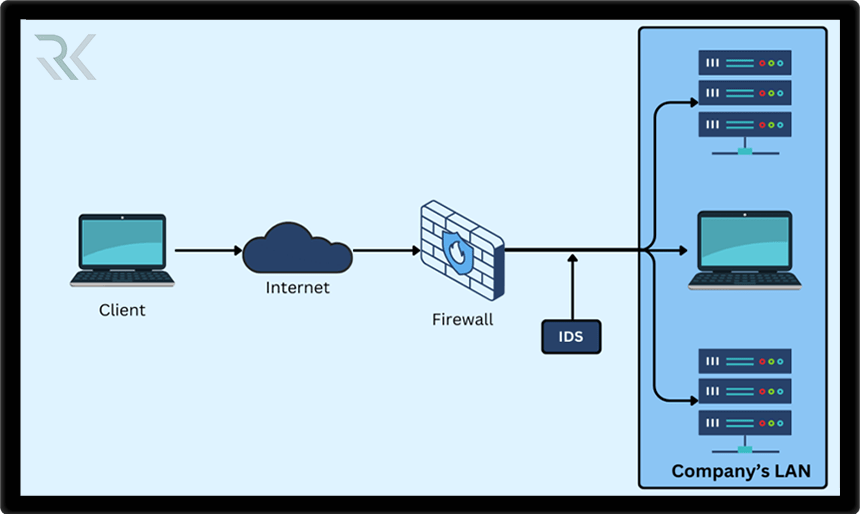

با پیشرفت تکنولوژی و افزایش ارتباطات دیجیتالی، تهدیدهای سایبری نیز به شکل قابل توجهی افزایش یافتهاند. امروزه، سازمانها برای محافظت […]

در دنیای امروز که تهدیدات سایبری به طور فزایندهای در حال افزایش هستند، سازمانها و شرکتها برای حفاظت از اطلاعات […]

اهمیت امنیت سایبری و نظارت مداوم بر داراییهای فناوری اطلاعات روز به روز بیشتر میشود. با توجه به تهدیدات مختلف […]

پروتکل RDP یکی از ابزارهای پرکاربرد در اتصال از راه دور به سیستمها و انجام امور مختلف شبکه است که […]

پروتکل LDAP (Lightweight Directory Access Protocol) یکی از پروتکلهای پرکاربرد و مهم در زمینه احراز هویت و مدیریت دسترسی در […]

Mimikatz یکی از ابزارهای محبوب در مراحل پس از نفوذ است که هکرها برای حرکت در شبکه و افزایش سطح […]

Mimikatz به ابزاری تبدیل شده است که به طور گسترده توسط هکرها برای استخراج رمزهای عبور و هشها از حافظه، […]

در دنیای بههمپیوستهی دیجیتالی امروز، هر سازمانی که از داراییهای دیجیتال و اینترنت استفاده میکند، در معرض خطر حملات سایبری […]

اتصال گرا (Connection-Oriented) و غیر اتصال گرا (Connectionless) دو نوع از روشهای ارتباطی در شبکههای ارتباطی هستند که هرکدام ویژگیها […]

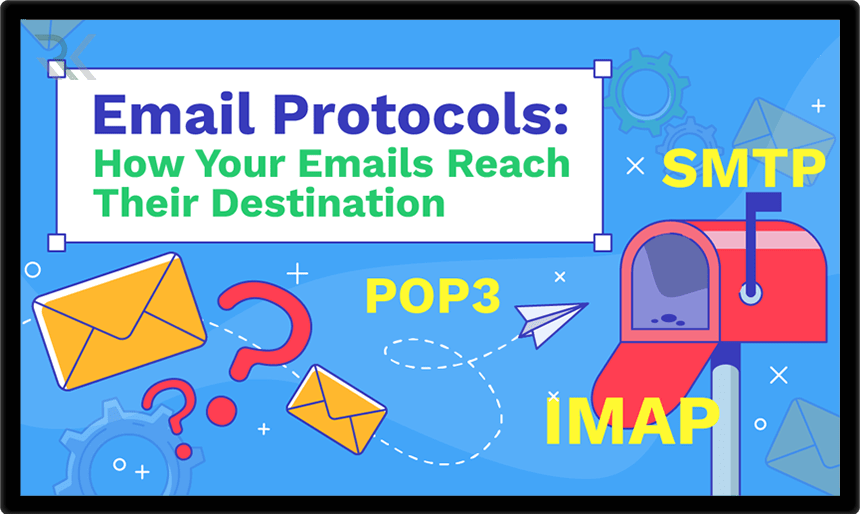

ایمیل یکی از پرکاربردترین روشهای ارتباطی در دنیای دیجیتال است که امکان ارسال و دریافت پیامها را در سراسر جهان […]

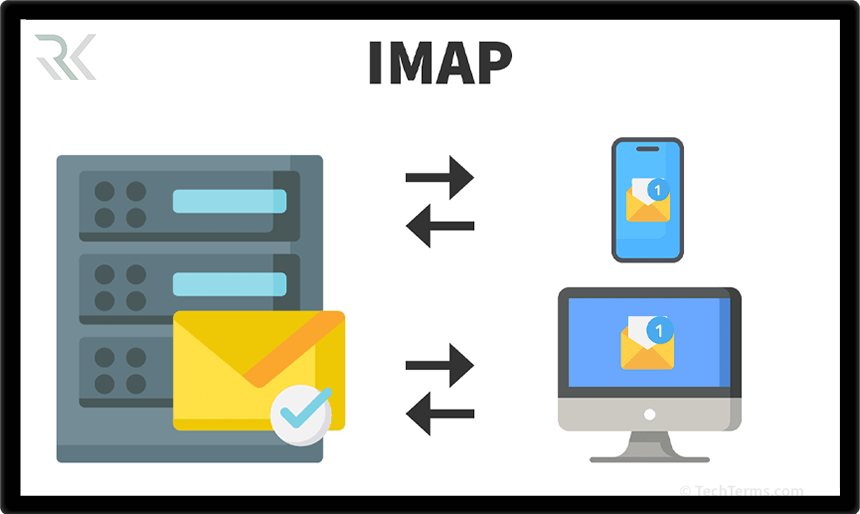

پروتکل IMAP (Internet Message Access Protocol) یکی از مهمترین پروتکلهای مدیریت ایمیل است که به کاربران امکان میدهد ایمیلهای خود […]

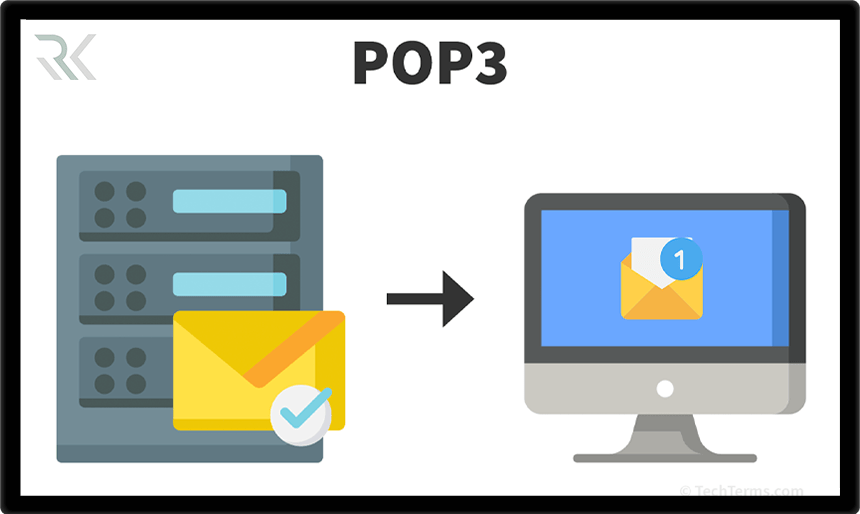

پروتکلPOP3 یک پروتکل استاندارد برای دریافت ایمیلها از سرور به دستگاههای محلی است. این پروتکل به کاربران این امکان را […]

پروتکل SMTP یکی از اصلیترین ابزارهای ارسال ایمیلها در اینترنت است. روزانه میلیونها ایمیل به صورت سریع و ایمن از […]

با گسترش شبکههای کامپیوتری و نیاز به ارتباط سریع و پایدار بین دستگاهها، پروتکلهای متعددی برای مدیریت و تسهیل این […]

در دنیای امنیت سایبری ابزارهای متعددی برای تست نفوذ و ارزیابی آسیبپذیریهای سیستمها وجود دارند که به متخصصان امنیت کمک […]

Enumeration فرآیندی است که در آن اطلاعات سیستمهای هدف شناسایی و استخراج میشود. این فرآیند معمولاً در مراحل ابتدایی تست […]

در دنیای امروز که ما بیشتر فعالیتهای خود را به صورت آنلاین انجام میدهیم، مدیریت رمزهای عبور به یک چالش […]

در دنیای امنیت سایبری، ابزارهای هک نقش مهمی در شناسایی و بهرهبرداری از ضعفهای امنیتی ایفا میکنند. یکی از شناختهشدهترین […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل