پایگاه دانش

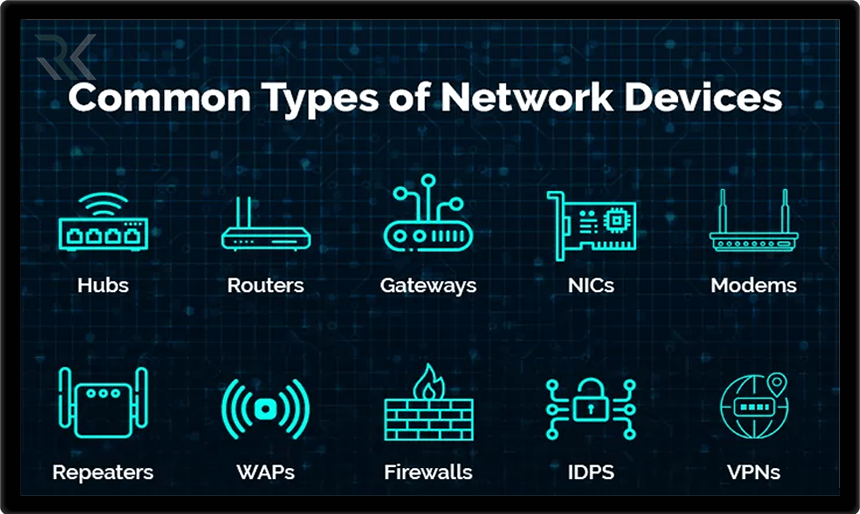

شبکههای کامپیوتری ستون فقرات ارتباطات و پردازش اطلاعات سازمانها محسوب میشوند بنابراین انتخاب و تأمین تجهیزات مناسب نقشی کلیدی در […]

امروزه تبادل داده و ارتباطات آنلاین بخش جداییناپذیر کسبوکارها شده است، امنیت شبکه به یکی از حیاتیترین نیازهای هر سازمان […]

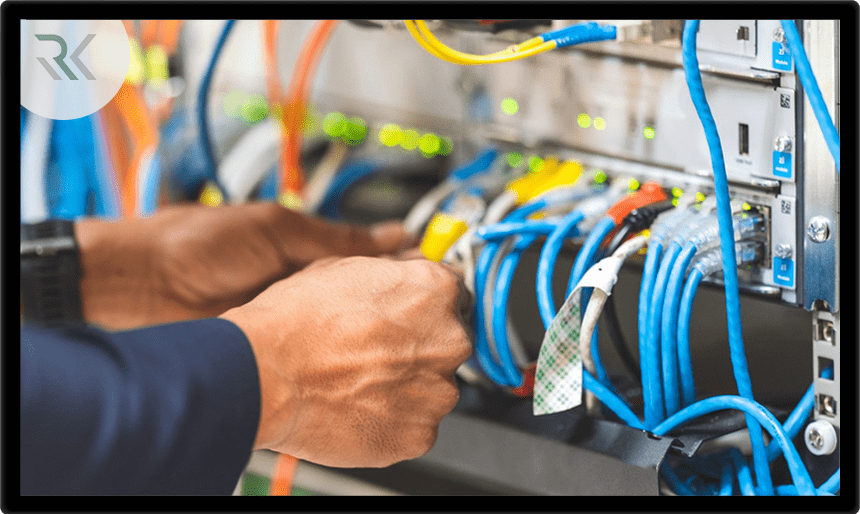

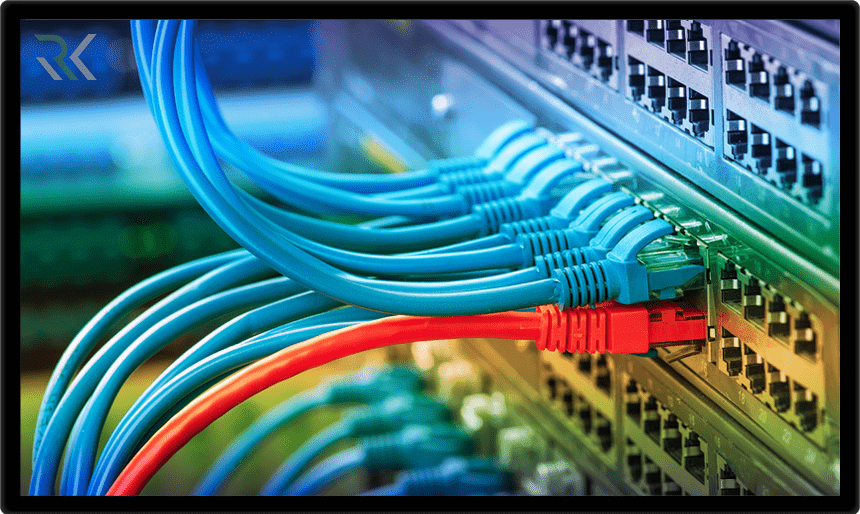

کابلکشی شبکه یکی از مهمترین زیرساختهای هر سازمان یا کسبوکار است که کیفیت و پایداری ارتباطات را تضمین میکند. اجرای […]

خدمات پسیو شبکه به عنوان ستون فقرات هر زیرساخت ارتباطی شناخته میشوند، زیرا بدون کابلکشی و تجهیزات فیزیکی استاندارد، حتی […]

در دنیای امروز که تقریباً همه فرایندهای کسبوکار بر پایه فناوری اطلاعات پیش میروند، زیرساخت IT حکم ستون فقرات سازمان […]

در دنیای امروز شبکههای کامپیوتری قلب تپنده هر سازمان به شمار میآیند و بدون وجود یک زیرساخت قدرتمند و قابل […]

در دنیای امروز که هر لحظه ممکن است بحرانهایی مانند حملات سایبری، قطعی شبکه، آتشسوزی یا بلایای طبیعی رخ دهد، […]

شبکههای کامپیوتری ستون فقرات ارتباطات و فرآیندهای کاری سازمانها هستند بنابراین، مدیریت شبکه نقش حیاتی در تضمین عملکرد پایدار، امن […]

امروزه شبکههای کامپیوتری ستون فقرات هر کسبوکاری به شمار میروند و بدون پایداری و کارایی مناسب آنها، بسیاری از فعالیتهای […]

شبکههای کامپیوتری ستون فقرات هر کسبوکاری را تشکیل میدهند و امنیت آنها اهمیت ویژهای دارد. اینجاست که مرکز عملیات شبکه […]

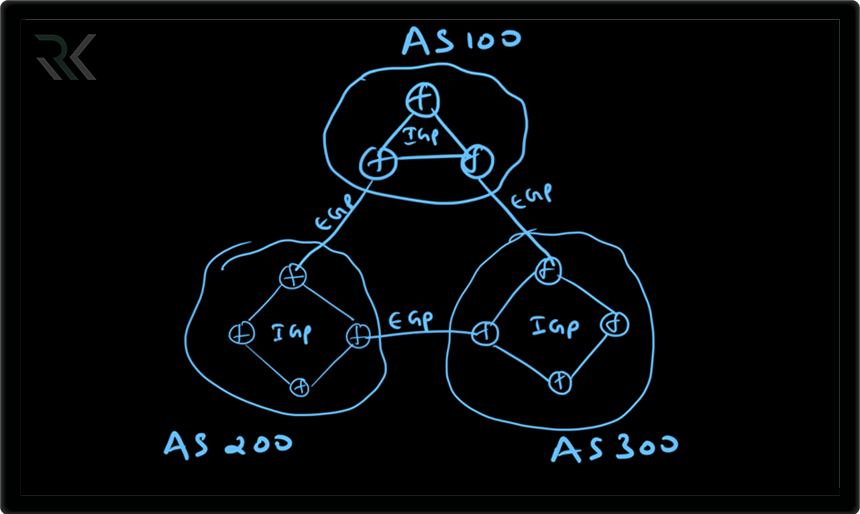

پروتکل IGP نقش مهمی در هدایت ترافیک دادهها در شبکههای کامپیوتری دارند. شرکت Cisco بهعنوان یکی از پیشگامان صنعت شبکه، […]

روتینگ یا مسیریابی یکی از اجزای حیاتی در طراحی شبکههای کامپیوتری است که امکان انتقال دادهها بین دستگاهها و سیستمهای […]

پروتکل BGP (Border Gateway Protocol) بهعنوان ستون فقرات مسیریابی اینترنت، نقش اساسی در انتقال دادهها بین شبکههای مختلف ایفا میکند. […]

پروتکل BGP (مخفف Border Gateway Protocol) یکی از مهمترین پروتکلهای مسیریابی در اینترنت است که بهعنوان ستون فقرات ارتباطی شبکه […]

Route Leaks به حالتی گفته میشود که مسیرهای مسیریابی (Routes) به اشتباه و بدون رعایت سیاستهای مسیریابی مشخص به دیگر […]

نقاط دسترسی سرکش (Rogue Access Points) یکی از تهدیدات مهم در دنیای امنیت شبکههای بیسیم هستند که میتوانند دسترسی غیرمجاز […]

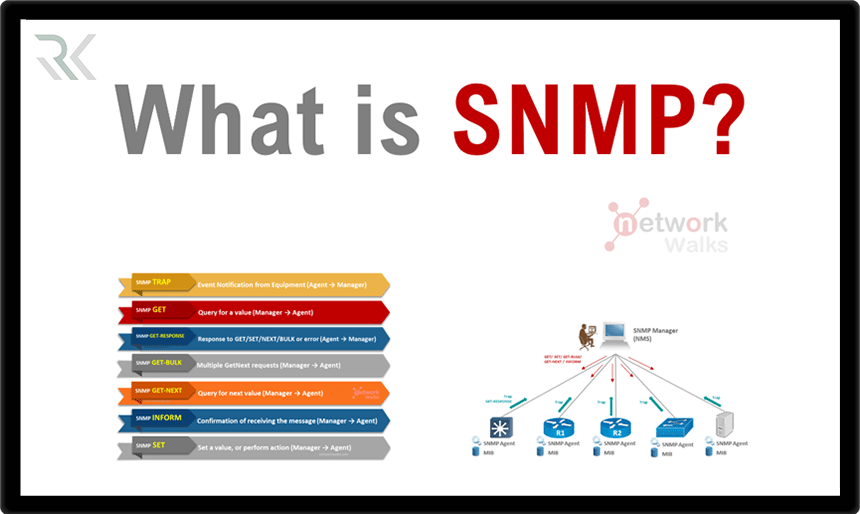

در دنیای پیچیده شبکههای کامپیوتری، نظارت و مدیریت مؤثر شبکه برای تضمین عملکرد بهینه و شناسایی مشکلات امری ضروری است. […]

در دنیای دیجیتال امروزی، شبکهها ستون اصلی ارتباطات و انتقال دادهها هستند و هرگونه اختلال یا ضعف در عملکرد آنها […]

در دنیای شبکههای کامپیوتری، نظارت دقیق بر ترافیک و تحلیل اطلاعات مبادله شده از اهمیت بالایی برخوردار است. پروتکل NetFlow […]

در دنیای امروز که شبکهها قلب تپنده سازمانها و کسبوکارها هستند، مدیریت و نظارت بر عملکرد شبکه به امری حیاتی […]

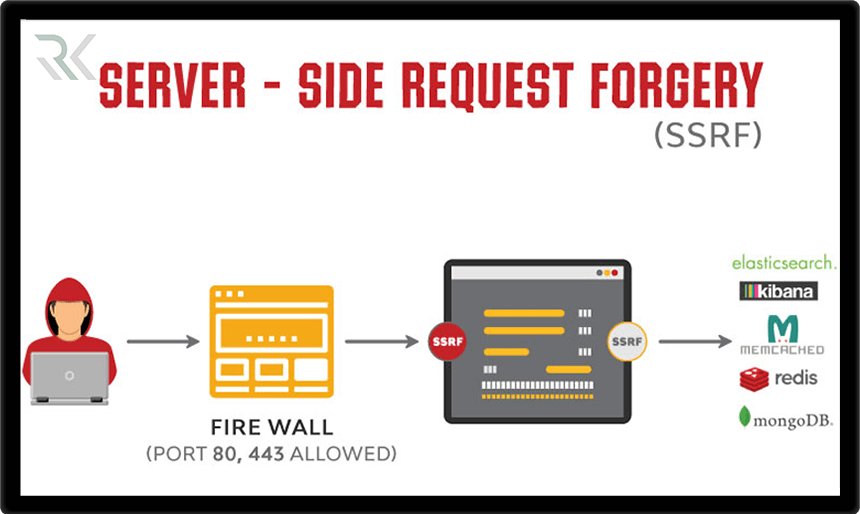

حمله SSRF یکی از آسیبپذیریهای رایج در برنامههای وب است که به مهاجمان اجازه میدهد از طریق سرور قربانی، درخواستهای […]

در دنیای دیجیتال امروزی، امنیت برنامههای تحت وب یکی از مهمترین چالشهای توسعهدهندگان و مدیران امنیتی است. OWASP (Open Web […]

در دنیای امنیت سایبری شناسایی آسیبپذیریهای وب سرورها نقش مهمی در جلوگیری از حملات دارد. Nikto یک ابزار منبعباز (Open […]

در دنیای امروز که تراکنشهای مالی بیشتر از همیشه بهصورت الکترونیکی انجام میشوند، حفاظت از اطلاعات کارتهای بانکی اهمیت ویژهای […]

در دنیای دیجیتال امروز، نرمافزارها و سیستمهای مختلف همواره در معرض آسیبپذیریهای امنیتی قرار دارند. وصلههای امنیتی (Patch) بهروزرسانیهایی هستند […]

آسیبپذیریهای نرمافزاری میتوانند راهی برای نفوذ هکرها باشند، به همین دلیل شرکتها بهطور مداوم پچهای امنیتی (Patch) منتشر میکنند تا […]

در دنیای ویندوز فایلهای DLL نقش مهمی در اجرای برنامهها دارند، زیرا به نرمافزارها امکان استفاده از توابع مشترک را […]

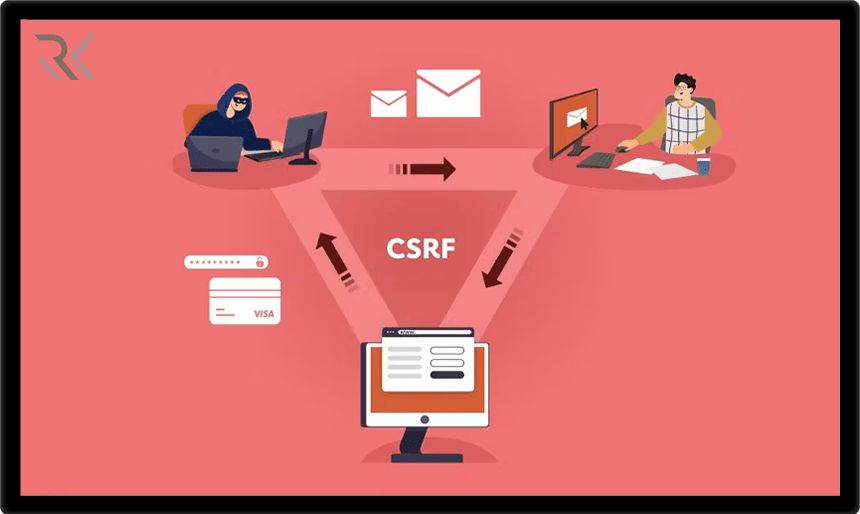

CSRF یا Cross-Site Request Forgery یکی از حملات رایج در دنیای سایبری است که با سوءاستفاده از اعتبار کاربر، اقدامات […]

شناسایی سایبری (Cyber Reconnaissance) یکی از مراحل اولیه در حملات سایبری است که مهاجمان با جمعآوری اطلاعات درباره هدف، نقاط […]

Session Hijacking یکی از حملات رایج در دنیای وب است که مهاجمان با سرقت نشست کاربر به اطلاعات حساس و […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل