بررسی جامع حمله DHCP Starvation

حمله DHCP Starvation

حمله DHCP Starvation یک نوع حمله امنیتی در شبکههای کامپیوتری است که در آن یک مهاجم با ارسال تعداد زیادی درخواست ...

راهنمای جامع تابع هش:کلیدی برای امنیت دادهها

آشنایی با تابع هش (Hash Function)

تابع هش، یکی از مفاهیم اساسی در دنیای امنیت سایبری است که به عنوان بنیانی برای ایجاد اینترنتی امن شنا...

حمله Pass-the-Hash (PtH) چیست؟

حمله Pass-the-Hash (PtH) چیست؟

حمله Pass-the-Hash نوعی حمله سایبری است که در آن هش رمز عبور از مدیران دزدیده شده و برای دسترسی غیرمجاز ...

Zero Trust security model

مدل امنیتی سنتی که توسط سازمانها برای حفاظت از سیستمهای اطلاعاتی استفاده میشد، بر دفاع محیطی متمرکز بود و به طور ضمنی به هر کسی در د...

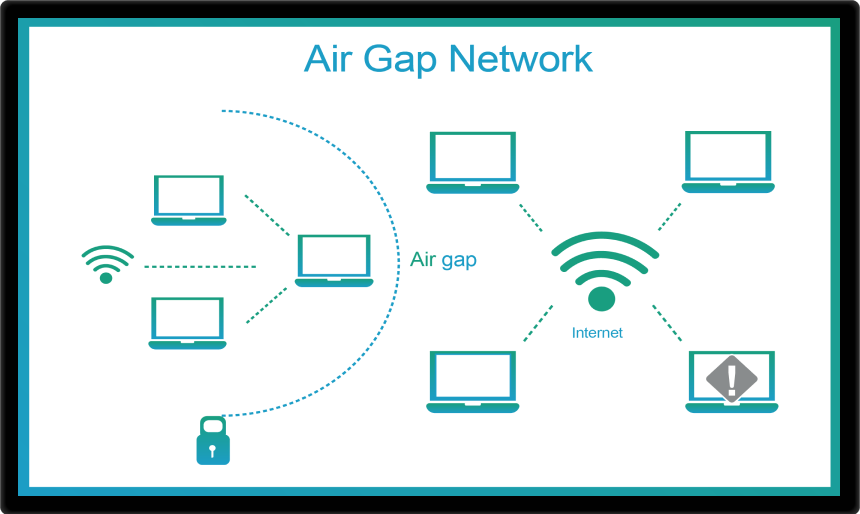

شبکه های Air Gap

کاربردAir Gap در طول سالیان مختلف:

در ابتدا باید به این موضوع اشاره کنیم که Air Gap در اوایل برای حفاظت از شبکه های دولتی فوق سری ای...

ده استراتژی برتر جهت کاهش خطرات امنیتی فضای ابری.

آژانسهای NSA و CISA به طور مشترک "١٠ استراتژی برتر امنیتی کاهش خطرات فضای ابری" را منتشر کرده و توصیههایی بهکاربران ابری در مورد اقد...

آنتیویروس تحت شبکه چیست و چه ویژگیهایی دارد؟

آنتیویروس تحت شبکه (Network-based Antivirus) یا همان NVA، یک ساز و کار امنیتی است که در سطح شبکه عمل میکند و برای تشخیص و پیشگیری از ...

چگونه یک پلتفرم تحلیل امنیتی یکپارچه را انتخاب کنیم؟

کارشناسان حوزه امنیت و شبکه، از نرمافزارها و ابزارهای مختلف برای گردآوری اطلاعات کاربردی و لحظهای (Realtime) دربار...

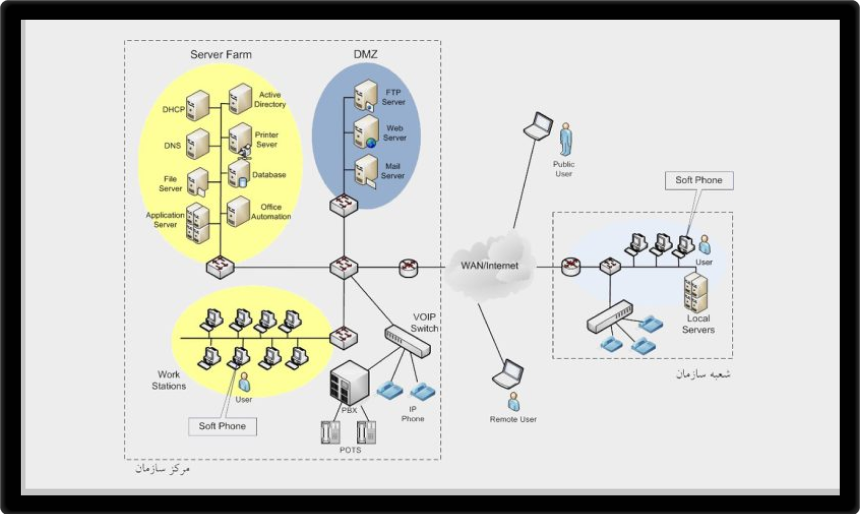

امن سازی بستر شبکه

در این مقاله در مورد امن سازی بستر شبکه در امن افزار رایکا نکاتی را خواهیم گفت راهکار امنیت شبکه همه کاربران رایانه می دانند که آلوده ش...