سیستمهای تعبیهشده (Embedded Systems) چیستند و چه تفاوتی با کامپیوترهای معمولی دارند؟

سیستمهای تعبیهشده (Embedded Systems) به عنوان بخش جداییناپذیر از فناوریهای مدرن، در قلب بسیاری از دستگاهها و تجهیزات هوشمند قرار د...

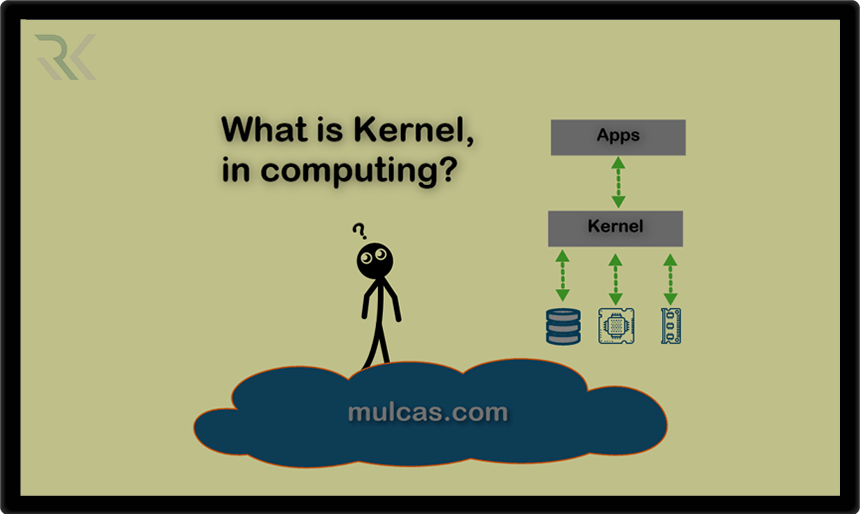

کرنل یا هسته سیستمعامل چیست و چه انواعی دارد؟

سیستمعامل یکی از اساسیترین اجزای هر رایانه است که وظیفه مدیریت منابع سختافزاری و فراهم کردن بستری برای اجرای نرمافزارها را بر عهده ...

Kaspersky Anti Targeted Attack (KATA): دفاعی هوشمند در برابر تهدیدات نامرئی شبکه

تهدیدات سایبری دیگر آن چیزی نیستند که صرفاً با یک آنتیویروس یا فایروال قابل شناسایی باشند. مهاجمان امروزی با استفاده از تکنیکهای پیشر...

مقایسه سیاستهای امنیت سایبری در جهان | جایگاه ایران در استانداردهای بینالمللی

با گسترش فضای دیجیتال و افزایش حملات سایبری در سراسر جهان، کشورها دیگر نمیتوانند بدون سیاستگذاریهای دقیق امنیت سایبری به بقای دیجیتا...

مقایسه کامل لینوکس و یونیکس: کدام سیستمعامل برای شما مناسبتر است؟

یونیکس (Unix) و لینوکس (Linux) از جمله نامهایی هستند که همواره مورد توجه کاربران، توسعهدهندگان و مدیران سیستم بودهاند. هرچند این دو ...

آشنایی کامل با سیستمعامل یونیکس: تاریخچه، ویژگیها و توزیعهای Unix

سیستمعامل یونیکس (Unix) یکی از تأثیرگذارترین و پرکاربردترین سیستمعاملها در تاریخ فناوری اطلاعات است که نخستین بار در دهه ۱۹۷۰ در آزم...

سیستمعامل BSD چیست و چه کاربردهایی دارد؟ مقایسه با لینوکس

سیستمعامل BSD یکی از قدیمیترین و پایدارترین شاخههای سیستمعامل یونیکس است که با تمرکز بر امنیت، عملکرد بالا و مجوز آزاد BSD جایگاه و...

سیستم OSSEC چیست؟ برسی سامانه شناسایی تشخیص نفوذ OSSEC

استفاده از راهکارهای تشخیص و پیشگیری از نفوذ به یکی از اولویتهای امنیتی سازمانها تبدیل شده است. OSSEC که مخفف Open Source HIDS SECuri...

آشنایی با تیم بنفش در امنیت سایبری و تفاوت آن با تیمهای قرمز و آبی

مقابله با تهدیدات پیشرفته در امنیت سایبری نیازمند همکاری نزدیک بین تیمهای تهاجمی و دفاعی است. تیم بنفش (Purple Team) به عنوان پلی میان...