بررسی کامل آسیبپذیری IDOR در امنیت سایبری + مثالهای واقعی و روشهای مقابله

آسیبپذیری IDOR یا Insecure Direct Object References یکی از رایجترین و در عین حال خطرناکترین ضعفهای امنیتی در برنامههای تحت وب و AP...

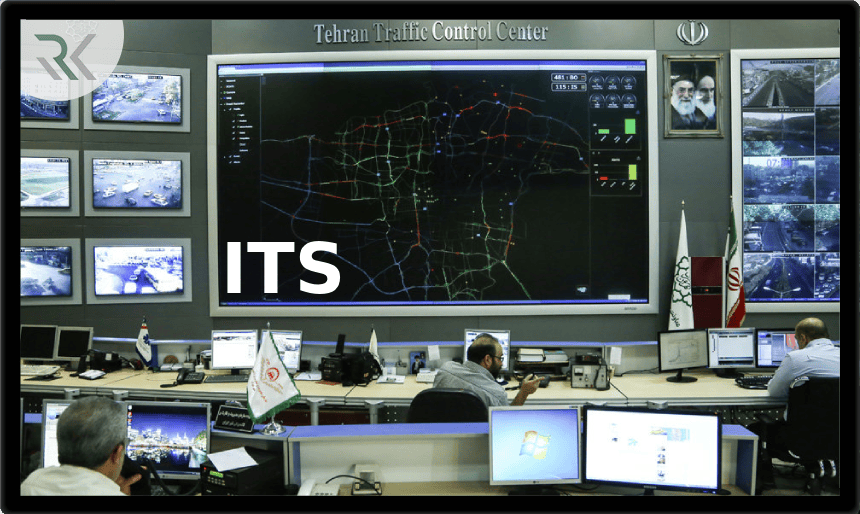

تحلیل تهدیدات سایبری در سیستمهای کنترل ترافیک هوشمند (ITS)

سیستمهای ITS بهعنوان زیرمجموعهای از سامانههای Cyber-Physical، همزمان ترکیبی از تجهیزات OT (Operational Technology) مانند PLCها و ت...

باگ بانتی (Bug Bounty) چیست و چگونه میتوان از آن درآمد کسب کرد؟

یکی از روشهای نوین و مؤثر برای کشف آسیبپذیریها، استفاده از برنامههای «باگ بانتی» (Bug Bounty) است؛ راهکاری که به هکرهای اخلاقی این ...

ارزیابی امنیت زیرساختهای Cloud بومی ایران

با رشد سریع خدمات دیجیتال، پلتفرمهای رایانش ابری (Cloud) در ایران نیز توسعه چشمگیری داشتهاند. از پلتفرمهایی مانند ابر آروان، ابر زس،...

ارزیابی امنیتی در زیرساختهای صنعتی (ICS/SCADA) با تمرکز بر صنایع ایران

در دهه گذشته، وابستگی صنایع به سامانههای کنترل صنعتی (ICS) و SCADA بهطور چشمگیری افزایش یافته است. در ایران، بسیاری از زیرساختهای ح...

برسی تاریخچه و ماجرای آرپانت (ARPANET)؛ اینترنت از کجا شروع شد؟

آرپانت (ARPANET) را میتوان پدر اینترنت دانست؛ شبکهای پیشگام که در اواخر دهه ۱۹۶۰ با هدف ارتباط میان مراکز تحقیقاتی شکل گرفت. این پروژ...

استاندارد امنیتی PCI-DSS چیست و چرا باید رعایت شود؟

امنیت کارتهای بانکی به یکی از دغدغههای اصلی کسبوکارها و کاربران تبدیل شده است. استاندارد PCI-DSS بهمنظور حفاظت از دادههای پرداخت و...

مدیریت دسترسی ممتاز (PAM): راهکار پیشرفته برای حفاظت از حسابهای حیاتی در شبکه

تهدیدی به نام دسترسی بدون کنترلدر ساختار هر شبکه سازمانی، حسابهای با دسترسی بالا – مانند مدیران سیستم، مدیران دیتابیس، DevOps یا تیمه...

Safetica DLP؛ راهکاری هوشمند برای پیشگیری از نشت دادهها در سازمانها

در دنیای امروز که اطلاعات حیاتیترین دارایی سازمانها محسوب میشود، حفاظت از دادههای حساس در برابر نشت، سوءاستفاده یا سرقت، اهمیت فوق...