پایگاه دانش

در عصر حاضر، تهدیدات سایبری نه تنها پیچیدهتر شدهاند بلکه بهطور روزافزونی هدف حملات قرار میگیرند. در چنین شرایطی، حفاظت […]

امروزه باجافزارها یکی از بزرگترین تهدیدات برای امنیت اطلاعات محسوب میشوند. نرمافزار Padvish Anti Ransomware (ضد باجگیر پادویش) به عنوان […]

امروزه مدیریت امنیت در محیطهای سازمانی و دولتی اهمیت بسیار زیادی پیدا کرده است. نرمافزار Padvish AM (Access Management) یکی […]

امروزه امنیت اطلاعات در سازمانها از اهمیت زیادی برخوردار است. یکی از آسیبپذیرترین بخشها در سیستمهای کامپیوتری، درگاههای USB هستند […]

PPP یا Point-to-Point Protocol یک پروتکل ارتباطی پرکاربرد در شبکههای کامپیوتری است که امکان انتقال داده میان دو نقطه را […]

پروتکل CHAP یکی از روشهای محبوب و قدیمی احراز هویت در شبکههای کامپیوتری است که برای افزایش امنیت تبادل اطلاعات […]

iSCSI یک فناوری ذخیرهسازی تحت شبکه است که به کمک آن میتوان دیسکهای سخت را از طریق شبکه به سیستمها […]

RAID یک فناوری ذخیرهسازی دادهها است که با ترکیب چندین دیسک سختافزاری در قالب یک واحد منطقی، عملکرد بالاتر و […]

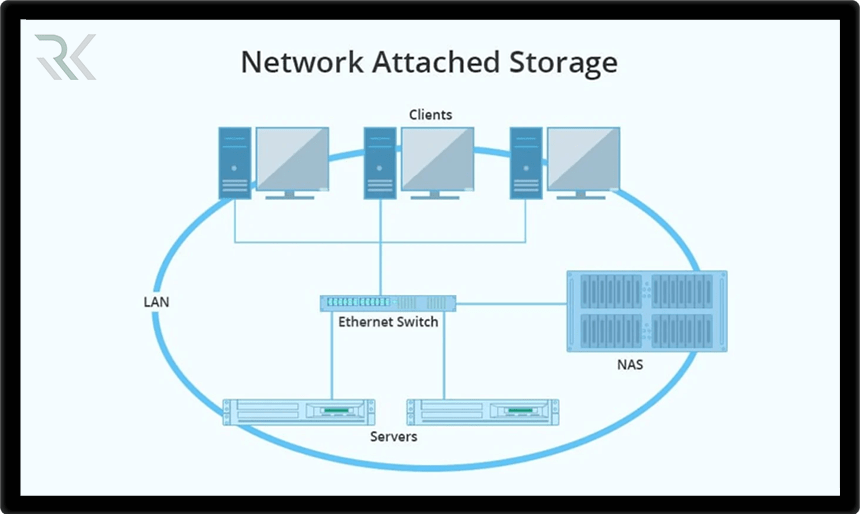

امروزه دادهها نقش حیاتی در فعالیتهای فردی و سازمانی دارند، داشتن راهکاری مطمئن، قابل اطمینان و قابل دسترس برای ذخیرهسازی […]

داشتن یک راهکار ذخیرهسازی امن، سریع و قابل اعتماد برای سازمانها اهمیت ویژهای پیدا کرده است. شبکه ذخیرهسازی یا SAN […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل