پایگاه دانش

بیشتر فعالیتهای ما به سرویسهای آنلاین وابسته شده است و امنیت حسابهای کاربری اهمیت حیاتی پیدا کرده است. با این […]

با افزایش حملات سایبری و ناکارآمدی رمزهای عبور سنتی، نیاز به روشهای امنتر و سادهتر برای احراز هویت بیش از […]

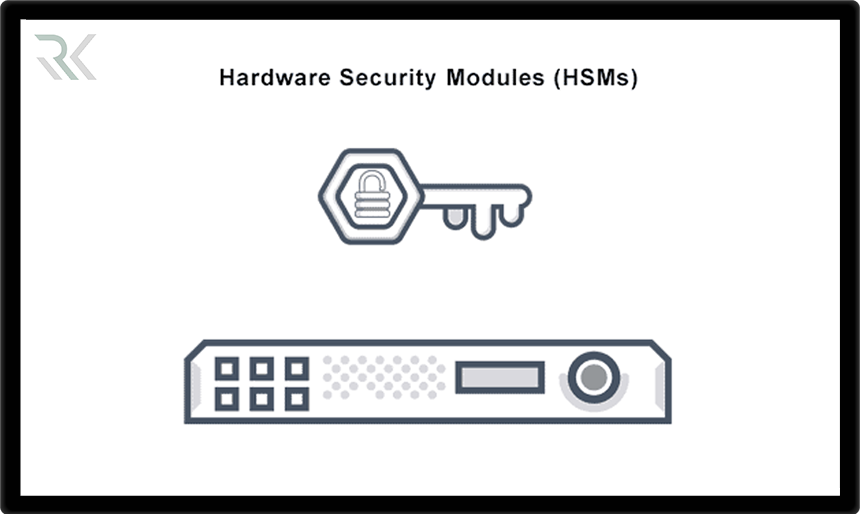

امنیتِ اطلاعات حساس مانند کلیدهای رمزنگاری، امضای دیجیتال و دادههای حیاتی به یکی از مهمترین چالشهای سازمانها تبدیل شده است. […]

با افزایش حملات فیشینگ، سرقت رمز عبور و نفوذ به حسابهای کاربری ، تکیه بر پسورد دیگر یک راهکار امن […]

با افزایش استفاده از اینترنت و گسترش دورکاری، نیاز به ایجاد ارتباطهای امن روی بسترهای ناامن بیش از هر زمان […]

با افزایش استفاده از اینترنت و گسترش دورکاری، نیاز به یک راهکار سریع، امن و ساده برای ارتباطات شبکه بیش […]

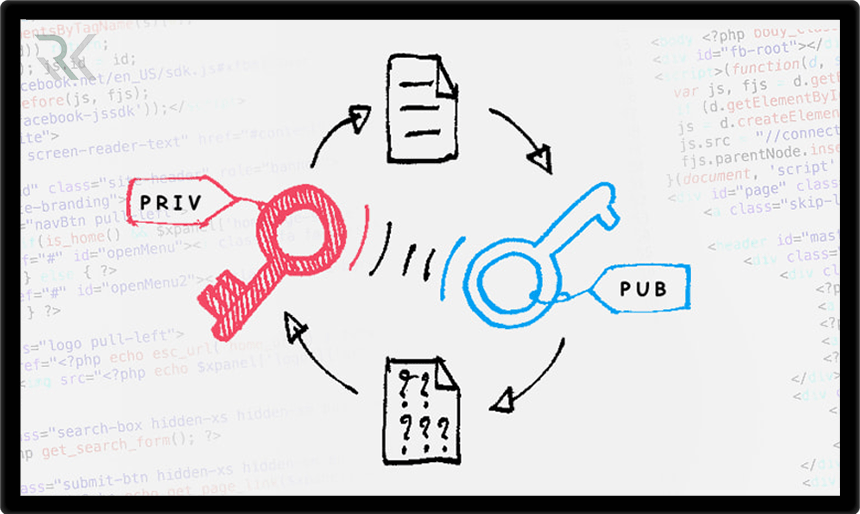

با گسترش ارتباطات دیجیتال و تبادل اطلاعات در بستر اینترنت، حفظ محرمانگی و جلوگیری از دسترسی غیرمجاز به دادهها به […]

امنیت اطلاعات اهمیت حیاتی دارد و تقریباً تمام ارتباطات آنلاین، از پیامرسانی گرفته تا بانکداری اینترنتی، به کمک رمزنگاری محافظت […]

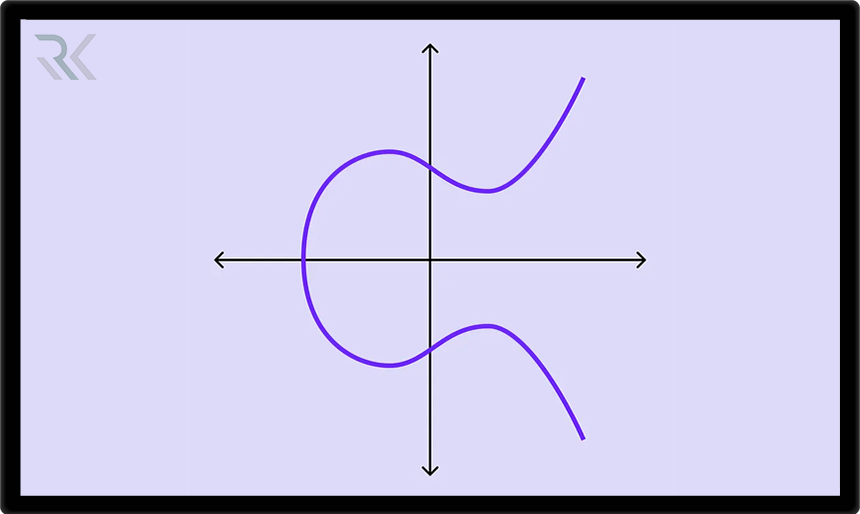

با گسترش ارتباطات دیجیتال و افزایش تهدیدات سایبری، استفاده از روشهای رمزنگاری قدرتمند به یکی از ارکان اصلی امنیت اطلاعات […]

در دنیای ارتباطات دیجیتال، یکی از بزرگترین چالشها برقراری ارتباط امن روی بسترهای ناامن مانند اینترنت است. پیش از رمزنگاری […]

مجازیسازی (Virtualization) به یکی از ضروریترین ابزارها برای بهینهسازی منابع سختافزاری و افزایش بهرهوری در مراکز داده است. در میان […]

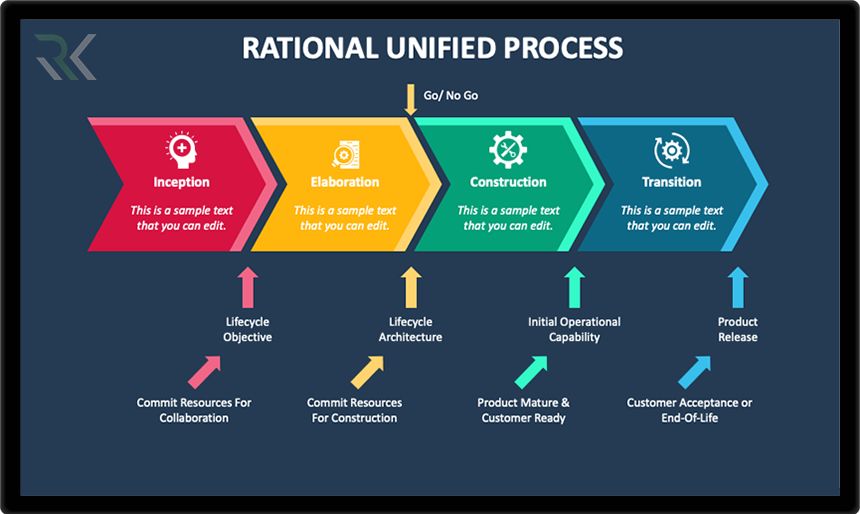

توسعهی نرمافزار به فرایندهایی نیاز دارد که ضمن حفظ کیفیت، ریسک پروژه را کاهش دهند و همکاری میان اعضای تیم […]

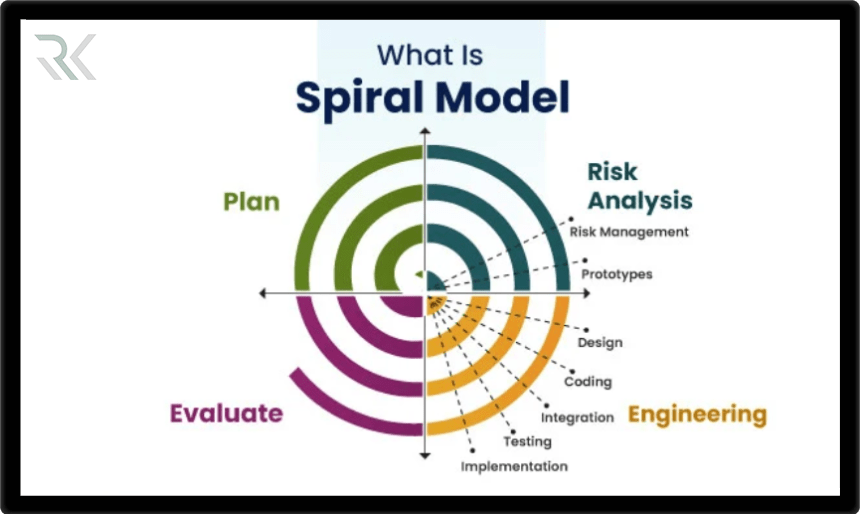

مدل مارپیچ (Spiral Model) یکی از رویکردهای انعطافپذیر در توسعه نرمافزار است که با ترکیب ویژگیهای مدل آبشاری (Waterfall) و […]

نیاز به توسعه سریع و باکیفیت نرمافزار بیش از هر زمان دیگری احساس میشود، مدل توسعه سریع نرمافزار (RAD – […]

در فرآیند توسعه نرمافزار اطمینان از عملکرد صحیح اجزای مختلف سیستم تنها با تست بخشهای مجزا کافی نیست. گاهی ماژولهایی […]

نیازهای کاربران دیجیتال بهطور مداوم در حال تغییر است، روشهای سنتی مدیریت پروژه دیگر پاسخگوی سرعت توسعه مورد انتظار نیستند. […]

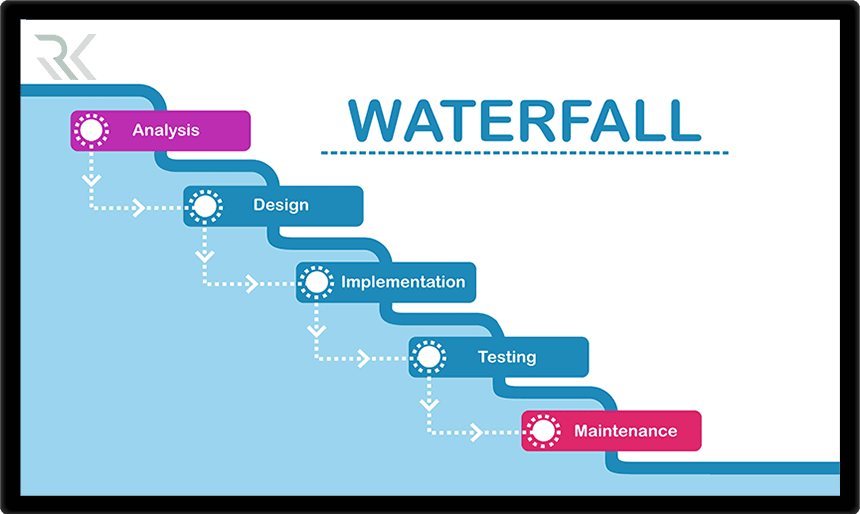

شناخت رویکردهای مختلف برنامهریزی و اجرا در حوزه مدیریت پروژه و توسعه نرمافزار اهمیت ویژهای دارد. یکی از قدیمیترین و […]

در حوزه علوم کامپیوتر هر دادهای در نهایت به زبان صفر و یک بیان میشود. در این میان کم اهمیتترین […]

امنیت یکی از مهمترین دغدغههای هر مجموعه، از خانههای شخصی گرفته تا سازمانهای بزرگ است. تجهیزات دوربین مداربسته با فراهم […]

تجهیزات الکترونیکی بخش جداییناپذیر زندگی و کسبوکارها شدهاند، قطع یا نوسان برق میتواند خسارتهای جدی به همراه داشته باشد. دستگاه […]

پردازش زبان طبیعی یا NLP یکی از حوزههای کلیدی هوش مصنوعی است که تلاش میکند تعامل طبیعی بین انسان و […]

تهدیدات پنهانی در عصر خودکارسازی امروزه، تهدیدات سایبری تنها از طریق بدافزارها یا حملات انسانی انجام نمیگیرند؛ بخش بزرگی از […]

چت باتها به سرعت در حال تبدیل شدن به ابزاری اساسی برای تعامل با کاربران در دنیای دیجیتال هستند. دو […]

در دنیای امروز، تکنولوژی با سرعتی شگفتانگیز در حال پیشرفت است و بسیاری از جنبههای زندگی انسانها را تحت تاثیر […]

هوش مصنوعی تحولی شگرف در دنیای فناوری به شمار میرود که توانسته مرزهای دانش و قابلیتهای انسانی را گسترش دهد. […]

در دنیایی که هوش مصنوعی با سرعتی شگفتانگیز در حال پیشرفت است، چتباتها به یکی از ابزارهای حیاتی در زندگی […]

با پیشرفت روزافزون فناوری و توسعه هوش مصنوعی، ابزارهایی به وجود آمدهاند که تواناییهایی فراتر از تصور انسان را ارائه […]

هوش مصنوعی در سالهای اخیر تحولی چشمگیر در صنایع مختلف ایجاد کرده و دنیای موسیقی نیز از این قاعده مستثنی […]

بازارهای مالی همواره از تکنولوژی برای بهبود عملکرد خود بهره بردهاند، اما ورود هوش مصنوعی (AI) انقلابی در نحوه تحلیل […]

هوش مصنوعی به یکی از ستونهای اساسی دنیای فناوری تبدیل شده و نقش آن روزبهروز گستردهتر میشود. از مدیریت دادهها […]

با افزایش استفاده از اینترنت و گسترش دورکاری، نیاز به ایجاد ارتباطهای امن روی بسترهای ناامن بیش از هر زمان […]

با افزایش استفاده از اینترنت و گسترش دورکاری، نیاز به یک راهکار سریع، امن و ساده برای ارتباطات شبکه بیش […]

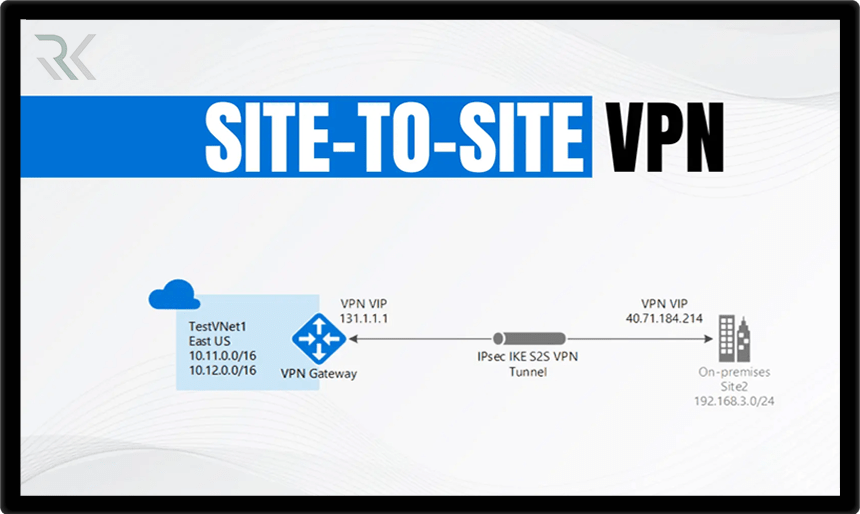

با گسترش سازمانهای چندشعبهای و توزیعشدن زیرساختهای شبکه، نیاز به برقراری ارتباطی امن و پایدار بین شبکههای مختلف بیش از […]

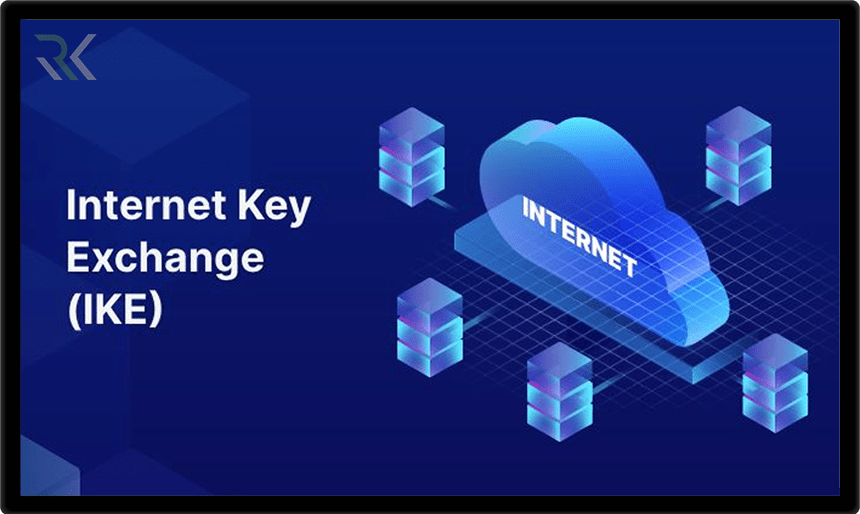

در ارتباطات امن شبکه، تبادل ایمن کلیدها نقش حیاتی در حفظ محرمانگی و یکپارچگی دادهها دارد. IKE (Internet Key Exchange) […]

در دنیای امروز که حجم تبادل دادهها میان سازمانها و کاربران بیسابقه شده، امنیت شبکه به یکی از مهمترین دغدغهها […]

در شبکههای کامپیوتری گاهی لازم است دو شبکه جدا از هم، بدون وابستگی به زیرساخت فیزیکی، بهگونهای با یکدیگر ارتباط […]

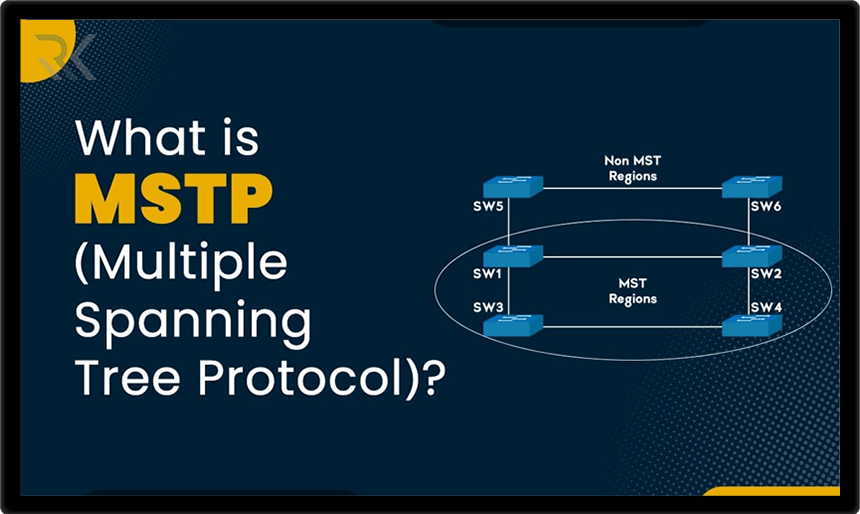

در شبکههای سوئیچشده بزرگ که تعداد VLANها زیاد است، مدیریت Loop و استفاده بهینه از لینکهای فیزیکی به یک چالش […]

با رشد شبکههای گسترده، دیتاسنترها و محیطهای Cloud مدیریت شبکههای سنتی با پیکربندیهای دستی و وابستگی شدید به سختافزار به […]

با رشد سریع شبکههای ابری، دیتاسنترهای مقیاسپذیر و سرویسهای دیجیتال، مدیریت شبکههای سنتی با پیکربندیهای دستی و وابستگی شدید به […]

با پیچیدهتر شدن زیرساختهای شبکه، افزایش وابستگی کسبوکارها به اتصال پایدار و کاهش زمان مجاز قطعی (Downtime)، مدیریت دستی خطاها […]

بیشتر فعالیتهای ما به سرویسهای آنلاین وابسته شده است و امنیت حسابهای کاربری اهمیت حیاتی پیدا کرده است. با این […]

با افزایش حملات سایبری و ناکارآمدی رمزهای عبور سنتی، نیاز به روشهای امنتر و سادهتر برای احراز هویت بیش از […]

امنیتِ اطلاعات حساس مانند کلیدهای رمزنگاری، امضای دیجیتال و دادههای حیاتی به یکی از مهمترین چالشهای سازمانها تبدیل شده است. […]

با افزایش حملات فیشینگ، سرقت رمز عبور و نفوذ به حسابهای کاربری ، تکیه بر پسورد دیگر یک راهکار امن […]

با گسترش ارتباطات دیجیتال و تبادل اطلاعات در بستر اینترنت، حفظ محرمانگی و جلوگیری از دسترسی غیرمجاز به دادهها به […]

امنیت اطلاعات اهمیت حیاتی دارد و تقریباً تمام ارتباطات آنلاین، از پیامرسانی گرفته تا بانکداری اینترنتی، به کمک رمزنگاری محافظت […]

با گسترش ارتباطات دیجیتال و افزایش تهدیدات سایبری، استفاده از روشهای رمزنگاری قدرتمند به یکی از ارکان اصلی امنیت اطلاعات […]

در دنیای ارتباطات دیجیتال، یکی از بزرگترین چالشها برقراری ارتباط امن روی بسترهای ناامن مانند اینترنت است. پیش از رمزنگاری […]

در دورهای که مراکز داده (Data Center) ستون فقرات دنیای دیجیتال محسوب میشوند، مصرف انرژی به یکی از دغدغههای اصلی […]

سیستم توصیهگر (Recommendation Systems) به الگوریتمهایی گفته میشود که با تحلیل دادههای رفتاری و ترجیحات کاربران، پیشنهادات شخصیسازیشده برای محصولات، […]

محصولات مایکروسافت ستون فقرات بسیاری از زیرساختهای سازمانی هستند؛ از Windows Server و WSUS تا SharePoint و پلتفرمهای توسعه مانند […]

با پیچیدهتر شدن تهدیدات سایبری و رشد حملات هدفمند به زیرساختهای حیاتی، دولتها و نهادهای بینالمللی مقررات سختگیرانهتری برای حفاظت […]

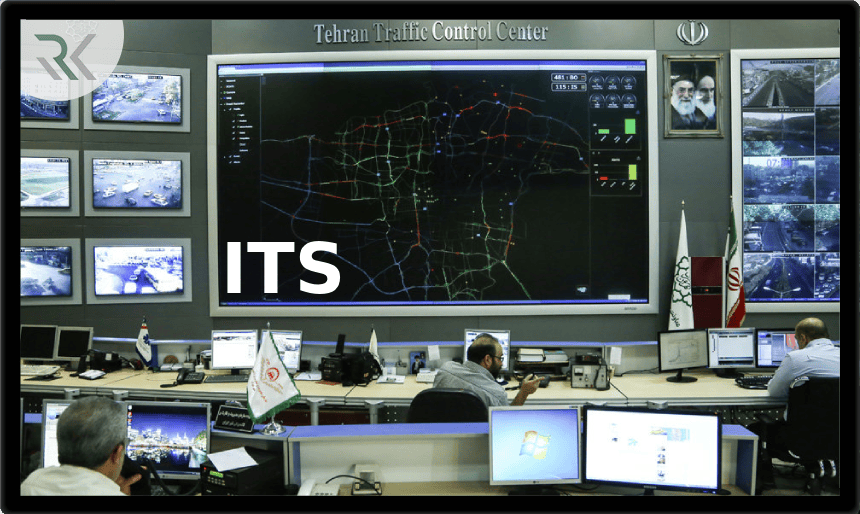

سیستمهای ITS بهعنوان زیرمجموعهای از سامانههای Cyber-Physical، همزمان ترکیبی از تجهیزات OT (Operational Technology) مانند PLCها و تجهیزات RTU و […]

در دنیای امنیت سایبری، شناسایی و مستندسازی آسیبپذیریها نقش کلیدی در کاهش تهدیدات و جلوگیری از حملات سایبری دارد. CVE […]

شکار تهدید (Threat Hunting) به فرآیند شناسایی، تحلیل و مقابله با تهدیدات امنیتی ناشناخته و پنهان در شبکهها و سیستمها […]

امروزه با گسترش فعالیتها در فضای سایبری، تهدیدات این حوزه به یکی از چالشهای اساسی برای زیرساختهای حیاتی، حساس و […]

تکنیک Hardening یکی از روشهای مهم و پایهای در امنیت سایبری است که به کاربران و سازمانها کمک میکند تا […]

تکنیک sandboxing به عنوان یکی از پیشرفتهترین روشهای امنیت سایبری است که، به سازمانها این امکان را میدهد تا برنامهها […]

حتی اگر ساختار امنیتی شبکه و زیرساختهای خود را بر مبنای مدل امنیتی Zero Trust پیادهسازی کرده باشید، باید خود […]

پروتکل تأیید هویت Kerberos به عنوان یکی از ابزارهای کلیدی در امنیت شبکهها شناخته میشود که به حفظ حریم خصوصی […]

دادهها برای عبور از مسیرهای مختلف و رسیدن امن به مقصد، نیازمند ساختاری منظم و قابلفهم برای تجهیزات شبکه هستند. […]

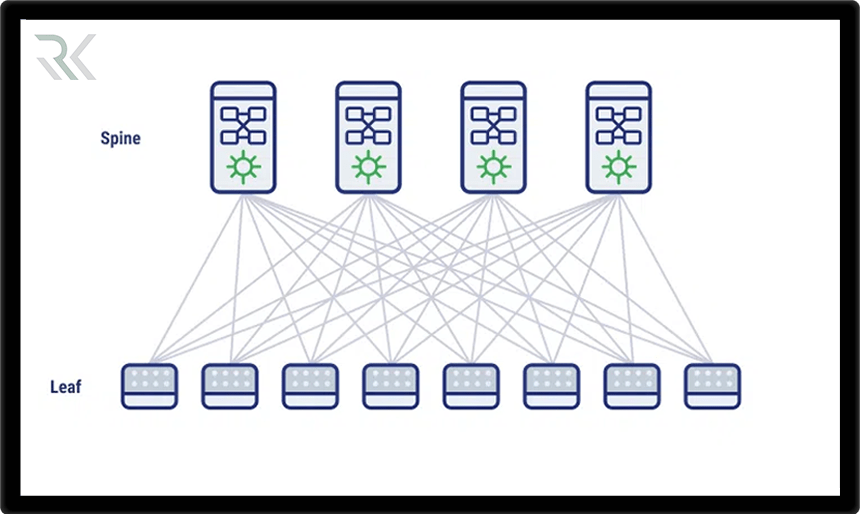

با رشد سریع دیتاسنترها، سرویسهای Cloud و معماریهای مبتنی بر مجازیسازی، نیاز به شبکهای با تأخیر کم، مقیاسپذیری بالا و […]

با گسترش دیتاسنترها، مجازیسازی و معماریهای Cloud، محدودیتهای شبکههای سنتی مبتنی بر VLAN بیش از پیش نمایان شد. فناوری VXLAN […]

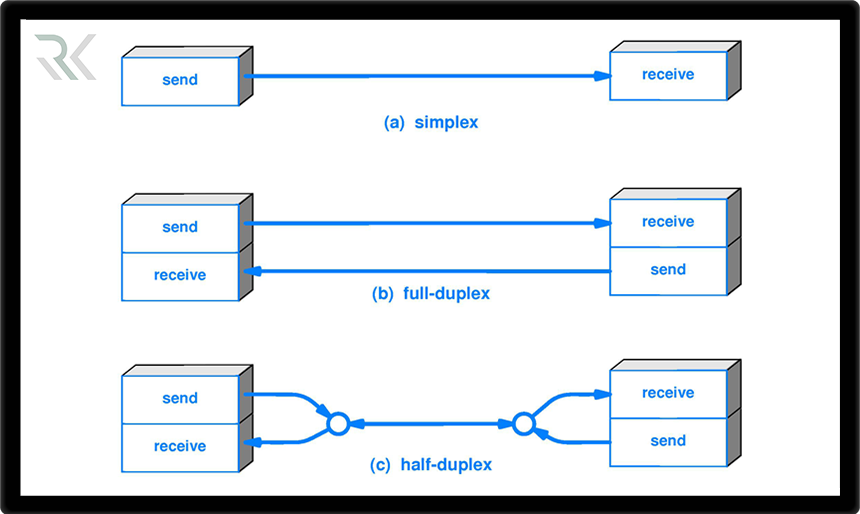

روشهای مختلف انتقال داده مثل Simplex، Half‑Duplex و Full‑Duplex نقش مهمی در کارایی و سرعت ارتباطات دیجیتال دارند و انتخاب […]

خزنده وب یا Web Crawler یکی از ابزارهای کلیدی در جهان اینترنت است که وظیفه پیمایش سیستماتیک صفحات وب و […]

وب اسکرپینگ روشی برای استخراج خودکار داده از وبسایتهاست و به کسب و کارها، تحلیلگران و متخصصان داده کمک میکند […]

HMAC یکی از مهمترین روشهای امنیتی برای تأیید اصالت پیام در شبکهها و سرویسهای آنلاین است. این مکانیزم با ترکیب […]

دادهها بهعنوان ستون فقرات تصمیمگیری و نوآوری شناخته میشوند. فرآیند جمعآوری دادهها (Data Collection) نخستین گام برای هر فعالیت مبتنی […]

حجم دادهها با سرعتی سرسامآور رشد میکند و نیاز به ابزارهایی برای پردازش سریع و مقیاسپذیر بیش از هر زمان […]

آپاچی هدوپ (Apache Hadoop) یک چارچوب متنباز برای ذخیرهسازی و پردازش حجم عظیمی از دادهها بهصورت توزیعشده است. این فناوری […]

عضویت در خبرنامه

موارد اخیر

-

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟ -

FIDO چیست و چگونه فرایند احراز هویت را امن تر میکند؟

FIDO چیست و چگونه فرایند احراز هویت را امن تر میکند؟ -

ماژول امنیتی سخت افزاری (HSM) چیست و با Hardware Security Key چه تفاوتی دارد؟

ماژول امنیتی سخت افزاری (HSM) چیست و با Hardware Security Key چه تفاوتی دارد؟ -

کلید سختافزاری چیست؟ معرفی انواع Hardware Security Key

کلید سختافزاری چیست؟ معرفی انواع Hardware Security Key -

OpenVPN چیست و چگونه کار میکند؟ + مقایسه با IPsec VPN

OpenVPN چیست و چگونه کار میکند؟ + مقایسه با IPsec VPN -

WireGuard چیست؟ بررسی امنیت، کاربردها و انواع اتصال

WireGuard چیست؟ بررسی امنیت، کاربردها و انواع اتصال -

رمزنگاری متقارن و رمزنگاری نامتقارن چیست؟ بررسی تفاوتها و کاربردها

رمزنگاری متقارن و رمزنگاری نامتقارن چیست؟ بررسی تفاوتها و کاربردها -

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه