ویشینگ (Vishing) چیست و با فیشینگ چه تفاوتی دارد؟ چگونه از آن جلوگیری کنیم؟

حملات ویشینگ (Vishing) یکی از انواع حملات مهندسی اجتماعی هستند که از طریق تماسهای تلفنی برای فریب افراد و دسترسی به اطلاعات حساس استفاده میکنند. در این نوع حملات، مهاجم با تظاهر به یک سازمان معتبر مانند بانکها یا شرکتهای خدماتی، قربانیان را متقاعد میکند که اطلاعات شخصی یا مالی خود را افشا کنند. آگاهی از این حملات و شناخت روشهای مقابله با آنها برای محافظت از اطلاعات شخصی و مالی امری ضروری است.

ویشینگ (Vishing) چیست؟

Vishing که ترکیب واژههای “Voice” و “Phishing” است، به حملاتی اطلاق میشود که از طریق تماسهای تلفنی برای فریب افراد و سرقت اطلاعات حساس انجام میشوند. در این حملات، مهاجم بهعنوان فرد یا سازمانی معتبر مانند بانکها، ادارههای دولتی یا شرکتهای خدماتی معرفی میشود و قربانی را تحت فشار قرار میدهد تا اطلاعاتی مانند شماره حساب بانکی، کدهای شناسایی یا رمزهای عبور را افشا کند.

ویشینگ یکی از انواع حملات مهندسی اجتماعی است که از اعتماد عمومی به تماسهای تلفنی بهعنوان یک وسیله برای فریب استفاده میکند. مهاجم ممکن است با استفاده از شماره تلفنهای جعلی یا تکنیکهایی مانند جعل شماره تماس (Caller ID spoofing) خود را بهعنوان یک مرجع معتبر معرفی کند. هدف از این حملات سرقت اطلاعات شخصی، دسترسی به حسابهای بانکی، یا ارتکاب کلاهبرداریهای مالی است.

چند نمونه از حملات ویشینگ

- تماس جعلی از بانک برای درخواست اطلاعات حساب

- تماس از طرف شرکتهای خدماتی برای تایید هویت

- تماس از طرف یک اداره دولتی به منظور دریافت مالیات یا پرداخت جریمه

- تماس از طرف یک مرکز خدمات مشتری برای تعمیر یا بهروزرسانی دستگاهها

- تماس به عنوان یک برنده مسابقات یا جوایز جعلی

- تماس از طرف یک موسسه مالی برای اخطار فعالیت مشکوک یا قفل شدن حساب

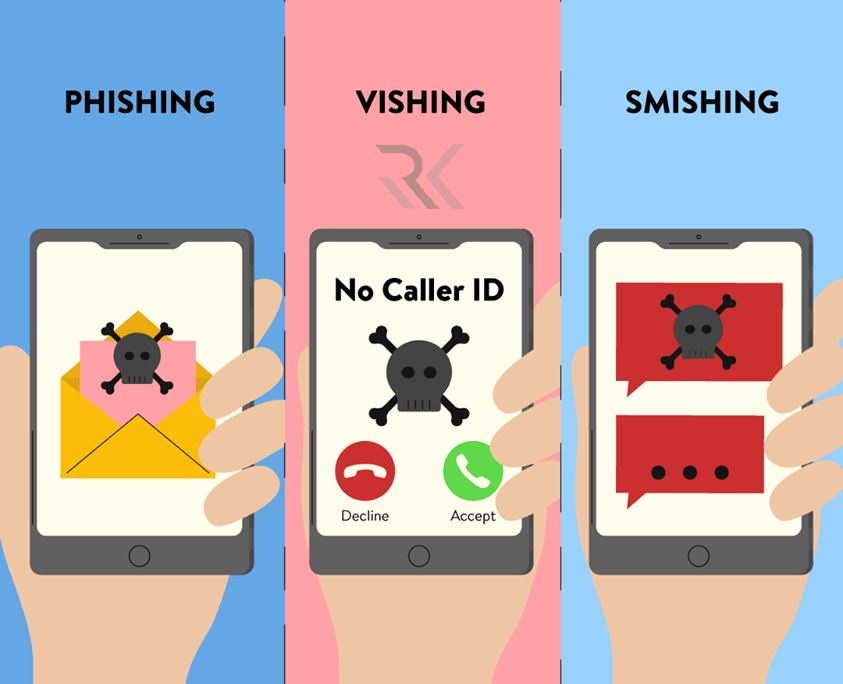

ویشینگ در مقایسه با فیشینگ و اسمیشینگ

ویشینگ، فیشینگ و اسمیشینگ همگی از تکنیکهای مهندسی اجتماعی برای سرقت اطلاعات شخصی و مالی افراد استفاده میکنند، اما هرکدام به روشهای مختلفی عمل میکنند. ویشینگ عمدتاً از تماسهای تلفنی برای فریب افراد بهره میبرد، در حالی که فیشینگ بیشتر از ایمیلها و پیامهای متنی برای گمراه کردن کاربران استفاده میکند. اسمیشینگ نیز مشابه فیشینگ است، اما از پیامهای متنی SMS برای ارسال لینکهای مخرب استفاده میکند.

فیشینگ و اسمیشینگ معمولاً به دنبال جلب اعتماد قربانیان از طریق پیامهای الکترونیکی یا متنی هستند که ظاهراً از یک منبع معتبر آمدهاند، مانند بانکها یا فروشگاههای آنلاین. در مقابل، ویشینگ به طور خاص از تماسهای تلفنی یا حتی پیامهای صوتی برای فریب دادن افراد استفاده میکند، جایی که مهاجم ممکن است خود را به عنوان یک مقام رسمی یا سازمان معتبر معرفی کند.

هر سه نوع حمله هدف یکسانی دارند: جمعآوری اطلاعات حساس مانند شمارههای کارت بانکی، رمز عبور و اطلاعات شخصی. تفاوت اصلی در نحوه اجرای این حملات است. ویشینگ بیشتر از صدا و تماسهای تلفنی برای فریب استفاده میکند، در حالی که فیشینگ و اسمیشینگ از ابزارهای دیجیتال مانند ایمیل و پیامک بهره میبرند.

-

تایید هویت تماس گیرنده

در صورت دریافت تماس از کسی که ادعا میکند نماینده یک سازمان معتبر است، باید هویت او را تایید کنید. به جای پاسخ دادن به تماس، شماره تلفن رسمی آن سازمان را پیدا کرده و مستقیماً با آنها تماس بگیرید تا صحت اطلاعات را بررسی کنید. این روش از هرگونه فریب احتمالی جلوگیری میکند.

-

استفاده از خدمات شناسایی تماسهای جعلی

برای جلوگیری از تماسهای ویشینگ، میتوان از خدمات شناسایی تماسهای جعلی استفاده کرد. بسیاری از اپلیکیشنها و سرویسها میتوانند بهطور خودکار تماسهای مشکوک و کلاهبرداری را شناسایی کرده و هشدار دهند. استفاده از این ابزارها کمک میکند تا در مواجهه با تماسهای ناخواسته یا مشکوک از اقدام اشتباه جلوگیری شود.

-

احتیاط در ارائه اطلاعات شخصی

بسیار مهم است که هیچگاه اطلاعات حساس خود را از طریق تماسهای تلفنی به اشتراک نگذارید، بهویژه اگر تماس غیرمنتظره باشد. همیشه باید مراقب تماسهایی باشید که در آنها از شما خواسته میشود اطلاعات مالی یا شخصی خود را به سرعت ارائه دهید. اطمینان حاصل کنید که تمام اطلاعات تنها از طریق کانالهای امن و تایید شده ارائه شوند.

جمعبندی…

حملات ویشینگ نوعی از کلاهبرداری تلفنی هستند که با استفاده از فریب و مهندسی اجتماعی سعی در سرقت اطلاعات حساس افراد دارند. این حملات اغلب از طریق تماسهای جعلی با هدف فریب قربانیان برای افشای اطلاعات شخصی مانند شماره حساب یا رمز عبور انجام میشوند. برای مقابله با این تهدیدات، آگاهی و آموزش کاربران، تایید هویت تماس گیرنده، استفاده از خدمات شناسایی تماسهای جعلی و احتیاط در ارائه اطلاعات شخصی از مهمترین راهکارهای پیشگیری از حملات ویشینگ به شمار میآیند.

موارد اخیر

-

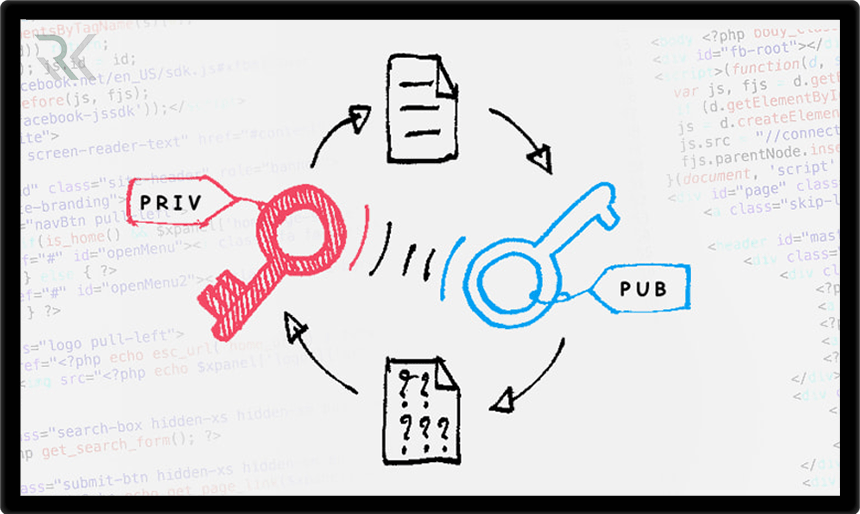

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه -

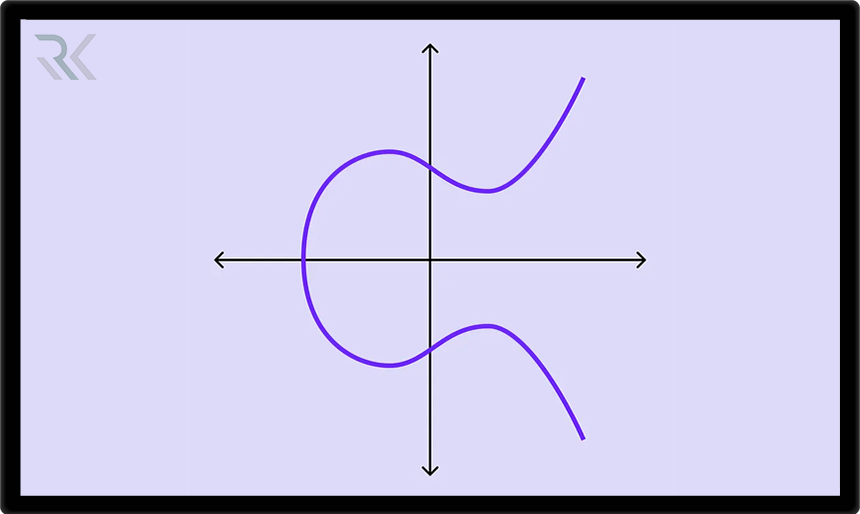

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال)

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال) -

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟ -

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد -

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN -

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2 -

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟ -

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN -

معماری Leaf‑Spine چیست؟ راهنمای کامل Spine‑and‑Leaf در شبکه

معماری Leaf‑Spine چیست؟ راهنمای کامل Spine‑and‑Leaf در شبکه -

پروتکل MSTP چیست و چگونه Load Balancing را در VLANها ممکن میکند؟

پروتکل MSTP چیست و چگونه Load Balancing را در VLANها ممکن میکند؟

برترین ها

-

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه -

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال)

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال) -

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟ -

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN -

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *