Secure Web Gateway (SWG) چیست و چگونه کار میکند؟

بیشتر فعالیتهای سازمانی از طریق اینترنت انجام میشود، تهدیدات وب نیز به سرعت در حال تکاملاند. از حملات فیشینگ و بدافزارهای مرورگر گرفته تا نشت داده از طریق وباپلیکیشنها، امنیت دسترسی به وب به یک ضرورت حیاتی تبدیل شده است. در این میان Secure Web Gateway (SWG) یکی از مؤثرترین راهکارهای محافظتی است که نقش دیوارهای هوشمند بین کاربران و اینترنت را برعهده دارد تا از ورود تهدیدات و خروج غیرمجاز دادهها جلوگیری کند.

Secure Web Gateway (SWG) چیست؟

Secure Web Gateway ابزاری امنیتی است که ترافیک وب سازمان را قبل از ورود یا خروج بررسی، فیلتر و کنترل میکند. این فناوری بهصورت سیاستمحور عمل کرده و هر درخواست اینترنتی را از نظر محتوای مخرب، لینکهای مشکوک یا دادههای حساس ارزیابی مینماید. SWG معمولاً شامل قابلیتهایی مانند URL Filtering، SSL Inspection، Anti‑Malware Scanning و Data Loss Prevention (DLP) است تا ارتباط کاربران با وبسایتها صرفاً در چارچوب امن انجام شود.

از نظر معماری SWG بهعنوان دروازهای میان شبکه داخلی و اینترنت خارجی عمل میکند؛ تمامی ارتباطات وب ابتدا از این Gateway عبور کرده و سپس بر اساس قوانین امنیتی اجازه ادامه مییابند. این رویکرد نهتنها از آلودگی سیستمها و نفوذ بدافزارها جلوگیری میکند، بلکه از نشت اطلاعات، دسترسی غیرمجاز، و سوءاستفاده از کاربران راهدور نیز پیشگیری مینماید. در محیطهای مدرن مبتنی بر Cloud و Zero Trust، SWG بهعنوان یکی از اجزای کلیدی معماری امنیت ابری شناخته میشود.

اجزای اصلی معماری Secure Web Gateway (SWG)

Policy Engine

Policy Engine مغز تصمیمگیرنده در معماری SWG است. این ماژول تمام درخواستهای وب را بر اساس مجموعهای از سیاستهای امنیتی سازمان تحلیل میکند و مشخص مینماید که آیا کاربر اجازه دسترسی دارد یا خیر. در این بخش، قوانین مربوط به فیلترینگ محتوا، محدودیت زمان استفاده و سطوح دسترسی کاربران اعمال میگردند. انعطاف بالای Policy Engine به مدیران شبکه امکان میدهد تا راهبردهای امنیتی دقیق و پویا را اجرا کنند.

URL Filtering

URL Filtering وظیفه دارد دسترسی کاربران به وبسایتهای غیرمجاز یا مشکوک را مسدود نماید. بانک اطلاعاتی این ماژول شامل میلیونها دامنه و دستهبندی محتوایی (مانند رسانه، تجارت، سرگرمی، یا تهدیدات شناختهشده) است. SWG بهصورت بلادرنگ آدرس مقصد را بررسی کرده و از ارتباط با سایتهای آلوده یا فیشینگ جلوگیری میکند، در نتیجه ریسک واژههای مخرب یا نفوذ نرمافزارهای جاسوسی به شدت کاهش مییابد.

Content Inspection

این بخش هر صفحه، فایل یا بسته دادهای را پیش از ورود به سیستم تحلیل میکند تا از انتقال بدافزارها، اسکریپتهای خطرناک یا دادههای حساس جلوگیری شود. Content Inspection معمولاً با فناوری Deep Packet Inspection و تجزیهی امضای دیجیتال انجام میشود. بهاینترتیب، حتی اگر منبع ظاهراً معتبر باشد، SWG میتواند کدهای جاسازیشده یا Payloadهای مخرب را تشخیص و حذف کند.

Malware Scanning و Threat Sandboxing

ماژول ضدبدافزار در SWG تمام فایلهای دریافتی را با موتورهای آنتیویروس و الگوریتمهای Heuristic مقایسه میکند. در موارد مشکوک، فایل در محیط مجازی (Sandbox) اجرا میشود تا رفتار واقعی آن بررسی گردد. اگر فایل اقدام به تغییر رجیستری، تماس مشکوک یا دانلود اضافی کند، سیستم آن را قرنطینه مینماید. این روش پیشگیرانه دفاعی مؤثر در برابر Zero‑Day Attackها و بدافزارهای ناشناخته است.

SSL Inspection (بازبینی ارتباطات رمزگذاریشده)

امروزه بخش عمدهای از ترافیک وب با HTTPS رمزگذاری میشود و همین امر مانع شناسایی تهدیدات از طریق روشهای سنتی است. ماژول SSL Inspection با رمزگشایی موقت ترافیک، محتوا را بررسی و سپس دوباره رمزگذاری میکند تا هم امنیت و هم حریم خصوصی کاربران حفظ شود. این قابلیت اساسی در مقابله با بدافزارهایی است که اطلاعات را در بستر HTTPS مخفی میسازند.

Data Loss Prevention (جلوگیری از نشت داده)

واحد DLP در SWG الگوهای متنی، فایلها و ارتباطات کاربر را پایش میکند تا از خروج اطلاعات محرمانه مانند رمز عبور، شماره مشتری یا دادههای مالی جلوگیری نماید. قوانین DLP میتوانند بر اساس نوع داده، مقصد یا کاربر تنظیم شوند. این ویژگی کنترل کاملی بر جریان دادهها در محیط Cloud و تعاملات Web میدهد و در انطباق با مقررات GDPR و ISO/27001 نقش حیاتی دارد.

جلوگیری از نشت اطلاعات (Data Loss Prevention-DLP) چیست؟

Logging و Reporting (گزارشگیری و لاگ امنیتی)

تمام فعالیتهای کاربران و رویدادهای امنیتی توسط سیستم Logging ثبت میشود تا قابلیت رهگیری و تحلیل داشته باشند. بخش Reporting گزارشهای گرافیکی از وضعیت تهدیدات، ترافیک وب و عملکرد سیاستها ارائه میدهد. این اطلاعات در تحلیل رفتار کاربران، ممیزی امنیتی و بهبود سیاستهای محافظتی سازمان استفاده میشود.

Integration API و Control Interface (یکپارچهسازی و کنترل مرکزی)

برای مدیریت بهتر، SWG معمولاً دارای API و رابط کنترلی وب است که مدیران بتوانند سیاستها را بهصورت متمرکز با سایر سرویسها مانند CASB، ZTNA یا SIEM همگام کنند. این بخش هماهنگی بین اجزای مختلف امنیت شبکه را تضمین کرده و دید یکپارچه در کل زیرساخت فراهم میکند.

مدلهای استقرار Secure Web Gateway (SWG)

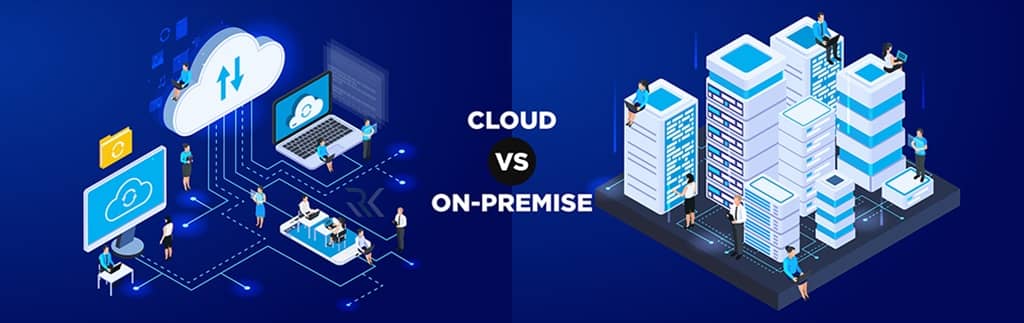

مدل On‑Premise (محلی)

در مدل On‑Premise سامانه SWG بهصورت فیزیکی در شبکه سازمان نصب و پیکربندی میشود. این روش معمولاً در سازمانهایی کاربرد دارد که کنترل کامل بر زیرساخت و داده را ضروری میدانند، مانند نهادهای مالی و دولتی. مزیت کلیدی آن، انعطاف در تنظیم قوانین امنیتی و انطباق با نیازهای شبکه داخلی است. همچنین ترافیک کاربران قبل از خروج از شبکه، در همان محل تحلیل میگردد؛ هرچند هزینهی نگهداری و مقیاسپذیری پایینتر از چالشهای مهم آن محسوب میشود.

مدل Cloud‑Based SWG (ابرمحور)

در مدل ابری تمام عملیات فیلتر، تحلیل و کنترل ترافیک وب از طریق پلتفرمهای Cloud انجام میشود. کاربران بدون نیاز به زیرساخت داخلی، از هر نقطه جغرافیایی به دروازههای امن ابری متصل میگردند. این معماری با پلتفرمهایی مانند Cisco Umbrella، Zscaler Internet Access، و Netskope SWG بسیار رایج است. مزیت اصلی آن مقیاسپذیری سریع، بروزرسانی خودکار و محافظت یکنواخت از کاربران راهدور است. استفاده از رمزگذاری TLS و احراز هویت متمرکز نیز امنیت بالایی را تضمین میکند.

مدل Hybrid Deployment (ترکیبی)

مدل Hybrid بین دو رویکرد محلی و ابری تعادل برقرار میکند. در این معماری، لایههای حیاتی مانند Policy Engine و DLP ممکن است در محیط داخلی باقی بمانند، در حالی که پردازش عمومی وب و فیلترینگ تهدیدات از طریق سرویس ابری انجام میشود. این ساختار برای سازمانهایی مناسب است که بخشی از کاربران در دفتر مرکزی و بخشی در محیطهای Remote فعال هستند.

جمعبندی…

Secure Web Gateway (SWG) در قلب امنیت مدرن وب قرار دارد و نقش حیاتی در محافظت از کاربران، دادهها و زیرساختهای سازمانی ایفا میکند. با ترکیب قابلیتهایی مانند URL Filtering، SSL Inspection، DLP و Malware Scanning، این فناوری مانع ورود تهدیدات و نشت اطلاعات میشود. در قالب معماری SASE، SWG بهعنوان نخستین لایه دفاعی در مدل Zero Trust شناخته میشود و با قدرت تحلیل ترافیک و اجرای سیاستهای هوشمند، امنیت را از لبه تا ابر بهصورت یکپارچه فراهم میسازد.

سؤالات متداول

SWG یا Secure Web Gateway یک دروازه امنیتی است که ترافیک وب کاربران را کنترل و فیلتر میکند تا از ورود بدافزار، فیشینگ و نشت اطلاعات جلوگیری شود.

فایروال در سطح شبکه کار میکند و پورتها و آدرسهای IP را کنترل میکند، اما SWG در سطح محتوا فعالیت دارد و تحلیل عمیق وبترافیک (URL و HTTPS) انجام میدهد.

بله. SWG یکی از اجزای کلیدی چارچوب SASE است و در کنار CASB، ZTNA و FWaaS امنیت جامع دسترسی را فراهم میکند.

این قابلیت ارتباطات رمزگذاریشده (HTTPS) را موقتاً رمزگشایی میکند تا تهدیدات پنهان مانند Malware یا Data Leak را شناسایی کند.

با استفاده از فناوری DLP الگوهای اطلاعات حساس شناسایی و از انتقال غیرمجاز آنها به خارج از شبکه جلوگیری میشود.

خیر، بلکه آن را تکمیل میکند. SWG دروازهی دفاعی سطح وب است، در حالی که آنتیویروس حفاظت سطح سیستم را انجام میدهد.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *