پنهاننگاری (Steganography) چیست و چه تفاوتی با رمزنگاری دارد؟

دادهها بزرگترین دارایی سازمانها و افراد بهشمار میروند، حفظ محرمانگی اطلاعات نقشی حیاتی پیدا کرده است. یکی از روشهای هوشمندانه در این حوزه، پنهاننگاری (Steganography) است؛ علمی که هدفش نه رمزگذاری پیام، بلکه پنهان کردن وجود آن در دل دادههای دیگر است. این فناوری در کنار رمزنگاری، بهعنوان یکی از ابزارهای کلیدی امنیت سایبری و حفظ حریم خصوصی شناخته میشود.

پنهاننگاری (Steganography) چیست؟

پنهاننگاری به معنای مخفی کردن پیام در یک رسانه دیگر است؛ برای مثال، گنجاندن متن یا فایل درون یک تصویر، ویدئو یا فایل صوتی بهگونهای که هیچ تغییر قابل توجهی برای چشم انسان محسوس نباشد. واژه Steganography از دو واژه یونانی steganos (پوشیده) و graphein (نوشتن) گرفته شده و به معنای «نوشتن پنهان» است. برخلاف رمزنگاری که محتوا را رمزگذاری و غیرقابل خواندن میکند، پنهاننگاری کاری میکند که اصلاً کسی متوجه وجود پیام نشود.

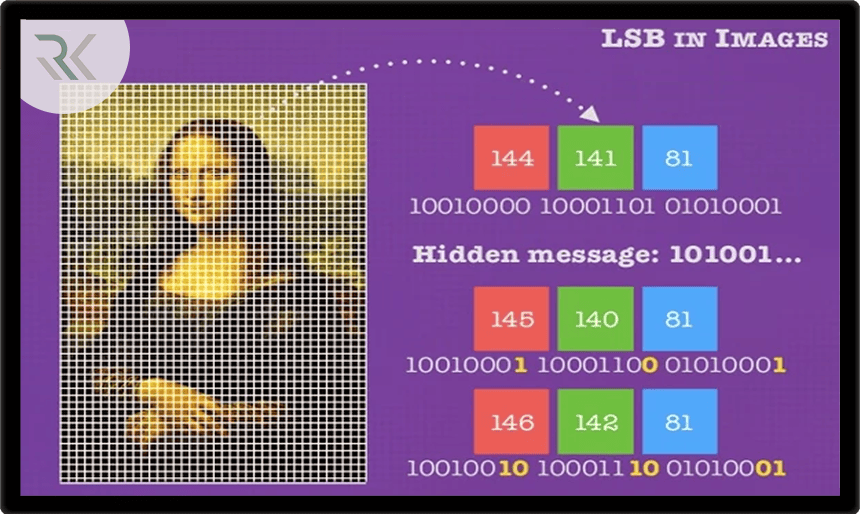

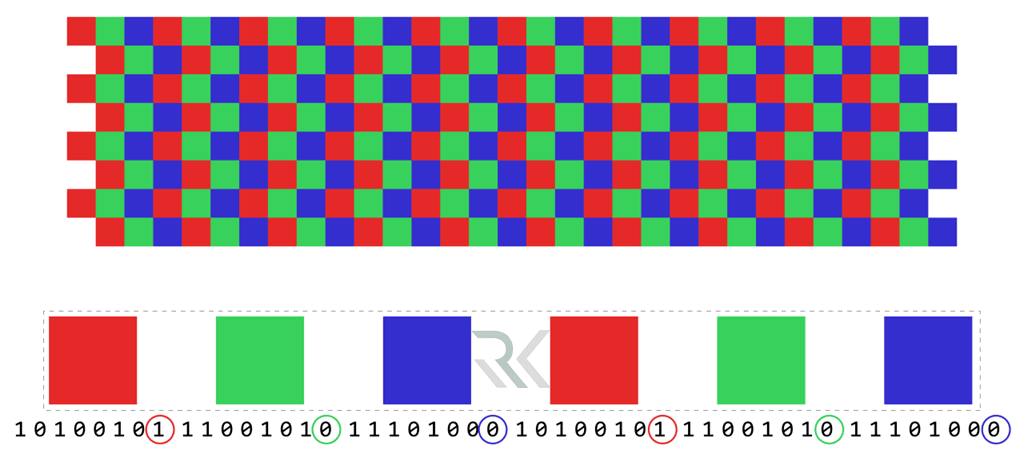

این مفهوم با پیشرفت فناوری به سطحی رسیده که میتوان از الگوریتمهای ریاضی پیچیده برای تغییر بیتهای کماهمیت (LSB) تصاویر یا دادههای صوتی استفاده کرد تا پیام در عمق فایل پنهان شود. نتیجه این است که فایل ظاهراً عادی باقی میماند، اما حامل اطلاعاتی پنهانی است که تنها گیرندهی آگاه از روش استخراج میتواند آن را بازیابی کند. پنهاننگاری امروز علاوه بر کاربردهای امنیتی، در زمینهی علامتگذاری دیجیتال (Digital Watermarking) و محافظت از مالکیت معنوی نیز جایگاه ویژهای دارد.

کاربردهای پنهاننگاری اطلاعات

- ارسال محرمانه پیامها در ارتباطات نظامی و دولتی

- حفاظت از مالکیت معنوی و علامتگذاری دیجیتال (Digital Watermarking)

- انتقال امن دادههای شخصی در شبکههای ناامن

- ذخیره اطلاعات حساس در فایلهای بیضرر برای امنیت سایبری

- پنهانسازی داده در بدافزارها و حملات پیچیده (APT Campaigns)

- حفظ حریم خصوصی کاربران در پلتفرمهای آنلاین

- تبادل داده در پروژههای تحقیقاتی و رمزنگاری پیشرفته

تاریخچه Steganography

مفهوم پنهاننگاری سابقهای چند هزارساله دارد. در دوران باستان، سپاهیان و جاسوسان اطلاعات حیاتی خود را با استفاده از روشهای سادهای چون نوشتن زیر لایهای از موم، خالکوبی زیر موهای تراشیده، یا جوهر نامرئی منتقل میکردند. هدف همواره این بود که وجود پیام مخفی از دید دشمن پنهان بماند، نه صرفاً متن آن رمز شود؛ این تفاوت بنیادین Steganography با Cryptography از همان زمان آشکار بود.

با ظهور فناوری دیجیتال در قرن بیستم، پنهاننگاری از شیوههای فیزیکی به سطح الکترونیکی انتقال یافت. نخستین پژوهشهای علمی در دهه ۱۹۸۰ و ۱۹۹۰ با هدف جاسازی داده در تصاویر bitmap و صوتها انجام گرفت. سپس در اوایل قرن ۲۱ با پیچیدهتر شدن الگوریتمهای فشردهسازی (مانند JPEG و MP3)، روشهای جدیدی برای پنهانسازی داده در بیتهای کماهمیت (LSB) پدید آمدند.

روشها و الگوریتمهای رایج پنهاننگاری

روش LSB (Least Significant Bit)

این روش ساده و پرکاربرد بر پایه جایگزینی بیتهای کماهمیت هر پیکسل در تصویر با بیتهای پیام مخفی است. چون تغییر در آخرین بیتها تأثیر قابل مشاهدهای در رنگ تصویر ندارد، فایل نهایی تقریباً بدون تفاوت ظاهری باقی میماند. الگوریتم LSB برای تصاویر bitmap و BMP کاربرد زیادی دارد و از سبکترین روشها برای پیادهسازی پنهاننگاری دیجیتال محسوب میشود، هرچند در برابر فشردهسازی و تغییرات تصادفی آسیبپذیر است.

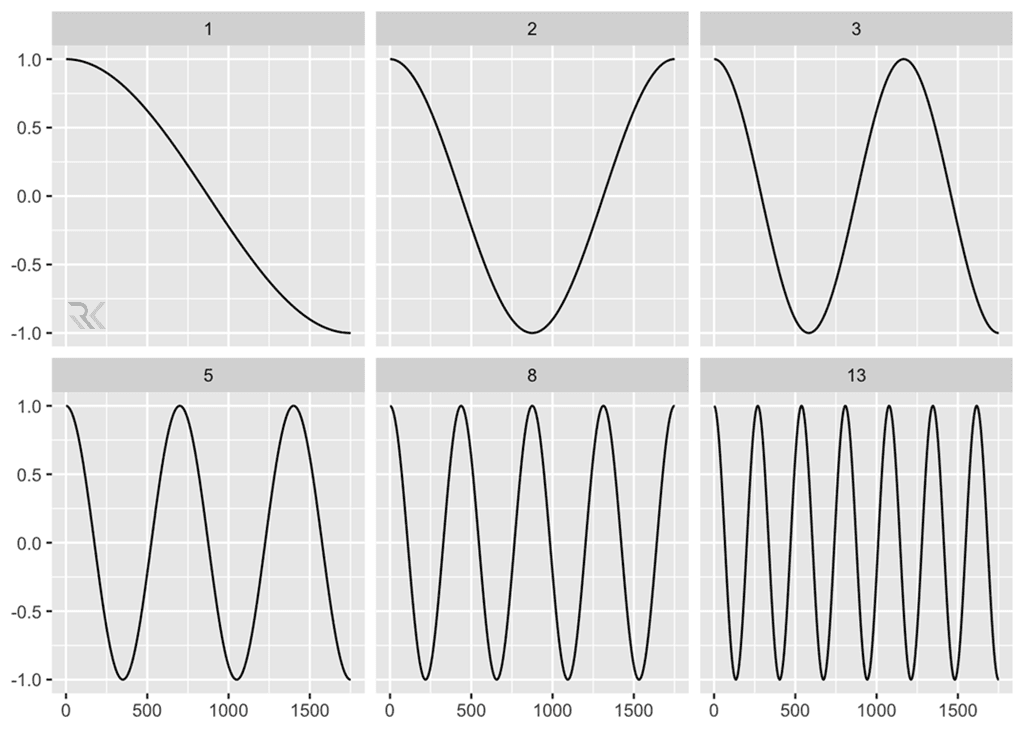

وش DCT (Discrete Cosine Transform)

وش DCT (Discrete Cosine Transform)

در این الگوریتم ابتدا تصویر به بلوکهای کوچک تقسیم و سپس به فضای فرکانسی تبدیل میشود. بیتهای پیام در ضرایب DCT که شدت روشنایی را در هر بلوک تعیین میکنند جاسازی میشوند. این روش برای تصاویر JPEG بسیار مناسب است زیرا فشردهسازی آن بر پایه DCT انجام میشود، به همین دلیل پنهانسازی پیام همخوان با ساختار فایل است و دوام بیشتری در برابر فشردهسازی و انتقال دارد.

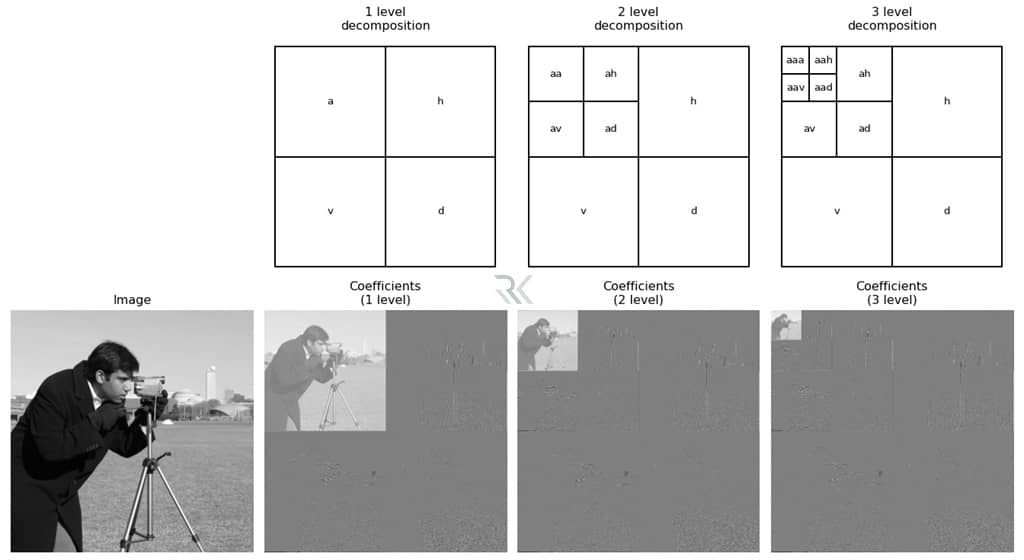

روش DWT (Discrete Wavelet Transform)

در روش موجکی تصویر به چند سطح جزئیات (فرکانس و وضوح) تجزیه میشود و سپس دادههای مخفی در لایههای فرکانس پایین یا بالا قرار میگیرند. مزیت اصلی DWT نسبت به DCT، حفظ کیفیت بصری بهتر و استحکام بیشتر در برابر نویز یا تغییر اندازه تصویر است. این تکنیک بیشتر در کاربردهای پیشرفته و علمی استفاده میشود، مخصوصاً در حوزه واترمارکینگ دیجیتال و مالکیت معنوی.

پنهاننگاری تطبیقی (Adaptive Steganography)

در روشهای تطبیقی، الگوریتم بر پایه محتوای تصویر تصمیم میگیرد کجا پیام را پنهان کند. نواحی دارای نویز یا بافت پیچیده، بهترین بستر برای جاسازی داده هستند چون تغییرات در آن قسمتها کمتر قابل تشخیصاند. پنهاننگاری تطبیقی معمولاً از مدلهای یادگیری ماشین یا آماری برای تحلیل ویژگیهای پیکسل استفاده میکند و دقت و امنیت بالاتری نسبت به روشهای سنتی دارد.

تحلیل پنهاننگاری یا Steganalysis

هرچند Steganalysis خود نوعی فناوری ضد پنهاننگاری است، اما بهعنوان بخش مهم از فرایند این علم معرفی میشود. هدف آن، شناسایی فایلهایی است که احتمالاً حامل پیامهای مخفی هستند. ابزارهای Steganalysis با بررسی الگوهای آماری، نویز غیرطبیعی یا انحرافات فرکانسی در فایل، وجود دادهی پنهان را آشکار میکنند. این روش در تحقیقات جرمشناسی دیجیتال و کشف ارتباطات مخفی در حملات سایبری نقش حیاتی دارد.

مقایسه پنهاننگاری با رمزنگاری

پنهاننگاری و رمزنگاری هر دو در حوزه امنیت داده به کار میروند اما هدف و منطق عملکردشان متفاوت است. رمزنگاری (Cryptography) روی تبدیل محتوای پیام تمرکز دارد؛ یعنی داده را به شکلی رمز تبدیل میکند تا هیچکس جز دارنده کلید، معنای آن را نفهمد. در مقابل، پنهاننگاری (Steganography) تلاش میکند وجود پیام را از اساس پنهان کند تا کسی حتی به وجود دادهٔ محرمانه مشکوک نشود. به همین دلیل رمزنگاری بیشتر فسفر امنیتی قابل مشاهده تولید میکند، در حالیکه پنهاننگاری لایهای نامرئی از امنیت میآفریند.

از نظر کاربری نیز تفاوت مهمی میان این دو وجود دارد. رمزنگاری امروزه در تمام ارتباطات اینترنتی ـ از بانکداری تا پیامرسانها ـ استفاده میشود و بر پایه الگوریتمهای ریاضی مثل AES یا RSA است، در حالیکه پنهاننگاری با الگوریتمهای جاسازی داده مثل LSB یا DCT کار میکند. رمزنگاری تمرکزش بر “دشواری شکستن رمز” است، اما پنهاننگاری تمرکزش بر “نامرئی بودن پیام”.

پنهاننگاری (Steganography) |

رمزنگاری (Cryptography) |

|

|---|---|---|

|

هدف اصلی |

پنهان کردن وجود پیام |

تغییر محتوای پیام به صورت رمز |

|

نحوه عملکرد |

جاسازی داده در تصویر، صوت یا فایل دیگر |

استفاده از الگوریتم ریاضی و کلید رمز |

|

قابل تشخیص بودن برای افراد عادی |

معمولاً غیرقابل تشخیص |

قابل مشاهده (داده رمز شده آشکار است) |

|

ابزارهای رایج |

Steghide، SilentEye، OpenStego |

AES، RSA، SHA، ECC |

|

کاربرد عمومی |

پنهانسازی ارتباط، واترمارکینگ، جاسوسی دیجیتال |

ارتباط امن، بانکداری، تجارت الکترونیک |

|

نقطه ضعف اصلی |

آسیبپذیر در برابر Steganalysis (تحلیل فایل) |

حساس به فاش شدن کلید رمز |

|

نوع امنیت |

امنیت مبتنی بر مخفیبودن |

امنیت مبتنی بر پیچیدگی ریاضی |

آیا پنهاننگاری و رمزنگاری را میتوان در کنار یکدیگر استفاده کرد؟

بله، ترکیب پنهاننگاری و رمزنگاری از مؤثرترین راههای ایجاد امنیت چندلایه در ارتباطات محسوب میشود. در این رویکرد ابتدا پیام با الگوریتمهای رمزنگاری مثل AES رمز میشود و سپس نسخه رمزشده درون یک فایل یا رسانه با روش پنهاننگاری جاسازی میگردد. این ترکیب باعث میشود اگر حتی فایل مخفی شناسایی شود، محتوای آن همچنان غیرقابل خواندن باشد.

جمعبندی…

پنهاننگاری یا Steganography یکی از جذابترین شاخههای امنیت اطلاعات است که با هدف پنهان کردن وجود داده بهکار میرود، نه فقط رمزگذاری آن. این فناوری از دوران جوهر نامرئی تا الگوریتمهای دیجیتال امروزی، همواره پلی میان علم، هنر و امنیت بوده است. در عصر سایبری، ترکیب پنهاننگاری با رمزنگاری میتواند لایهای دوگانه از امنیت ایجاد کند و به حفظ حریم خصوصی، مالکیت معنوی و ارتباطات محرمانه کمک شایانی کند.

پرسشهای متداول

پنهاننگاری علم پنهان کردن پیام درون فایلهایی مانند تصویر، صوت یا ویدیو است، بهطوریکه وجود پیام قابل تشخیص نباشد.

رمزنگاری محتوای پیام را غیرقابلخواندن میکند، در حالیکه پنهاننگاری کل پیام را در فایل دیگری مخفی میسازد تا دیده نشود.

خیر؛ در حوزههای تجاری، هنری و حتی شبکههای اجتماعی برای حفظ مالکیت و جلوگیری از سرقت محتوا نیز استفاده میشود.

روش LSB (Least Significant Bit) متداولترین و سادهترین شیوه پنهانسازی داده در تصاویر دیجیتال است.

بله، با روشهای Steganalysis میتوان الگوهای آماری فایل را تحلیل و احتمال وجود دادهی مخفی را تشخیص داد.

برخی ابزارهای ساده و رایج عبارتاند از Steghide، OpenStego، SilentEye و Camouflage.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *