شنود شبکه یا همان sniffing چیست؟ معرفی ابزارهای شنود شبکه

شنود شبکه (Sniffing) یکی از مفاهیم مهم در امنیت اطلاعات است که به فرایند رهگیری و تجزیه و تحلیل ترافیک شبکه اشاره دارد. این تکنیک میتواند برای اهداف مختلفی مانند عیبیابی شبکه یا بهطور نگرانکنندهای برای سرقت اطلاعات حساس مورد استفاده قرار گیرد. با توجه به اهمیت حریم خصوصی در دنیای دیجیتال، آشنایی با شنود شبکه و روشهای مقابله با آن برای همه کاربران ضروری است.

شنود شبکه چیست؟

شنود شبکه (Sniffing) به فرایند رهگیری و تجزیه و تحلیل بستههای دادهای که در شبکه در حال تبادل هستند، گفته میشود. این عمل با استفاده از ابزارهای مخصوصی به نام «Sniffer» انجام میشود که میتوانند ترافیک شبکه را بهصورت غیرمجاز یا مجاز مشاهده و ضبط کنند. در واقع، شنود شبکه به افراد امکان میدهد که اطلاعات رد و بدل شده بین دستگاهها را مشاهده کنند، حتی اگر این اطلاعات شامل دادههای حساسی مانند رمزهای عبور یا پیامهای خصوصی باشند.

این تکنیک میتواند هم برای اهداف مثبت و هم منفی استفاده شود. از نظر مثبت، مدیران شبکه از شنود برای عیبیابی و نظارت بر عملکرد شبکه استفاده میکنند تا مشکلات احتمالی را شناسایی و برطرف کنند. اما در سمت منفی، هکرها و افراد غیرمجاز میتوانند با استفاده از این روش به اطلاعات حساس کاربران دسترسی پیدا کنند. به همین دلیل، آشنایی با مفهوم شنود شبکه و چگونگی مقابله با آن از اهمیت بالایی برخوردار است.

انواع روش های شنود شبکه

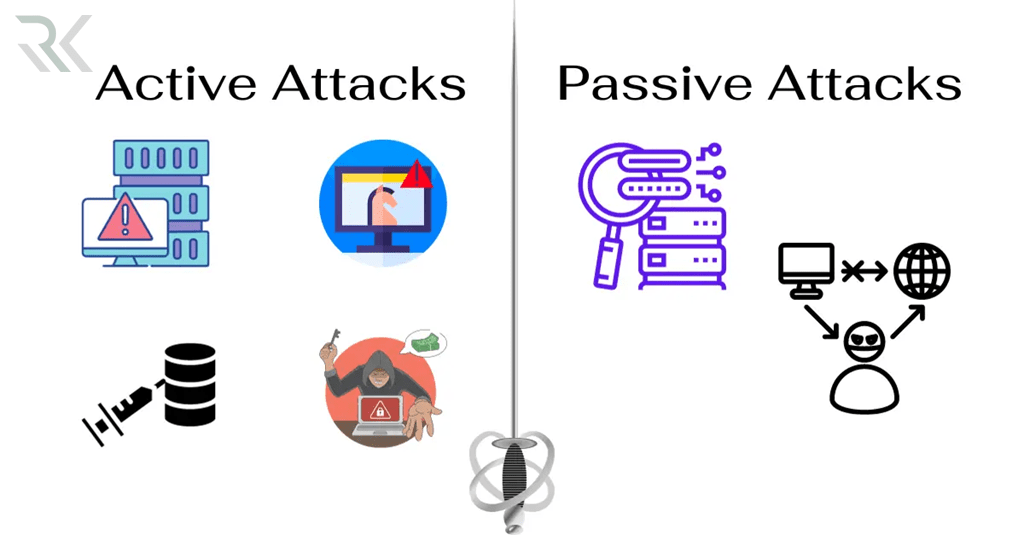

شنود غیرفعال (Passive Sniffing)

در شنود غیرفعال یا Passive Sniffing مهاجم بهصورت پنهانی و بدون ایجاد تغییر در ترافیک شبکه، بستههای داده را مشاهده و تحلیل میکند. این روش معمولاً در شبکههای مبتنی بر هاب (Hub) مؤثرتر است، زیرا در این نوع شبکهها، تمام دادهها بهتمامی دستگاههای متصل ارسال میشوند. در این حالت، مهاجم فقط با قرار دادن کارت شبکه در حالت شنود (Promiscuous Mode) میتواند تمام بستههای عبوری را ببیند و آنها را بررسی کند. از آنجایی که در این روش هیچ تغییری در بستهها یا مسیر آنها ایجاد نمیشود، شناسایی آن بسیار دشوار است.

شنود غیرفعال به دلیل عدم مداخله در جریان داده، معمولاً برای سرقت اطلاعات حساسی مانند رمزهای عبور و نامهای کاربری استفاده میشود. این نوع شنود بهویژه در شبکههای بیسیم و هابهای قدیمی که دادهها بهطور همگانی ارسال میشوند، خطرناک است. مهاجمان با استفاده از ابزارهای خاصی مانند Wireshark یا tcpdump، میتوانند بستههای داده را ضبط کرده و محتوای آنها را تجزیه و تحلیل کنند. به دلیل این ویژگیها، شنود غیرمجاز یکی از محبوبترین روشهای شنود شبکه برای جاسوسی اطلاعات بهحساب میآید.

شنود فعال (Active Sniffing)

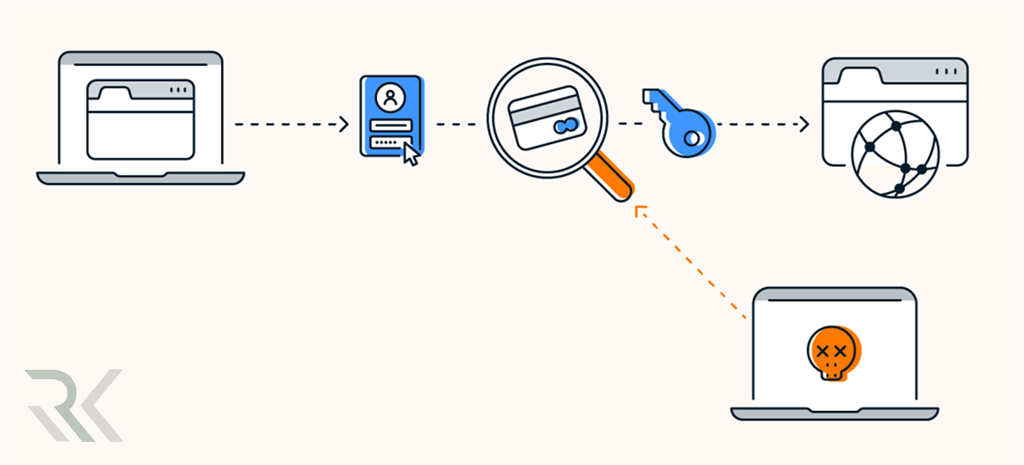

شنود فعال یا Active Sniffing به روشی از شنود شبکه اطلاق میشود که در آن مهاجم برای بهدستآوردن اطلاعات، بهطور فعال در جریان ترافیک شبکه مداخله میکند. این روش معمولاً در شبکههای مبتنی بر سوئیچ (Switch) استفاده میشود؛ چرا که در این شبکهها، بستههای داده فقط به گیرندههای خاصی ارسال میشوند و مهاجم نمیتواند بدون مداخله به آنها دسترسی پیدا کند. به همین دلیل، مهاجم از تکنیکهایی مانند جعل ARP (ARP Spoofing) یا مسمومسازی DNS (DNS Poisoning) برای تغییر مسیر بستهها استفاده میکند تا آنها را به سمت دستگاه خود هدایت کند.

شنود فعال با وجود پیچیدگی بیشتر نسبت به شنود غیرمجاز، خطرات بیشتری را نیز به همراه دارد، زیرا مهاجم نهتنها دادهها را مشاهده میکند، بلکه میتواند آنها را تغییر دهد یا حتی مانع از رسیدن آنها به مقصد شود. این نوع شنود اغلب برای حملاتی مانند مرد میانی (Man-in-the-Middle) استفاده میشود که در آن مهاجم بهطور نامحسوس در میان ارتباط دو دستگاه قرار میگیرد. با توجه به اینکه شنود فعال نیاز به دستکاری ترافیک شبکه دارد، روشهای شناسایی آن نیز پیشرفتهتر هستند؛ بااینحال، اگر بهدرستی انجام شود، میتواند اطلاعات بسیار حساسی را به سرقت ببرد

ابزارهای شنود شبکه

ابزار Wireshark

Wireshark یکی از محبوبترین و قدرتمندترین ابزارهای شنود شبکه است که برای تحلیل بستههای داده استفاده میشود. این ابزار به کاربران اجازه میدهد تا ترافیک شبکه را بهصورت زنده مشاهده کرده و جزئیات دقیقی از هر بسته، مانند مبدأ، مقصد، پروتکل و محتوای آن را بررسی کنند. Wireshark با رابط کاربری گرافیکی کاربرپسند خود، برای تحلیل شبکه، عیبیابی مشکلات و حتی شناسایی تهدیدات امنیتی بسیار مفید است.

ابزار tcpdump

tcpdump یک ابزار خط فرمانی قدرتمند برای شنود و تحلیل ترافیک شبکه در سیستمعاملهای یونیکس و لینوکس است. این ابزار به کاربران اجازه میدهد تا بستههای داده را در سطح پایین مشاهده و ضبط کنند. tcpdump برای تحلیل اولیه و سریع ترافیک شبکه بسیار مناسب است و با استفاده از فیلترهای قدرتمند خود، میتوان فقط بستههای خاصی را که به آنها نیاز است مشاهده کرد.

ابزار Ettercap

Ettercap ابزاری پیشرفته برای شنود فعال و حملات مرد میانی (Man-in-the-Middle) است. این ابزار بهطور خاص برای شنود در شبکههای سوئیچشده طراحی شده و از تکنیکهایی مانند جعل ARP (ARP Spoofing) برای تغییر مسیر بستهها استفاده میکند. Ettercap علاوه بر شنود، امکاناتی برای تزریق بستههای مخرب و حتی تغییر دادهها در حین انتقال را نیز ارائه میدهد.

ابزار Nmap

اگرچه Nmap بیشتر بهعنوان ابزاری برای اسکن و نقشهبرداری از شبکه شناخته میشود، اما قابلیتهایی برای شنود شبکه نیز دارد. این ابزار میتواند اطلاعات دقیقی درباره پورتهای باز، سرویسهای فعال و حتی سیستمعامل دستگاههای متصل به شبکه به دست آورد. با استفاده از اسکریپتهای Nmap، میتوان به تحلیل و شناسایی بستههای داده نیز پرداخت.

تفاوت شنود شبکه و مانیتورینگ شبکه

شنود شبکه (Sniffing) و مانیتورینگ شبکه (Network Monitoring) هر دو به تحلیل ترافیک شبکه میپردازند، اما اهداف و روشهای آنها کاملاً متفاوت است. شنود شبکه بیشتر بهمنظور جمعآوری اطلاعات و مشاهده محتوای بستههای داده انجام میشود. این روش اغلب توسط هکرها یا افرادی که به دنبال دسترسی به اطلاعات حساس هستند استفاده میشود و بهطور مخفیانه و بدون اطلاع کاربران شبکه انجام میگیرد. شنود شبکه معمولاً شامل مشاهده جزئیات بستهها مانند نام کاربری، رمز عبور و محتوای پیامها است.

در مقابل مانیتورینگ شبکه بهعنوان یک فعالیت قانونی و ضروری در مدیریت شبکهها شناخته میشود. هدف اصلی مانیتورینگ شبکه، نظارت بر عملکرد شبکه، شناسایی مشکلات احتمالی و اطمینان از امنیت و پایداری آن است. مدیران شبکه از ابزارهای مانیتورینگ برای بررسی ترافیک، تشخیص ناهنجاریها و بهبود کارایی استفاده میکنند. برخلاف شنود شبکه، در مانیتورینگ، اطلاعات بهصورت کلی و آماری جمعآوری میشوند و بهدنبال مشاهده محتوای بستهها نیستند.

معیار |

شنود شبکه |

مانیتورینگ شبکه |

|---|---|---|

|

هدف |

جمعآوری اطلاعات و محتوای بستهها |

نظارت بر عملکرد و امنیت شبکه |

|

مخفی بودن |

مخفیانه و بدون اطلاع کاربران |

آشکار و با اطلاع مدیران شبکه |

|

استفادهکننده |

هکرها و مهاجمان |

مدیران شبکه و تیمهای امنیتی |

|

نوع دادهها |

مشاهده محتوای بستهها |

جمعآوری دادههای آماری و تحلیلی |

|

قانونی بودن |

معمولاً غیرقانونی و غیرمجاز |

قانونی و در راستای مدیریت شبکه |

چگونه از شنود شبکه جلوگیری کنیم؟

استفاده از رمزنگاری (Encryption)

یکی از مؤثرترین راهها برای جلوگیری از شنود شبکه، استفاده از رمزنگاری است. با رمزنگاری دادهها، حتی اگر مهاجم بتواند بستههای اطلاعاتی را شنود کند، نمیتواند به محتوای آنها دسترسی پیدا کند. استفاده از پروتکلهای امن مانند HTTPS، SSL/TLS و VPN به محافظت از اطلاعات حساس کمک میکند.

رمزنگاری چیست و چگونه به دادهها و اطلاعات امنیت میبخشد؟

استفاده از سوئیچ بهجای هاب

در شبکههای قدیمی که از هاب استفاده میشود، تمام دادهها به تمام دستگاهها ارسال میشوند و این موضوع شنود را آسانتر میکند. استفاده از سوئیچها بهجای هاب باعث میشود که دادهها فقط به دستگاه مقصد ارسال شوند و مهاجمان نتوانند بهراحتی ترافیک را شنود کنند.

تأیید اعتبار و احراز هویت قوی

استفاده از مکانیزمهای تأیید اعتبار قوی مانند احراز هویت دومرحلهای و رمزهای عبور پیچیده میتواند بهطور قابلتوجهی از شنود شبکه جلوگیری کند. این روشها به مهاجمان اجازه نمیدهند بهسادگی به شبکه دسترسی پیدا کنند و شنود ترافیک را انجام دهند.

استفاده از ابزارهای تشخیص نفوذ (IDS)

استفاده از سیستمهای تشخیص نفوذ (IDS) به شناسایی و مسدود کردن فعالیتهای غیرمجاز در شبکه کمک میکند. این ابزارها بهطور مداوم ترافیک شبکه را بررسی میکنند و در صورت تشخیص رفتارهای مشکوک یا تلاش برای شنود، هشدار میدهند.

برسی سیستمهای تشخیص نفوذ (IDS): اهمیت + انواع و راهکارهای امنیتی

جمعبندی…

در نتیجه شنود شبکه یک تهدید جدی برای امنیت اطلاعات در فضای دیجیتال است که میتواند منجر به دسترسی غیرمجاز به دادههای حساس شود. با درک انواع روشهای شنود، استفاده از رمزنگاری، ابزارهای تشخیص نفوذ و آموزش کاربران، میتوان بهطور مؤثری از این تهدید جلوگیری کرد و امنیت شبکه را بهبود بخشید.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *