حمله Side Channel چیست؟ بررسی کامل حملات ساید چنل در امنیت سایبری

با گسترش استفاده از سیستمهای رمزنگاری و تجهیزات سختافزاری امن، تصور میشود اطلاعات حساس بهطور کامل محافظت میشوند؛ اما واقعیت این است که مهاجمان همیشه از مسیرهای مستقیم حمله نمیکنند. حملات Side Channel (ساید چنل) با سوءاستفاده از نشانههای فیزیکی و رفتاری سیستمها، بدون شکستن الگوریتمهای رمزنگاری، اطلاعات محرمانه را استخراج میکنند و به یکی از تهدیدهای جدی در امنیت سایبری تبدیل شدهاند.

حمله Side Channel چیست؟

حمله Side Channel نوعی حمله غیرمستقیم در حوزه امنیت اطلاعات است که بهجای حمله به خود الگوریتم رمزنگاری، از اطلاعات جانبی تولیدشده در هنگام اجرای آن استفاده میکند. این اطلاعات میتواند شامل زمان پردازش، مصرف انرژی، نویز الکترومغناطیسی یا حتی صداهای تولیدشده توسط سختافزار باشد که بهصورت ناخواسته اطلاعات حساسی را افشا میکند.

در این نوع حمله مهاجم بدون نیاز به دانستن کلید رمزنگاری یا دسترسی مستقیم به دادهها، از الگوهای رفتاری سیستم برای حدس زدن اطلاعات محرمانه استفاده میکند. به همین دلیل، حتی سیستمهایی که از الگوریتمهای رمزنگاری قوی مانند AES یا RSA استفاده میکنند نیز در صورت عدم طراحی امن سختافزار یا نرمافزار، در برابر حملات Side Channel آسیبپذیر هستند.

Side Channel Attack چگونه کار میکند؟

۱. اجرای عملیات رمزنگاری یا پردازش حساس

حمله Side Channel زمانی آغاز میشود که سیستم هدف در حال انجام عملیات حساس مانند رمزنگاری، امضای دیجیتال یا احراز هویت باشد. در این مرحله سختافزار یا نرمافزار بهطور طبیعی رفتارهایی از خود نشان میدهد که قابل اندازهگیری هستند.

۲. جمعآوری اطلاعات جانبی (Side Channel Data)

مهاجم اطلاعات جانبی مانند زمان پاسخ سیستم، میزان مصرف انرژی، تشعشعات الکترومغناطیسی یا الگوهای حافظه را جمعآوری میکند. این دادهها مستقیماً شامل اطلاعات محرمانه نیستند، اما بهصورت غیرمستقیم نشانههایی از عملیات داخلی سیستم ارائه میدهند.

۳. تحلیل الگوها و همبستگی دادهها

در این مرحله دادههای جمعآوریشده با استفاده از تحلیل آماری یا الگوریتمهای تحلیلی بررسی میشوند تا الگوهای تکرارشونده شناسایی شوند. این الگوها میتوانند به بخشهایی از کلید رمزنگاری یا فرآیند پردازش مرتبط باشند.

۴. استخراج اطلاعات حساس

در نهایت مهاجم با تطبیق الگوها و حدسهای محاسبهشده، اطلاعات حساسی مانند کلید رمزنگاری، رمز عبور یا دادههای محرمانه را بازسازی میکند. این فرآیند بدون شکستن مستقیم الگوریتم رمزنگاری انجام میشود و همین موضوع، حملات Side Channel را بسیار خطرناک میکند.

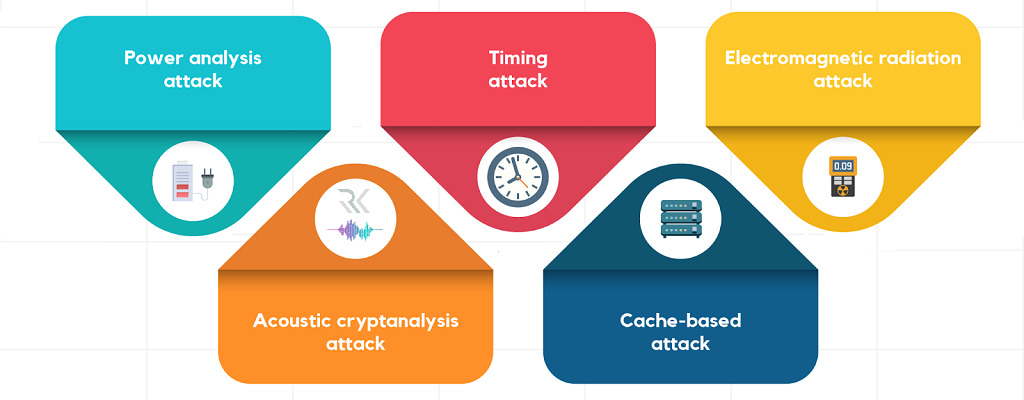

انواع حملات Side Channel

حمله زمانی (Timing Attack)

در حمله زمانی مهاجم با اندازهگیری دقیق مدتزمان اجرای عملیات رمزنگاری میتواند به بخشی از اطلاعات محرمانه مانند کلید رمز پی ببرد. برخی الگوریتمها بسته به ورودی یا مقدار کلید، زمان بیشتری برای پردازش صرف میکنند. تحلیل این تفاوتهای زمانی، حتی در حد چند نانوثانیه، میتواند الگوهایی آشکار کند که به مهاجم امکان بازسازی تدریجی کلید رمز را میدهد.

حمله توان مصرفی (Power Analysis)

در این نوع حمله نوسانات مصرف انرژی دستگاه در هنگام انجام عملیات رمزنگاری مورد بررسی قرار میگیرد. هر فعالیت پردازشی مصرف برق متفاوتی دارد و این تغییرات میتواند بیانگر الگوهای تکرارشونده در کلیدها یا دادهها باشد. تحلیل توان مصرفی بهویژه در کارتهای هوشمند، دستگاههای پرداخت یا HSMها بسیار مؤثر است و معمولاً با ابزارهای الکترونیکی خاص انجام میشود.

حمله الکترومغناطیسی (EM Attack)

در حملات الکترومغناطیسی، مهاجم سیگنالهای الکترومغناطیسی ساطعشده از دستگاه را هنگام اجرای عملیات رمزنگاری ثبت و تحلیل میکند. این سیگنالها حاوی اطلاعاتی از وضعیت مدارها و حتی بیتهای پردازششده هستند. حملات EM معمولاً از فاصلهی نزدیک انجام میشوند و اگرچه نیازمند تجهیزات خاص هستند، اما در حملات پیشرفته به تراشهها و تجهیزات نظامی یا بانکی بسیار خطرناک محسوب میشوند.

حملات مبتنی بر Cache

در این روش مهاجم از الگوهای استفاده از حافظه Cache پردازنده برای استخراج اطلاعات استفاده میکند. چون پردازنده دادهها و دستورالعملهای پرکاربرد را در حافظه Cache نگه میدارد، تغییرات در زمان دسترسی به آن حافظهها میتواند اطلاعات حساسی دربارهی کلیدهای رمزنگاریای که در حال پردازش هستند افشا کند. این روش در حملات نرمافزاری سطح پایین و حتی در محیطهای مجازی (Virtualized Systems) نیز دیده میشود.

حملات صوتی و دمایی

این نوع حملات خلاقانهتر هستند و از طریق صدا یا تغییرات حرارتی دستگاهها عمل میکنند. برای مثال، نوسانات صوتی در هنگام پردازش میتواند به تحلیل الگوهای محاسباتی کمک کند یا تغییرات دمایی ناشی از عملکرد خاص تراشهها میتواند برای افشای دادهها استفاده شود. اگرچه اجرای این حملات پیچیدهتر است، اما در محیطهای خاص (مانند آزمایشگاههای امنیتی یا جاسوسی صنعتی) نتایج مؤثری داشتهاند.

ترکیب چند روش (Combined Side Channel Attack)

در این رویکرد مهاجم چند کانال جانبی را بهصورت همزمان بررسی میکند؛ برای مثال، زمانبندی و توان مصرفی یا سیگنالهای الکترومغناطیسی و رفتار Cache را باهم ترکیب میکند تا دقت تحلیل افزایش یابد. حملات ترکیبی از پیچیدهترین نوع حملات ساید چنل به شمار میروند و در بسیاری از تحقیقات پیشرفتهی امنیتی برای تست مقاومت تراشهها استفاده میشوند.

چرا حملات ساید چنل خطرناک هستند؟

- عدم نیاز به نفوذ مستقیم به سیستم

- امکان استخراج کلیدهای رمزنگاری

- شناسایی دشوار در تستهای امنیتی معمول

- تأثیرگذاری حتی روی الگوریتمهای رمزنگاری امن

- قابلیت اجرا در سطح سختافزار

- مؤثر بودن در محیطهای ایزوله یا آفلاین

روشهای جلوگیری از حملات Side Channel

طراحی امن در سطح سختافزار (Hardware-Level Security)

یکی از مؤثرترین راههای مقابله با حملات ساید چنل، استفاده از سختافزارهایی است که بهصورت پیشفرض در برابر این حملات مقاوم طراحی شدهاند. این طراحی شامل ایزولهسازی مدارها، شیلد الکترومغناطیسی و استفاده از ماژولهای امن مانند HSM است که میزان نشت اطلاعات جانبی را به حداقل میرسانند.

زمانبندی یکنواخت در عملیات رمزنگاری (Constant-Time Execution)

اجرای عملیات رمزنگاری با زمان ثابت باعث میشود مهاجم نتواند از تفاوتهای زمانی برای تحلیل دادهها یا کلیدها استفاده کند. در این روش، الگوریتمها بدون توجه به ورودی یا مقدار کلید، همیشه در یک بازه زمانی مشخص اجرا میشوند و این موضوع تأثیر حملات Timing Attack را بهشدت کاهش میدهد.

محافظت از حافظه Cache و منابع اشتراکی

برای مقابله با حملات مبتنی بر Cache، باید دسترسی به منابع اشتراکی پردازنده محدود یا ایزوله شود. استفاده از تکنیکهایی مانند Cache Partitioning، غیرفعالسازی برخی بهینهسازیهای پردازنده یا اجرای عملیات حساس در محیطهای اختصاصی میتواند احتمال افشای اطلاعات از طریق Cache را کاهش دهد.

افزودن نویز مصنوعی به سیگنالها

ایجاد نویز کنترلشده در مصرف انرژی، سیگنالهای الکترومغناطیسی یا زمانبندی پردازش، یکی از تکنیکهای رایج برای گمراهکردن مهاجمان است. این نویز باعث میشود الگوهای واقعی پردازش در میان دادههای اضافی پنهان شوند و تحلیل دقیق رفتار سیستم برای مهاجم بسیار دشوار یا غیرممکن شود.

تست و ارزیابی امنیتی مبتنی بر Side Channel

انجام تستهای امنیتی تخصصی که بهطور خاص بر حملات ساید چنل تمرکز دارند، کمک میکند نقاط ضعف پنهان سیستم شناسایی شوند. این تستها معمولاً شامل تحلیل توان، زمان، سیگنالهای الکترومغناطیسی و رفتار حرارتی هستند و نقش مهمی در افزایش سطح امنیت سیستمهای حساس ایفا میکنند.

استفاده از الگوریتمها و پیادهسازیهای مقاوم در برابر SCA

برخی الگوریتمها و کتابخانههای رمزنگاری بهصورت خاص برای مقاومت در برابر حملات Side Channel طراحی یا پیادهسازی شدهاند. استفاده از پیادهسازیهای استاندارد، بهروز و تستشده که در آنها دسترسی به حافظه، مصرف انرژی و شاخههای شرطی کنترل شدهاند، نقش مهمی در کاهش سطح حمله دارد.

بهروزرسانی مداوم سختافزار و نرمافزار

بسیاری از حملات Side Channel با پیشرفت تحقیقات امنیتی شناسایی و برای آنها راهکارهای جدید ارائه میشود. بهروزرسانی منظم سیستمعامل، فریمور، کتابخانههای رمزنگاری و حتی سختافزار، باعث میشود سیستم در برابر روشهای نوین این حملات مقاومتر باقی بماند.

جمعبندی…

حملات Side Channel نشان میدهند که امنیت اطلاعات تنها به الگوریتمهای رمزنگاری محدود نمیشود و رفتار فیزیکی و عملیاتی سیستمها نیز میتواند منبع نشت داده باشد. این حملات با سوءاستفاده از زمان اجرا، مصرف انرژی، سیگنالهای الکترومغناطیسی و منابع اشتراکی، حتی سیستمهای بهظاهر امن را تهدید میکنند. شناخت انواع حملات ساید چنل و بهکارگیری راهکارهای پیشگیرانه در سطح سختافزار و نرمافزار، نقش کلیدی در افزایش امنیت سامانههای حساس دارد.

سوالات متداول

حمله Side Channel روشی برای استخراج اطلاعات محرمانه است که بهجای نفوذ مستقیم، از نشانههای جانبی مانند زمان اجرا، توان مصرفی یا سیگنالهای فیزیکی سیستم استفاده میکند.

خیر، این حملات هم سختافزار و هم نرمافزار را تحت تأثیر قرار میدهند، بهویژه زمانی که نرمافزار به منابع سختافزاری مشترک مانند Cache دسترسی دارد.

کارتهای هوشمند، دستگاههای رمزنگاری، HSMها، سیستمهای IoT و حتی سرورهای ابری از اهداف رایج این حملات محسوب میشوند.

بله، حتی الگوریتمهای امن مانند AES یا RSA در صورت پیادهسازی نادرست میتوانند در برابر حملات Side Channel آسیبپذیر باشند.

در حملات Side Channel، تمرکز بر رفتار جانبی سیستم است نه باگهای نرمافزاری یا نفوذ مستقیم به کد و شبکه.

حذف کامل این حملات دشوار است، اما با طراحی امن و کنترل نشتی اطلاعات میتوان ریسک آنها را به حداقل رساند.

سختافزارهای امن مانند HSM یا Secure Enclave با کاهش نشت اطلاعات جانبی، مقاومت سیستم را در برابر این حملات افزایش میدهند.

معمولاً خیر؛ این حملات نیازمند تستهای تخصصی و ابزارهای خاص تحلیل ساید چنل هستند.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *