زیرساخت کلید عمومی یا PKI چیست و چه کاربردی در رمزنگاری و احراز هویت دارد؟

در دنیای دیجیتال امروز، حفاظت از دادهها، تأیید هویت و ایجاد بستر ارتباطی امن، بیش از هر زمان دیگری ضروری شده است. یکی از مهمترین ابزارهایی که این نیازها را در مقیاس گسترده پوشش میدهد، PKI یا زیرساخت کلید عمومی (Public Key Infrastructure) است. این فناوری در قلب امنیت اینترنت، تراکنشهای آنلاین، امضای دیجیتال و احراز هویت قرار دارد. در این مقاله، به زبان ساده با مفاهیم، ساختار و عملکرد PKI آشنا خواهیم شد.

PKI چیست؟

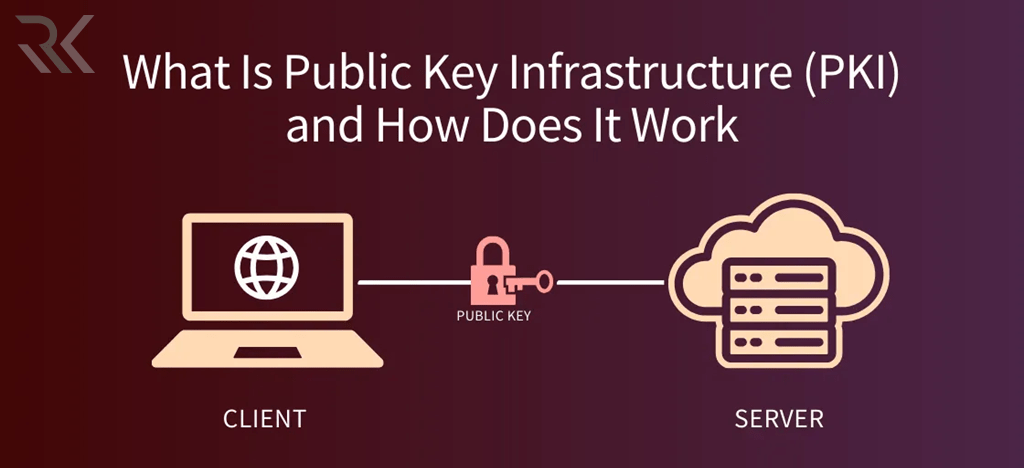

PKI مخفف Public Key Infrastructure به معنای «زیرساخت کلید عمومی» است؛ سیستمی مبتنی بر رمزنگاری که امکان ایجاد، مدیریت، توزیع و اعتبارسنجی گواهیهای دیجیتال و کلیدهای رمزنگاری را فراهم میکند. هدف اصلی PKI، ایجاد یک بستر امن برای تبادل اطلاعات در محیطهای غیرامن مانند اینترنت است. این زیرساخت با استفاده از جفت کلید عمومی و خصوصی به کاربران، سرویسها و دستگاهها اجازه میدهد بهصورت امن و رمزنگاریشده با یکدیگر ارتباط برقرار کنند.

PKI نقش حیاتی در عملکرد پروتکلهایی مانند HTTPS، SSL/TLS، VPN، ایمیل امن، امضای دیجیتال و حتی در احراز هویت دوطرفه (Mutual Authentication) دارد. با استفاده از گواهی دیجیتال که توسط یک مرجع صدور گواهی (CA) تایید شده، میتوان هویت یک سیستم یا فرد را بهصورت دیجیتال و قابل اعتماد اثبات کرد. به زبان ساده PKI ساختاری است برای ایجاد اعتماد در دنیای بیاعتماد اینترنت.

سیستم PKI چگونه کار میکند؟

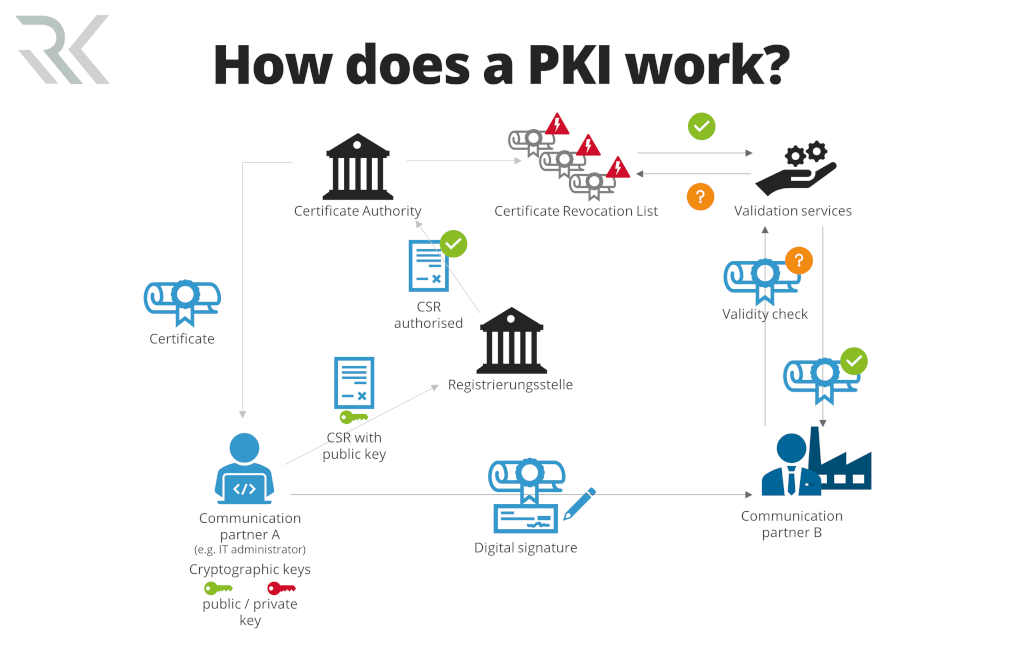

تولید جفت کلید (Key Pair Generation):

در اولین گام یک جفت کلید عمومی و خصوصی تولید میشود. کلید خصوصی بهصورت امن نزد صاحب آن باقی میماند و کلید عمومی برای دیگران قابل دسترسی است. این کلیدها پایهی رمزنگاری نامتقارن در PKI هستند.

صدور گواهی دیجیتال (Certificate Issuance):

صاحب کلید (مثلاً یک کاربر یا سرور) کلید عمومی خود را همراه با اطلاعات شناسایی به یک مرجع صدور گواهی (CA) ارسال میکند. CA پس از اعتبارسنجی، یک گواهی دیجیتال 509 صادر میکند که شامل کلید عمومی، نام دارنده و تاریخ انقضاست.

توزیع و ذخیره گواهی (Distribution):

گواهی دیجیتال برای استفاده در ارتباطات رمزنگاریشده به دیگر سیستمها توزیع میشود. مرورگرها، سرورها و اپلیکیشنها میتوانند این گواهیها را دریافت و برای تأیید هویت طرف مقابل استفاده کنند.

اعتبارسنجی گواهی (Certificate Validation):

هنگام برقرار شدن یک ارتباط، دستگاه گیرنده گواهی را بررسی میکند از جمله گواهی زنجیره اعتماد (Chain of Trust)، اعتبار زمانی و امضای دیجیتال گواهی برای اطمینان از صحت آن. در صورت معتبر بودن، ارتباط امن برقرار میشود.

لغو گواهیها (Certificate Revocation):

اگر یک کلید خصوصی افشا شود یا گواهی باید زودتر از موعد منقضی شود، باید لغو شود. این کار از طریق مکانیزمهایی مانندCRL یا OCSP انجام میشود تا سیستمها بدانند گواهی دیگر معتبر نیست.

اجزای اصلی PKI

مرجع صدور گواهی (CA – Certificate Authority)

مرجع صدور گواهی یا CA نهاد یا سیستمی است که مسئولیت صدور، امضا، مدیریت و لغو گواهیهای دیجیتال را برعهده دارد. کاربران و سیستمها به اعتبار CA اعتماد میکنند و آن را بهعنوان منبع قابل اعتماد میشناسند. گواهیهایی که توسط یک CA معتبر صادر شوند، در مرورگرها و سیستمهای امن قابل شناسایی و معتبر تلقی میشوند.

مرجع ثبتنام (RA – Registration Authority)

RA یک نهاد واسطه بین کاربر و CA است که وظیفه دارد اطلاعات هویتی کاربران را بررسی و تایید کند پیش از آنکه آنها بتوانند گواهی دیجیتال دریافت کنند. RA در واقع فاز ثبتنام، احراز هویت و انتقال درخواست به CA را مدیریت میکند تا از صدور گواهی جعلی جلوگیری شود.

جفت کلید عمومی/خصوصی (Public/Private Key Pair)

در PKI هر موجودیت دارای یک جفت کلید است—یک کلید عمومی که برای رمزنگاری استفاده میشود و قابل انتشار است، و یک کلید خصوصی که دقیقاً به همان فرد یا سیستم تعلق دارد و باید محرمانه باقی بماند. این کلیدها پایه رمزنگاری نامتقارن را تشکیل میدهند و مبنای تایید هویت دیجیتال هستند.

گواهی دیجیتال (Digital Certificate)

گواهی دیجیتال یک فایل الکترونیکی با فرمت مشخص است (معمولاً X.509) که حاوی کلید عمومی، اطلاعات شناسایی دارنده، مرجع صادرکننده و تاریخ انقضا میباشد. این گواهی از طریق امضای دیجیتال یک CA تایید میشود و امکان تشخیص هویت و رمزنگاری امن را فراهم میکند.

فهرست لغو گواهیها (CRL) و OCSP

CRL (Certificate Revocation List) فهرستی از گواهیهایی است که قبل از زمان انقضا بیاعتبار شدهاند. این لیست بهصورت دورهای توسط CA منتشر میشود.

OCSP (Online Certificate Status Protocol) راه دیگری برای بررسی آنی اعتبار یک گواهی دیجیتال است که به دریافت سریعتر وضعیت اعتبار کمک میکند.

مزایای استفاده از PKI در امنیت اطلاعات

- تأیید دیجیتال هویت کاربران و سرورها

- رمزنگاری امن دادهها در بستر شبکه

- ایجاد امضای دیجیتال برای اسناد و تراکنشها

- تضمین یکپارچگی (Integrity) اطلاعات

- جلوگیری از جعل هویت در ارتباطات آنلاین

- افزایش اعتماد کاربران به سرویسهای آنلاین

- تسهیل در پیادهسازی احراز هویت متقابل (Mutual Authentication)

- استفاده در بسترهای حیاتی مثل HTTPS، VPN، ایمیل، IoT و بلاکچین

- پشتیبانی از سازگاری با استانداردهای بینالمللی (مانند 509، TLS)

- امکان لغو فوری گواهیهای به خطر افتاده یا منقضیشده

PKI چه ارتباطی با احراز هویت متقابل دارد؟

PKI یا زیرساخت کلید عمومی، هسته فناوری احراز هویت متقابل (Mutual Authentication) را تشکیل میدهد. در این مدل امنیتی، هر دو طرف ارتباط یعنی کلاینت و سرور با ارائه گواهی دیجیتال معتبر، هویت یکدیگر را تأیید میکنند. این گواهیها معمولاً طبق استاندارد X.509 و توسط یک مرجع صدور گواهی (CA) در PKI صادر میشوند. پس بدون وجود PKI، امکان صدور، مدیریت و اعتبارسنجی گواهیها وجود ندارد، و در نتیجه احراز هویت متقابل نیز قابل اجرا نخواهد بود. بهبیان ساده، PKI زیرساختی است که اعتماد متقابل و اثبات دیجیتالی هویت را ممکن میسازد.

احراز هویت متقابل چیست؟ آشنایی کامل با Mutual Authentication

جمعبندی…

PKI یا زیرساخت کلید عمومی یکی از مهمترین پایههای امنیت در فضای دیجیتال است که با استفاده از رمزنگاری نامتقارن و گواهیهای دیجیتال، امکان تأیید هویت، رمزنگاری داده و حفظ اعتماد در ارتباطات آنلاین را فراهم میکند. از مرور امن وبسایتها تا احراز هویت دوطرفه و امضای دیجیتال اسناد، PKI در قلب بسیاری از فناوریهای امنیتی قرار دارد. با وجود چالشهایی در پیادهسازی و مدیریت، این زیرساخت نقش بیجایگزینی در ایجاد اعتماد دیجیتال، بهویژه در سیستمهای حساس و مقیاسپذیر دارد.

موارد اخیر

-

CSR در گواهی دیجیتال چیست؟ آموزش جامع Certificate Signing Request و نحوه ساخت آن در سیستمهای مختلف

CSR در گواهی دیجیتال چیست؟ آموزش جامع Certificate Signing Request و نحوه ساخت آن در سیستمهای مختلف -

گواهی دیجیتال (Certificate) چیست و چه تفاوتی با امضای دیجیتال دارد؟

گواهی دیجیتال (Certificate) چیست و چه تفاوتی با امضای دیجیتال دارد؟ -

حمله Side Channel چیست؟ بررسی کامل حملات ساید چنل در امنیت سایبری

حمله Side Channel چیست؟ بررسی کامل حملات ساید چنل در امنیت سایبری -

آسیب پذیری XXE چیست و چگونه باعث نفوذ به سرور میشود؟ بررسی XML External Entity به زبان ساده

آسیب پذیری XXE چیست و چگونه باعث نفوذ به سرور میشود؟ بررسی XML External Entity به زبان ساده -

NFC چیست و چگونه کار میکند؟ + کاربرد Near Field Communication در امنیت شبکه

NFC چیست و چگونه کار میکند؟ + کاربرد Near Field Communication در امنیت شبکه -

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟ -

FIDO چیست و چگونه فرایند احراز هویت را امن تر میکند؟

FIDO چیست و چگونه فرایند احراز هویت را امن تر میکند؟ -

ماژول امنیتی سخت افزاری (HSM) چیست و با Hardware Security Key چه تفاوتی دارد؟

ماژول امنیتی سخت افزاری (HSM) چیست و با Hardware Security Key چه تفاوتی دارد؟ -

کلید سختافزاری چیست؟ معرفی انواع Hardware Security Key

کلید سختافزاری چیست؟ معرفی انواع Hardware Security Key -

OpenVPN چیست و چگونه کار میکند؟ + مقایسه با IPsec VPN

OpenVPN چیست و چگونه کار میکند؟ + مقایسه با IPsec VPN

برترین ها

-

CSR در گواهی دیجیتال چیست؟ آموزش جامع Certificate Signing Request و نحوه ساخت آن در سیستمهای مختلف

CSR در گواهی دیجیتال چیست؟ آموزش جامع Certificate Signing Request و نحوه ساخت آن در سیستمهای مختلف -

گواهی دیجیتال (Certificate) چیست و چه تفاوتی با امضای دیجیتال دارد؟

گواهی دیجیتال (Certificate) چیست و چه تفاوتی با امضای دیجیتال دارد؟ -

حمله Side Channel چیست؟ بررسی کامل حملات ساید چنل در امنیت سایبری

حمله Side Channel چیست؟ بررسی کامل حملات ساید چنل در امنیت سایبری -

آسیب پذیری XXE چیست و چگونه باعث نفوذ به سرور میشود؟ بررسی XML External Entity به زبان ساده

آسیب پذیری XXE چیست و چگونه باعث نفوذ به سرور میشود؟ بررسی XML External Entity به زبان ساده -

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *