Nmap چیست و چه کاربردی در امنیت شبکه دارد؟

Nmap یکی از قدرتمندترین ابزارهای متنباز برای اسکن شبکه و تحلیل امنیت است. این ابزار به مدیران شبکه و متخصصان امنیت کمک میکند تا دستگاههای متصل، پورتهای باز، سرویسهای فعال و حتی آسیبپذیریهای احتمالی را شناسایی کنند. Nmap با داشتن قابلیتهای پیشرفته مانند اسکن مخفیانه، تشخیص سیستمعامل و استفاده از اسکریپتهای امنیتی، در تست نفوذ و نظارت بر شبکه بسیار کاربردی است.

معرفی Nmap و کاربرد آن در امنیت شبکه

Nmap یک ابزار متنباز و قدرتمند برای اسکن شبکه و تحلیل امنیتی است که توسط گوردون لیون (Gordon Lyon) توسعه یافته است. این ابزار به مدیران شبکه و متخصصان امنیت سایبری کمک میکند تا اطلاعات دقیقی درباره دستگاههای متصل به شبکه، پورتهای باز، سرویسهای فعال و حتی سیستمعاملهای هدف به دست آورند. Nmap با تکنیکهای پیشرفتهای مانند اسکن مخفیانه، تشخیص نسخه نرمافزارها، دور زدن فایروالها و تحلیل آسیبپذیریها، یکی از محبوبترین ابزارها در تست نفوذ و مدیریت شبکه محسوب میشود.

استفاده از Nmap در امنیت شبکه به متخصصان این امکان را میدهد که تهدیدات بالقوه را شناسایی کرده و از حملات سایبری جلوگیری کنند. این ابزار قابلیتهایی مانند شناسایی دستگاههای ناشناس، اسکن پورتهای شبکه، تشخیص سرویسهای در حال اجرا و تحلیل ترافیک شبکه را فراهم میکند. با توجه به انعطافپذیری بالا و قابلیت اجرای اسکنهای پیشرفته Nmap یک انتخاب ایدهآل برای ارزیابی امنیتی و مدیریت شبکه در محیطهای کوچک و بزرگ است.

کاربردهای Nmap در امنیت شبکه

اسکن تمامی پورتهای شبکه

اسکن تمامی پورتهای شبکه- شناسایی سیستمعاملهای هدف

- ارسال پکت ناشناس برای دور زدن فایروال

- اسکن محدوده خاصی از پورتها

- اجرای Spoofing برای تغییر هویت در شبکه

- ذخیرهسازی نتایج اسکن در فرمتهای مختلف

- شناسایی سرویسهای فعال روی پورتهای باز

نحوه نصب و راهاندازی Nmap

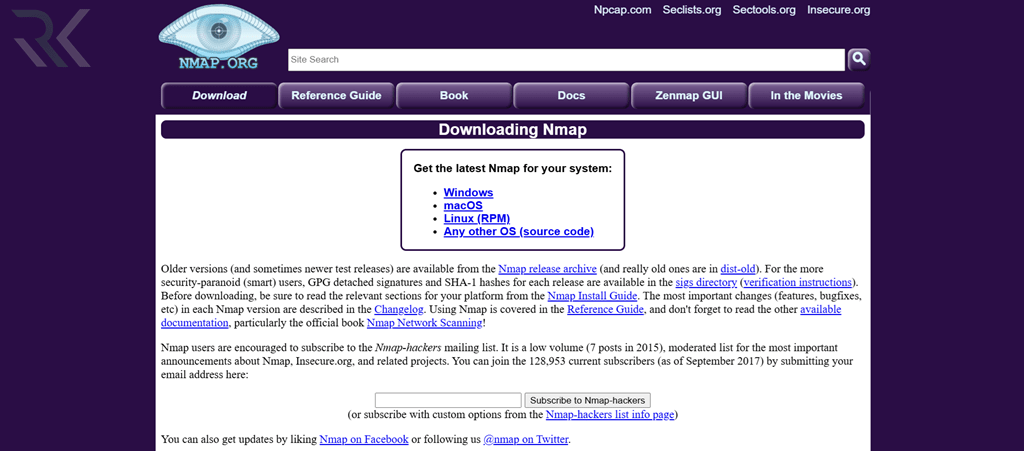

برای استفاده از Nmap ابتدا باید آن را روی سیستمعامل موردنظر خود نصب کنید. این ابزار روی ویندوز، لینوکس و macOS قابل اجرا است، اما اغلب در محیطهای لینوکسی کاربرد بیشتری دارد. در ادامه نحوه نصب و راهاندازی Nmap در ویندوز و لینوکس را بررسی میکنیم.

نصب Nmap در ویندوز

- ابتدا به وبسایت رسمی Nmap مراجعه کرده و نسخه Windows Installer را دانلود کنید.

- فایل دانلود شده را اجرا کرده و مراحل نصب را طی کنید. در طول نصب، میتوانید ابزار Zenmap (نسخه گرافیکی Nmap) را نیز نصب کنید.

پس از نصب Command Prompt (CMD) را باز کرده و دستور زیر را برای بررسی نصب صحیح اجرا کنید. در صورت نمایش نسخه Nmap نصب با موفقیت انجام شده است.

nmap --version

نصب Nmap در لینوکس

در سیستمهای لینوکسی، نصب Nmap بسیار ساده است و میتوان آن را از طریق مخازن رسمی نصب کرد.

نصب در Debian/Ubuntu

sudo apt update

sudo apt install nmap -y

نصب در CentOS/RHEL

sudo yum install nmap -y

نصب در Arch Linux

sudo pacman -S nmap

مهمترین دستورات Nmap

پس از نصب Nmap برای اسکن شبکه و تحلیل دستگاهها میتوان از دستورات متنوعی استفاده کرد. این ابزار دارای گزینهها و پارامترهای متعددی است که بسته به نیاز کاربر، روشهای مختلفی برای اسکن ارائه میدهد. در ادامه، برخی از مهمترین دستورات و گزینههای Nmap را بررسی میکنیم.

1) اسکن ساده یک هدف

برای اسکن یک آدرس IP یا نام دامنه و یافتن پورتهای باز، از دستور زیر استفاده میشود:

nmap target_ip_or_domain

2) اسکن محدودهای از آدرسهای IP

برای اسکن یک محدوده خاص از آدرسهای IP میتوان از یکی از روشهای زیر استفاده کرد:

nmap 192.168.1.1-50

nmap 192.168.1.0/24

3) اسکن تمامی پورتهای یک هدف

بهصورت پیشفرض، Nmap تنها ۱۰۰۰ پورت رایج را اسکن میکند، اما برای بررسی تمام 65535 پورت، میتوان از دستور زیر استفاده کرد:

nmap -p192.168.1.1

۴) شناسایی سیستمعامل و نسخه سرویسها

برای تشخیص سیستمعامل و نسخه سرویسهای فعال روی یک سرور، از گزینههای -O و -sV استفاده میشود:

nmap -O -sV 192.168.1.1

۵) اسکن مخفیانه (Stealth Scan)

برای اسکن بدون جلب توجه و دور زدن فایروالها، از TCP SYN Scan استفاده میشود:

nmap -sS 192.168.1.1

۶) بررسی اینکه یک هدف فعال است یا خیر (Ping Scan)

برای بررسی اینکه آیا یک سیستم در شبکه فعال است یا نه، از این دستور استفاده میشود:

nmap -sn 192.168.1.1

۷) اسکن یک پورت خاص

اگر بخواهید تنها یک پورت خاص را بررسی کنید، از -p استفاده کنید:

nmap -p 80 192.168.1.1

8) ذخیره نتایج اسکن در فایل

برای ذخیره خروجی اسکن در یک فایل متنی یا XML، از گزینههای زیر استفاده میشود:

nmap -oN output.txt 192.168.1.1

nmap -oX output.xml 192.168.1.1

9) استفاده از اسکریپتهای Nmap (NSE)

Nmap دارای یک موتور اسکریپتنویسی به نام NSE (Nmap Scripting Engine) است که برای بررسی آسیبپذیریها و اطلاعات امنیتی استفاده میشود:

nmap --script=vuln 192.168.1.1

جمعبندی…

Nmap یک ابزار قدرتمند و پرکاربرد برای اسکن شبکه، کشف دستگاهها، شناسایی پورتهای باز و بررسی امنیت است. این ابزار با داشتن قابلیتهایی مانند تشخیص سیستمعامل، اسکن مخفیانه، دور زدن فایروالها و اجرای اسکریپتهای امنیتی به متخصصان شبکه کمک میکند تا تهدیدات را شناسایی کرده و امنیت شبکه را افزایش دهند.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *